【詐欺メール解析】宝くじ22枚無料は嘘!偽サイトのIPアドレスと中国ドメインの解析レポート

【調査報告】最新の詐欺メール解析レポート 本レポートは、報告された不審メールの技術的特性と通信経路を解析した専門資料です。メールの解析結果と対策を記述します。 | ■ 最近のスパム動向

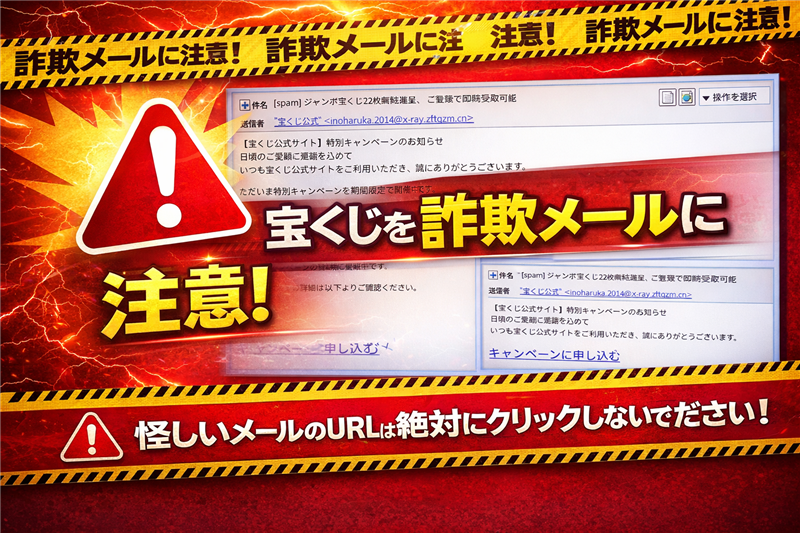

現在、「ハロウィンジャンボ宝くじ」などの季節行事に便乗し、公式を装って「無料で商品や権利を進呈する」と謳うフィッシング詐欺が多発しています。特に本検体のように「22枚無料」といった具体的な数字を出し、3日以内という「限定感」を出すことで、受信者の焦りを誘い偽サイトへ誘導する手口が目立ちます。

| ■ メール基本情報の解析 | 件名の見出し | [spam] ジャンボ宝くじ22枚無料進呈、ご登録で即時受取可能 | | 送信者 | “宝くじ公式” <inoharuka.2014@x-ray.zftqzm.cn> | | 受信日時 | 2026年3月5日 08:36 | ※注意:送信者アドレスが受信者のものと一致する場合、アドレスの盗用が疑われます。 | ■ 送信者に関する技術的見解 送信者の表示名は「宝くじ公式」となっていますが、実際のアドレスは「inoharuka.2014@x-ray.zftqzm.cn」であり、ドメイン末尾が中国(.cn)となっています。日本の公営くじ運営元が中国ドメインから通知を送ることは技術的・運用的にあり得ません。 | ■ メールの内容(画像を忠実に再現)

【宝くじ公式サイト】特別キャンペーンのお知らせ

日頃のご愛顧に感謝を込めて

いつも宝くじ公式サイトをご利用いただき、誠にありがとうございます。ただいま特別キャンペーンを期間限定で開催中です。 ■ プレゼント内容:

ハロウィンジャンボ宝くじ 22枚(連番11枚+バラ11枚)

価格:6,600円相当 ■ 対象者:宝くじ公式サイト会員 ■ 応募期限:このメール受信から3日以内 キャンペーンの詳細は以下よりご確認ください。 キャンペーンに申し込む

(リンク先:https://takarakuji-official.jp.c●nf●rm.asia/) 本メールは送信専用です。お問い合わせは公式サイトよりお願いいたします。

© 2026 宝くじ公式サイト All rights reserved. | | ■ メールのデザインと目的 【メールのデザイン】

極めてシンプルかつテキスト主体の構成で、装飾を省くことで「事務的な公式通知」を装っています。署名部分に著作権表記を含めるなど、正規サイトの形式を模倣しています。 【メールの目的】

「6,600円相当の無料進呈」という餌で受信者の興味を引き、偽のログインページ(フィッシングサイト)へと誘導。ID、パスワード、およびクレジットカード情報を盗み出すことが主目的です。 | ■ 危険なポイントと推奨される対応 【偽者を見抜くポイント】

* 宛名の不在: 公式サイトの会員向け通知であれば、通常は会員の氏名が記載されます。本メールには宛名がありません。

* 送信元アドレスの不一致: 実際の公式サイト「takarakuji-official.jp」とは全く異なる中国ドメインを使用しています。

* 過度な利益供与: 宝くじ22枚を無条件で配布するという内容は、公営くじのキャンペーンとしては極めて不自然です。 【対処法】

リンクを絶対にクリックせず、メールを即座に破棄してください。万が一クリックしてしまった場合でも、個人情報やカード番号は絶対に入力しないでください。 | ■ 送信経路・回線関連情報(Received解析) 以下のデータは送信元サーバーから直接取得された証拠データです。カッコ内のIPアドレスは、送信者が利用した信頼性の高い送信元情報です。 | 送信元(Received) | from x-ray.zftqzm.cn | | 送信利用IPアドレス | 79.177.132.50 | | 送信ホスト名 | bzq-79-177-132-50.red.bezeqint.net | | ホスティング社・国 | Bezeq International (イスラエル) | | ドメイン登録日 | 2026年02月28日 (極めて最近に取得) | 【本レポートの根拠データ】

この送信元に関するリアルタイム解析結果は、以下の外部機関データと連携しています。

https://ip-sc.net/ja/r/79.177.132.50 (解析詳細ページへ) | ■ 誘導先リンクおよび詐欺サイトの解析 メール内の「キャンペーンに申し込む」ボタンに設定されたリンク先の詳細データです。 | 誘導URL | https://takarakuji-official.jp.c●nf●rm.asia/ | | IPアドレス | 104.21.31.201 | | ホスト名 | cloudflare.com (CDNサービスを隠れ蓑に利用) | | 国 | アメリカ合衆国 (United States) | | ドメイン取得日 | 2026年03月01日 | 【危険と判断できるポイント】

ドメイン取得日が攻撃のわずか4日前です。詐欺サイトは足がつくのを防ぐため、攻撃直前にドメインを取得し、短期間で使い捨てるのが典型的な手法です。 【サイトの稼働状況】

現在、サーバー側で意図的なタイムアウト、あるいはアクセス遮断が発生している可能性があります(下記画像参照)。

※解析時に確認されたリンク先の稼働エラー画面 | ■ まとめ 本検体は、イスラエルの回線を経由し、米国クラウドサービス上の偽ドメインへ誘導する国際的なフィッシング詐欺です。ドメインの取得日が非常に新しい点は、今回の攻撃のために用意された「使い捨てインフラ」であることを証明しています。不自然な「無料進呈」の誘いには絶対に乗らないよう、技術的な背景を理解して警戒を強めてください。 | |