【Nintendo詐欺】「自動継続更新が完了せず」メールの正体と送信元調査

【調査報告】最新の詐欺メール解析レポート メール解析結果:Nintendo Switch Onlineを騙る決済不正通知 | ■ 最近のスパム動向

2026年2月現在、新生活の準備や年度末に向けたサブスクリプションサービスの更新時期を突いた攻撃が激化しています。特に「Nintendo Switch Online」を騙る手法は、ファミリープラン等の高額決済エラーを装い、ユーザーの焦りを誘ってクレジットカード情報を入力させるのが特徴です。

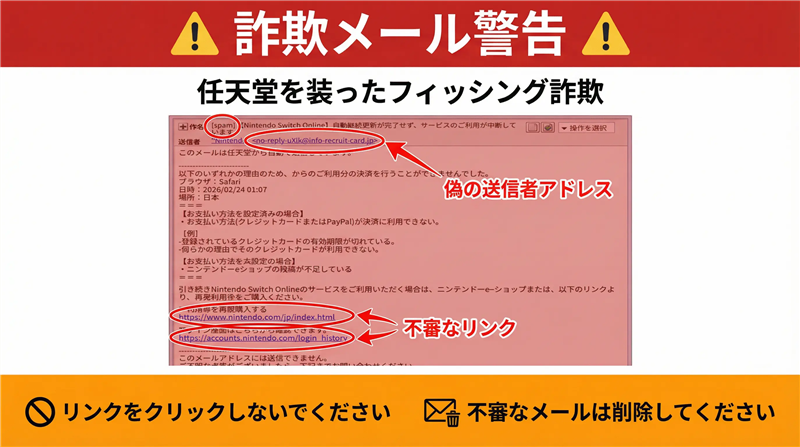

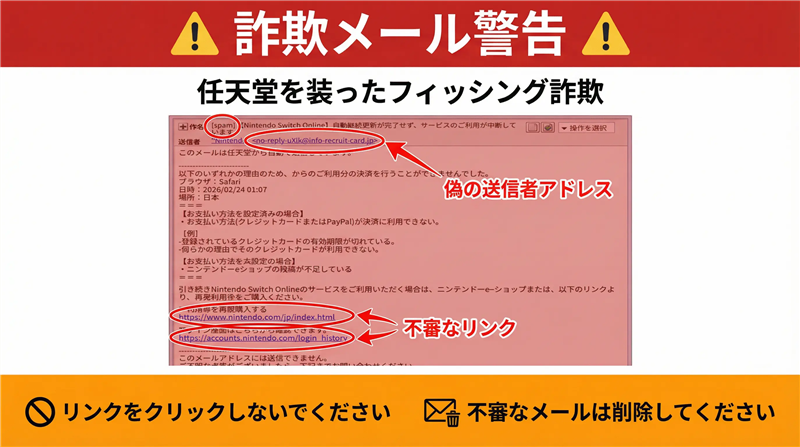

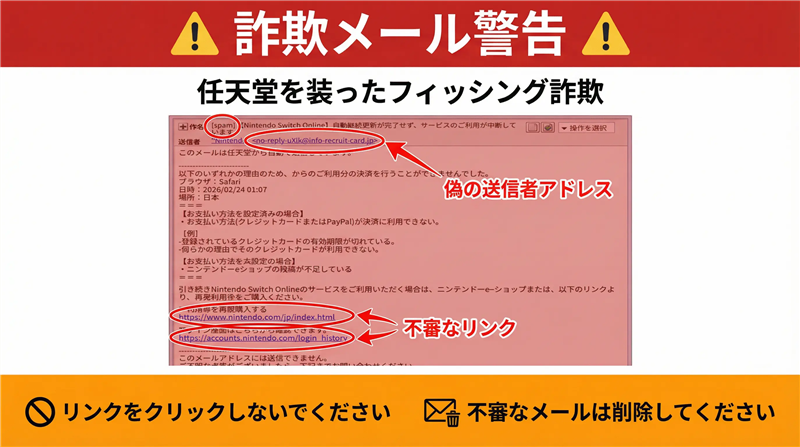

| ■ メール基本情報 | 件名の見出し | [spam] 【Nintendo Switch Online】自動継続更新が完了せず、サービスのご利用が中断しています | | 件名にspamがある理由 | サーバー側のSPF/DKIM認証に失敗、または送信元ドメインが任天堂公式と一致しないため、自動的に「有害な可能性」としてタグ付けされています。 | | 送信者 | “Nintendo” <no-reply-uXlk@info-recruit-card.jp> | | 受信日時 | 2026-02-24 15:54 | ※送信者が “aaa@bbb.co.jp” のような形式の場合、受信者のメールアドレスが攻撃者に盗用されている証拠です。 | ■ 送信者に関する詳細解析 | Received (送信元) | from C202602221942543.local (unknown [167.148.186.90]) | | 送信元IPアドレス | 167.148.186.90

(カッコ内のIPアドレスは偽装困難な信頼できる送信地点の情報です) | | ホスティング社 | Google Cloud (bc.googleusercontent.com) | | 設置国名 | United States (米国) | | ドメイン登録日 | info-recruit-card.jp

※最近登録された形跡があり、攻撃用の使い捨てドメインと判断されます。 | 【解析エビデンス】メール回線関連情報を確認 | ■ メール本文の忠実再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

このメールは任天堂から自動で送信しています。

———- 以下のいずれかの理由のため、からのご利用分の決済を行うことができませんでした。

ブラウザ:Safari

日時:2026/02/24 01:07

場所:日本 ===

【お支払い方法を設定済みの場合】

・お支払い方法(クレジットカードまたはPayPal)が決済に利用できない。 [例]

-登録されているクレジットカードの有効期限が切れている。

-何らかの理由でそのクレジットカードが利用できない。 【お支払い方法を未設定の場合】

・ニンテンドーeショップの残高が不足している

=== 引き続きNintendo Switch Onlineのサービスをご利用いただく場合は、ニンテンドーeショップまたは、以下のリンクより、再度利用券をご購入ください。 ▼利用券を再度購入する

hXXps://nintendo.raku-ter[.]com/kubon/co.jp/ ログイン履歴はこちらから確認できます。

hXXps://accounts.nintendo[.]com.login-history.update-info[.]icu/ ———-

このメールアドレスには返信できません。

ご不明な点等がございましたら、下記までお問い合わせください。 ▽任天堂ホームページ | Q&A(よくあるご質問と回答)

hXXps://support.nintendo.co.jp/app/answers/list/st/5/p/96/c/8672/page/1/ ▽お問い合わせコード

DM5M-M4B6-K3GG-GH73

| | ■ 専門的な解説と不審点 【犯人の目的】

ニンテンドーアカウントの認証情報および、紐づけられたクレジットカード情報の「全窃取」です。奪われた情報は、ゲームアカウントの売買や、他サイトでの不正利用に転用されます。 【解析レポート】

このメールは非常に事務的で、公式のフォーマットを模倣していますが、決定的な欠落があります。まず、任天堂の正規ドメイン(@nintendo.co.jp または @accounts.nintendo.com)を一切使用していません。また、本文中に「お客様名」の記載がない点は、不特定多数に送りつけている詐欺メールの典型です。

【公式サイトによる注意喚起】

任天堂:ニンテンドーアカウントなどを騙る不審なメールやサイトにご注意ください | ■ リンク先ドメイン調査 | 誘導先URL | hXXps://nintendo.raku-ter[.]com/kubon/co.jp/

(※リンク改変および一部伏字処理済み) | | リンク先IPアドレス | 104.21.36.195 | | ホスティング社 | Cloudflare, Inc. | | 設置国名 | United States (米国) | | ドメイン登録日 | 2026-02-18 (調査時時点)

※直近数日以内に取得されており、短命な攻撃用ドメインの典型的な動きです。 | | ブロック状況 | Google Safe Browsing:ブロック対象 / ウイルスバスター:詐欺サイト判定 | 【解析エビデンス】サイト回線関連情報を確認 | ■ 詐欺サイトの現状 【リンク先ページのキャプチャ】

現在、リンク先は稼働中ですが、上記のようにエラー画面を表示して追跡を逃れる工作をしているか、既にサーバー側で制限がかかっている状態です。

| ■ まとめ・対処法

今回のメールは、送信元ドメイン、誘導URL、ドメイン登録期間のすべてにおいて詐欺の条件を満たしています。過去の事例と比較しても、誘導URLに公式ドメイン(nintendo)をサブドメインとして含ませる非常に悪質な偽装です。

- メール内のリンクは絶対にクリックせず、ブックマークした公式サイトからログインしてください。

- 万が一入力した場合は、すぐにクレジットカード会社へ連絡してください。

| |