【解析】ジャックスを騙る「お支払い金額確定のご案内」フィッシングメール調査報告

【調査報告】最新の詐欺メール解析レポート

メールの解析結果:フィッシング詐欺(JACCSを騙る偽通知) | 最近のスパム動向

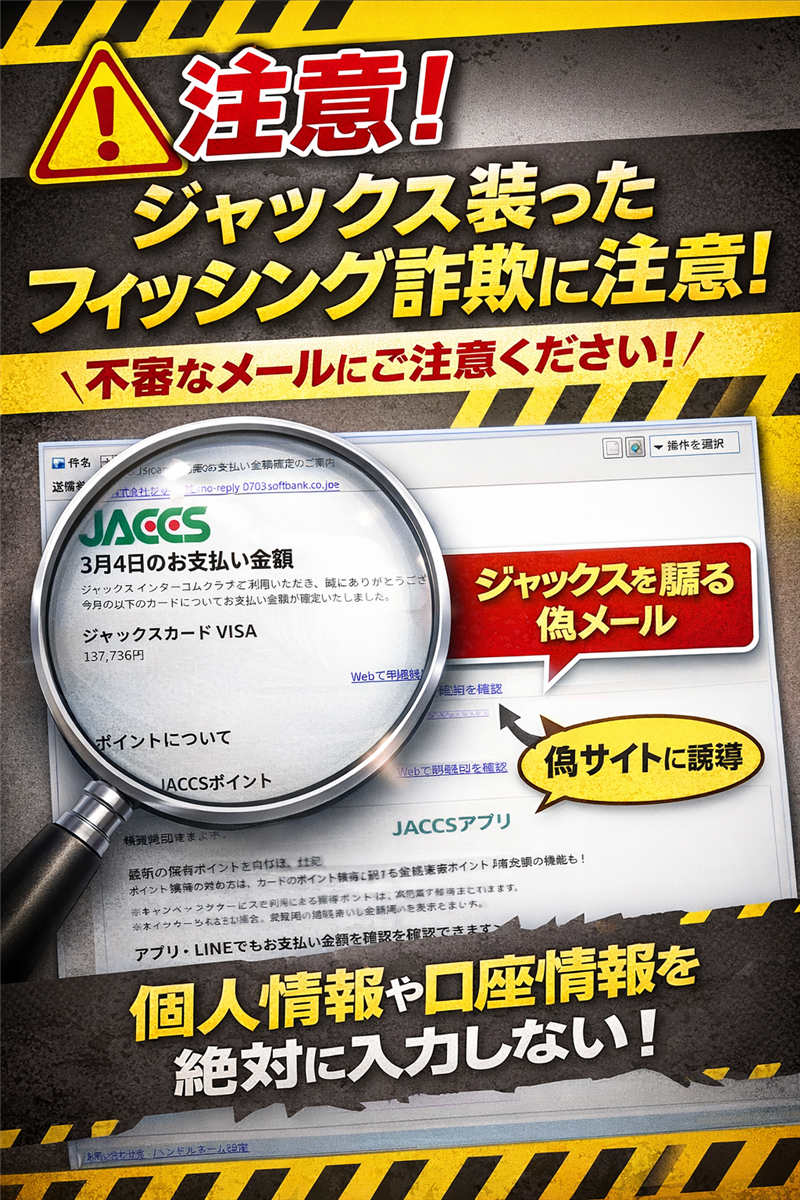

今回ご紹介するのは「株式会社ジャックス」を騙るメールですが、その前に最近のスパム動向を整理します。2026年に入り、確定申告や年度末の決済確認が重なるこの時期、クレジットカード会社を装った「お支払い金額確定」という件名の詐欺メールが激増しています。特にジャックスのような信販系ブランドは、利用者が多いためターゲットになりやすく、視覚的に公式サイトを模倣した巧妙なデザインが特徴です。

| メール受信検体データ | 件名 | [spam] <JACCS>2026年03月度お支払い金額確定のご案内 | | 件名の見出し解析 | 件名に「[spam]」というタグが付与されているのは、受信側のアンチスパムエンジンが送信元の正当性を疑い、強制的に警告を表示させたためです。 | | 送信者(表示名) | “株式会社ジャックス” <no-reply-D7Q3@g.softbank.co.jp> | | 送信者に関する情報 | 表示名はジャックスですが、アドレスは「softbank.co.jp(ソフトバンク)」となっており、公式サイトとは一切無関係です。これは受信者のメールアドレスを盗用、あるいは無関係なドメインを悪用している典型的な偽装です。 | | 受信日時 | 2026-02-24 12:03 | | メール本文の再現(忠実再現版) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

3月4日のお支払い金額 ジャックスインターコムクラブをご利用いただき、誠にありがとうございます。

今月の以下のカードについてお支払い金額が確定いたしました。 ジャックスカード VISA

137,736円 ポイントについて

最新の保有ポイントは、上記「Webで明細を確認」よりご確認ください。

ポイント獲得の対象の方には、カードのご利用金額に対する獲得ポイントを表示しています。

※キャンペーン、サービス利用による獲得ポイント(ポイント上乗せ分)は含まれません。

※ポイント獲得の条件に満たない場合、獲得ポイントは表示されません。

アプリ・LINEでもお支払い金額を確認できます

JACCSアプリ

アプリを開くだけ!金額確定通知の機能も!

iPhone用 Android用

JACCS LINEミニアプリ

いつものLINEで簡単アクセス

友だち追加 |

発行者

株式会社ジャックス

大阪市中央区今橋4丁目5-15

登録番号:近畿財務局長第00209号 ※本メールは送信専用です。

※本メールに関する一切の記事の無断転載および再配布を禁じます。

| | 専門的なメール解析と目的 この犯人の目的

このメールの絶対的な目的は、「カード情報の窃取」です。13万円を超える高額な請求額を提示して受信者を驚かせ、「そんなに使った覚えはない」と焦った状態でリンク(Webで明細を確認)をクリックさせ、偽のログイン画面に誘導します。

メールのデザイン的特徴

本文の背景を白にし、末尾数行(フッター)に水色の背景を配置するテンプレートは、近年のフィッシングメールにおける王道スタイルです。公式のロゴを悪用し、さらにLINEやアプリの紹介まで含めることで「本物らしさ」を演出していますが、これらはすべて受信者を油断させるための偽装です。

| 危険なポイントと対処法

【不自然な送信アドレス】

正規のジャックスは「jaccs.co.jp」ドメインから送信されます。今回は「g.softbank.co.jp」という無関係な企業(ソフトバンク)のドメインが使われており、これだけで100%詐欺と断定できます。

【宛名の欠如】

公式の通知であれば、必ず会員の名前がフルネームで記載されます。名前がなく、いきなり金額が提示されるのは不自然極まりありません。 【対処法】

このメールは即座に削除してください。絶対にリンクを踏まないでください。

公式サイトのフィッシング注意喚起を確認する | Received(送信元情報)の解析 これはメールのヘッダーに記録された、送信に使われた物理的なサーバー情報です。 | Received(送信者ホスト) | C202602221957033.local | | 送信者IPアドレス | 167.148.186.239 | | ホスティング/レンタルサーバー | Google Cloud (bc.googleusercontent.com経由) | | 設置国 | United States(アメリカ合衆国) | メール回線関連情報

送信元ホストに bc.googleusercontent.com が含まれている場合、Google Cloud Platform(GCP)のサーバーが悪用されています。送信元のドメイン(softbank)と物理サーバーの所在地が一致しておらず、偽装された送信情報であることがわかります。

[解析の根拠データ] 167.148.186.239 の詳細解析を表示 | 誘導先リンクの解析(サイト回線関連情報) | 埋め込みURL | https://jaccs.hytjydt.c●m/interc●m/jp/ (伏字処理済み) | | ドメイン | jaccs.hytjydt.com | | リンク先IPアドレス | 104.21.28.187 | | ホスティング会社 | Cloudflare, Inc. (米国) | | ドメイン登録日 | 2026-02-15(調査日のわずか9日前) |

【ドメイン登録日への言及】

ドメイン取得からわずか数日で攻撃に利用されています。これは、既存の信用あるドメインではなく、詐欺のために使い捨てのドメインを取得して短期間で情報を盗む典型的な手法です。Google等のブロックを回避するために新設ドメインを使用していると推測されます。

[解析の根拠データ] 104.21.28.187 の詳細解析を表示 | 詐欺サイトの稼働状況と画像

現在、このリンク先にアクセスすると、Googleやアンチウイルスソフトによってブロックされるか、以下のタイムアウトエラーが表示される状態になっています。

誘導先のサイトは稼働後すぐに通報され、現在はサーバー側で制限がかかっているか、攻撃者が証拠隠滅のために閉鎖した可能性があります。

| 総括レポート

今回の検体は、2026年に入り再び活発化したジャックスを騙るフィッシングメールの代表例です。過去の事例と比較しても、本文の構成や高額請求で煽る手法に変化はありません。しかし、送信サーバーにGoogle Cloudを利用するなど、セキュリティ網を潜り抜けようとする技術的工夫が見られます。

改めて、不審なメールを受け取った際は、絶対にURLをクリックせず、公式サイトの正規窓口から確認を行うよう徹底してください。

ジャックス公式:なりすましメールに関する注意喚起ページ | |