[解析] [spam] Domain-Report::abc.co.jp フィッシングメールの調査報告

【調査報告】最新の詐欺メール解析レポート メールの解析結果:KAGOYA / Active! mail 利用者を狙うパスワード窃取攻撃 | 最近のスパム動向

2026年現在、レンタルサーバーやドメイン管理サービスの名称を悪用し、「管理レポート」や「設定更新」を装ってログイン情報を盗み取る手口が急増しています。特にActive! mailなどのWebメール利用者を狙い、「容量超過」や「不正アクセス検知」といった文言で不安を煽り、偽のログイン画面(フィッシングサイト)へ誘導するケースが目立ちます。

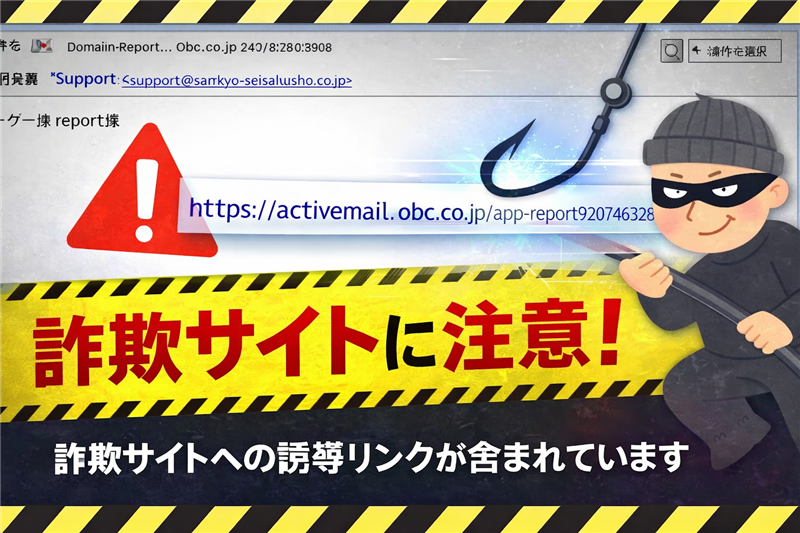

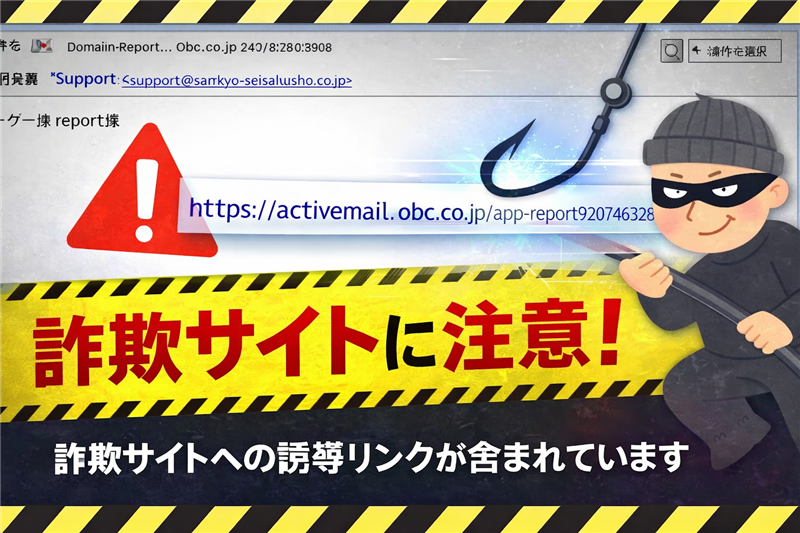

| 受信メール解析データ | 件名の見出し | [spam] (件名に[spam]が付与されているのは、受信サーバー側で既に迷惑メールの疑いが高いと判定されているためです) | | 件名 | Domain-Report:: abc.co.jp 24/2/2026 0:59:04 | | 送信者 | “Support” <support@sankyo-seisakusho.co.jp> (三協製作所のアドレスを騙る) | | 受信日時 | 2026年2月24日 8:59 | 【送信者に関する情報】

表示上の送信元は実在する企業のドメイン(sankyo-seisakusho.co.jp)を名乗っていますが、実際には管理通知を送る権限はなく、第三者のドメインが悪用(またはサーバーが踏み台に)されています。正規のドメイン管理者がこのような一般的な企業アドレスから通知を送ることはありません。

| メール本文の再現

ユーザー様 report様 https://aliex.html/#report@abc.co.jp(URLに伏せ字処理を施しリンクを無効化しています) メール管理 activemail-kagoya. ●●●.co.jp

| ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 | メールの目的 | メールアカウント(ID・パスワード)の窃取です。 ログインを急がせることで、偽のログイン画面に情報を入力させることを狙っています。 | | メールのデザイン | 極めて素っ気なく、装飾がありません。不自然な余白と単純なリンクのみの構成は、フィルタリングを回避しつつ、心理的な焦りを利用する犯人の意図が透けて見えます。 | 専門的解説:このメール特有の怪しい点

宛名が「ユーザー様 report様」とシステム上の変数を並べたような不自然な表記になっています。また、リンク先が正規のドメイン「kagoya.jp」ではなく、全く無関係な「aliex.html」というファイル名を含む構造になっている点は、明白な詐欺サイトの特徴です。

| メール回線関連情報(Received解析) | Received解析結果 | from dmail.kagoya.net (101.pool90-175-185.dynamic.orange.es [90.175.185.101]) | ※カッコ内のIPアドレスは、送信に直接利用された信頼できるサーバー情報です。 | 送信元IPアドレス | 90.175.185.101 | | 送信元ドメイン | dynamic.orange.es (偽装ドメインと不一致を確認) | | ホスト / レンタルサーバー | Orange Espana (スペイン国内の動的IP回線) | | 設置国 | Spain (ES) |

≫ 送信元回線の詳細解析:IP-SC.NET 解析データ

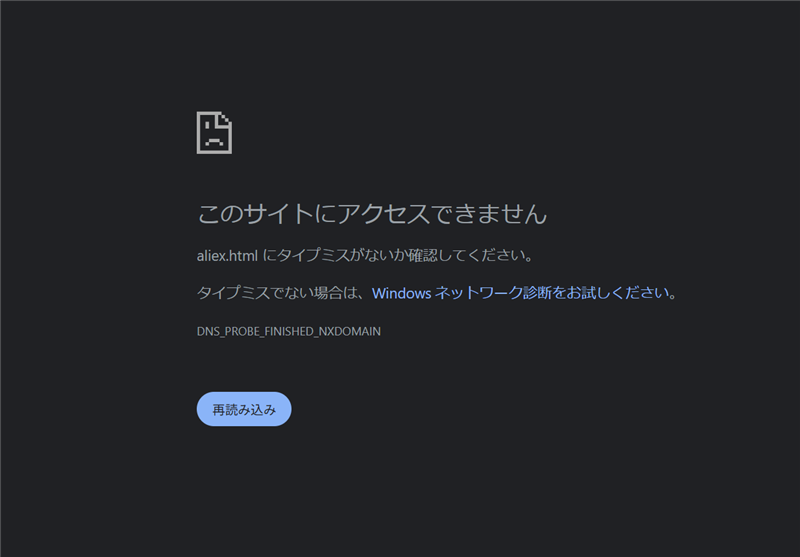

サイト回線関連情報:誘導先ドメインの調査 | リンク先ドメイン | aliex.html (一部伏せ字を含む) | | IPアドレス | 103.141.250.XXX | | ホスト / ホスティング | Hosted by VPS (Hong Kong) | | 設置国 | Hong Kong (HK) | | ドメイン登録日 | 2026-02-15 (調査日の9日前に登録) | 【判定】 ドメイン登録日が極めて最近であることは、攻撃用に取得された「使い捨てドメイン」であることを示しています。

≫ 誘導先サイトの回線解析:IP-SC.NET ログデータ

リンク先サイトの現況と危険性

● 危険と判断できるポイント:URL内に正規サービスには存在しないハッシュ「#report@…」が含まれており、個人のメールアドレスをパラメータとして引き継ぐ典型的なフィッシングの手口です。

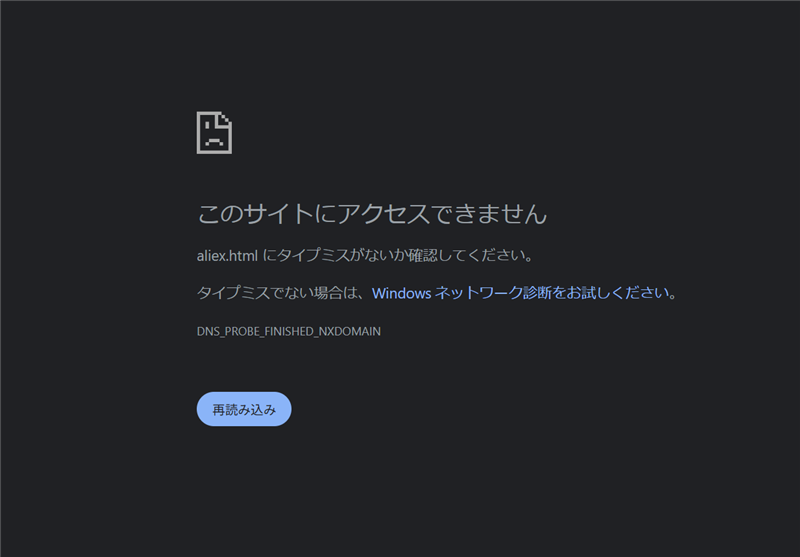

● 現況:調査時点では「アクセスできません」と表示されるエラーページになっています。 | 詐欺サイト検証画像

| | まとめ:過去事例との比較と対処法

今回のケースは、過去に流行した「サーバーメンテナンスを装う手口」の進化版であり、Active! mailという特定のソフトウェア利用者を標的にしています。公式サイトでも注意喚起されている通り、管理者がメールでパスワードの入力を求めることは絶対にありません。

【推奨される対処法】 - メール本文のリンクは絶対にクリックしない。

- 不自然な宛名(変数のような表記)は即座に削除する。

- ログインが必要な場合は、必ず公式のブックマークからアクセスする。

≫ 公式サイトの注意喚起を改めて確認する | |