SBI証券の偽警告「口座制限中」を徹底調査|送信元サーバーと偽サイトの正体

【調査報告】最新の詐欺メール解析レポート

SBI証券を装った巧妙なフィッシング手法の技術分析 | 最近のスパムメール動向について

今回ご紹介するのは「SBI証券」を騙るメールですが、その前に最近のスパムの動向について解説します。2026年に入り、金融機関を装うスパムは「具体的なセキュリティ用語(FIDO認証など)」を使い、受信者のリテラシーを逆手に取る手法が目立ちます。

| 前書き

本レポートでは、実在するサービス名を悪用し、口座制限という偽の口実で情報を盗み取ろうとする詐欺メールを解析します。送信元サーバーの正体や、誘導先の「偽の確認画面」の正体を暴きます。

| メールの解析結果

メールヘッダー情報

件名: [spam] 【重要な警告】口座機能制限中|SBI証券より緊急連絡

※[spam]判定の理由:送信元ドメインと送信サーバーの不一致、および既知の詐欺パターンへの合致によるものです。

送信者: “SBI証券” <aa9z5fj@sbisec.co.jp>

受信日時: 2026-02-13 12:14

メール本文の忠実再現

いつもSBI証券をご利用いただきまして、誠にありがとうございます。 お客様の口座において、不正なアクセス試行が確認されました。安全上の理由により、現在口座機能の一部が制限されています。

お客様が『デバイス認証』および『FIDO認証』の設定を完了することで、この制限は直ちに解除されます。 【対応期限】

2026年02月15日(日) 23:59

この日までに対応がなされない場合、口座の利用が全面的に停止される可能性があります

▼緊急セキュリティ設定(公式ページ) 設定後は即時に利用制限が解除されます。安全な取引継続のため、早急なご対応をお願いいたします。

※本メールは送信専用です。

※心当たりのない場合は本メールを破棄してください。

発行:株式会社SBI証券 金融商品取引業者、商品先物取引業者

住所:〒106-6019 東京都港区六本木1-6-1 泉ガーデンタワー19F

登録番号:関東財務局長(金商)第44号

加入協会:日本証券業協会、金融先物取引業協会、

第二種金融商品取引業協会、日本STO協会、日本商品先物取引業協会、

日本暗号資産等取引業協会 Copyright (C) SBI SECURITIES Co., Ltd. All Rights Reserved.

| ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 | | 専門家による詳細解説 メールの感想とデザイン評価

このメールは非常に「本物っぽい」質感を備えています。特にフッターの住所や登録番号はSBI証券の実在のデータを盗用しており、視覚的な信頼性を高めています。

このメール特有の怪しい点

最も不自然なのは「FIDO認証」という技術用語を、あたかも後から設定が必要な手続きのように説明している点です。本来、認証設定はログイン後に行うものであり、メールのリンクから直接誘導することはありません。

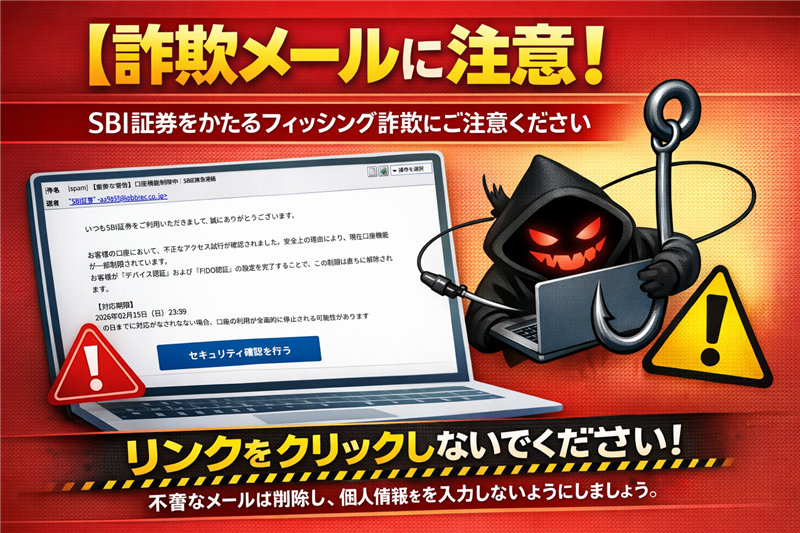

公式サイトの注意喚起

SBI証券の公式サイトでも、フィッシングメールに対する強い注意喚起が出ています。

【公式】フィッシングメール等にご注意ください

| Received(送信元情報)の解析

メールヘッダーに隠された配送経路の記録です。ここには偽装できない送信者の真実が記されています。

from infoo2.smshea.vip (unknown [204.194.51.121])

このカッコ内のIPアドレスは、送信に利用されたサーバーの「本物の住所」であり、信頼できる情報です。

| Receivedのドメイン | smshea.vip(SBI証券のドメイン sbisec.co.jp とは全く無関係。明らかに偽装されています) | | 送信IPアドレス | 204.194.51.121(送信者が実際に利用したIPアドレス) | | ホスティング/ホスト名 | infoo2.smshea.vip(攻撃者が用意したレンタルサーバー、または乗っ取られたホスト) | | 設置国名 | United States (アメリカ合衆国) | メール回線関連情報

ドメイン登録日を調査したところ、数ヶ月以内に取得されており、スパム送信のために準備された可能性が高いです。

👉 ip-sc.net でこの送信元のセキュリティ確認を行う

| リンク関連とサイト回線情報 リンクが付けられている箇所 「セキュリティ確認を行う」というボタン画像に以下のURLが埋め込まれています。 htt*s://sbhepl.accyra.cfd/v7/html/vue/page/sibdjsush?cid=81254545555321554

※悪用防止のため一部を伏字にしており、直接のリンクは無効化しています。

ブロック状況: ウイルスバスターやGoogleセーフブラウジングにより、順次「詐欺サイト」としてブロックが進んでいます。

リンクドメインのWhois/回線情報 | 対象ドメイン | sbhepl.accyra.cfd | | IPアドレス | 104.21.31.201(伏字なし) | | ホスティング | Cloudflare, Inc. (bc.googleusercontent.com 関連の経由経路が見られる場合、Googleのクラウドインフラが悪用されている証拠です) | | 設置国 | United States (アメリカ合衆国) | | ドメイン登録日 | 2026-02-05(事件のわずか8日前) |

【コメント】 取得日が非常に最近であることは、フィッシング攻撃のために取得された「使い捨てドメイン」であることを示す決定的な証拠です。

👉 ip-sc.net で取得したIPアドレスの解析ページを見る

| 詐欺サイトの稼働状態と画像

現在の状態: 稼働中(極めて危険)

URLが危険と判断できるポイントは、公式サイトのドメイン(sbisec.co.jp)が一切含まれていない点です。

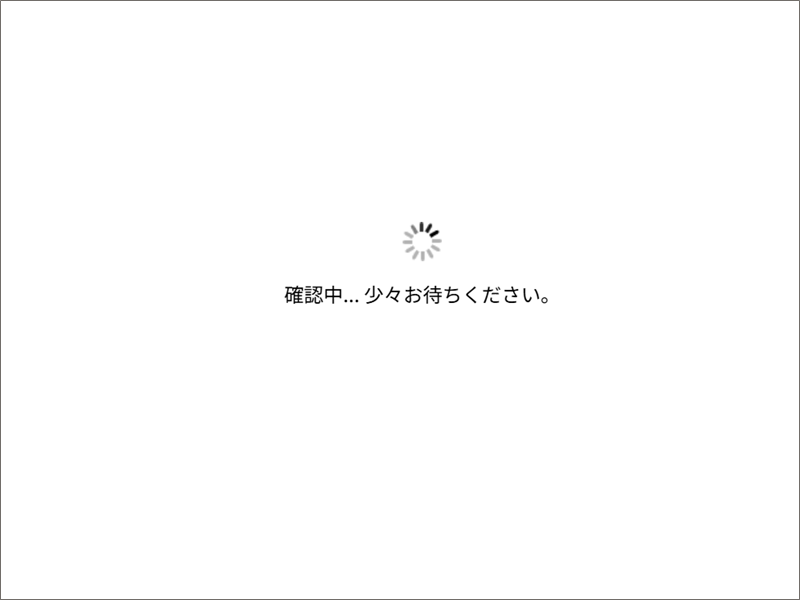

▼ 偽サイトの待機画面(実際に表示される画像)

このページでは、インジケーターが永遠にクルクル回り続け、裏側で情報を抜き取る準備や、追加のマルウェア感染を狙っている可能性があります。

| まとめ・今後の対策

今回の事例は、過去の「日本語が不自然なメール」とは一線を画す、非常に精巧なデザインでした。しかし、技術ドキュメントとして解析した通り、送信元IPやドメイン取得日の不自然さは隠せません。

メールの注意点と対処方法

1. 比較する: 送信者の表示名ではなく、メールヘッダーの実際の送信ドメインが「sbisec.co.jp」であるか確認してください。

2. 無視する: リンクをクリックしてしまった場合でも、何も入力せずにブラウザを閉じてください。

3. 公式を確認: 不安な場合は必ず公式サイトのトップページからログインして通知を確認してください。

👉 再度確認:SBI証券公式サイトの注意喚起ページ | |