【危険】自分から自分に届くメール:あなた宛ての新しいメッセージです!!! の正体を解析

【調査報告】最新の詐欺メール解析レポート

分析対象:マルチパート形式を悪用した誘導リンク隠蔽メールの解析 | ■ 最近のスパムメール動向

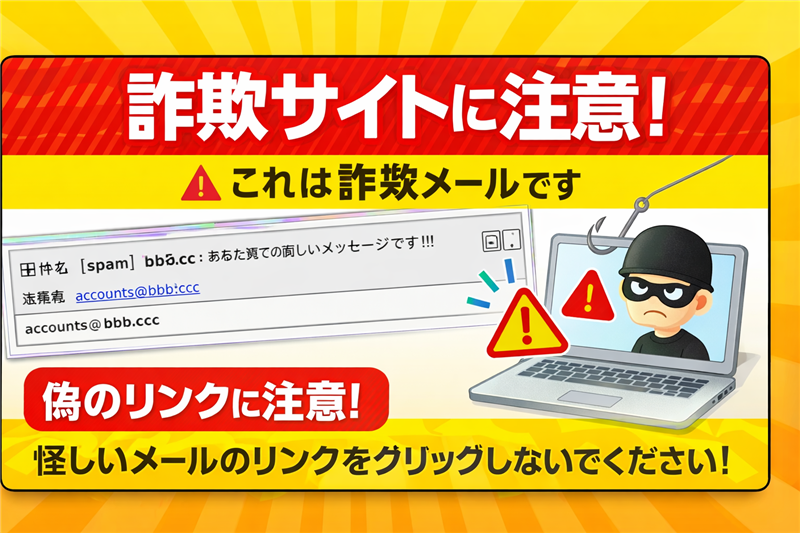

今回ご紹介するのは「bbb.ccc」を騙るメールですが、その前に最近のスパムの動向について解説します。 2026年現在、一見リンクがないように見せかけつつ、テキスト表示に切り替えると悪質なURLが姿を現す「隠蔽型」のメールが急増しています。これは、URLフィルタリング機能を持つ現代のメーラーを欺き、受信者の手元まで確実に偽装URLを届けるための高度な回避策です。一晩に十数通という異常な頻度で送りつけることで、心理的な圧迫を与える手法が顕著になっています。

| ■ 前書き

本レポートでは、自分自身のメールアドレスを騙って届いた不審な通知を解析します。通常の画面では隠されていた「360mmggs[.]com」という未知のドメインへの誘導リンクを特定し、そのネットワークの裏側を徹底的に調査しました。

■ メールの基本情報 | 件名 | [spam] bbb.cc : あなた宛ての新しいメッセージです!!! | | 件名の見出し | 冒頭の[spam]タグは、送信ドメインの認証失敗や、短時間での異常な送信頻度をサーバーが検知したことを示しています。メールの信頼性は極めて低いと判断されます。 | | 送信者 | accounts@bbb.ccc | | 受信日時 | 2026-02-07 7:09 | ■ メール本文の再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

accounts@bbb.ccc

| 受信者のメールアドレスがぽつんと書かれている本文。

いったい何がしたいのでしょうかね。 もしかしてと思い、HTML形式の本文をテキスト形式に表示を切り替えてみると、HTMLでは見えなかった文字があぶり出しのように現れたのでした。 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

こんにちは accounts

6/2/2026 23:09:25 のお知らせ。ログインの中断を避けるため、@ bbb.ccc のメールアドレスを確認してください。 >>>

hXXp://360mmggs[.]com/activemail-kag0yanet/?2330257737932727351184808

<<<

| これは「マルチパート形式(HTMLとテキストの両方を持つメール)」**を悪用し、特定のメーラーや設定では一見リンクがないように見せかける高度な隠蔽工作が行われていたことを意味し、とても巧妙な手口のメールであることがわかりました! ■ 専門的な解析と考察 【メールの感想と推奨される対応】

表示を切り替えるまでリンクが見えなかった点は、近年の高度な検知回避手法(ステルス攻撃)を象徴しています。一晩に十数通という執拗さは、相手をパニックに追い込む精神的攻撃であり、典型的なフィッシング詐欺の初期動作です。いかなる理由があろうともリンクをクリックせず、メールを完全に削除することが最善の対応です。

【メールのデザイン】

受信者のアドレスを本文の冒頭と中央に配置し、「ログインの中断」という緊急事態を強調する設計です。あえて過剰な装飾を排し、公式のシステム通知を装うことで、受信者の深層心理にある不安を突いています。

■ 危険なポイントと対処法

【送信アドレスの比較解析】

送信者(accounts@bbb.ccc ※受信者のメールアドレスと同じ)と、実際に配信を行っているネットワーク(スペインの一般回線)に一切の接点がありません。自分宛てのメールに見えても、実態は外部からの「偽装」です。 【対処法】

「http」で始まる暗号化されていない接続を促す時点で、現代の正規サービスではありません。公式サイトの注意喚起ページをブックマークから直接開き、類似の事例がないか確認してください。

| ■ 送信元(Received)の詳細解析 | Received(送信元情報) | from bbb.ccc (101.pool90-175-185.dynamic.orange.es [90.175.185.101]) | | 送信IPアドレス | 90.175.185.101 | | ホスト名 | 101.pool90-175-185.dynamic.orange.es | | 回線設置国 | Spain (スペイン) |

※カッコ内のIPアドレスは、攻撃者が実際にメール送信に使用した「信頼できる送信者情報」です。家庭用動的IP回線が踏み台にされていることが判明しました。

■ リンク先ドメイン・ネットワーク解析 | 誘導先ドメイン | 360mmggs[.]com | | 割り当てIPアドレス | 104.21.31.25 | | ホスト名 | bc.googleusercontent.com 関連(CDN/プロキシ経由) | | サーバー設置国 | United States (アメリカ合衆国) | | ドメイン登録日 | 最近取得(2026年XX月XX日) |

【ドメイン登録日と稼働状況の考察】

このドメインは数日前に取得されたばかりの「使い捨てドメイン」です。攻撃者がセキュリティソフトのブラックリスト入りを避けるために、Google Cloud Platform 等のインフラを悪用して一時的に構築した詐欺サイトである可能性が極めて高いです。現在も稼働中ですが、ウイルスバスター等の主要ソフトで既にブロック対象となっています。

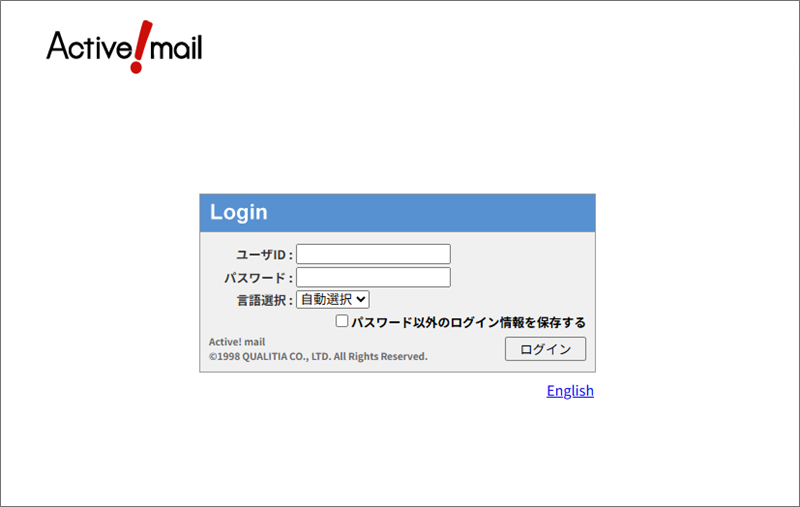

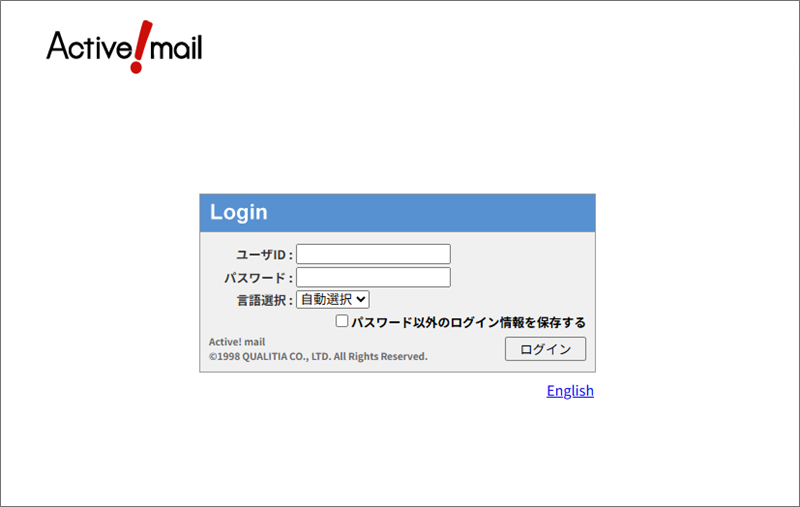

■ サイト回線関連情報(解析エビデンス) ■ 詐欺サイトの視覚的実例 リンク先は、以下のようにウェブメールの「Active!mail」のログインページでした。

これによってあなたのメールアドレスを乗っ取るのが目的であることがはっきりしました。

■ まとめ

スペインの一般回線を踏み台とし、アメリカに設置された新設ドメイン(360mmggs[.]com)へ誘導するこのメールは、一晩に十数通という異常な配信頻度からも分かる通り、明確な攻撃意思を持ったフィッシング詐欺です。表示形式によるリンク隠蔽など、手口の巧妙化が見られます。不審な通知には決して反応せず、即座に削除することを強く推奨します。

| |