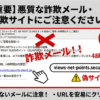

!ご注意!

当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介ししています。

このようなメールを受け取っても絶対に本文中にあるリンクをクリックしないでください!

リンクは当該サイトを装った偽サイトへ誘導で、最悪の場合、詐欺被害に遭う可能性があります。

ですから絶対にクリックしないでください!

どうしても気になると言う方は、ブックマークしてあるリンクを使うかスマホアプリを

お使いになってログインするように心掛けてください!

やばい! ブログアクセスがえらいことになってる!! 年末になってものすごい数のブラックメールが送られているようで、このサイトへの

アクセスも今朝8時で日のアクセス数が650越えと、どえらいことになっています(^▽^;)

奴らも年末は書き入れ時なんでしょうか?(笑) そして週明け今朝はもちろん私へのブラックメールもえらいことになっています(^^; では今秋一発目のブラックメールがこちら。

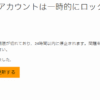

もちろんこのメールはフィッシング詐欺メールです。 これ、やばいのは、届けられたメールアドレス。

このアドレスはあまり公開していない個人用なのでほとんどこういったメールが届いた

このとないアドレス。

それに、本文文頭の宛名に私の氏名が書かれているところ。

普段目にする詐欺メールは、宛名の記載が無かったりメールアドレスだったりするものが殆ど。

なので、どこかでメールアドレスと氏名が漏れ伝わってる証拠。

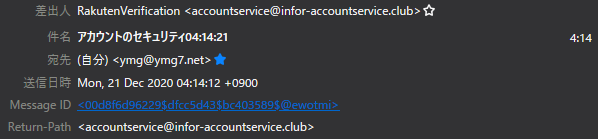

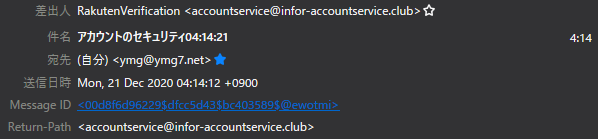

楽天がこんなドメイン使いません では、いつものようにこのメールのプロパティーから見ていきます。

差出人は「RakutenVerification <accountservice@infor-accountservice.club>」

と記載されています。

「Verification」は訳してみると「検証」というい意味ですね。

もう賢明な皆さんはご存じだとは思いますが、この差出人なんて送信側のメールソフトで

いくらでも書き換えられるので全くあてになりません!

それが証拠に、「infor-accountservice.club」なんてドメインは実在しないか、それとも

全く関係のない団体や個人が取得しているものです。

ね、楽天がこんなドメイン使うはずがありませんから。(笑) 件名は「アカウントのセキュリティ04:14:21」

後ろの数字はメール送信時のタイムスタンプでしょうね。

それがどうしたって感じのなんとも伝わらない件名ですよね?

ここまでに差出人の情報が分かるのは、差出人と記載された「RakutenVerification」の

「Rakuten」の文字だけ。

こんなメールを信じろって方がおかしいと思うのですが、そう思うのは私だけでしょうか? メールを調査する上で一番重要なのは、この差出人の情報。

うわべの情報はこの差出人のメールアドレスしかみることができませんが、実際には

メールのヘッダーソースと呼ばれる個所に重要な情報が隠されてます。

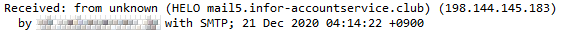

このメールにももちろんヘッダーソースがあって、この中にある”Received”ってフィールドに

注目します。

この”Received”はあると効き目に沿ってそれぞれのメールサーバーが自動で刻む情報で

ソース内の中に複数書かれているのが通常。

で、一番最初に刻まれる”Received”が差出人が利用しているメールサーバーの情報。

このメールでいくと以下の行がそれに当たります。

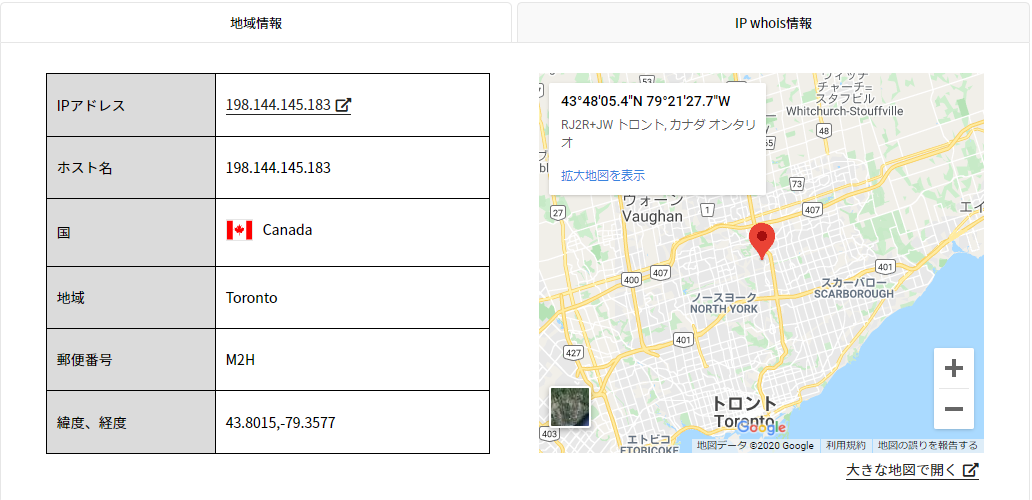

「198.144.145.183」ってのが、差出人が利用したメールサーバーのIPアドレス。

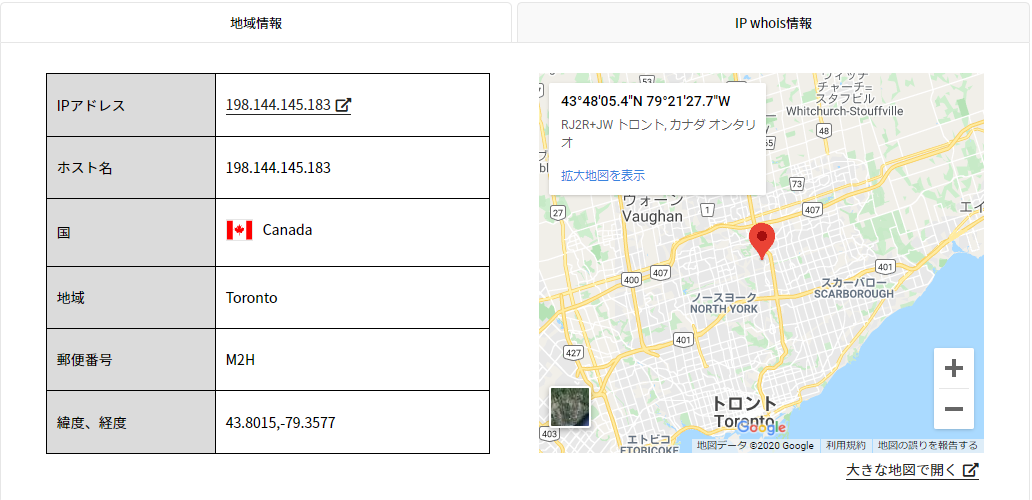

IPアドレスでおおよその住所が特定できるのをご存知だと思いますが、このIPの場合だと

以下のような情報が取得できます。

この情報によると、カナダのトロントに置かれているサーバーが発信したメールでしたね。 楽天が、カナダに設置されたメールサーバーを使ってメールを配信するでしょうか?

絶対にありえませんよね(笑)

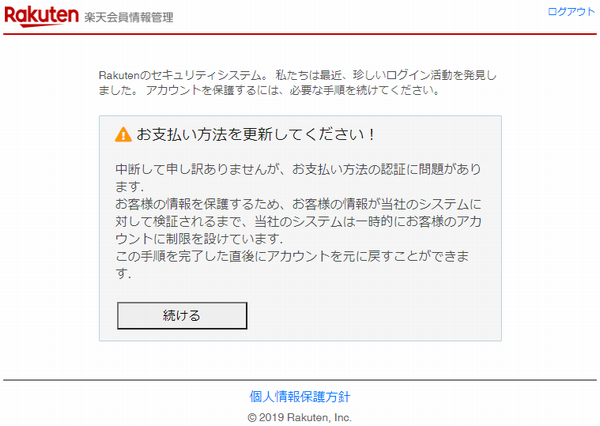

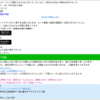

「珍しいログイン活動」ってどんなの? では、本文を見ていきます。

先にも書きましたが、宛名には私の氏名がきちんと書かれています。

だから、ひょっとしたら信じてしまう方も多いかもしれませんよね…(^^; | 私たちは最近、珍しいログイン活動を発見しました。 ログイン日時: 2020-12-21 04:14:21 IPアドレス: 161.157.118.171 装備: iphone 10 ios 13.0 場所: スリナム お客様の情報を保護するため、お客様の情報が当社のシステムに対して検証されるまで、

当社のシステムは一時的にお客様のアカウントに制限を設けています. | 内容によると、私の知らない誰かが「スリナム」ってところから楽天にログイン

したらしいと書かれています。

それも「珍しいログイン活動」としてね(爆笑)

「珍しいログイン活動」なんて言う日本人はいません!

どこかで翻訳したらこのように訳されたんでしょうね(笑) もちろんここに書かれていることは全てうそ!

大体「スリナム」なんて国の名前初めて聞いたし…

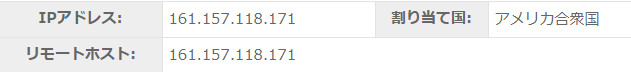

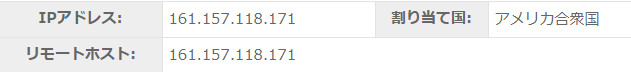

んでもって「161.157.118.171」ってIPアドレスもでたらめ。

調べてみると、このIPアドレスは現在アメリカで使われていることもわかりました。

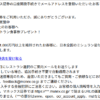

こういうメールには、必ず偽の詐欺サイトへ誘導するためのリンクが付けられています。

もちろんこのメールにも「アカウント検証」ってボタンにそのリンクが埋め込まれています。

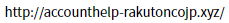

そのURLがこちら。

出ました”.xyz”

これ、超格安なドメインで100円/年以下で利用できるんです。

だから、こういった犯罪には使われがち。

だって、格安だから使い捨て安いじゃないですか。(笑)

それに、このURLで注目したいのがプロトコルと呼ばれる通信規約で”http”のところ。

普通のサイトは”http”から始まりますが、金融機関やECサイトなど個人情報などを扱うサイトは

暗号化通信のSSL化された”https”から始まるプロトコルを使います。

私のような適当なサイト運営でもSSL化してるんだからこれはあり得ません… このドメインについても先ほどと同じように調査してみると…

これって持ち主が「infor-accountservice.club」と同じじゃん(汗)

まぁでも当然と言えば当然なのかな。

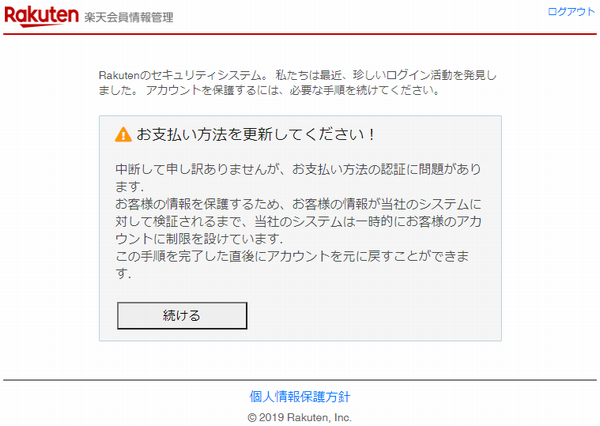

リンク先は現在も稼働していました。

このページ、「ログアウト」と書かれたところからはログアウトできません(笑)

また、「個人情報保護方針」って書かれたところは正規物楽天の「個人情報保護方針」へ

接続されました。

「続ける」ってボタンを押すと「本人連絡先の確認」ページにつながって色々な個人情報を

書き込むフォームページに接続されました。

このページ、「。」じゃなくて「.」使ってるんで作者は日本人じゃなさそうですね(笑) では、皆さんもお気をつけて~

|