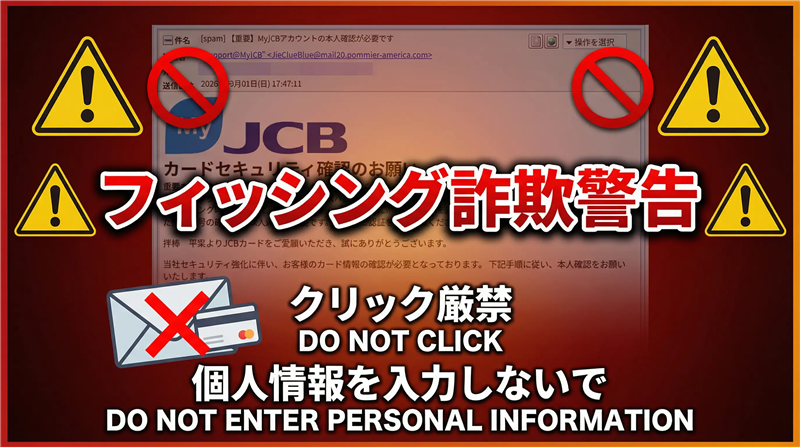

【危険】JCBを騙る「カードセキュリティ確認のお願い」メールを解析!送信元URLを徹底調査

このメールは「MyJCB」を装ったフィッシング詐欺です。

送信元ドメイン・URL・IPアドレスを確認したところ、正規メールではありません。

絶対にリンクをクリックしないでください。

最近のスパム動向

昨今のフィッシング詐欺は、大手金融機関やクレジットカード会社を装い、「本人確認」を口実に偽サイトへ誘導する手口が定番化しています。特に「𝐉𝐂𝐛」のように特殊なフォントを用いることで、セキュリティソフトの文字列検知を回避しようとする小細工が目立ちます。

今週のスパム傾向

今週は、JCBのブランドカラーを模倣した非常に精巧なHTMLメールの流通が確認されています。送信元をアメリカのドメインから飛ばしながら、内容は日本国内のユーザーを狙い撃ちにするという、国際的な悪意が透けて見える構成が特徴です。

前書き

「セキュリティシステムをアップグレードしたから本日中に認証しろ」だそうです。親切の押し売りもここまで来ると清々しいですね。そもそも、セキュリティを強化する側のメールが、これほどまでに「危険」という名の加齢臭を漂わせているのはどういうわけでしょうか。

では、詳しく見ていくことにしましょう。

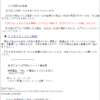

件名:[spam] 【重要】My𝐉𝐂𝐛アカウントの本人確認が必要です

【スパム判断の理由】

件名に「[spam]」が含まれているのは、サーバーのフィルタリングが送信元の不審な挙動(大量配信やドメインの信頼性不足)を検知し、リンクが無効化されるべきメールであるとラベルを貼ったためです。

送信者: “support@My𝐉𝐂𝐛” <JieCiueBiue@mail20.pommier-america.com>

受信日時: 2026年02月01日(日) 17:47:11

メール本文(再現)

JCB

カードセキュリティ確認のお願い

重要なお知らせ: より安全にカードをご利用いただくために、当社のセキュリティシステムはアップグレードし、ネットショッピング時の本人認証方式をワンタイムパスワードに順次切り替えます。 そのため、お客様のJCBカードに登録された携帯番号の確認及び本人確認が必要です。本日中に認証を完了してください。

拝啓 平素よりJCBカードをご愛顧いただき、誠にありがとうございます。

当社セキュリティ強化に伴い、お客様のカード情報の確認が必要となっております。 下記手順に従い、本人確認をお願いいたします。

対応手順:

- MyJCBにログイン

- 本人確認を実施

- ワンタイムパスワードを入力

JCBの安全・安心サービス

| 🎯 | 24時間不正検知 AIによる監視 | 🔒 | J/Secure™ 決済の安全性強化 |

| 🔔 | My安心設定 利用通知 | ✉️ | なりすまし対策 詐欺防止 |

ご注意: 本メールにお心当たりがない場合は、JCBカスタマーサービスまでお問い合わせください。

今後ともJCBカードをよろしくお願い申し上げます。

敬具

JCBカスタマーサポートチーム

𝕏

▶

※実際のURLは安全のため「h**ps」のように一部を伏字にし、リンクは無効化しています。

危険なポイント

送信者のメールアドレスが「mail20.pommier-america.com」となっており、本物のMyJCB(myjcb.jp)とは似ても似つかないドメインです。公式を名乗りながら全く無関係なドメインを使うことはあり得ません。また、件名に「𝐉𝐂𝐛」という数学記号を用いる手法は、フィルタリング回避を狙った典型的なスパムの手口です。

推奨される対応

何もクリックせずに、このメールは即刻ゴミ箱へ送ってください。ウイルスバスター等でブロックされる理由は、リンク先が「情報を盗み取るためのフィッシングサイト」として既に世界中のデータベースに登録されているためです。

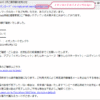

Received情報(経路解析)

この「[35.243.110.72]」というIPアドレスは、送信者が偽装できない真実の情報です。「bc.googleusercontent.com」が含まれていることから、この攻撃者がGoogle Cloud Platform(GCP)を隠れ蓑にして配信していることがわかります。正規のJCBサーバーからの送信ではありません。

リンク先ドメイン詳細

| 項目 | 詳細情報 |

|---|---|

| リンク箇所 | 「MyJCBで確認する」 |

| 実際のURL | h**ps://clmcgroup.com/jp/Jikcoekfbie/889546 |

| ドメイン | clmcgroup.com |

| IPアドレス | 104.21.6.140 (Cloudflare経由) |

| 国名 / 回線 | United States / Cloudflare, Inc. |

※whois.domaintools.comの解析データに基づく。URLに「clmcgroup.com」という全く無関係な名称が入っている時点で、危険度はMAXです。

リンク先の稼働状況

現在、Google Safe Browsing等でブロックされているものの、サイト自体は依然として活動中です。偽のログイン画面を用意してあなたの情報を待ち構えています。

詐欺サイトの画像

まとめ

今回のフィッシング詐欺は、メールのデザインこそJCBに似せていますが、送信元ドメインや誘導先URLを確認すれば容易に見抜けるものです。特殊フォントを使った「𝐉𝐂𝐛」という表記に惑わされず、不審な「本人確認」メールはすべて詐欺だと疑う姿勢が重要です。