『詐欺メール』『【メルカリ】本人確認の再実施に関する重要なお知らせ』と、来た件

★詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

まあしかし懲りもせずあれこれ偽メールを作るものです。

今度騙ったのはあの「メルカリ」です。

なんでも本人確認の再実施だそうです。

再実施ってことは記憶にありませんが以前にもあったのでしょうかね?

それはそうと早速詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

またリンクのURLは直リンク防止のため文字を一部変更してあります。

メール本文

ここから本文

↓↓↓↓↓↓

件名:[spam] 【メルカリ】本人確認の再実施に関する重要なお知らせ【yama】

送信者:メルカリ <sam0dgzw@monex.co.jp>

本人確認の再実施に関する重要なお知らせ

いつもメルカリをご利用いただきありがとうございます。

メルカリの安全対策により、

お客さまのアカウントで追加の本人確認が必要となりました。

以下の期限までに確認手続きを完了してください。

【実施期限:2026年01月15日(日)23:59】

期限までに完了いただけない場合、 出品・購入・振込申請など一部機能がご利用いただけなくなります。

※確認手続きには数分ほどかかる場合があります。完了後は、各種サービスを通常どおりご利用いただけます。

本メールは送信専用アドレスから配信しています。

ご不明点はアプリ内「マイページ → ヘルプ・お問い合わせ」よりご連絡ください。

株式会社メルカリ

〒106-6118 東京都港区六本木6-10-1 六本木ヒルズ森タワー

©2025 Mercari, Inc.

↑↑↑↑↑↑

本文ここまで

うちのサイトで扱うので当然これは高い確率で詐欺メールです。

その理由について簡潔に確認しておきましょう。

- 送信元ドメインがおかしい

「メルカリ <sam0dgzw@monex.co.jp>」に書かれている「monex.co.jp」はマネックス証券のドメインで、メルカリとは無関係です。

メルカリ公式メールは「@mercari.jp」などになります。 - 日付の不整合

実施期限として書かれている「2026年01月15日(日)23:59」ですが、2026年1月15日は「木曜日」で、曜日が間違っています。

公式メールでこのレベルのミスはまずありません。 - 不安を煽る典型的な文面

「期限までに完了しないと利用制限」や「重要なお知らせ」「至急」など不安を煽って急がせるのはフィッシングの王道パターンです。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。

メールのヘッダー情報を確認

では、送信者の素性が分かるメールヘッダーの「Receivedフィールド」から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

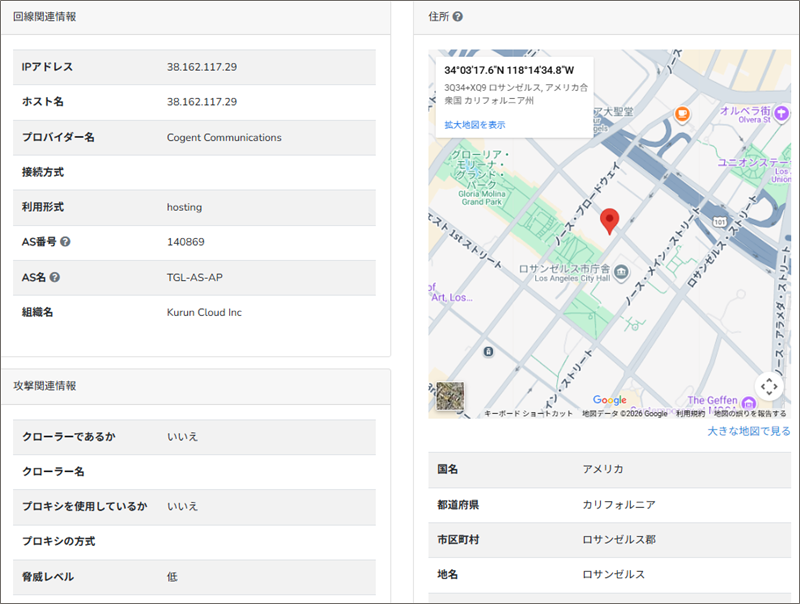

Received: from posthub.cfd (unknown [38.162.117.29])

本来ならここには、送信者のメールアドレスと同じドメインが記載されるはずですがそれとは全く異なる「posthub.cfd」なんてドメインが記載されていますね。

もうこの時点で偽メール確定!

「.cfd」ドメインは金融・仮想通貨・詐欺メールで非常によく使われる安価なTLDでメルカリや日本企業が使うことはまずありません。

Received のカッコ内は、送信サーバーが自身で書き込むもので、偽装することはできません。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を「IP調査兵団」で導き出してみると、ロサンゼルス付近です。

メルカリの本人確認メールの送信元は、日本国内または日本向けに管理された正規クラウドで米国西海岸の無名サーバーから直接送信されることはありません。

リンク先のドメインを確認

さて、本文の「本人確認を行う 」と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

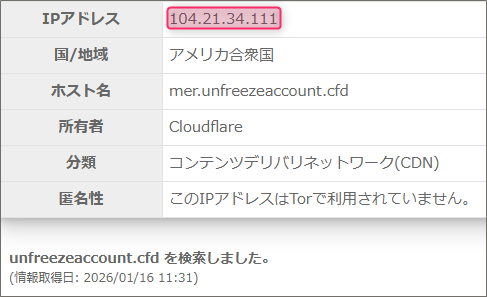

【h**ps://mer.unfreezeaccount.cfd/v5/alogin/merlogin?cid=525712841585】

(直リンク防止のため一部の文字を変更してあります)

ご覧の通りこれもメルカリのドメインとは異なるものが利用されていますから、このサイトは公式サイトではありません!

このドメインに関する詳しい情報を「Grupo」さんで取得してみます。

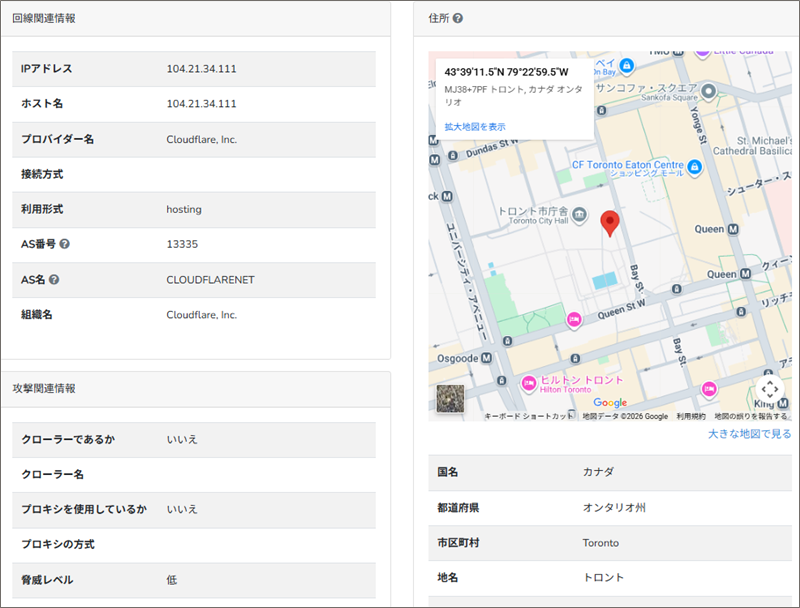

割当てているIPアドレスは「104.21.34.111」

「IP調査兵団」でこのIPアドレスからそのロケーション地域を調べると、詐欺サイト設置場所は、カナダのトロント市庁舎付近であることが分かりました。

ここに記載されている通り、利用されているプロバイダーは「Cloudflare」のようですが、多くの詐欺サイトで利用されるプロバイダーです。

このIPアドレスは、CloudflareのAnycast IP帯(同じIPアドレスを、世界中の複数のサーバが同時に使う仕組み)で、実際のサーバ所在地は隠蔽されています。

故にここに表示される場所(トロント市庁舎付近)はCloudflareのエッジ拠点に過ぎませんからここに詐欺サイトが設置されているとは限りません。

このサービスには詐欺にとって更に以下の利点があります。

- 本当のサーバIPを隠せる

- 無料・即日で使える

- HTTPSが簡単

- 通報されても別ドメインへ即切替可能

この Cloudflare 自体は正規サービスですが、これらの利点を悪用されてしまっています。

リンクを辿ってみると、一旦はウイルスバスターにブロックされましたが、解除して進むと開いたのは「確認中… 少々お待ちください」と書かれた真っ白なエラーページ。

インジケーターは回っていますがいつまで経っても開く気配がありません。

これは詐欺サイト特有の挙動で、かなり重要なサインです。

その時点で私の「アクセスした端末の情報収集」はほぼ完了しています。

なぜ「確認中…」のまま止まるのか。

詐欺サイトではよる挙動で、IP、国、ブラウザ、OS、言語、リファラ(メール経由か)

これらを裏で収集・判定し条件に合わないと次の偽ログイン画面を出さない仕組みとなっています。

どうやら私にはその先のサイトを見せたくないようですね。

ウイルスバスターにブロックされたことが、この先には危険なサイトが存在していることを物語っていますね。

まとめ

メールの文面や送信者のメールアドレスとリンク先のドメインが「メルカリ」のものと異なるのでこのメールを詐欺メールと判定いたしました。

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;