『詐欺メール』『【楽天】セキュリティアラート:アカウント一時停止のお知らせ』と、来た件

★詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

マネックス証券、SBI証券、SMBC日興証券と、年が明けても相変わらず証券会社を騙った怪しく危険なメールの大量到着が続いておりますが、皆さんのところはいかがでしょうか?

これら証券会社を騙るメールは大量すぎるのと、社名を変えているだけでどれも同じ内容ばかりなので興味もなくよっぽど暇な時ではない限り取り上げるつもりはありません。(笑)

そんな証券会社を騙るメールは放っておいて、今回は、「楽天」に成り済ます不審なメールのご紹介となります。

では、詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

またリンクのURLは直リンク防止のため文字を一部変更してあります。

メール本文

ここから本文

↓↓↓↓↓↓

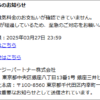

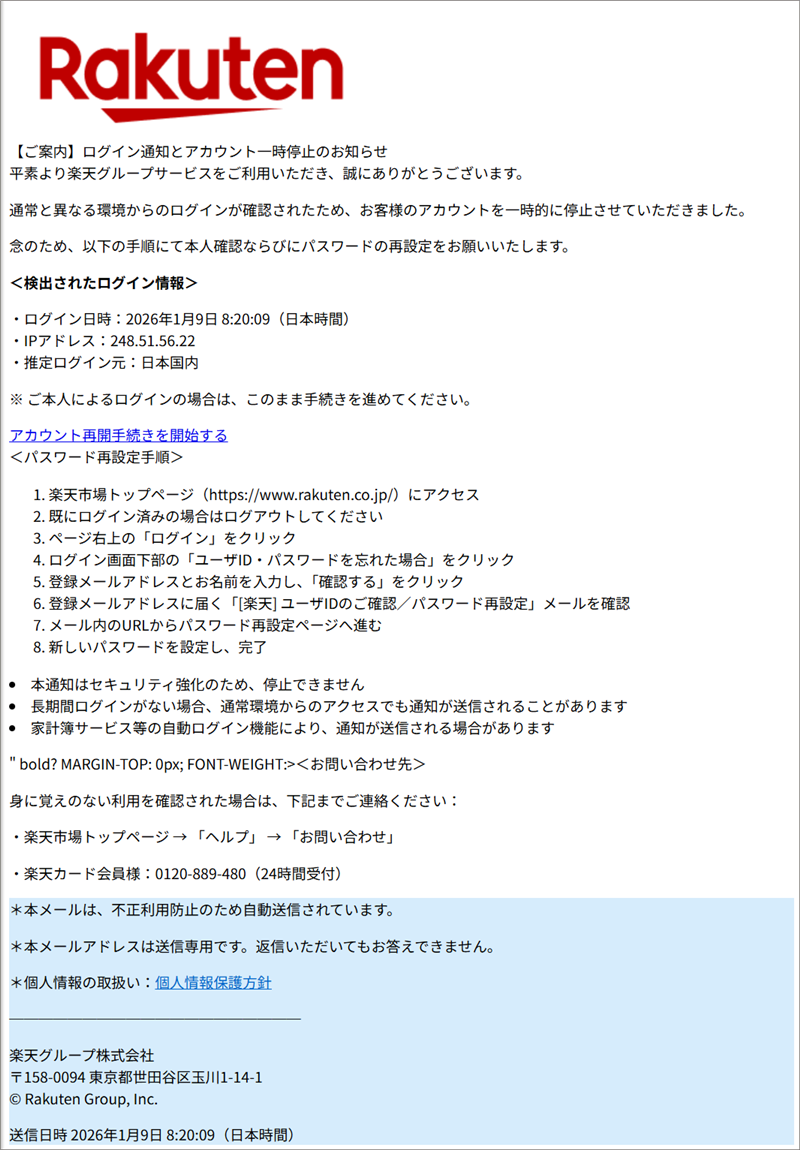

件名:[spam] 【楽天】セキュリティアラート:アカウント一時停止のお知らせ

送信者: “Rakuten" <Rakuten>

【ご案内】ログイン通知とアカウント一時停止のお知らせ

平素より楽天グループサービスをご利用いただき、誠にありがとうございます。

通常と異なる環境からのログインが確認されたため、お客様のアカウントを一時的に停止させていただきました。

念のため、以下の手順にて本人確認ならびにパスワードの再設定をお願いいたします。

<検出されたログイン情報>

・ログイン日時:2026年1月9日 8:20:09(日本時間)

・IPアドレス:248.51.56.22

・推定ログイン元:日本国内

※ ご本人によるログインの場合は、このまま手続きを進めてください。

アカウント再開手続きを開始する

- 楽天市場トップページ(https://www.rakuten.co.jp/)にアクセス

- 既にログイン済みの場合はログアウトしてください

- ページ右上の「ログイン」をクリック

- ログイン画面下部の「ユーザID・パスワードを忘れた場合」をクリック

- 登録メールアドレスとお名前を入力し、「確認する」をクリック

- 登録メールアドレスに届く「[楽天] ユーザIDのご確認/パスワード再設定」メールを確認

- メール内のURLからパスワード再設定ページへ進む

- 新しいパスワードを設定し、完了

- 本通知はセキュリティ強化のため、停止できません

- 長期間ログインがない場合、通常環境からのアクセスでも通知が送信されることがあります

- 家計簿サービス等の自動ログイン機能により、通知が送信される場合があります

" bold? MARGIN-TOP: 0px; FONT-WEIGHT:><お問い合わせ先>身に覚えのない利用を確認された場合は、下記までご連絡ください:

・楽天市場トップページ → 「ヘルプ」 → 「お問い合わせ」

・楽天カード会員様:0120-889-480(24時間受付)

↑↑↑↑↑↑

本文ここまで

このメールは高い確率でフィッシング詐欺メールの可能性があります。

では、その理由を説明していきます。

- 送信者表示が曖昧

送信者名が “Rakuten" <Rakuten> だけで、メールアドレスが書かれていません。

本物なら通常は @rakuten.co.jp などの正式ドメインが付くはずです。 - HTMLの崩れ・謎の文字列

「bold? MARGIN-TOP: 0px; FONT-WEIGHT:>」 のような壊れたHTMLは、正規企業メールではまず起こりません。 - 強い不安を煽る典型文

「アカウント一時停止」「今すぐ手続き」などはフィッシングで最もよく使われる心理誘導です。 - 記載されている電話番号

「楽天カード会員様:0120-889-480(24時間受付)」と書かれている電話番号は、楽天グループのものではなく大阪にあるとある某美容外科のもの。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。

メールのヘッダー情報を確認

では、送信者の素性が分かるメールヘッダーの「Receivedフィールド」から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

Received: from vmta233.grootteleop.com (unknown [45.200.25.242])

本来ならここには、楽天のドメインが記載されるはずですがそれとは全く異なる「vmta233.grootteleop.com」なんてドメインが記載されていますね。

もうこの時点で偽メール確定!

Received のカッコ内は、送信サーバーが自身で書き込むもので、偽装することはできません。

では、試しにドメイン「vmta233.grootteleop.com」を割当てているIPアドレスとカッコ内のIPアドレスを比較してみましょう。

このドメインに関する詳しい情報を「Grupo」さんで取得してみます。

この情報が正しければ、このドメインの取得者は中国の方で、中国のアリババクラウドを介して取得されています。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を「IP調査兵団」で導き出してみると、香港付近です。

最近この辺りは、怪しいメール発信地のトレンドの1つです。

リンク先のドメインを確認

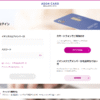

さて、本文の「アカウント再開手続きを開始する」と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

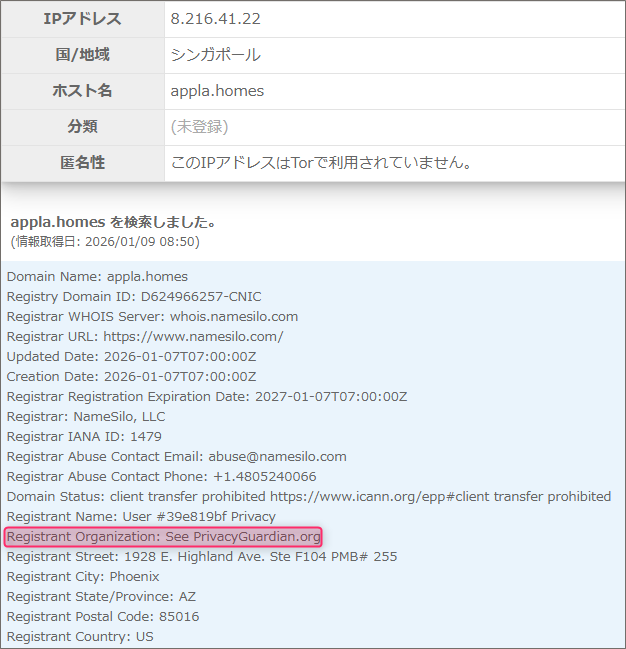

【h**ps://appla.homes/sujinomi/】

(直リンク防止のため一部の文字を変更してあります)

ご覧の通り楽天のドメインとは異なるものが利用されていますから、このサイトは公式サイトではありません!

先程と同様にこのドメインに関する詳しい情報を「Grupo」さんで取得してみます。

「Registrant Organization」には「See PrivacyGuardian.org」と記載されています。

これは、米国のドメインレジストラ See PrivacyGuardian.org が提供するドメインプライバシー保護サービスで、このサービスを利用すると、ドメインの登録者の各種情報(名前、住所、電話番号、メールアドレスなど)が公開されるのを防ぐため、その代わりにこのように、 See PrivacyGuardian.org の情報が表示され、スパムや不正アクセスからの保護が強化することができます。

半面最近は、このサービスが藪蛇(やぶへび)になりこういったサイバー犯罪の温床とされることが多く見られます。

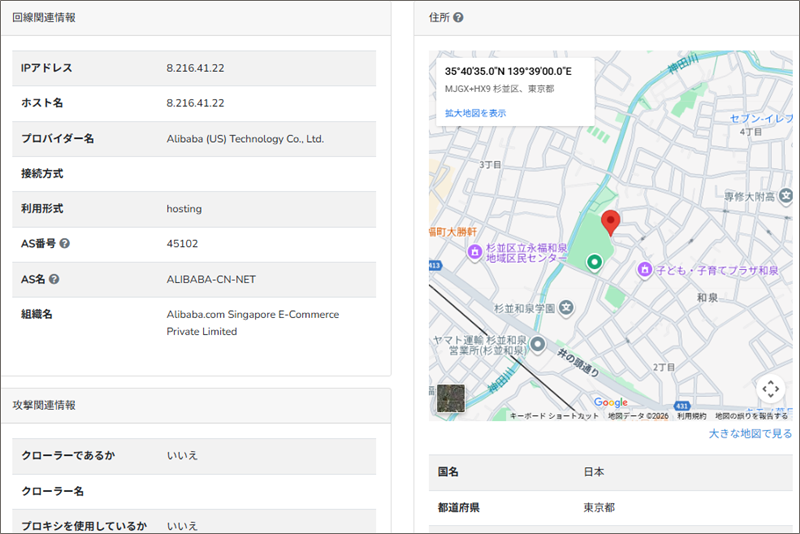

割当てているIPアドレスは「8.216.41.22」

「IP調査兵団」でこのIPアドレスからそのロケーション地域を調べると、詐欺サイトではありがちな東京都杉並区付近であることが分かりました。

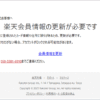

リンクを辿ってみると、一旦はウイルスバスターにブロックされましたが、解除して進むと開いたのは英語でタイムアウトしたことが書かれた真っ白なエラーページ。

恐らくこのサイトを設置したレンタルサーバーがその危険を察知して削除したものかと思いますが、ウイルスバスターにブロックされたことが、ここには以前危険なサイトが存在していたことを物語っていますね。

まとめ

メールの文面や送信者のメールアドレスとリンク先のドメインが「楽天」のものと異なるのでこのメールを詐欺メールと判定いたしました。

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;