『詐欺メール』『メールアカウントの閉鎖に関する重要なお知らせ!』と、来た件

★フィッシング詐欺メール解体新書★

「生成AI」が普及し増々便利になる私たちが生活する世の中。

詐欺師もこれを逃すはずが無く、怪しいメールにも生成AIが浸透しつつあり

最近では片言の日本語ではなく、違和感のない流暢な言葉を使うメールが多くなりました。

このブログは、悪意を持ったメールを発見次第できる限り迅速にご紹介し

一人でも被害者が少なくすることを願い、怪しく危険なメールを見破る方法の拡散や

送信者に関する情報を深堀し注意喚起を促すことが最大の目的です。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

最初に1点だけ以下の件ご了承ください。

本来ならメールの本文を画像でお見せする方が分かりやすいかも知れませんが、全てを画像化してしまうとGoolgeなどのキーワード検索に反映されず、不審なメールを受取って不安で検索される方に繋がらない可能性が高くなります。

できる限り沢山の方に見ていただき情報が拡散できるようにあえて本文を丸々コピペしてテキストにてできるだけ受け取ったメールに近い表現にした上で記載しています。

では、進めてまいります。

前書き

うちの事務所は「カゴヤジャパン」と言うホスティングサービスを利用しているのですが、またここの偽メールがものすごく多くて、毎日なにがしかの怪しく危険なメールが何通も送られてきます。

特定のホスティングサービスを騙るものなので、あまりここではご紹介してきていないのですが、一晩に26通も同じものが送られてきてあまりも悪質なので今回取り上げてみることにします。

では、お話を進めてまいります。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

件名:[spam] メールアカウントの閉鎖に関する重要なお知らせ!

送信者:"*****.***" <shop@*****.***>

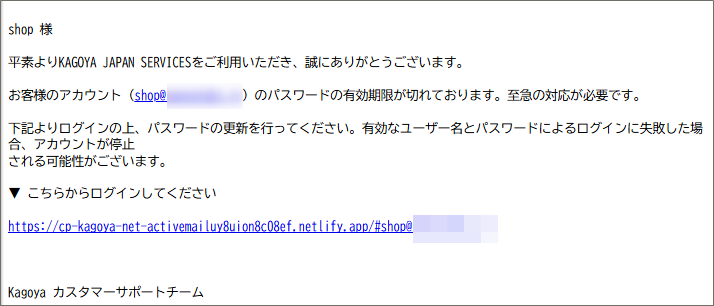

shop 様

平素よりKAGOYA JAPAN SERVICESをご利用いただき、誠にありがとうございます。

お客様のアカウント(shop@*****.***)のパスワードの有効期限が切れております。至急の対応が必要です。

下記よりログインの上、パスワードの更新を行ってください。有効なユーザー名とパスワードによるログインに失敗した場合、アカウントが停止

される可能性がございます。

▼ こちらからログインしてください

h**ps://cp-kagoya-net-activemailuy8uion8c08ef.netlify.app/#shop@*****.***

Kagoya カスタマーサポートチーム

↑↑↑↑↑↑

本文ここまで

これらの不審なメールは、皆さんが様々な登録の際に利用したメールアドレスが漏洩し、専門の業者がその漏洩したアドレスを収集たものを入手した詐欺グループが、こういったメールを送っているので、このメールを受取ったのは、「カゴヤジャパン」ユーザーばかりではありません。

大量のメールを送った中で、一部の対象者を狙った数打てば当たる方式の詐欺メールです。

このメール内で「*****.***」と書いてある部分には、うちの事務所のドメインが記載されていて、そのドメインの「shop」カウント宛てにこのメールを送り付けています。

送信者は、当然うちの事務所がカゴヤジャパンのユーザーであることを知ってて送ってきていると思われます。

と言うことは、どこからかカゴヤジャパンのユーザーリストが漏洩しているのでしょうね。

このメールは、メールアカウントのパスワード有効期限が切れているのでコントロールパネルからパスワードを更新するように促すものです。

って、ちょっと待ってくださいよ!

パスワードの有効期限が切れてたらメールなんて受信できないじゃないですか!

だったらどうやってこのメールは私の元に届いたのでしょうね?(笑)

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いているものは全て迷惑メールと判断されたもの。

うちのサーバーの場合、注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

では、送信者の素性が分かるメールヘッダーの「Receivedフィールド」から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

Received: from dmail.kagoya.net (unknown [188.253.109.201])

Receivedのカッコ内は、送信者が利用したサーバーが自身で刻む唯一信頼できる部分で偽装はできません。

ここには「dmail.kagoya.net」と、カゴヤさんのドメインが記載されていますが、カッコの外なので偽装可能です。

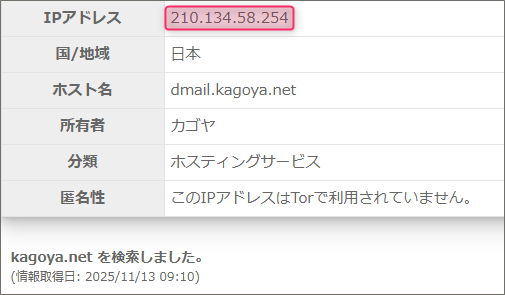

では、試しにドメイン「dmail.kagoya.net」を割当てているIPアドレスとこのIPアドレスを比較してみましょう。

こちらが「Grupo」さんで取得したこのドメインに割当てているIPアドレスです。

全然違いますよね、この結果からこの送信者が使ったとされる「dmail.kagoya.net」を使ったメールアドレスは偽装であることが断定できます。

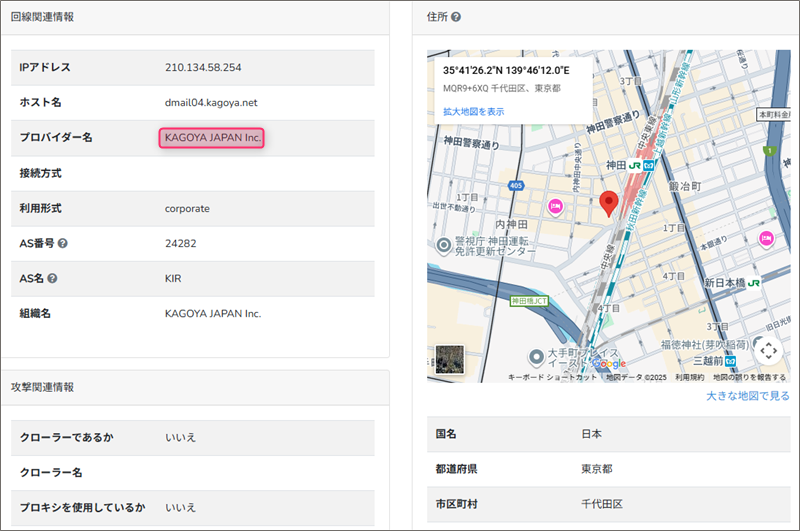

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を「IP調査兵団」で導き出してみると、JR神田駅付近です。

最近この辺りは、これら怪しいメール発信地のトレンドです。

そしてこのメールの送信に利用されたプロバイダーは「KAGOYA JAPAN Inc.」とあるので、このメールの送信者もカゴヤジャパンのユーザーであることが分かります。

これらの結果から、このメールの送信者は、この辺りからカゴヤジャパンのサーバーを介してメールを送ることができる輩であることが分かりました。

リンク先のドメインを確認

さて、本文に直書きされた詐欺サイトへのリンクですが、実際に接続されるサイトのURLは以下の通りです。

【h**ps://cp-kagoya-net-activemailuy8uion8c08ef.netlify.app/】

(直リンク防止のため一部の文字を変更してあります)

何ともクソ長いドメインが利用されていますね。

当然カゴヤジャパンのドメインとは異なります。

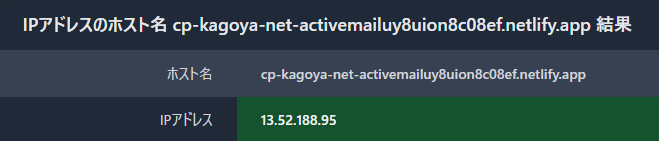

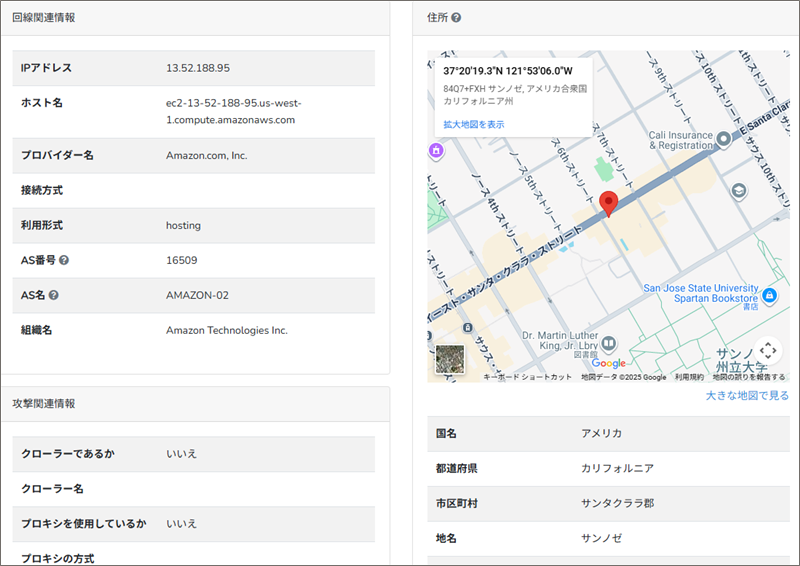

このドメインを割当てているIPアドレスを今度は「aWebAnalysis」さんで取得してみます。

割当てているIPアドレスは「13.52.188.95」

「IP調査兵団」でこのIPアドレスからそのロケーション地域を調べると、詐欺サイトではありがちな米国のサンノゼ付近であることが分かりました。

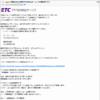

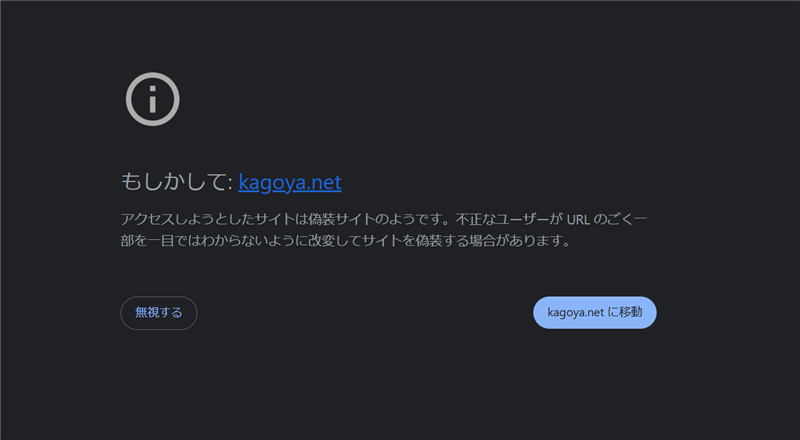

リンクをGoogleChromeを使って辿ってみると、即ブロックされました。

無視して先に進むと、開いたのがこちらのページ。

カゴヤさんのサーバーログインページとは全く異なるデザインです。

「保つ 当方 としてログイン」なんて違和感のある日本語が書かれているので、このサイトの作者は日本人ではありませんね。

まとめ

このメールの目的は、サーバーの乗っ取り。

パスワードを更新させるふりをして偽サイトにログインさせて、その際に利用したアカウント情報を詐取してカゴヤジャパンユーザーに成りすましてサーバーにログインしたうえでサーバーを改ざんし、こういった詐欺に利用するものと思われます。

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;