『詐欺メール』『Apple Booksのご利用料金未払い通知』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

★証券会社に成り済ます悪質なメールが確認されていますので資産運用されている方はご注意ください★

- 件名の見出しを確認

- メールアドレスのドメインを確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

最近はネットの普及で様々なものがサブスクで利用できるようになりました。

Appleが提供するサービス『Apple Books』もその一つで、Appleが提供する電子書籍の閲覧および購入ができるアプリケーションおよびサービスです。

これらサブスクの利用料金の支払いもよく詐欺メールのネタにされるもので、今回は、そんな『Apple』に成り済ます不審なメールのご紹介となります。

では、今回も詳しく見ていくことにしましょう。

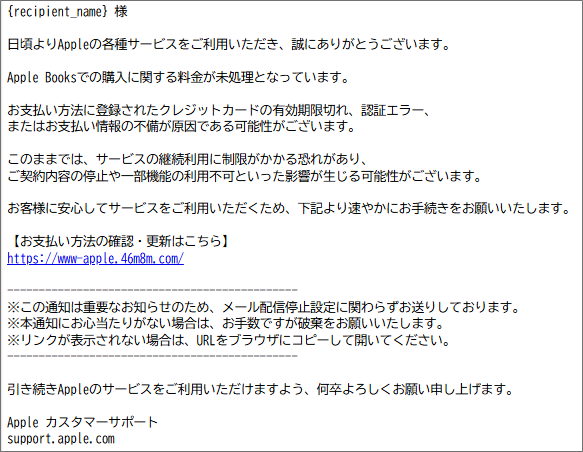

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

件名:[spam] Apple Booksのご利用料金未払い通知

送信者: “Apple" <service@ngiycx.com>

操作を選択

送信者

{recipient_name} 様

日頃よりAppleの各種サービスをご利用いただき、誠にありがとうございます。

Apple Booksでの購入に関する料金が未処理となっています。

お支払い方法に登録されたクレジットカードの有効期限切れ、認証エラー、

またはお支払い情報の不備が原因である可能性がございます。

このままでは、サービスの継続利用に制限がかかる恐れがあり、

ご契約内容の停止や一部機能の利用不可といった影響が生じる可能性がございます。

お客様に安心してサービスをご利用いただくため、下記より速やかにお手続きをお願いいたします。

【お支払い方法の確認・更新はこちら】

h**ps://www-apple.46m8m.com/

———————————————-

※この通知は重要なお知らせのため、メール配信停止設定に関わらずお送りしております。

※本通知にお心当たりがない場合は、お手数ですが破棄をお願いいたします。

※リンクが表示されない場合は、URLをブラウザにコピーして開いてください。

———————————————-

引き続きAppleのサービスをご利用いただけますよう、何卒よろしくお願い申し上げます。

Apple カスタマーサポート

support.apple.com

↑↑↑↑↑↑

本文ここまで

このメールは、Apple Booksでクレジットカードを利用して購入した書籍等の代金が未払いになっているので、リンクから支払いを完了させるよう求めています。

もちろん私は、Apple Booksを利用した覚えもないし、だいたい読書なんて趣味ありません。(笑)

このメールは、ありも無い支払いを装って料金が未払いだとしてリンクから誘導しクレジットカードの情報を盗み出そうとする、いわゆる詐欺メールです。

{recipient_name}なんてタグのようなものが見えちゃっていますが、ここに宛名を表示させるつもりだったんでしょうね。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『ngiycx.com』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

もうお分かりですよね?

そうです、Appleが利用するメールアドレスのドメインは『apple.com』です。

故にこのドメイン以外のメールアドレスで届いた同社からのメールは全て偽物と言うことになります。

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

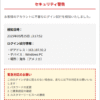

こちらがこのメールのReceivedフィールドです。

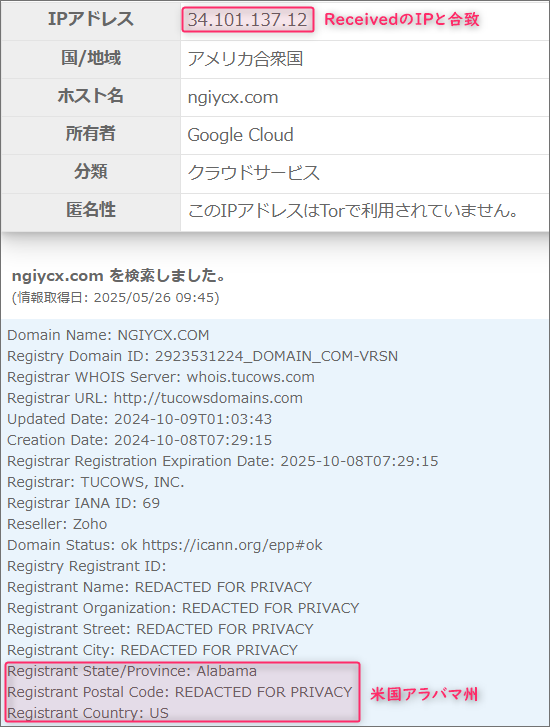

Received: from ngiycx.com (12.137.101.34.bc.googleusercontent.com [34.101.137.12])

ここの末尾に記載のIPアドレスは、送信サーバーが自身で書き込むもので、偽装することはできません。

ここに『bc.googleusercontent.com』とあるので、この送信者はGoogleのプラットフォームを利用してこのメールを送ってきたことが分かります。

では、試しにドメイン『』に関する詳しい情報を『Grupo』さんで取得してみます。

この情報が正しければ、このドメインの取得者は、米国アラバマ州の方です。

割当てているIPアドレスとReceivedフィールドのIPアドレスが合致したので、この送信者は自身のメールアドレスを偽ることなく何食わぬ顔でこのメールを送信してきたことになります。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、インドネシアのジャカルタ付近です。

リンク先のドメインを確認

さて、本文に直書きされた詐欺サイトへのリンクですが、実際に接続されるサイトのURLは以下の通りです。

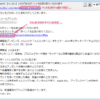

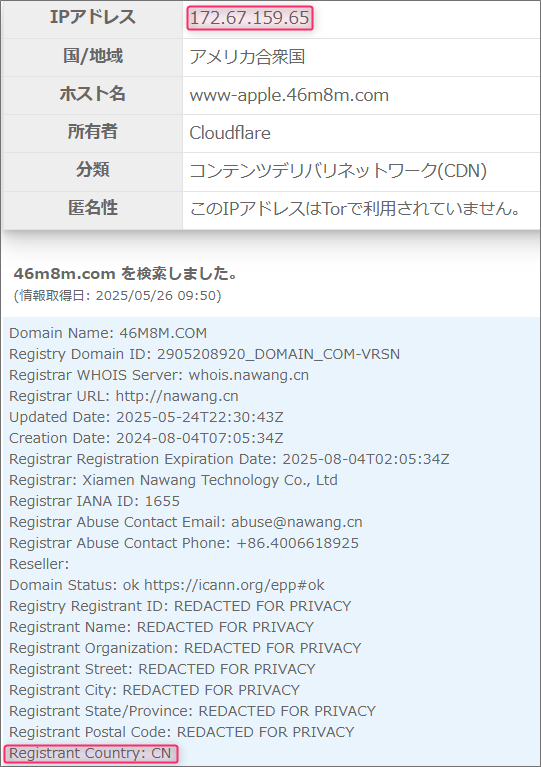

【h**ps://www-apple.46m8m.com/】

(直リンク防止のため一部の文字を変更してあります)

これまたAppleのドメインとは異なるものが利用されていますね。

先程と同様にこのドメインに関する詳しい情報を『Grupo』さんで取得してみます。

この情報が正しければ、このドメインの取得者の所在地は中国です。

割当てているIPアドレスは『172.67.159.65』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、詐欺サイト設置場所は、カナダのトロント市庁舎付近であることが分かりました。

これは最近のトレンドで多くの詐欺サイトがこの付近に設置されています。

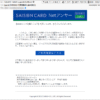

リンクを辿ってみると、一旦はウイルスバスターにブロックされましたが、解除して進むとこのようなページが開きました。

えっ?Appleの偽ログインページが開くと思えば、サイトメンテナンス中だって?

ああ、これって『『詐欺メール』ビューカードから『【記録参照のお願い】アカウント動作に関するご確認事項』と、来た件』で見たサイトと全く同じです。

まとめ

今回は、程度の低い愉快犯による迷惑メールで、どうやら最初から騙すつもりじゃなかったようですね。

でも恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;