『詐欺メール』『【新機能のお知らせ】ログイン通知サービス開始について』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- 宛名を確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

今回は、『アットユーネット』に成り済ます不審なメールのご紹介となります。

アットユーネットとは、UCカード会員をサポートするインターネットサービスの事。

しかし偽サイトに引き込むためあれやこれやと色々と考えてきますね。

今度は、ログイン通知サービス開始を開始にあたり通知条件などの詳細をリンクから確認を促すメールです。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

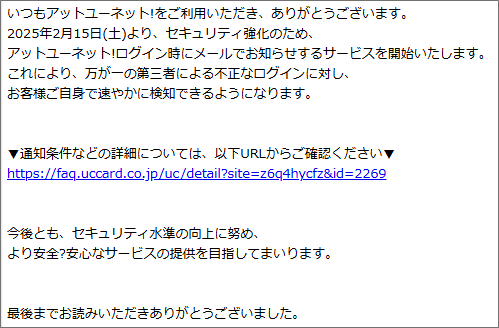

件名:[spam] 【新機能のお知らせ】ログイン通知サービス開始について

送信者:"アットユーネット" <mail.uccard-cqdhucep.atwzcquz@service.xyd36.cc>

いつもアットユーネット!をご利用いただき、ありがとうございます。

2025年2月15日(土)より、セキュリティ強化のため、

アットユーネット!ログイン時にメールでお知らせするサービスを開始いたします。

これにより、万が一の第三者による不正なログインに対し、

お客様ご自身で速やかに検知できるようになります。

▼通知条件などの詳細については、以下URLからご確認ください▼

h**ps://faq.uccard.co.jp/uc/detail?site=z6q4hycfz&id=2269

今後とも、セキュリティ水準の向上に努め、

より安全?安心なサービスの提供を目指してまいります。

最後までお読みいただきありがとうございました。

=======================

※このメールはアットユーネット!から自動配信しております。

※このメールでは、アットユーネット!会員の皆様に"重要なお知らせ"を ご案内しております。

メール配信サービスを希望されていないお客様へも配信させていただいておりますのでご了承ください。

※本メールアドレスは配信専用のため、ご質問?ご依頼などにお答えできませんので、あらかじめご了承ください。

※メールに関する各種お手続き方法につきましては、以下をご確認ください。

https://www2.uccard.co.jp/dqnh2g/mail_toiawase.html

=======================

株式会社 クレディセゾン

〒170-6073 東京都豊島区東池袋3-1-1

開始日は2月15日(土)で、このメールが届いたのが本日2月18日(火)。

って、もう既に開始されているサービスじゃないですか!

このような大切な内容は、事前に通知するのが当たり前のことですが…

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

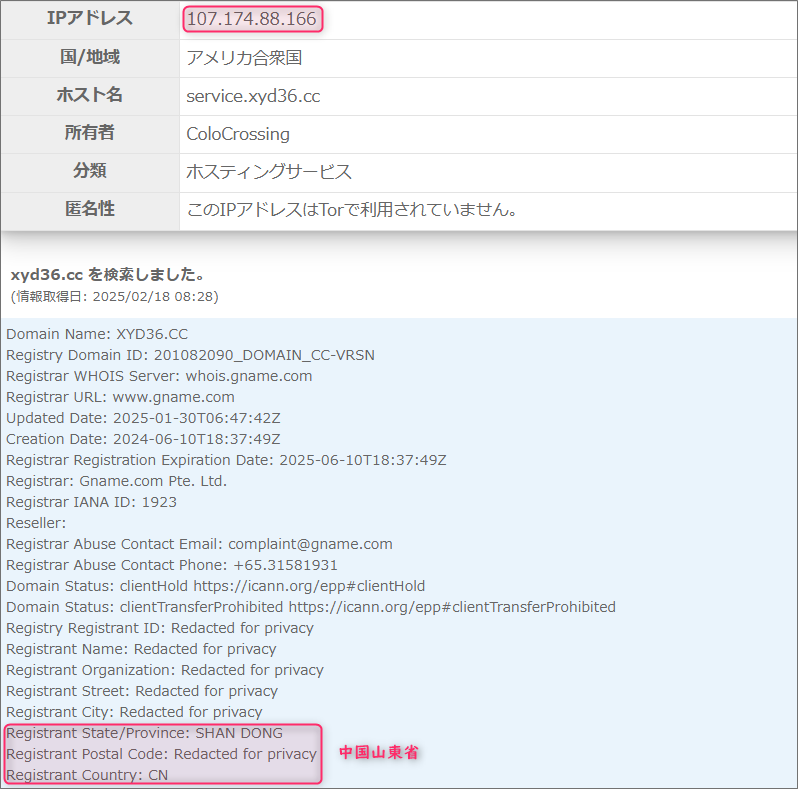

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『service.xyd36.cc』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

このドメインのどこにも『UCカード』を連想させる部分はありません。

それにこの『.cc』はオーストラリア領のココス諸島に割り当てられている国別ドメインです。

そのようなドメインを国内の信販企業が利用す訳がありません!

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

こちらがこのメールのReceivedフィールドがこちらです。

Received: from service.xyd36.cc (unknown [107.174.88.166])

このドメインに関する詳しい情報を『Grupo』さんで取得してみます。

この資料は正しければ、このドメインは中国山東省の方が所持されているもの。

割当てているIPアドレスとReceivedフィールドのIPアドレスが合致したので、この送信者は自身のメールアドレスを偽ることなく何食わぬ顔でこのメールを送信してきたことになります。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を導き出してみると、米国のサンタクララ付近であることが分かりました。

それにこのIPアドレスは既にブラックリストに登録されて、そのカテゴリは『サイバーアタックの攻撃元』とされています。

宛名を確認

通常大切なメールの冒頭には『○□△ 様』と言ったように『宛名』が書かれています。

でもこのメールにはその宛名が存在しません。

そりゃそうですよね、このメールの送信者は受信者の情報をメールアドレスしか知らないわけだから宛名なんて書きようがありません。

どうせどこかから漏洩したメールアドレスのリストを入手し、そのメール宛に無選別でこういったメールを送信しているのですから。

リンク先のドメインを確認

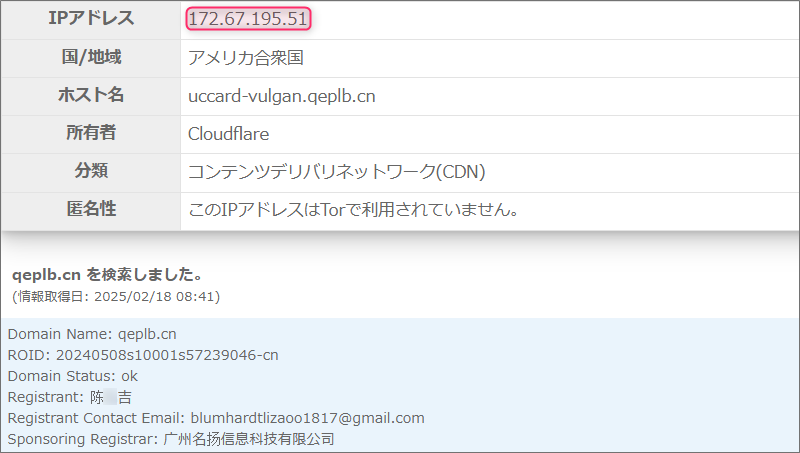

さて、本文に『UCカード』の公式ドメインを使って直書きされた詐欺サイトへのリンクですが、当然偽装されていて、実際に接続されるサイトのURLは以下の通りです。

【h**ps://uccard-vulgan.qeplb.cn/UCPc_welcomeSCR/】

(直リンク防止のため一部の文字を変更してあります)

結局は『UCカード』のドメインとは異なるものが利用されていて、今度は中国に与えられた国別ドメインですね。

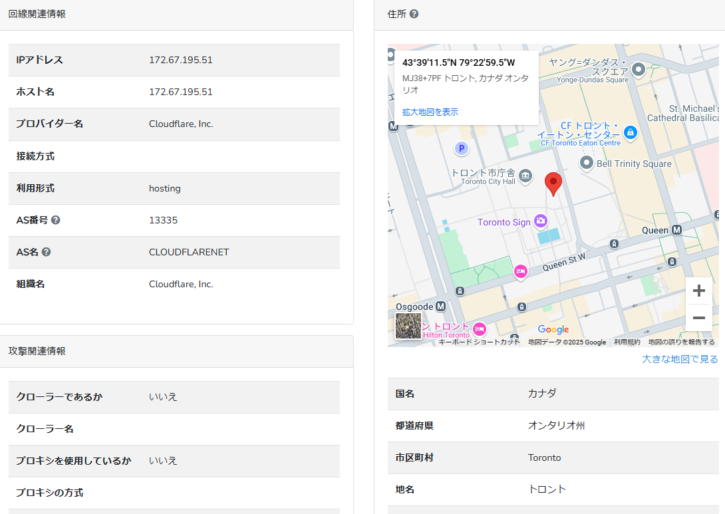

先程と同様にこのドメインに関する詳しい情報を『Grupo』さんで取得してみます。

いつもの方がお持ちのドメインですね。(;^_^A

このIPアドレスからそのロケーション地域を調べると、ありがちなカナダのトロント市庁舎付近であることが分かりました。

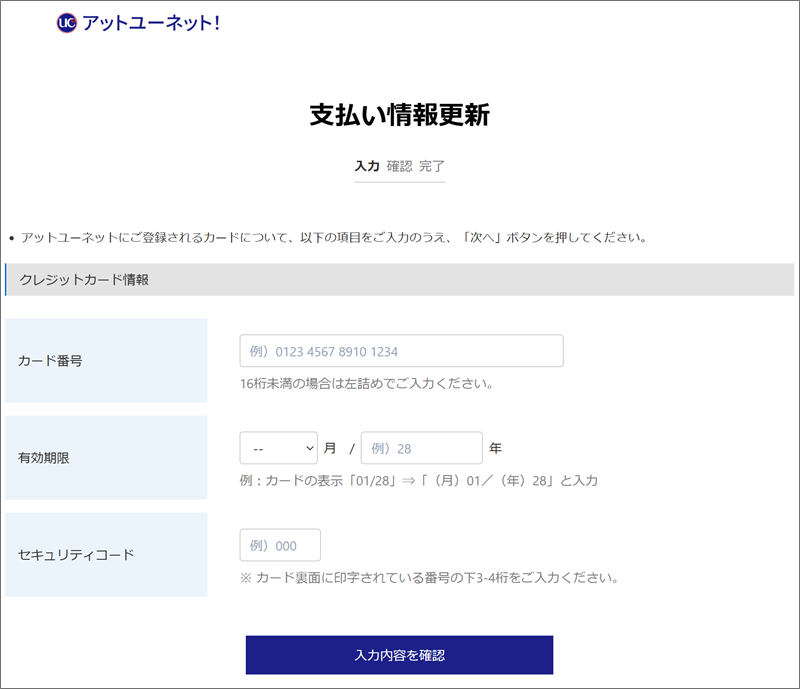

リンクを辿ってみると、このようなサイトがどこからもブロックされることなく無防備に放置されていました。

当然、ここにIDとパスワードを入力してログインボタンを押してしまうとその情報は詐欺犯に把握され不正ログインが可能となります。

試しに適当な情報でログインを試みると、次に開いたのはこちらのページ。

早速クレジットカードの情報を求めてきましたね。

メールには確かリンク先は『通知条件などの詳細』を確認するページでしたよね?(笑)

それなのにカード情報を入力させるなんてあり得ません

まとめ

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;