前書き 様々なところを偽って色々な偽のキャンペーンを使って詐欺を仕掛けてくる不審なメール。

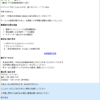

今回は、『セゾンカード』に成り済ます不審なメールのご紹介となります。 件名:【重要】Saisonカード会員様へのご案内:10,000円分のギフトカード受け取りについて

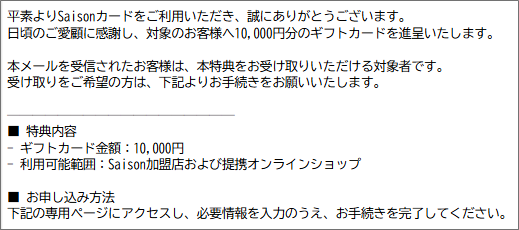

送信者:”Saison Card” <saison-co@qwtfoc.com> | | ○□△ 様 平素よりSaisonカードをご利用いただき、誠にありがとうございます。

日頃のご愛顧に感謝し、対象のお客様へ10,000円分のギフトカードを進呈いたします。 本メールを受信されたお客様は、本特典をお受け取りいただける対象者です。

受け取りをご希望の方は、下記よりお手続きをお願いいたします。 ──────────────────

■ 特典内容

– ギフトカード金額:10,000円

– 利用可能範囲:Saison加盟店および提携オンラインショップ ■ お申し込み方法

下記の専用ページにアクセスし、必要情報を入力のうえ、お手続きを完了してください。 【ギフトカードを申し込む】

▼ お申し込みはこちら:

h**ps://saison-card.blinktec.com/?promo=gZ1cV171amkigfi5KMFdzB1W ■ 注意事項

– 本特典は、Saisonカードをご利用のお客様のみ対象となります。

– 本キャンペーンは、事前の通知なく変更・終了する場合があります。

– 受け取り時点でSaisonカードを解約された場合、または会員資格を喪失した場合、特典は無効となります。 ──────────────────

本件に関するお問い合わせは、下記カスタマーサポートまでご連絡ください。

今後ともSaisonカードをご愛顧賜りますようお願い申し上げます。 株式会社クレディセゾン

東京都豊島区西池袋1-1-1 サンシャイン60

0120-398-911(24時間対応) Copyright (C) 2025 Credit Saison Co., Ltd. All rights reserved. | 希望しただけでそうそうやすやすと10,000円分のギフトカードなんてもらえるはずがありません。

いくらなんでもそんなことしてたら企業の死活問題になりかねませんよ!

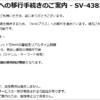

件名の見出しを確認 この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

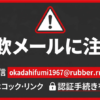

メールアドレスのドメインを確認 送信者として記載されているメールアドレスのドメイン(@より後ろ)は『qwtfoc.com』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

因みに『セゾンカード』が利用する公式ドメインを『Search Labs | AI』で検索してみると

『@saisoncard.co.jp』または『@saisonid.com』と書かれています。

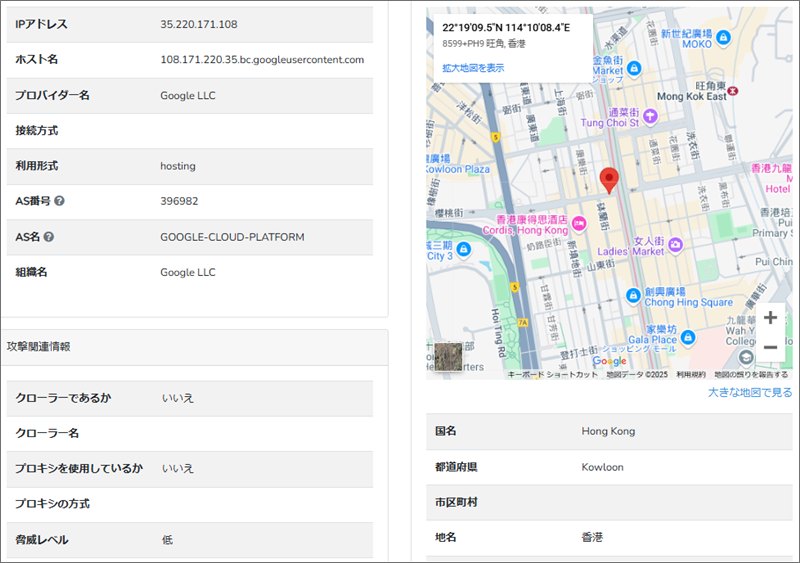

故にこのドメイン以外のメールアドレスで届いた同社からのメールは全て偽物と言うことになります。 では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

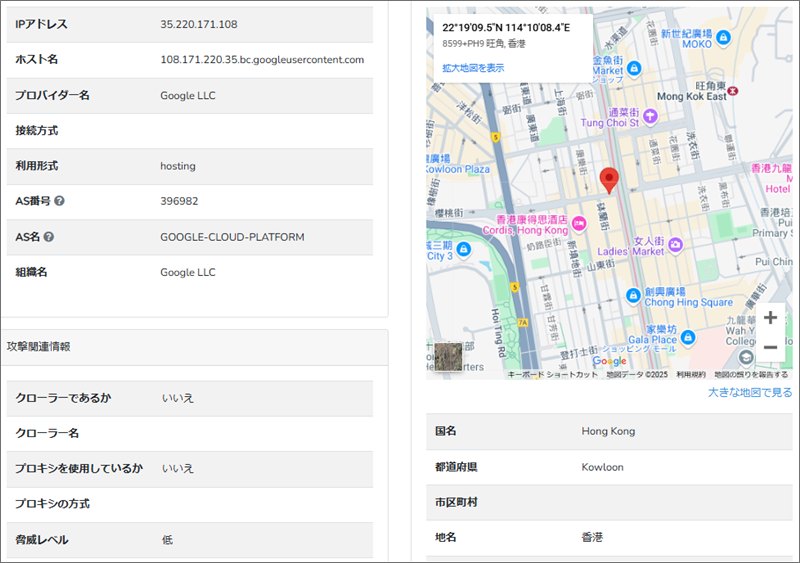

こちらがこのメールのReceivedフィールドがこちらです。 | Received: from qwtfoc.com (108.171.220.35.bc.googleusercontent.com [35.220.171.108]) | ああ、この『googleusercontent.com』ってこの三井住友カードの不審メールでも出てきましたよね。 『詐欺メール』『【SMBC】年末特典!8,000円の現金キャッシュバックをゲットするチャンス』と、来た件

このドメイン『qwtfoc.com』に関する詳しい情報を『Grupo』さんで取得してみます。 米国のアラバマ州の方が申請されたようですが、それ以外の詳しい情報は公開されていません。

ReceivedフィールドのIPアドレスと合致したので、送信者のメールアドレスのもので間違いないようです。 このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を導き出してみると、香港の九龍地区(Kowloon)付近であることが分かりました。

宛名を確認 便宜上『○□△ 様』としてありますが、ここにはメールアドレスの@以前にあるアカウント名が記載されています。

普通なら氏名が書かれるはずですよね?

これは、このメールの送信者が受信者の私の氏名を知らない証拠です。

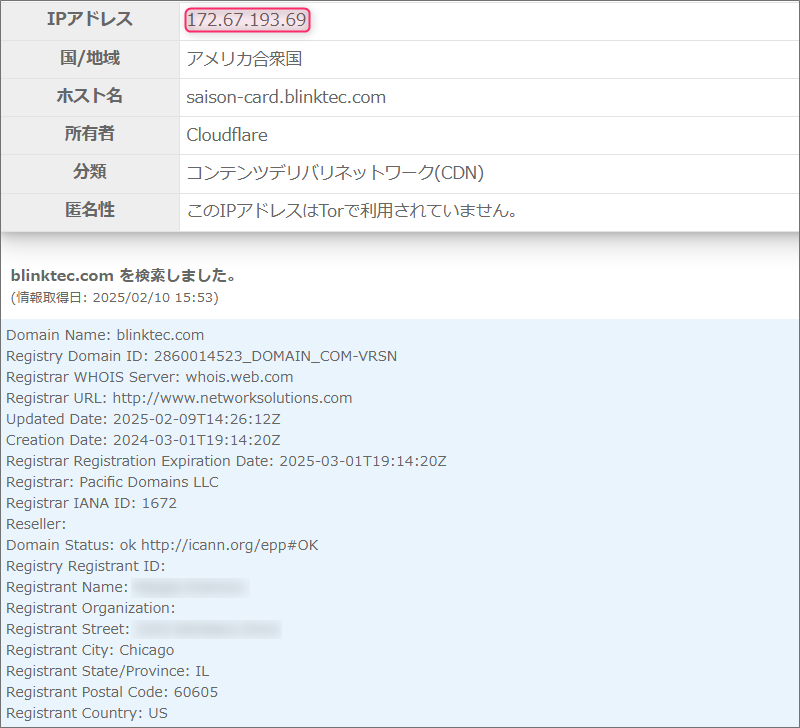

リンク先のドメインを確認 さて、本文に直書きされた詐欺サイトへのリンクですが、接続するとリダイレクト(自動転送)された上で実際に接続されるサイトのURLは以下の通りです。

【h**ps://saison-card.blinktec.com/webpc/login】

(直リンク防止のため一部の文字を変更してあります)

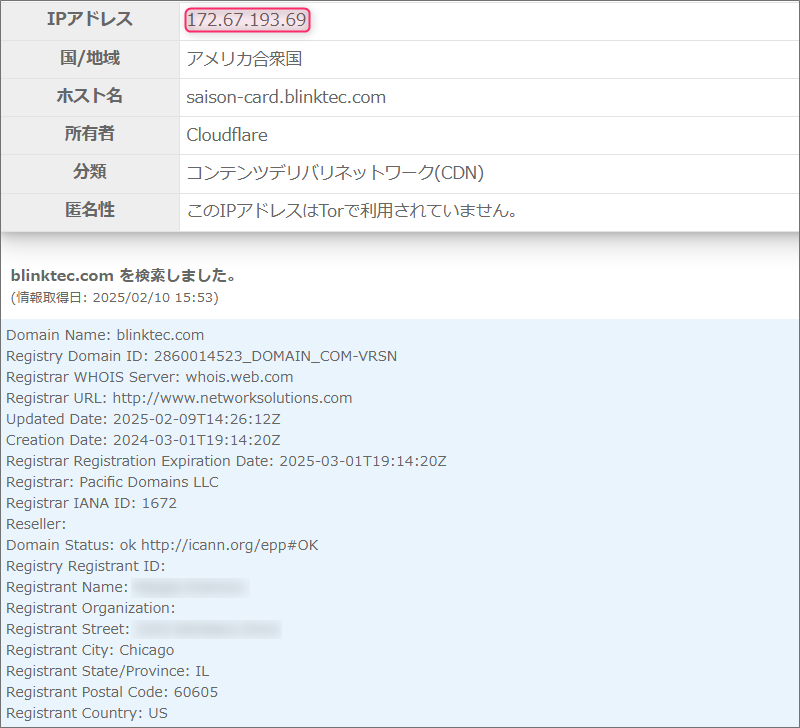

これまた『セゾンカード』さんのドメインとは異なるものが利用されていますね。 先程と同様にこのドメイン『saison-card.blinktec.com』に関する詳しい情報を『Grupo』さんで取得してみます。

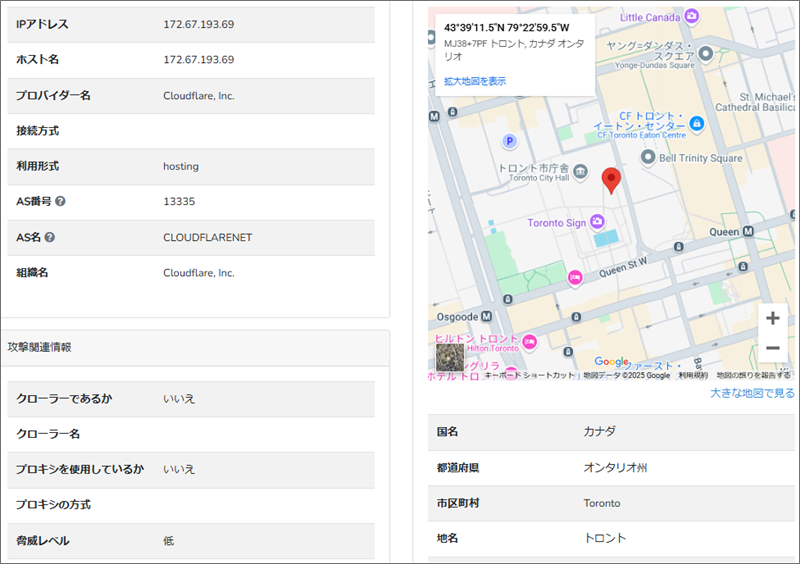

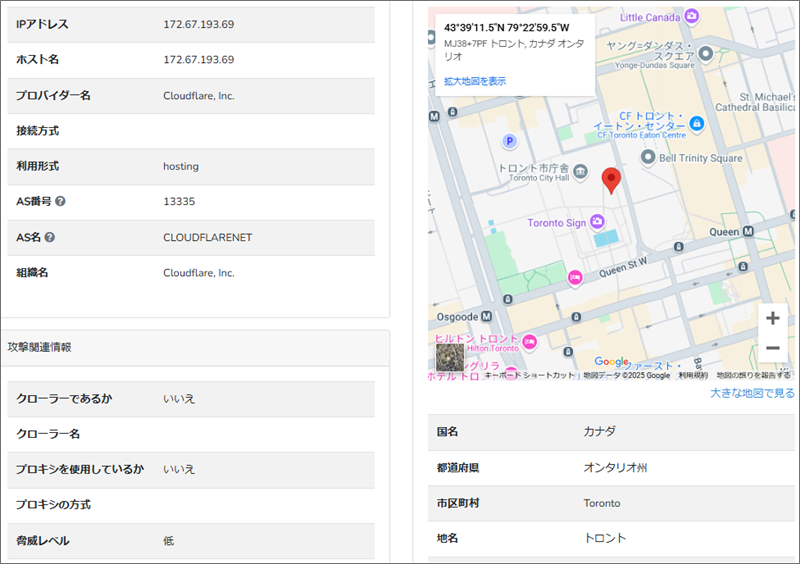

もちろん詳細は出せませんが、米国イリノイ州シカゴの方が取得されているドメインで、このIPアドレスからそのロケーション地域を調べると、詐欺サイトではありがちなカナダのトロント市庁舎付近であることが分かりました。

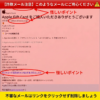

リンクを辿ってみると、どこからもブロックされることなくこのようなページが無防備に放置されていました。

本物のサイトと比較しましたが、全く見分けが付きません。

当然、ここにIDとパスワードを入力してログインボタンを押してしまうとその情報は詐欺犯に把握され不正ログインが可能となります。

この先のページで会員情報の更新と称し更に個人情報やクレジットカードの情報を盗み取られた上で詐欺の被害に遭うことになります。 |