ケチの付け所満載 いつもご覧くださりありがとうございます! もうねぇ、こればっかりなんですよ最近…

またしても偽キャンペーンをネタにしたフィッシング詐欺メールです。

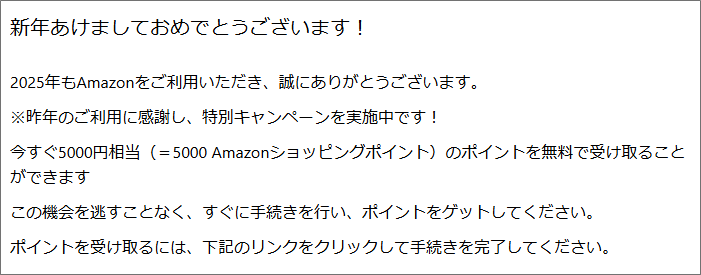

今回は、5000ポイントが貰える Amazon の特別キャンペーンだそうです。 件名:[spam] 【が無料でもらえる!】5000 Amazonショッピングポイント!【福袋 番号:HL-45253990975】

送信者:”Amazon株式会社” <qc.Amazon-Accountsecuritycenter-yEtJ@creema.jp>新年あけましておめでとうございます! 2025年もAmazonをご利用いただき、誠にありがとうございます。 ※昨年のご利用に感謝し、特別キャンペーンを実施中です! 今すぐ5000円相当(=5000 Amazonショッピングポイント)のポイントを無料で受け取ることができます この機会を逃すことなく、すぐに手続きを行い、ポイントをゲットしてください。 ポイントを受け取るには、下記のリンクをクリックして手続きを完了してください。 ▼[5000 Amazon イントを今すぐ受け取る] 今すぐ参加 キャンペーン詳細 •■参加条件: •本キャンペーンはAmazonをお持ちの方のみ対象です。 •ポイント進呈時点でアカウントを解約している場合、または「Amazon」のサービスを退会している場合は対象外となりますのでご注意ください •本キャンペーンの終了日時は予告なく変更されることがありますので、早めにお手続きいただくことをお勧めします。 ※今後ともAmazonをよろしくお願いいたします。 このメールは送信専用です。返信は受け付けておりません。 地球上で最もお客様を大切にする会社を目指しています | なんか文句の付け所の多いメールですよね。

件名から『【が無料でもらえる!】』って、日本語分かってるの?

おいおい、更に送信者名に『Amazon株式会社』って

Amazon の正式な社名は『アマゾンジャパン合同会社』のはず。

自社名を間違えるなんてあり得ないメールです! 福袋だとかって、今の時代そんな簡単に5000ポイントが貰えるわけがありません。

『5000 Amazon イントを今すぐ受け取る』・・・『イント』って『ポ』が抜けていますよ!

それに『本キャンペーンはAmazonをお持ちの方のみ対象です』って、Amazonは持てないでしょうにね… この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 送信者として記載されているメールアドレスのドメイン(@より後ろ)は”creema.jp”

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

このドメインは、このところ詐欺メールではよく見掛けるもので、ハンドメイド・手作り・クラフト作品の通販、販売サイト『クリーマ』さんのもの。

もちろんそのようはショップが Amazon のキャンペーンメールを代筆するなんてあり得ないのでこのメールアドレスは偽装で、このクリーマさんはある意味被害者です。

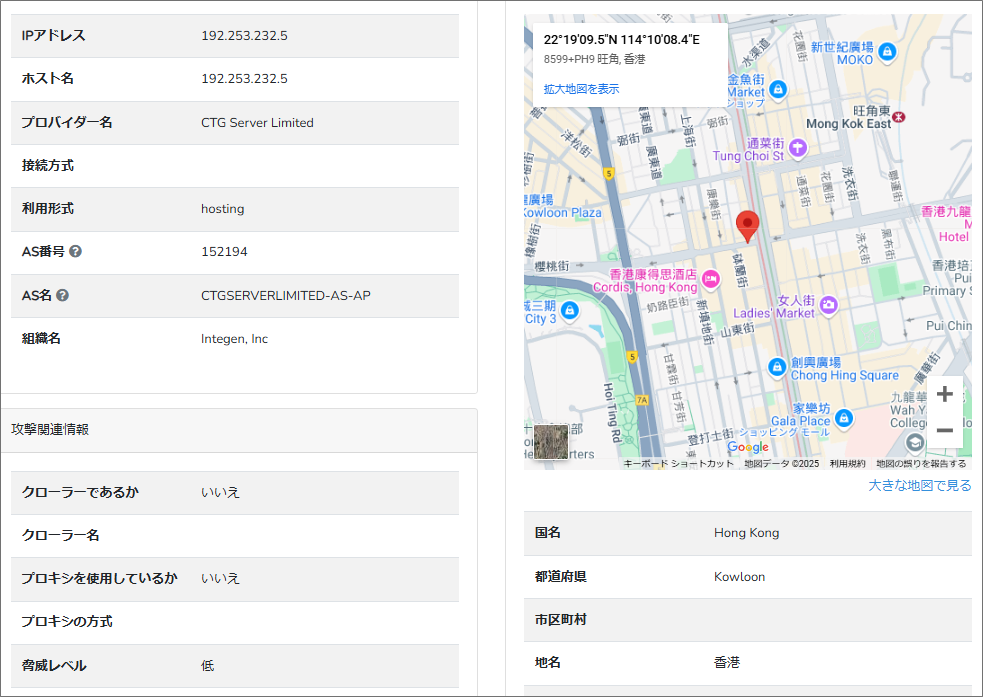

皆さん既にご承知のことと思いますが、Amazon が利用するドメインは”amazon.co.jp”です。 では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

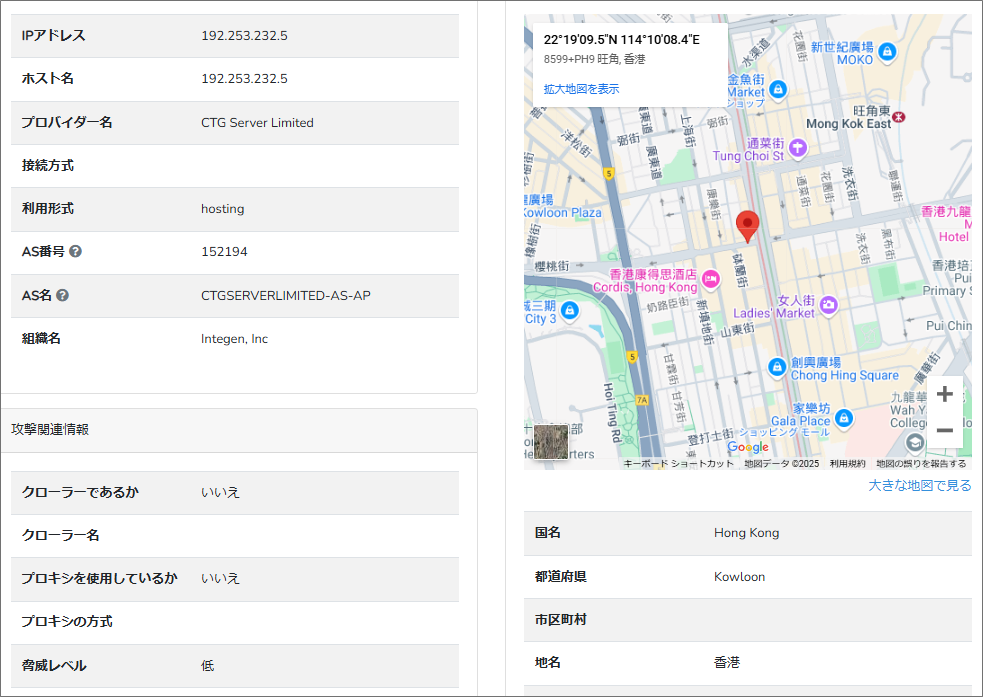

こちらがこのメールのReceivedフィールドがこちらです。 | Received: from C20250117151208.local (unknown [192.253.232.5]) | このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を導き出してみると、香港の『九龍地区(Kowloon)』付近であることが分かりました。

ログインすると直ぐにカード情報を求められる さて、本文の『今すぐ参加』と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

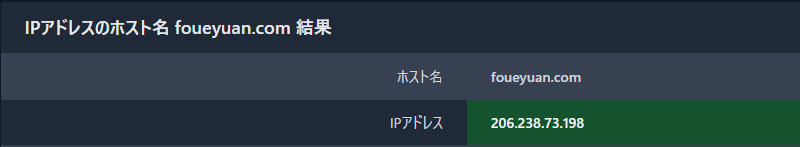

【h**ps://foueyuan.com/】

(直リンク防止のため一部の文字を変更してあります)

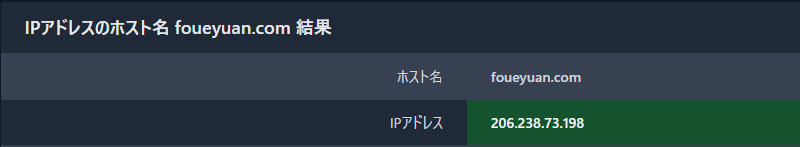

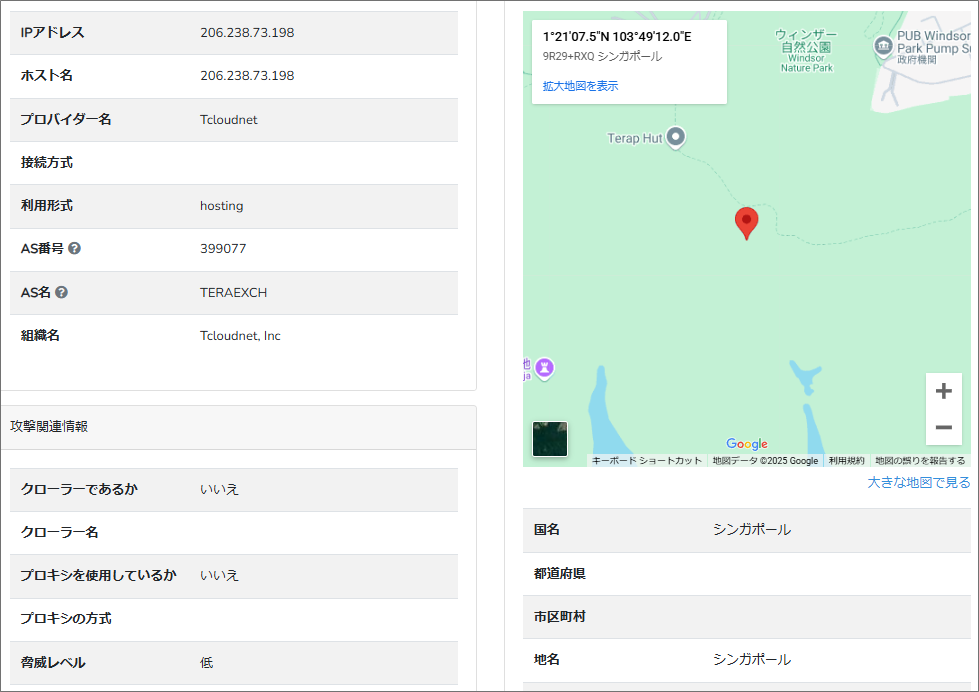

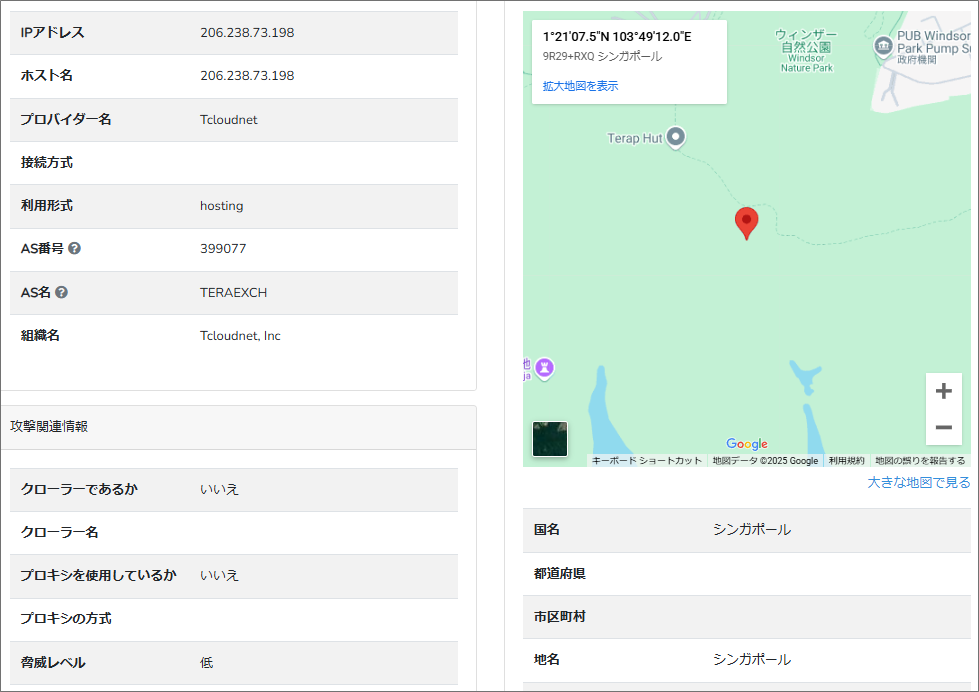

これまた Amazon のドメインとは異なるものが利用されていますね。 先程と同様に『aWebAnalysis』さんでこのドメインを割当てているIPアドレスを取得してみます。

このIPアドレスからそのロケーション地域を調べると、今度は『シンガポール』付近であることが分かりました。

リンクを辿ってみると、このようなページがどこからもブロックされることなく無防備に放置されていました。

期待通りのページでしょ?(笑)

どうやって詐欺を行うのか、適当なメールアドレスを使ってちょっとだけ覗いてみましょう。

ってか、もうクレジットカード情報を求めてきました…(;^_^A

当然、ここにこれらの情報を入力してボタンを押してしまうとその情報は詐欺犯に把握され詐欺の被害に遭うことになります。 当然、ここにこれらの情報を入力してボタンを押してしまうとその情報は詐欺犯に把握され詐欺の被害に遭うことになります。

|

当然、ここにこれらの情報を入力してボタンを押してしまうとその情報は詐欺犯に把握され詐欺の被害に遭うことになります。

当然、ここにこれらの情報を入力してボタンを押してしまうとその情報は詐欺犯に把握され詐欺の被害に遭うことになります。