『詐欺メール』えきねっとから『【重要なお知らせ】 2024年10月より、ログイン時の二段階認証に関する情報更新プランを導入させていただきます。』と、来た件

| 二段階認証なんてウソばっかり | ||

| 多分あなたは、このメールに不信感を持ち検索されてここにいらっしゃった方かと思います。 ご心配でご不安したよね? でもご安心ください、このメールは、詐欺メールですから削除してしまって結構です! これでほっとされたのなら、お役に立てて何よりです。 このメールについて更にもっと詳しく知りたいと言う奇特な方、恐らく10分以内に読み終われると思いますので、お時間が許しましたら最後まで是非お読みください。 スマホやタブレットが普及し増々便利になる私たちが生活する世の中。 | ||

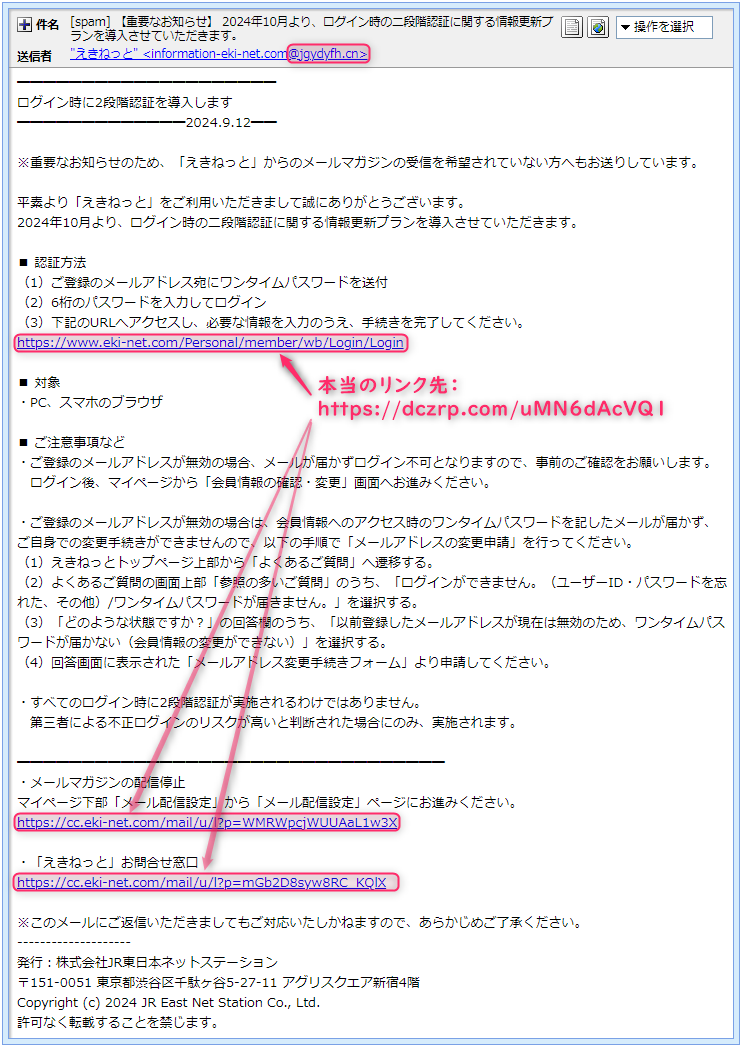

えきねっとのメアドじゃないしリンクも偽装いつもご覧くださりありがとうございます! 久しぶりに『えきねっと』を名乗るメールです。 この差出人、えきねっとを名乗っておきながら平気で”jgydyfh.cn“なんてえきねっととは全く関係の無い中国の国別ドメインを使ったメールアドレスが書かれています。 では、このメールを解体し詳しく見ていきましょう! 件名は『[spam] 【重要なお知らせ】 2024年10月より、ログイン時の二段階認証に関する情報更新プランを導入させていただきます。』 差出人は『”えきねっと” <information-eki-net.com@jgydyfh.cn>』 割当て元のIPは危険なものだったでは、このメールが悪意のあるメールであることを立証していきましょうか!

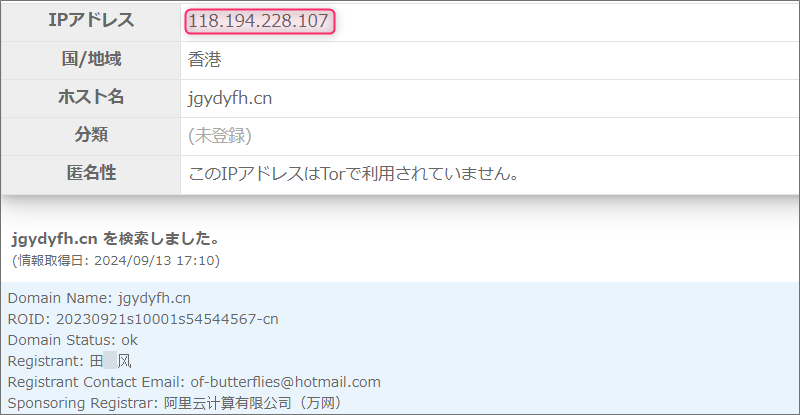

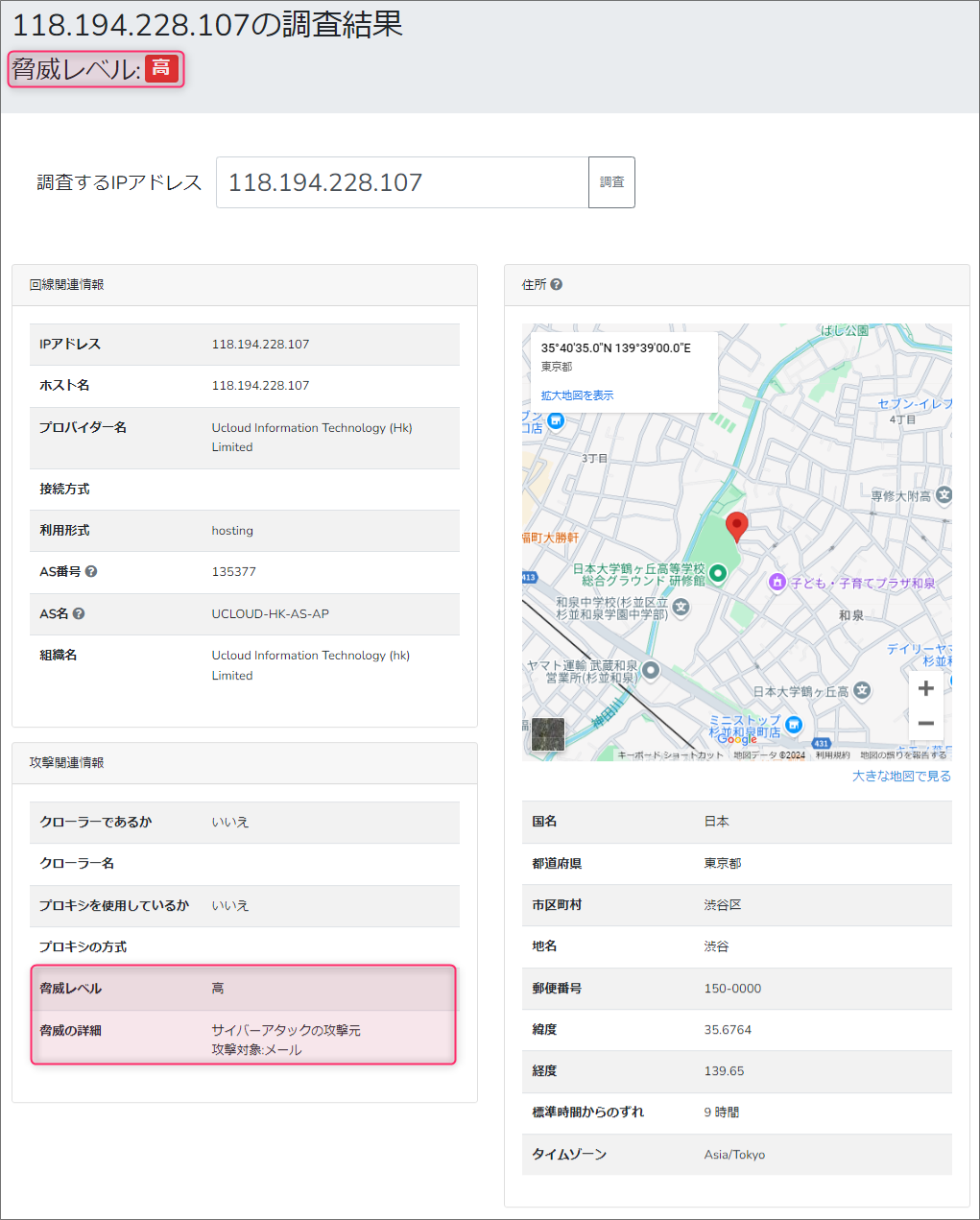

ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で同じ数字の集まりは世界中に1つしかありません。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは送信者のデバイスに割当てられたもので偽装することができません。 では、メールアドレスにあったドメイン”jgydyfh.cn”が偽者かなと思って『Grupo』さんで調べてみまると、このような結果が… ”118.194.228.107”がこのドメインを割当てているIPアドレス。 この”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報でこれを紐解けば差出人の素性が見えてきます。 このIPアドレスを元に割り出した危険度は『脅威レベル:高』 代表地点として地図に立てられたピンの位置は、日本大学鶴ヶ丘高等学校総合グラウンド 研修館付近。 PCからリンクに行くと『localhost』が表示されたでは引き続き本文。

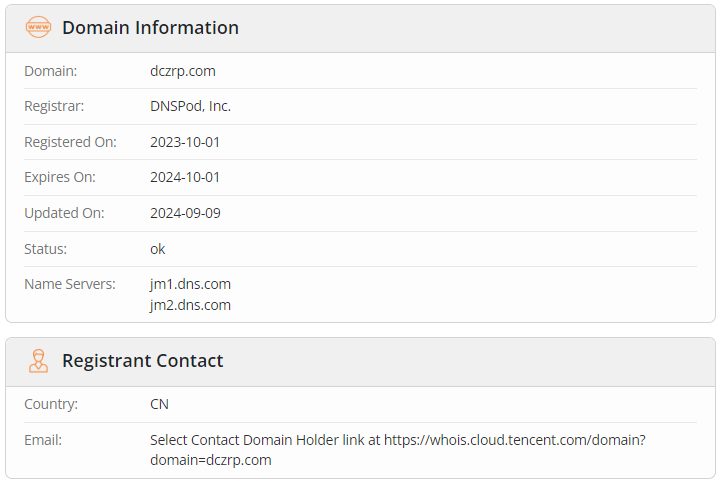

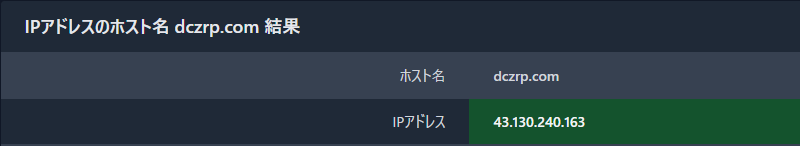

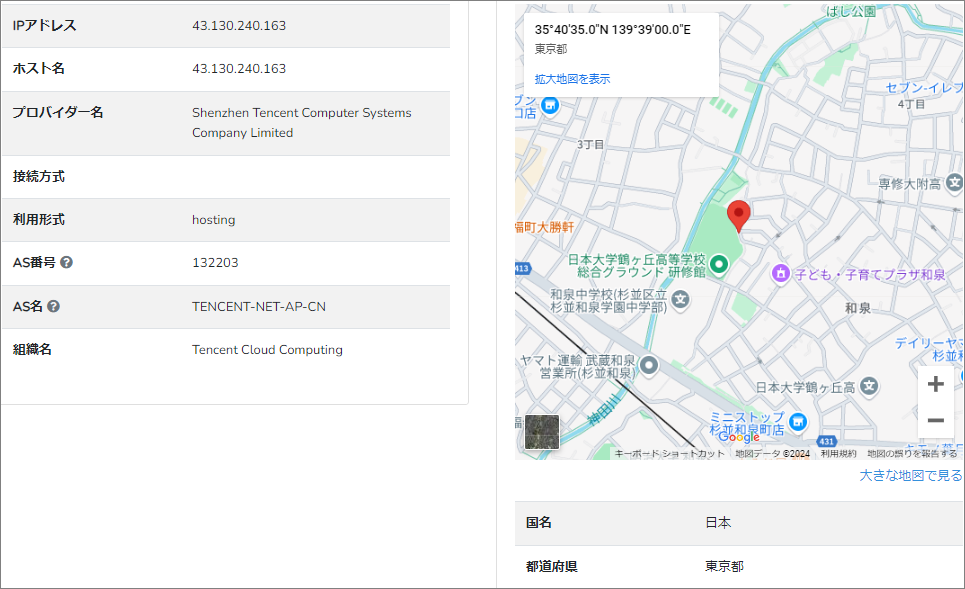

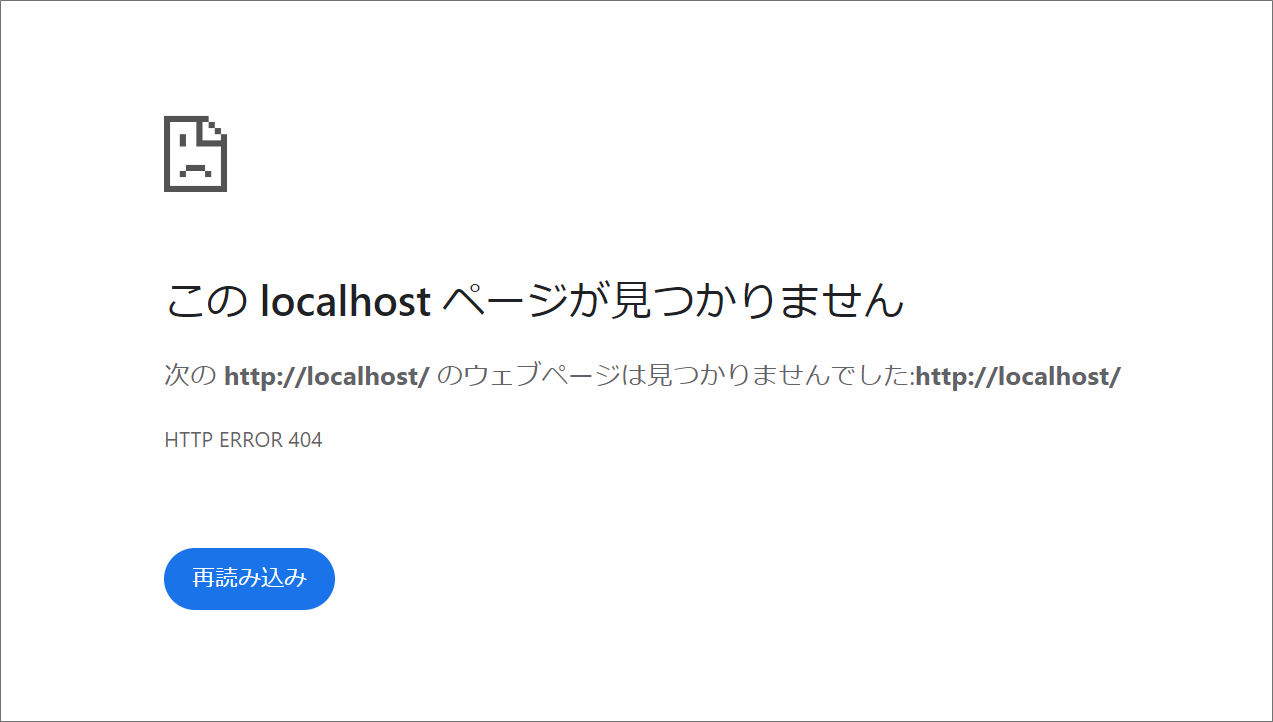

このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。 既に『フィッシングサイト』としてしっかりブラックリストに登録済みですね。 このURLで使われているドメインは”dczrp.com” まずは『Whois』さんでドメインの取得情報を。 このドメインは、中国の方が取得利用されているようです。 次に『』さんで割当てているIPアドレスの情報を取得してみます。 割当てているIPアドレスは”43.130.240.163”このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を再び『IP調査兵団』さんで確認してみます。 代表地点として地図に立てられたピンの位置は、先程と全く同じ日本大学鶴ヶ丘高等学校総合グラウンド 研修館付近。 リンク先はご覧の通りです。 ここで言う『localhost』とは、接続者自分自身のことで、簡単に言えば接続に利用したデバイスのこと。 ただこれはトリックで、もしかしたらPC以外のデバイスから接続するとまた違った世界があるのかも知れませんが。 まとめ恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |