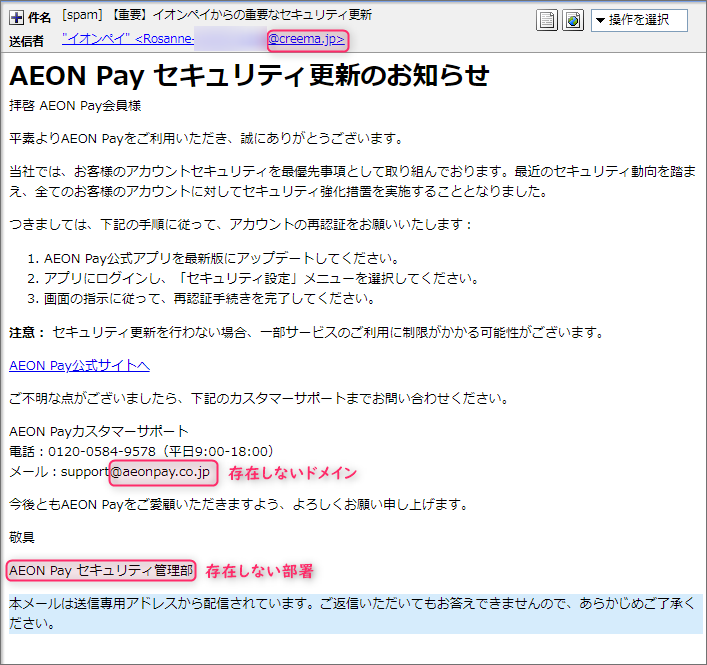

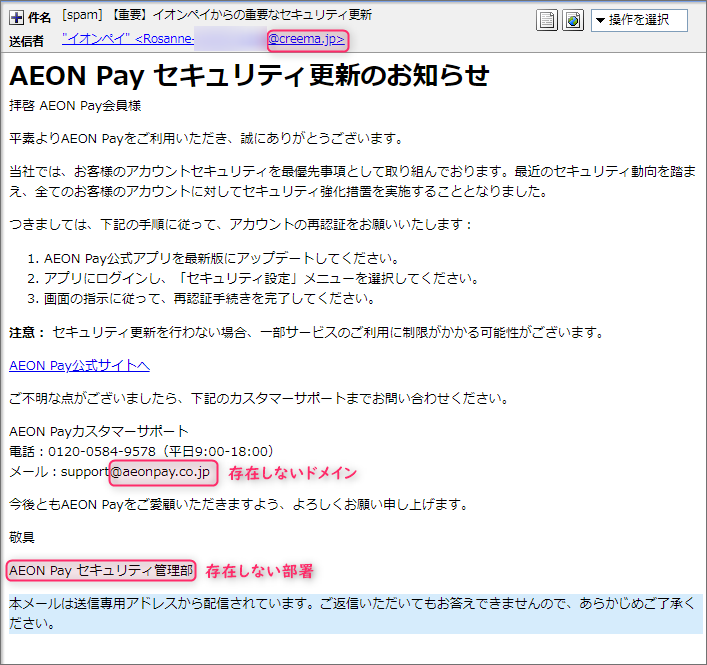

サポート先が存在しないドメインのメールアドレス いつもご覧くださりありがとうございます! 今回はイオンペイを騙るフィッシング詐欺メールのご紹介となります。

新種っぽいのでいち早くご報告しておこうと思います。

またこのドメイン”creema.jp”使ってる…

差出人のメールアドレスにある”creema.jp”は、日本最大のハンドメイドマーケットプレイス『クリーマ』さんのドメイン。

最近このドメインを利用した詐欺メールが多発しています。

心当たりの無い”creema.jp”を使ったメールアドレスのメールは偽物です! それに、末尾の『AEON Payカスタマーサポート』に記載のメールアドレス”support@aeonpay.co.jp”で使われているドメイン”aeonpay.co.jp”

きな臭いなと思って『お名前ドットコム』さんで調べると。

このドメイン『空いてますよ!』(笑)

空きドメインのメールアドレスがサポート窓口ってどんなサポートしてるの?(;^_^A 更には末尾にある『AEON Pay セキュリティ管理部』って、そんな部署ありませんでした。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『[spam] 【重要】イオンペイからの重要なセキュリティ更新』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は『”イオンペイ” <Rosanne-*****@creema.jp>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 先にも書きましたが、メールアドレスで使われているドメインは、日本最大のハンドメイドマーケットプレイス『クリーマ』さんのドメイン。

故に差出したのはイオンペイではありません!

中国福建省竜岩市付近から送信 では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from creema.jp (unknown [110.89.139.217])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くしたものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは送信者のデバイスに割当てられたもので偽装することができません。 ”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報でこれを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) (※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、中国福建省竜岩市付近。

あくまで大雑把な代表地点なのをお忘れなく。

そして送信に利用されたプロバイダーも中国の『Chinanet』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバーを介して届けられたようです。

香港に設置の詐欺サイトはエラー? では引き続き本文。 | 当社では、お客様のアカウントセキュリティを最優先事項として取り組んでおります。最近のセキュリティ動向を踏まえ、全てのお客様のアカウントに対してセキュリティ強化措置を実施することとなりました。 つきましては、下記の手順に従って、アカウントの再認証をお願いいたします: AEON Pay公式アプリを最新版にアップデートしてください。

アプリにログインし、「セキュリティ設定」メニューを選択してください。

画面の指示に従って、再認証手続きを完了してください。

注意: セキュリティ更新を行わない場合、一部サービスのご利用に制限がかかる可能性がございます。 AEON Pay公式サイトへ

ご不明な点がございましたら、下記のカスタマーサポートまでお問い合わせください。 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『AEON Pay公式サイトへ』って書かれたところに付けられていて、

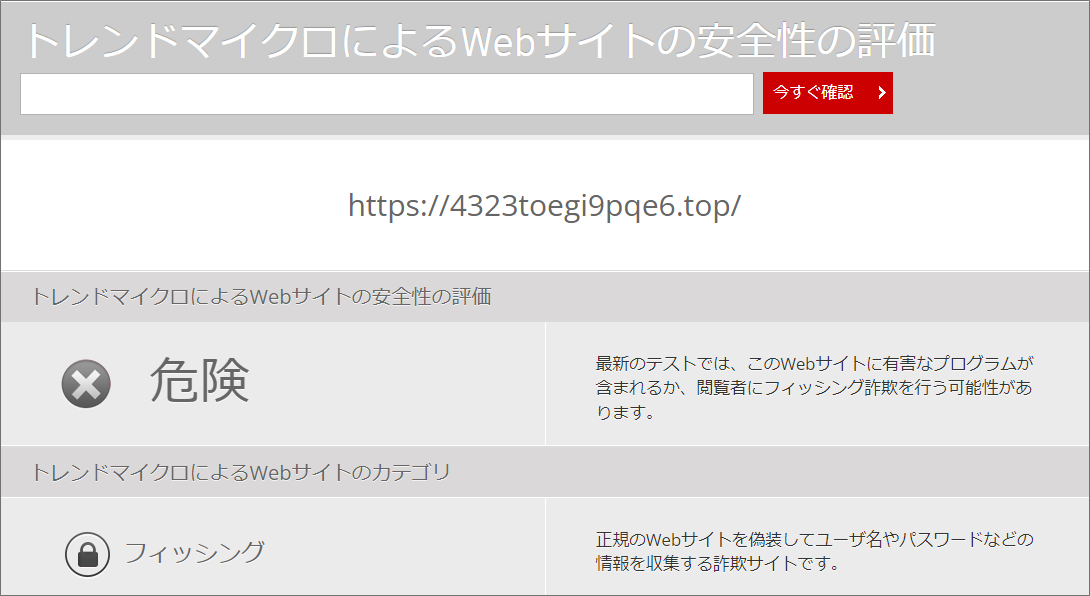

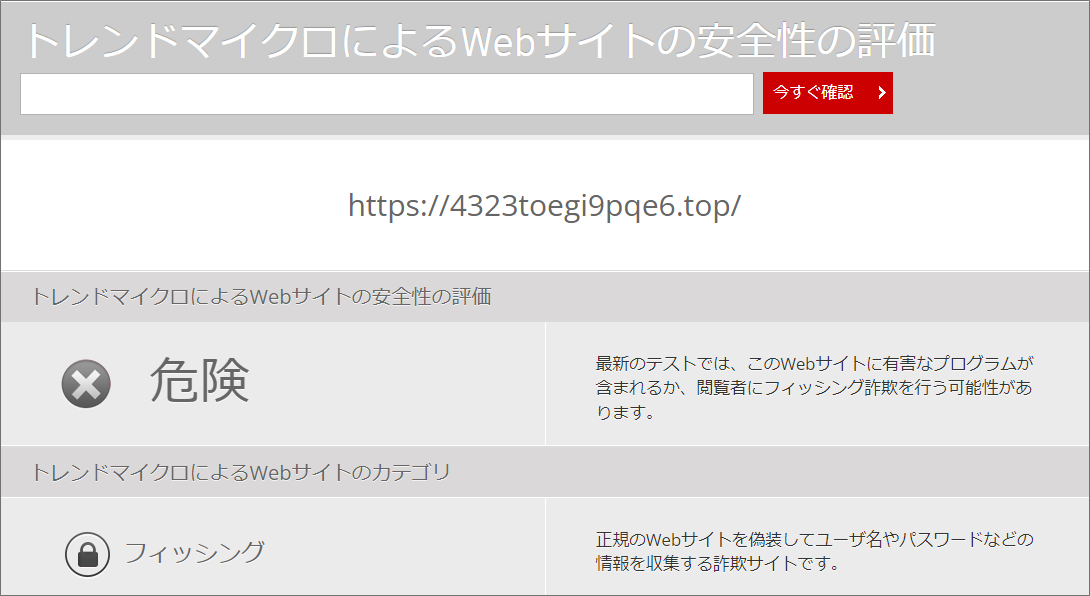

そのリンク先をコンピュータセキュリティブランドのトレンドマイクロの『サイトセーフティーセンター』で検索するとその危険度はこのように評価されていました。

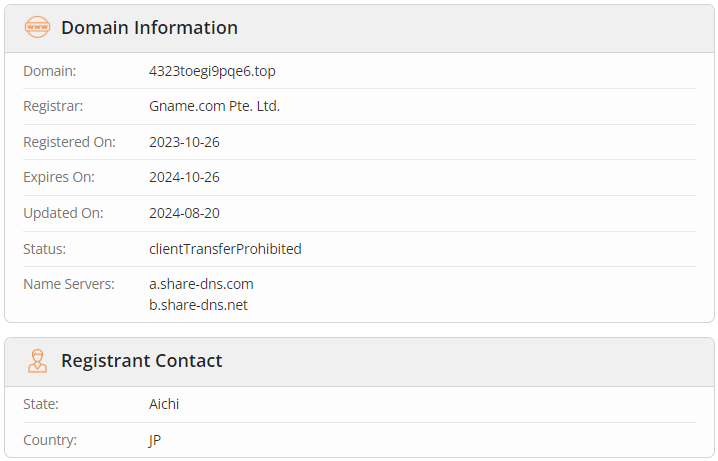

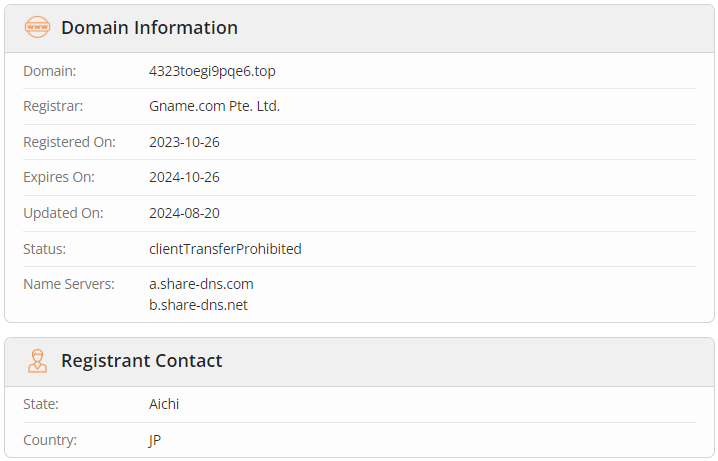

既に『フィッシングサイト』としてしっかりブラックリストに登録済みですね。 このURLで使われているドメインは”4323toegi9pqe6.top”とAEON Payにはかすりもしないもの。

このドメインにまつわる情報を『Whois』さんと『aWebAnalysis』さんで取得してみます。

まずは『Whois』さんでドメイン情報を。

嘘か本当か分かりませんが、愛知県の方が利用中ですね。 次に『aWebAnalysis』さんでIPアドレスの情報を取得してみます。

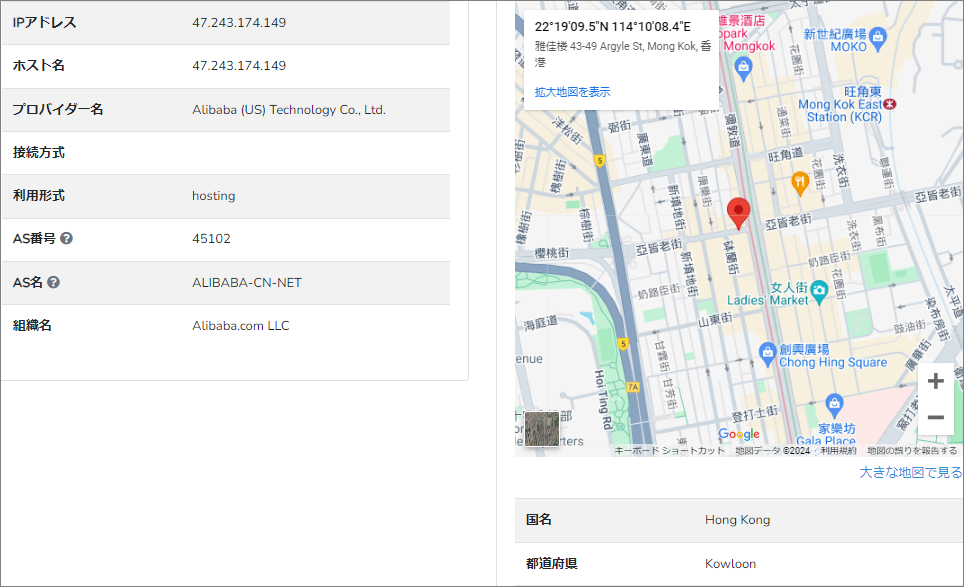

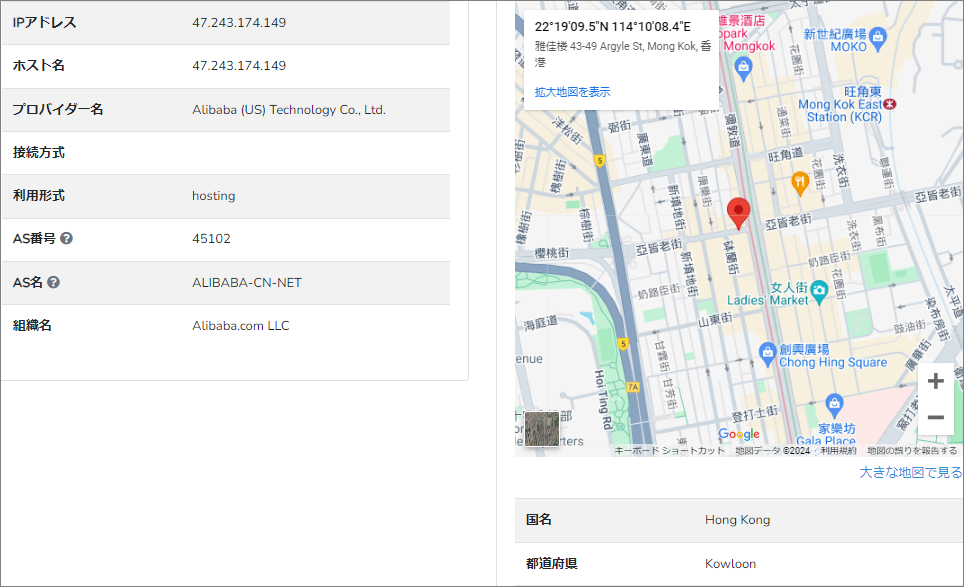

このドメインを割当てているIPアドレスは”47.243.174.149”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を再び『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) (※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、香港の九龍(Kowloon)地区。

こちらもあくまで大雑把な代表地点でございます。

利用されているホスティングサービスは『Alibaba (US) Technology Co., Ltd.』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。 するとすかさずChromeのアドオンで入れてある『AdGuard』がブロックしてきました。

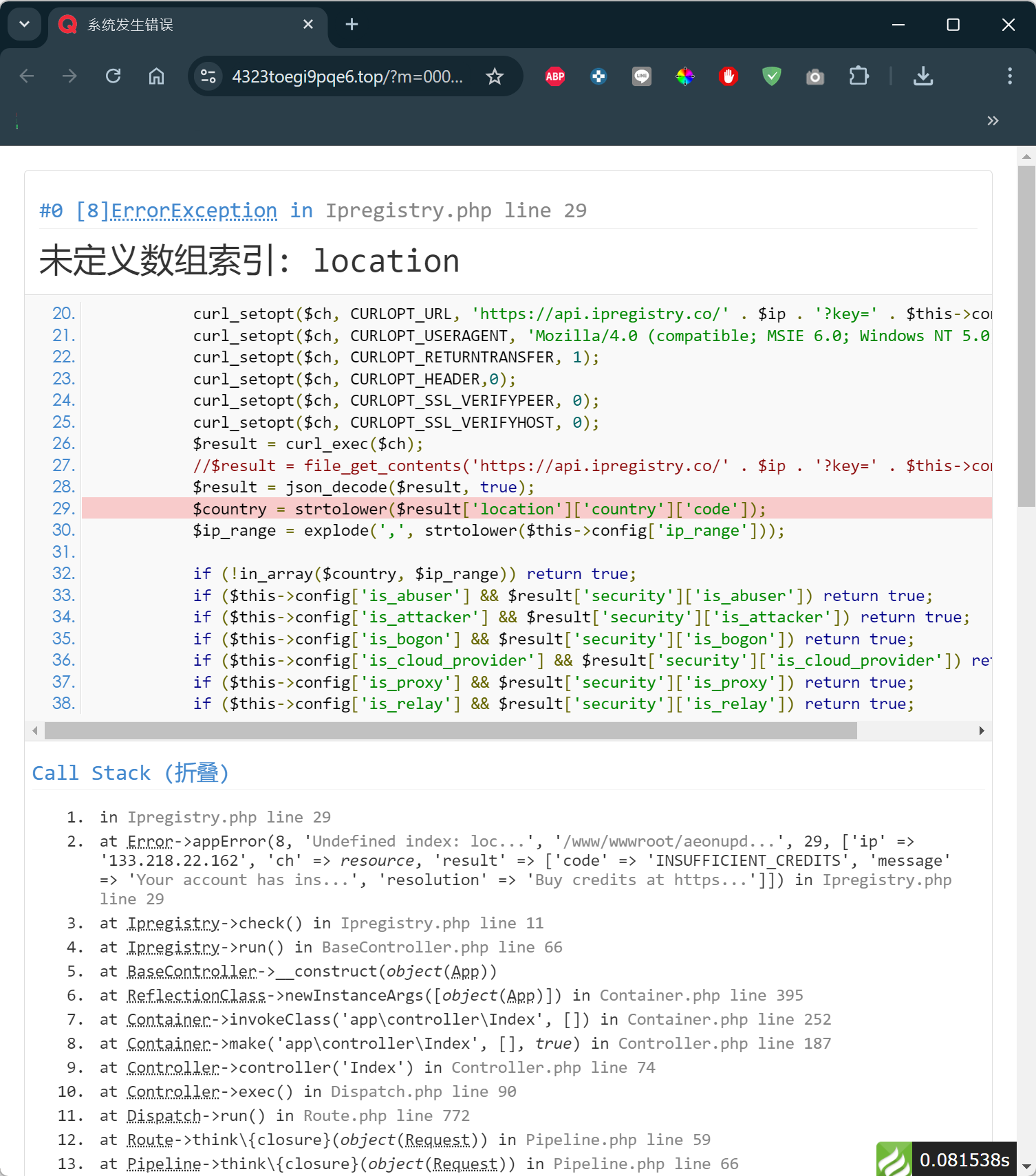

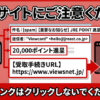

構わず先に進んでみます。 何でしょ?このページ。

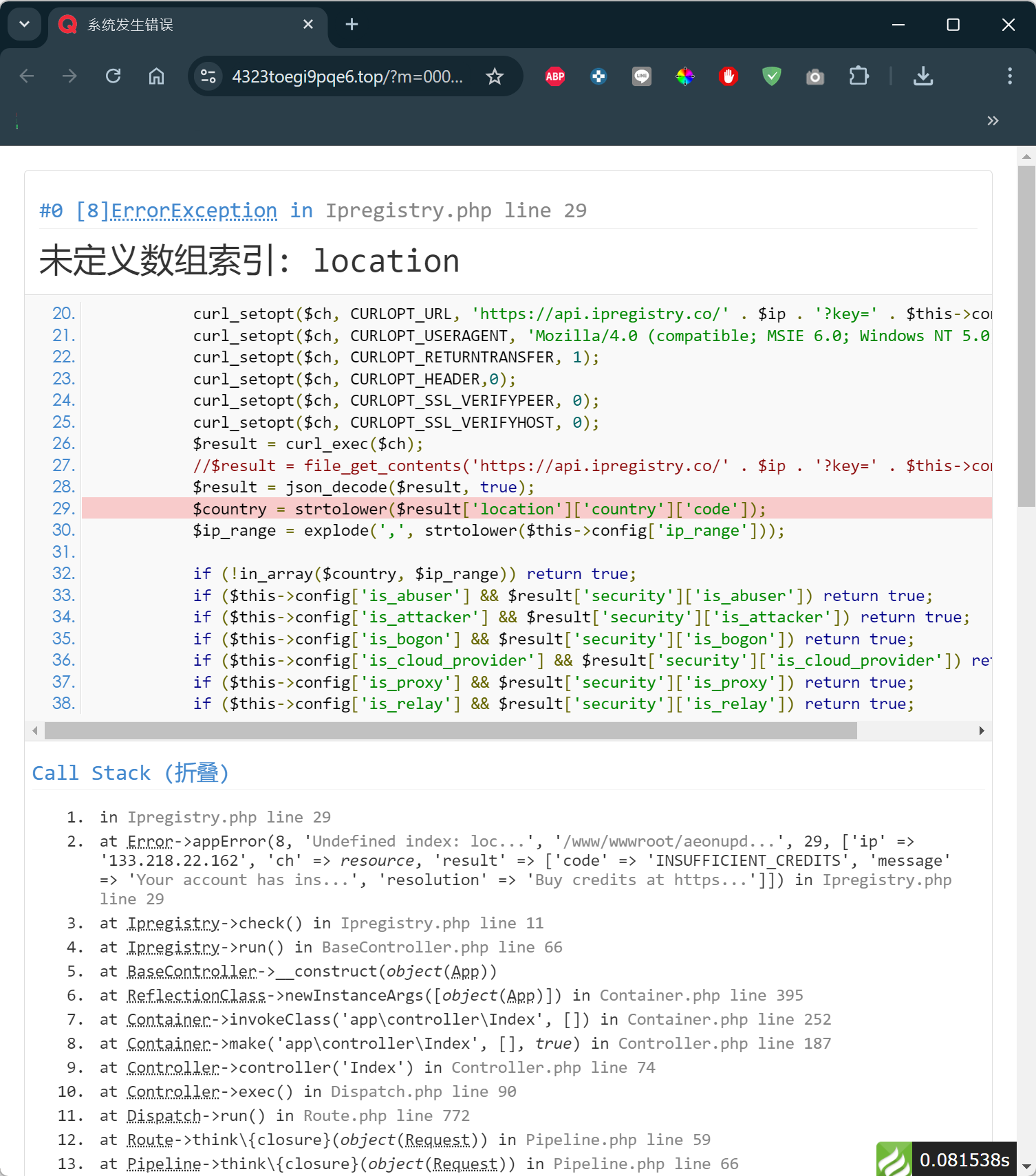

『#0 [8]ErrorException in Ipregistry.php line 29』って書いてあるからスクリプトのエラーページでしょうか?

これじゃ騙そうにも騙せませんね。

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;

|