本文の内容が入ってこない日本語のメール いつもご覧くださりありがとうございます! 今回はマニアックと言うか対象者が限られると言うか、あまりアクセス数が見込まれないであろう

レンタルサーバーの『カゴヤ・ジャパン』(以降カゴヤ)を騙ったメールアカウントの乗っ取りを

目的とした詐欺メールのご紹介となります。

では、寸劇をどうぞ。(笑) 何じゃこりゃ?

『メール配信失敗』だと??

最近メールなんて送っていないけどなぁ…

それにこのメールだって届いているから受信はできているし… う~ん、差出人のメールアドレスも”kagoya.net”だから

カゴヤさんの物よね。

リンクに行けば処置できるのかしら? お父さん、お母さん。

リンクに行っちゃだめですよ!

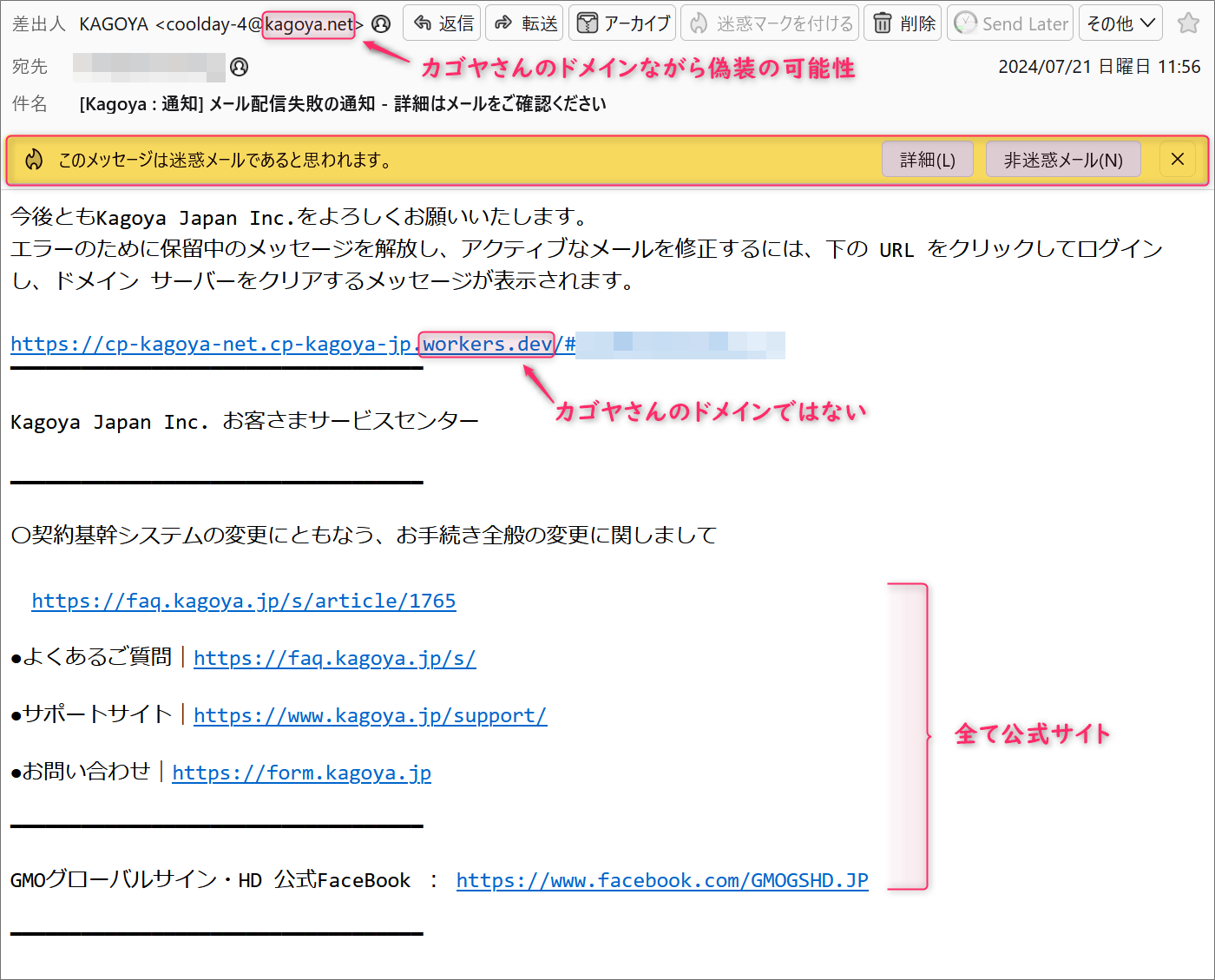

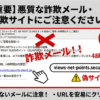

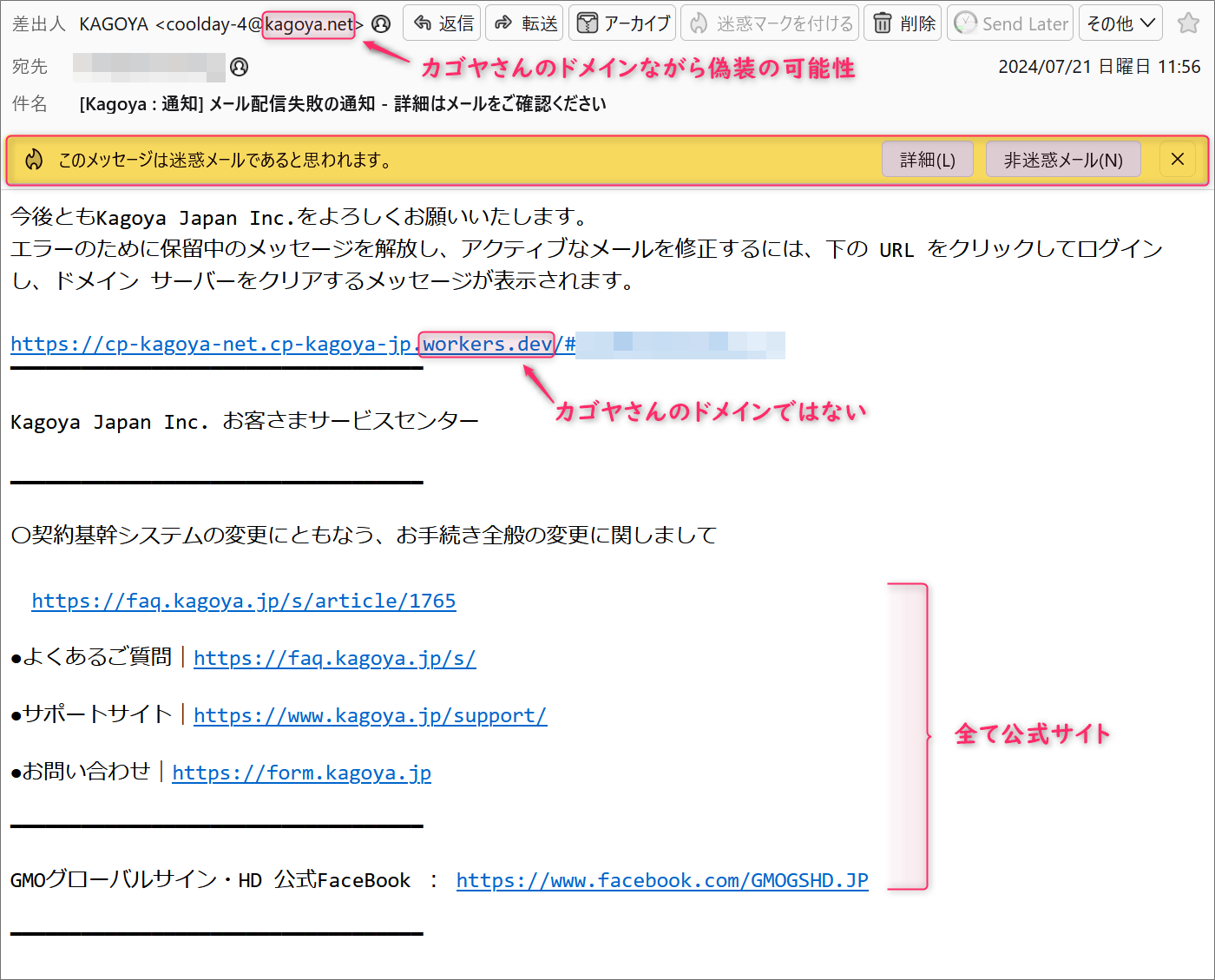

確かに差出人のメールアドレスはカゴヤさんっぽいけど

見てください、『このメールは迷惑メールだと思われます』って

書かれているじゃないですか。

それにリンクのURLで使われているドメインは”workers.dev”と

全然カゴヤさんの物じゃありませんよ! 本文の内容も『今後ともKagoya Japan Inc.をよろしくお願いいたします。』なんて

挨拶から始まる違和感アリアリですし、それ以降も何言っているかよく分からない

日本語が書かれているから、これきっと翻訳文ですよ。 ですよね。

では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『[Kagoya : 通知] メール配信失敗の通知 – 詳細はメールをご確認ください』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『KAGOYA <coolday-4@kagoya.net>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。

カゴヤさんがアメリカのプロバイダーのメールサーバーを使う? では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

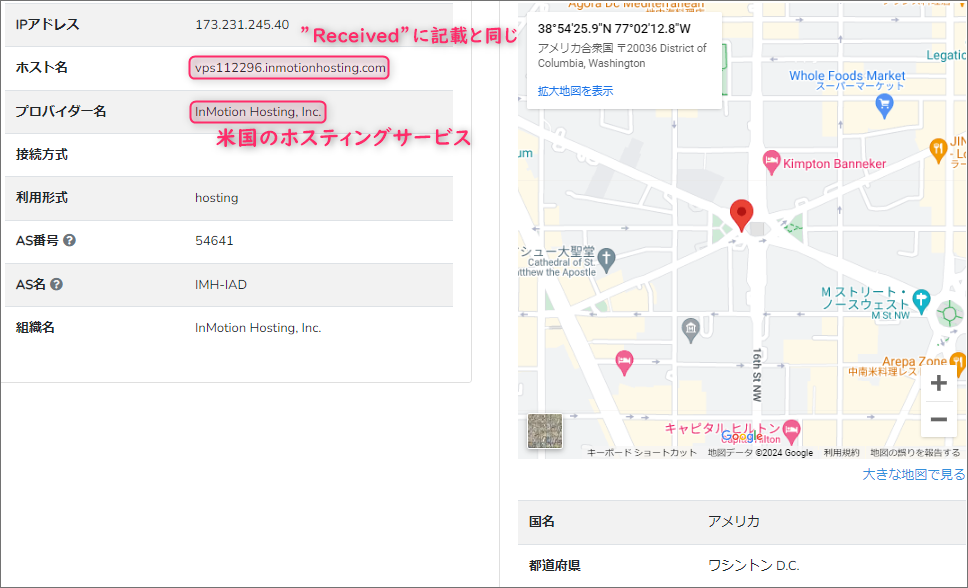

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『Received: from vps112296.inmotionhosting.com (vps112296.inmotionhosting.com [173.231.245.40])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 ほらほら、本来ならここにもメールアドレスにあったドメイン”kagoya.net”が

記載されるはずなのに”vps112296.inmotionhosting.com”なんて

怪しげなものが書かれていますよ。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”kagoya.net”が差出人本人のものなのかどうかを

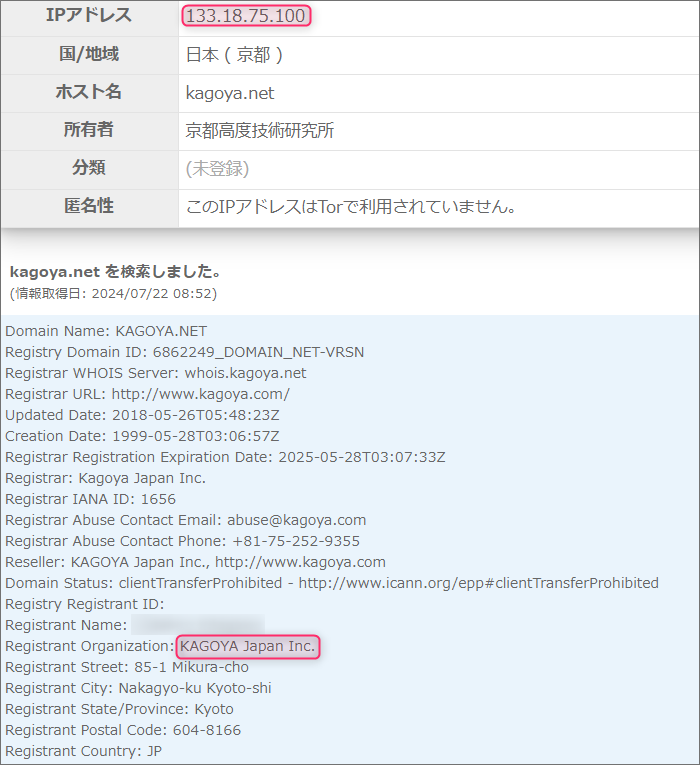

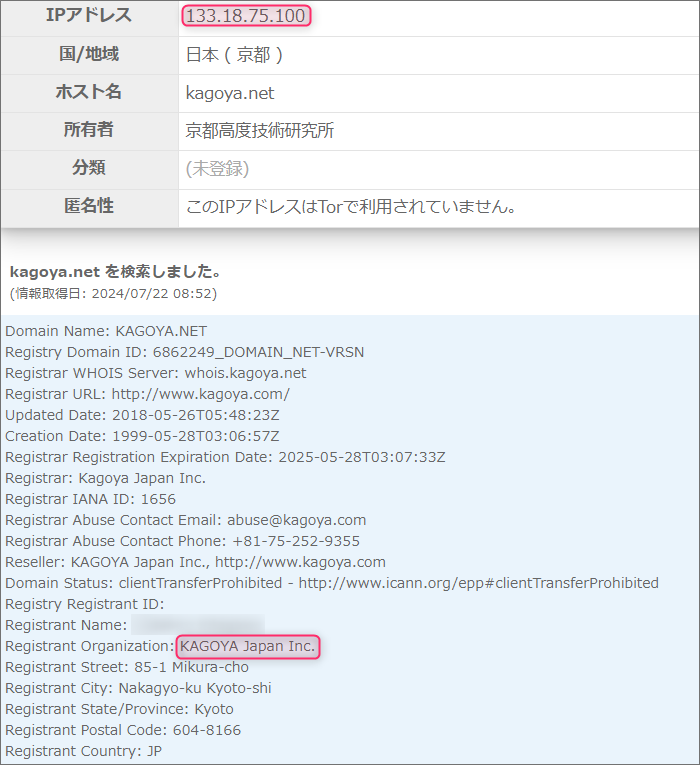

『Grupo』さんで調べてみます。

これがドメイン”kagoya.net”の登録情報です。

間違いなくカゴヤさんのドメインですね。

これによると”133.18.75.100”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”173.231.245.40”と同じ数字の羅列になるはずですが

それが全く異なるのでこのメールのドメインは”kagoya.net”ではありません。

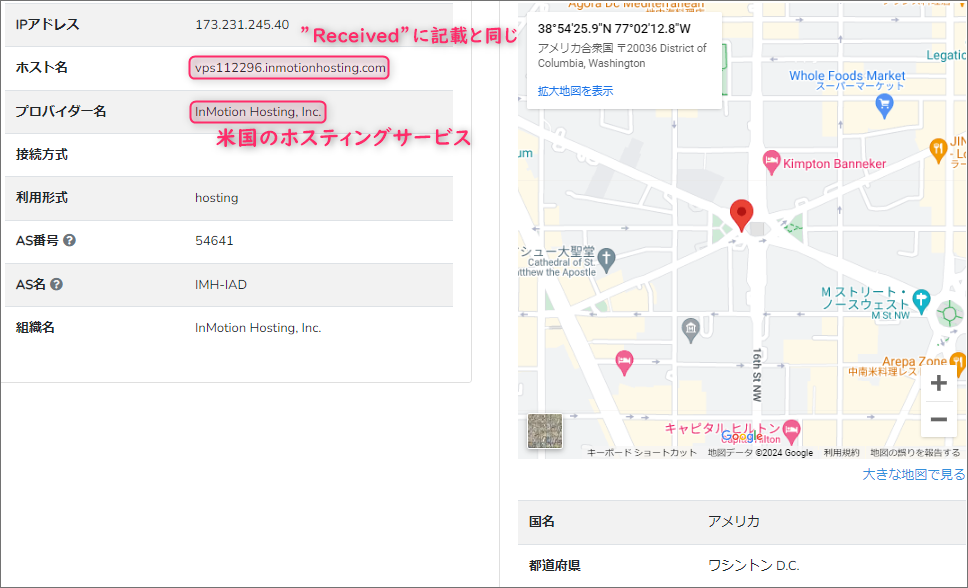

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、米国のワシントンD.C.付近。

あくまで大雑把な代表地点なのをお忘れなく。

そして送信に利用されたプロバイダーも米国に拠点を置く『InMotion Hosting』

このメールは、この付近に設置されたデバイスから発信され、InMotion Hostingの

メールサーバーを介して届けられたようです。 カゴヤさんはご存じの通り由緒正しい日本のホスティングサービス。

それなのに米国のプロバイダーのメールサーバーを使ってユーザーに

アカウント関連のメールを送るなんて絶対にあり得ませんよね!

ええ?安全だって?! では引き続き本文。 今後ともKagoya Japan Inc.をよろしくお願いいたします。

エラーのために保留中のメッセージを解放し、アクティブなメールを修正するには、下の URL をクリックしてログインし、ドメイン サーバーをクリアするメッセージが表示されます。 h**ps://cp-kagoya-net.cp-kagoya-jp.workers.dev/#******@********.*** | ※直リンク防止のためURLの一部の文字を変更してあります。 このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは、本文内に直書きされていますが、なぜだかカゴヤさんのドメインではありません。

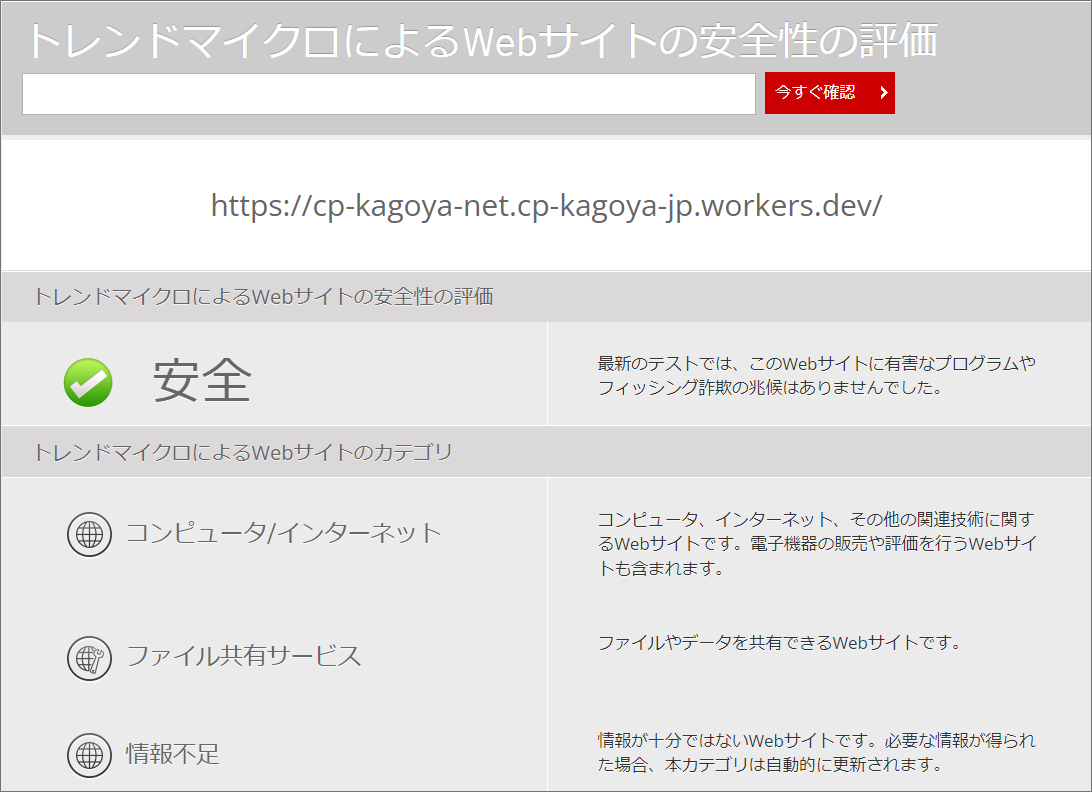

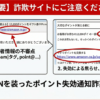

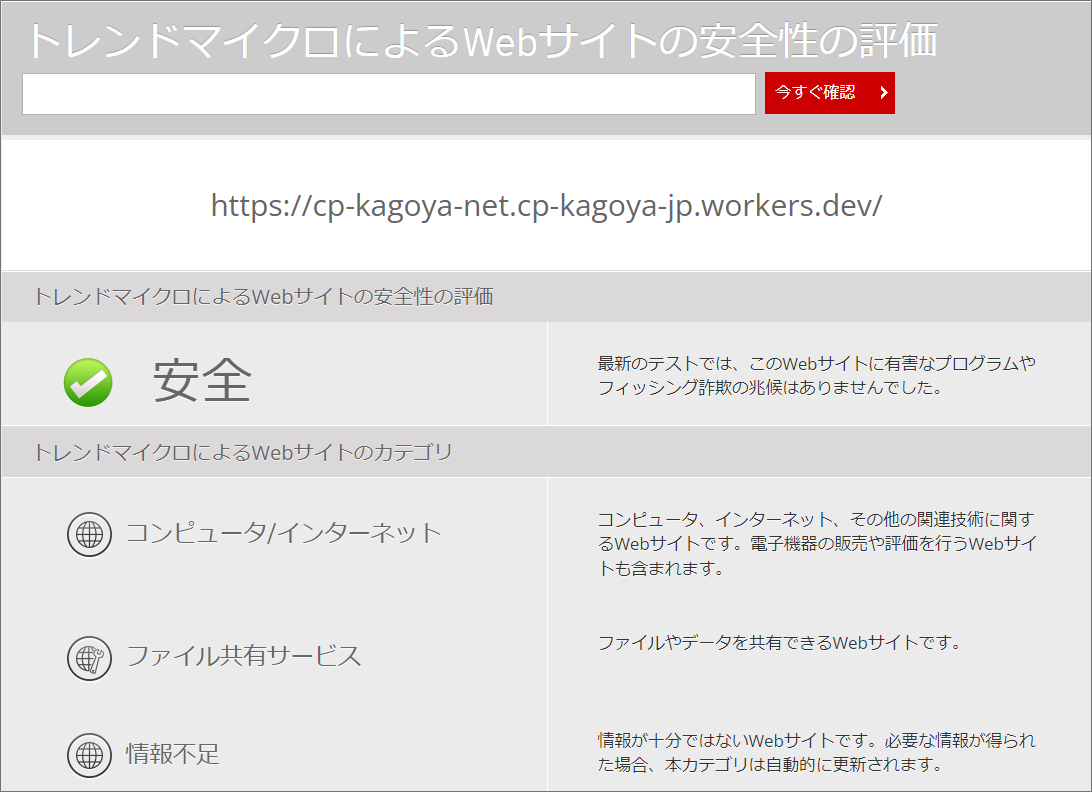

そのリンク先をコンピュータセキュリティブランドのトレンドマイクロの『サイトセーフティーセンター』で

検索するとその危険度はこのように評価されていました。

ええええ~~~っ、ちょっと、ちょっと、安全って…そりゃヤバいでしょ!

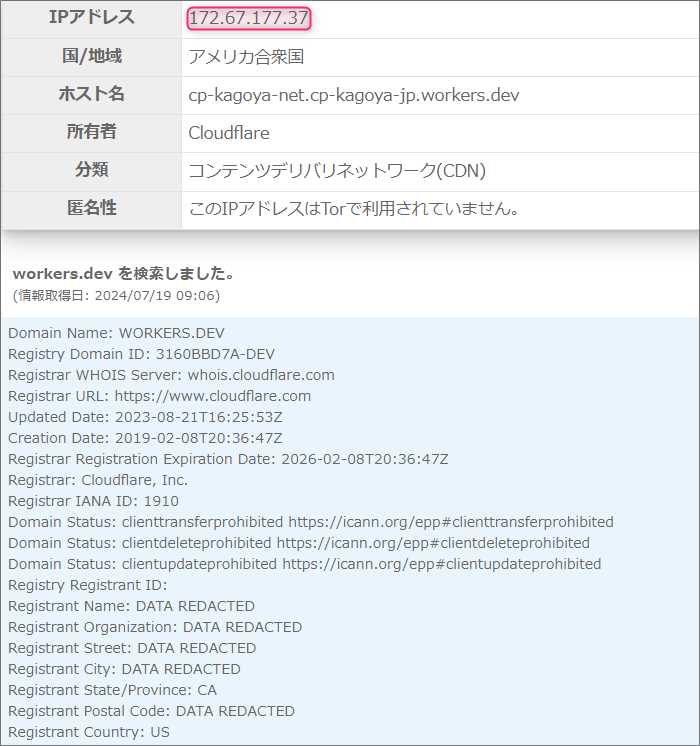

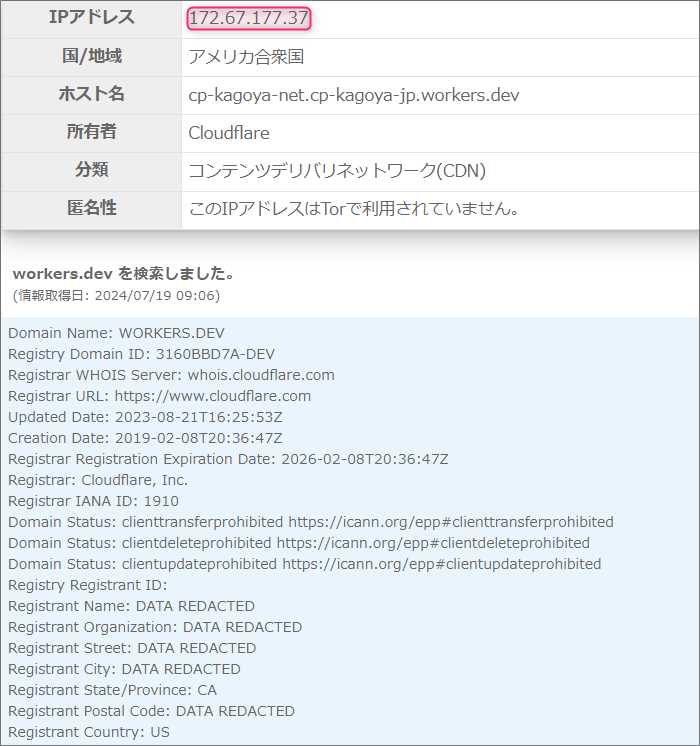

早急に評価を変更していただけるように私から変更の申請を行っておきます。 このURLで使われているドメインは、サブドメインを含め”cp-kagoya-net.cp-kagoya-jp.workers.dev”

カゴヤさんのドメインのようにも見えますがここで言うドメインは”workers.dev”ですのでお間違いなく。

このドメインにまつわる情報を『Grupo』さんで取得してみます。

このドメインを割当てているIPアドレスは”172.67.177.37”ね。

どうやらこのドメインはカナダの方が取得されているようです。

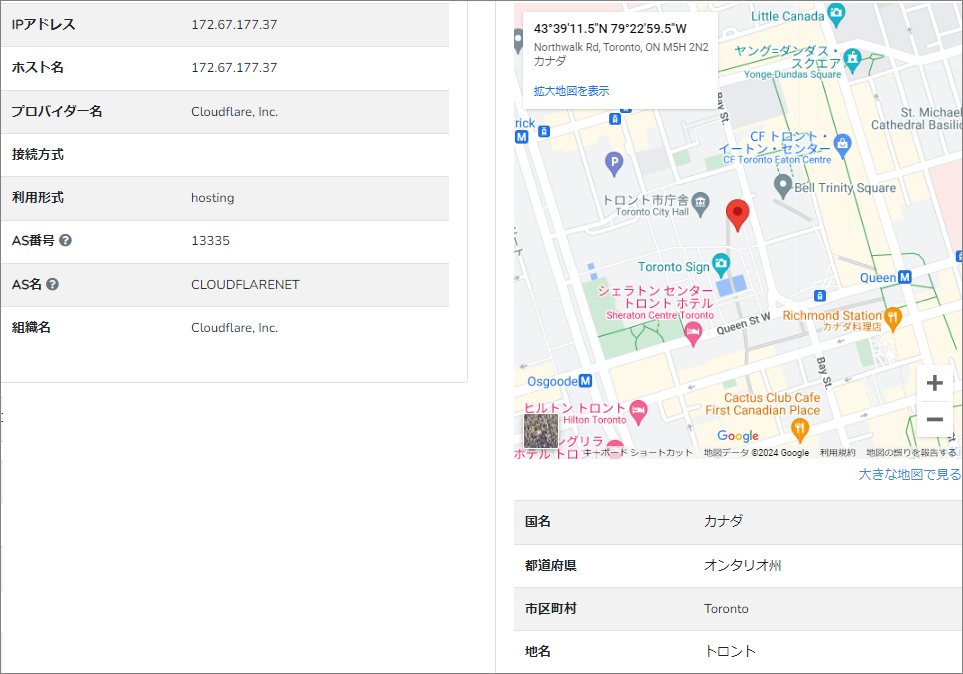

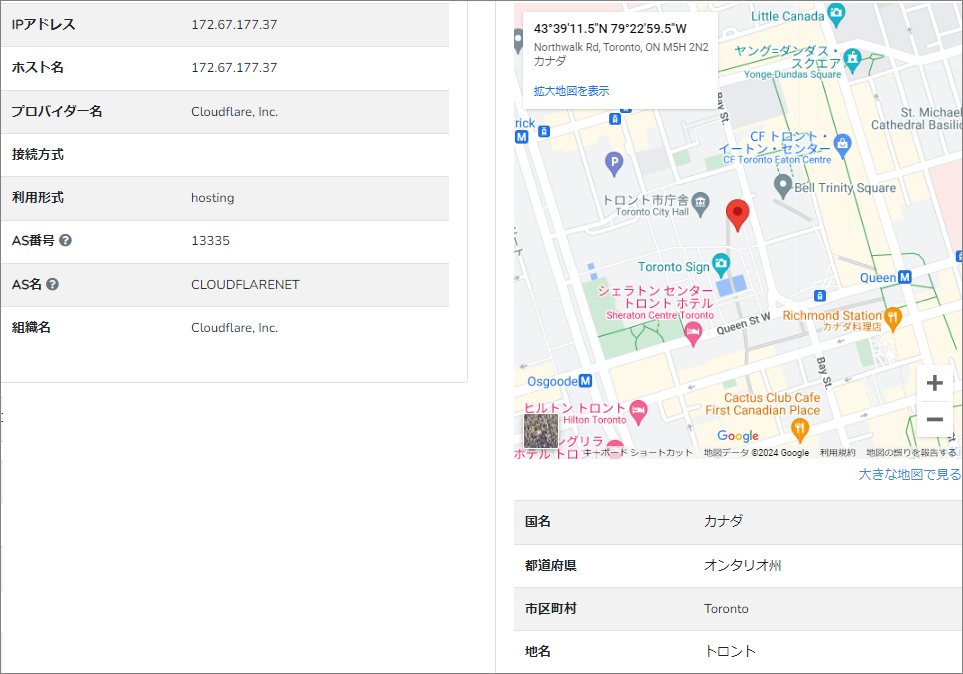

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を

再び『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません)

詐欺サイトど定番の地図が表示されましたね。

代表地点として地図に立てられたピンの位置は、カナダのトロント市庁舎付近。

こちらもあくまで大雑把な代表地点でございますが。

利用されているホスティングサービスは、カリフォルニア州サンフランシスコにある

『Cloudflare』です。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようですね。 トレンドマイクロの『サイトセーフティーセンター』での危険度評価からすると、リンク先の

詐欺サイトは、どこからもブロックされることなく無防備な状態で放置されていると思われます。

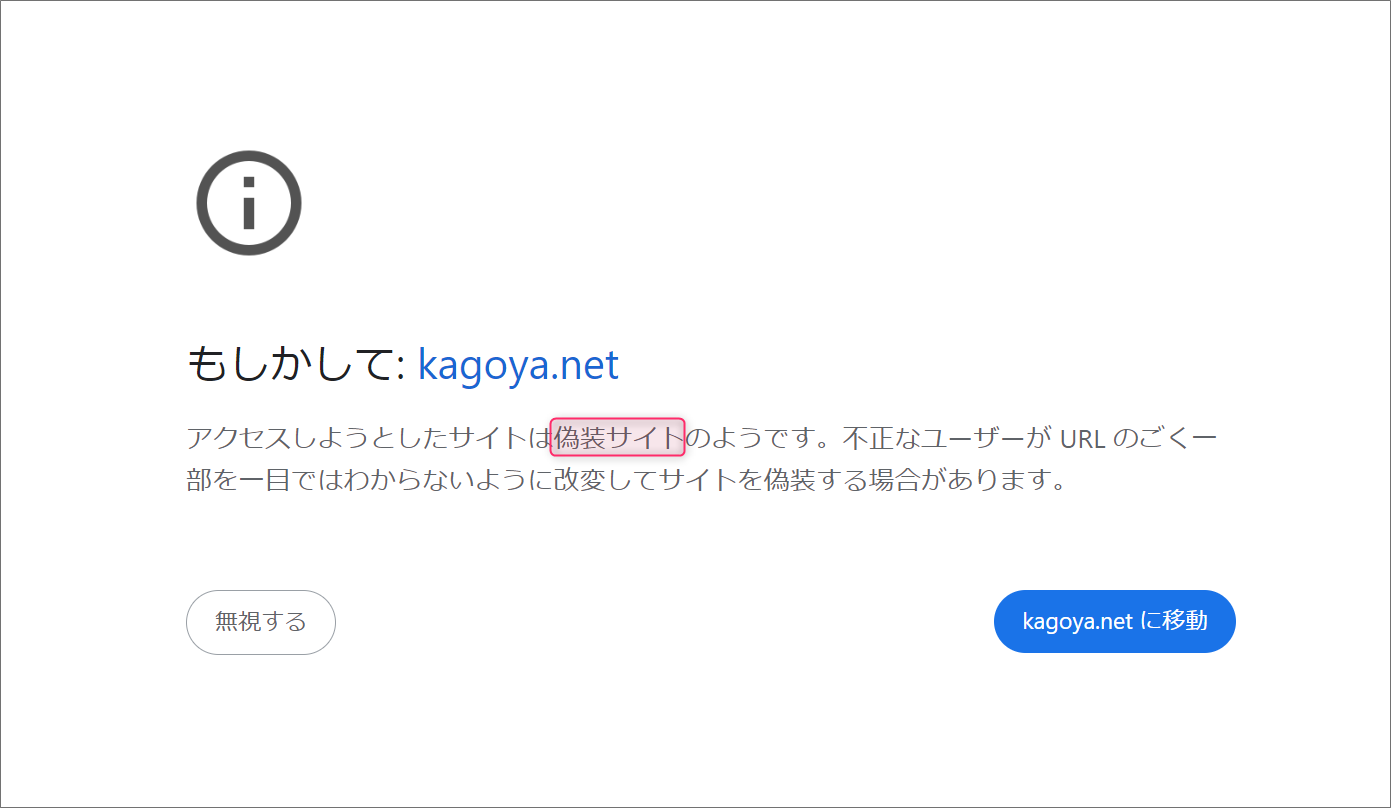

そんなサイトに、調査を目的で安全な方法を利用して訪れてみることにします。

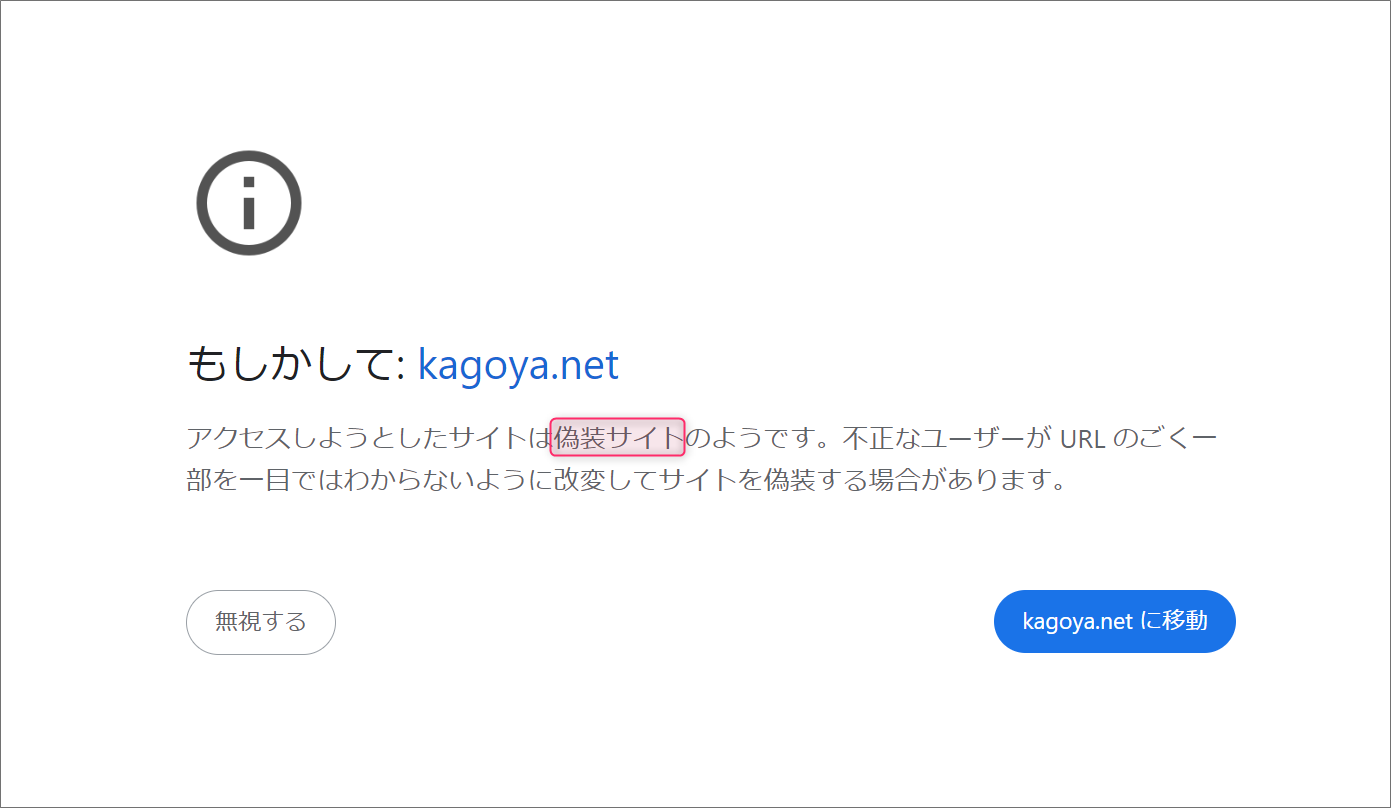

おっと!

Chromeがしっかりブロックしてくれました。

と言うことは、Googleでは既に危険性を把握しているようです。

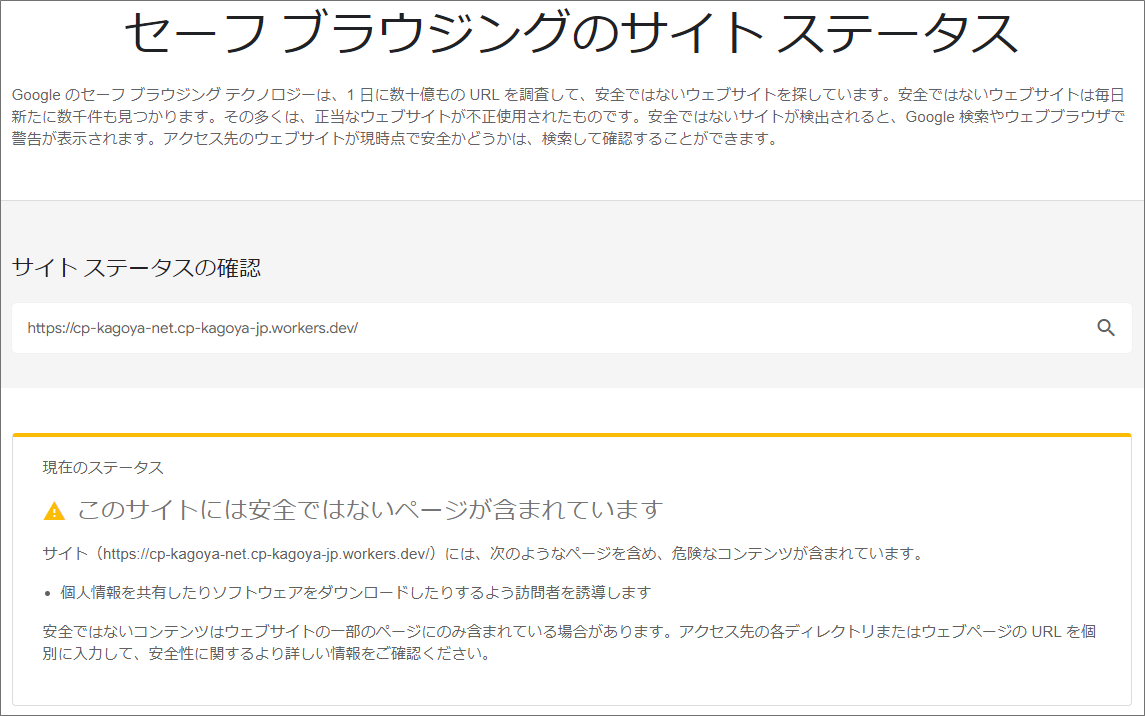

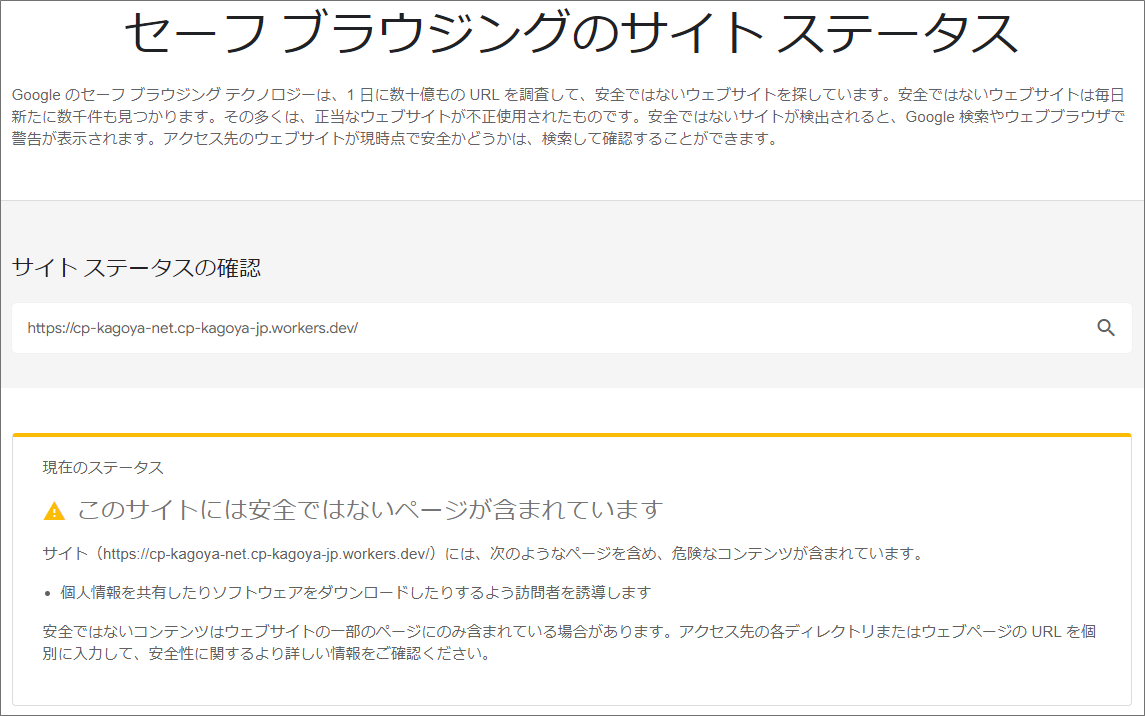

Googleの『セーフ ブラウジングのサイト ステータス』で確認してみると。

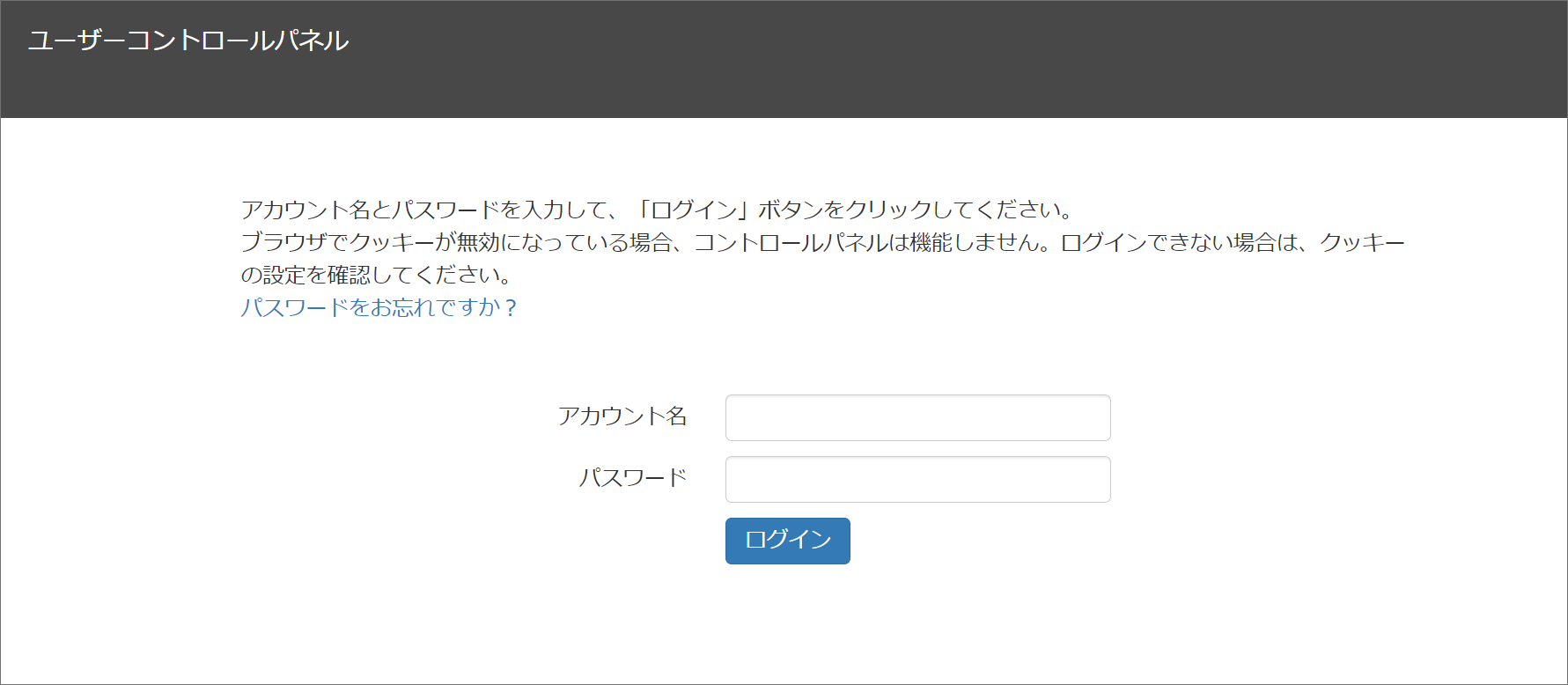

リンク先の覗いてみると…

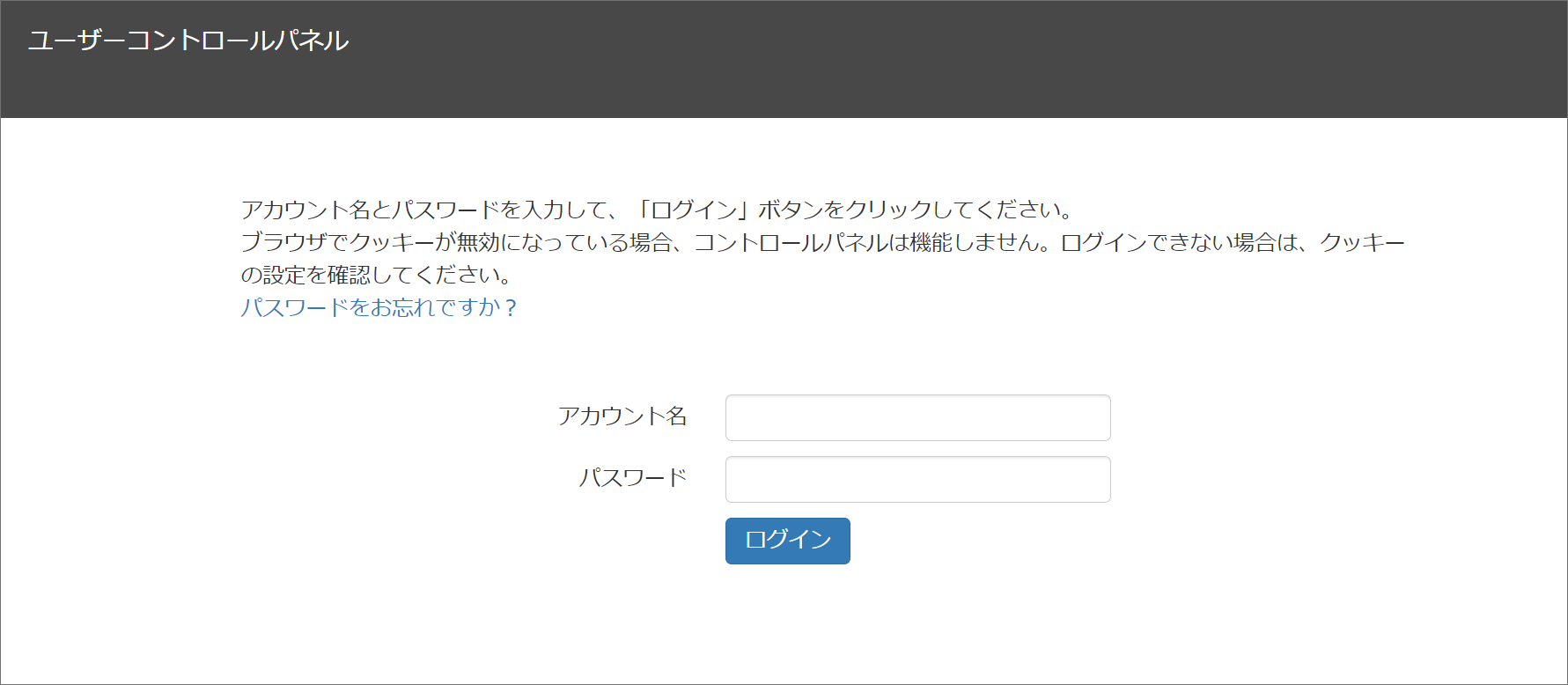

開いたのは『ユーザーコントロールパネル』と書かれたログインページ。

ここにアカウント情報を入力してログインしてしまうとその情報は詐欺犯に把握され

メールアカウントを乗っ取られてしまい様々な悪事をはたらくでしょぅ。

まとめ よく似ていますが、カゴヤさんのメールサーバーのコンパネは『Active!Mail』ですからこれとは異なります。

まあでもサーバー管理者ならともかくいちユーザーの場合気が付く事は無いでしょうけどね。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;

|