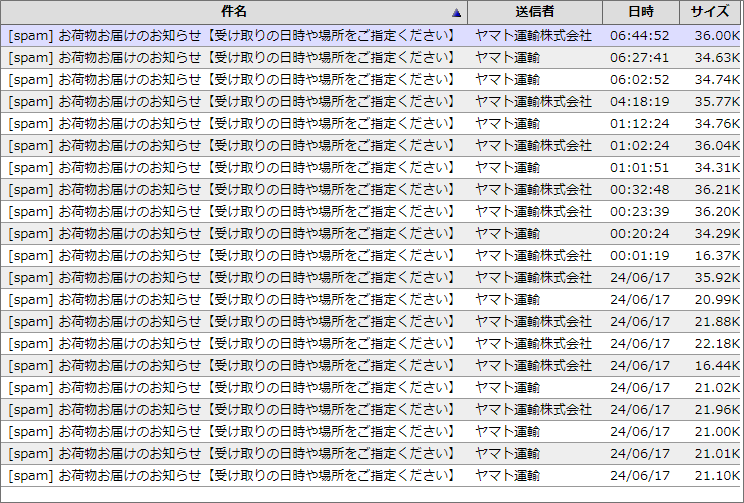

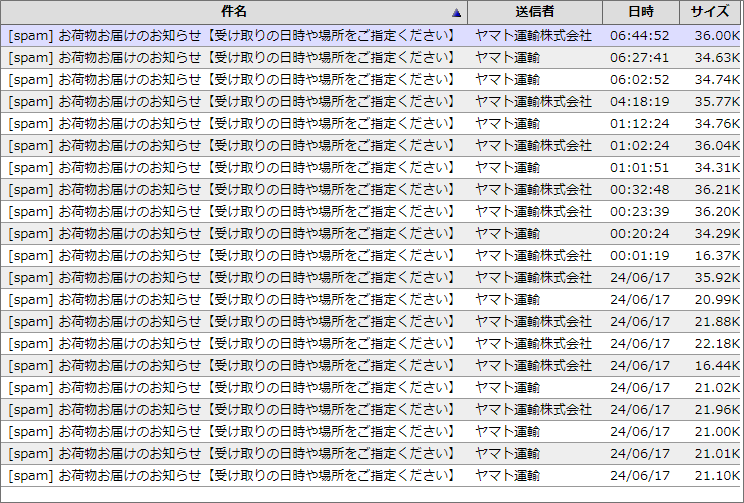

一晩で21通も同じメールが いつもご覧くださりありがとうございます! 昨夜はどうやら『ヤマト運輸祭り』が開催されたようです。

出社し受信boxを開くとこのざまです…(-_-;)

同じ人物にこんなの大量に送って、もう迷惑メールの枠を超え嫌がらせの世界です… では、いつものように中身を見てくことにしましょうか。

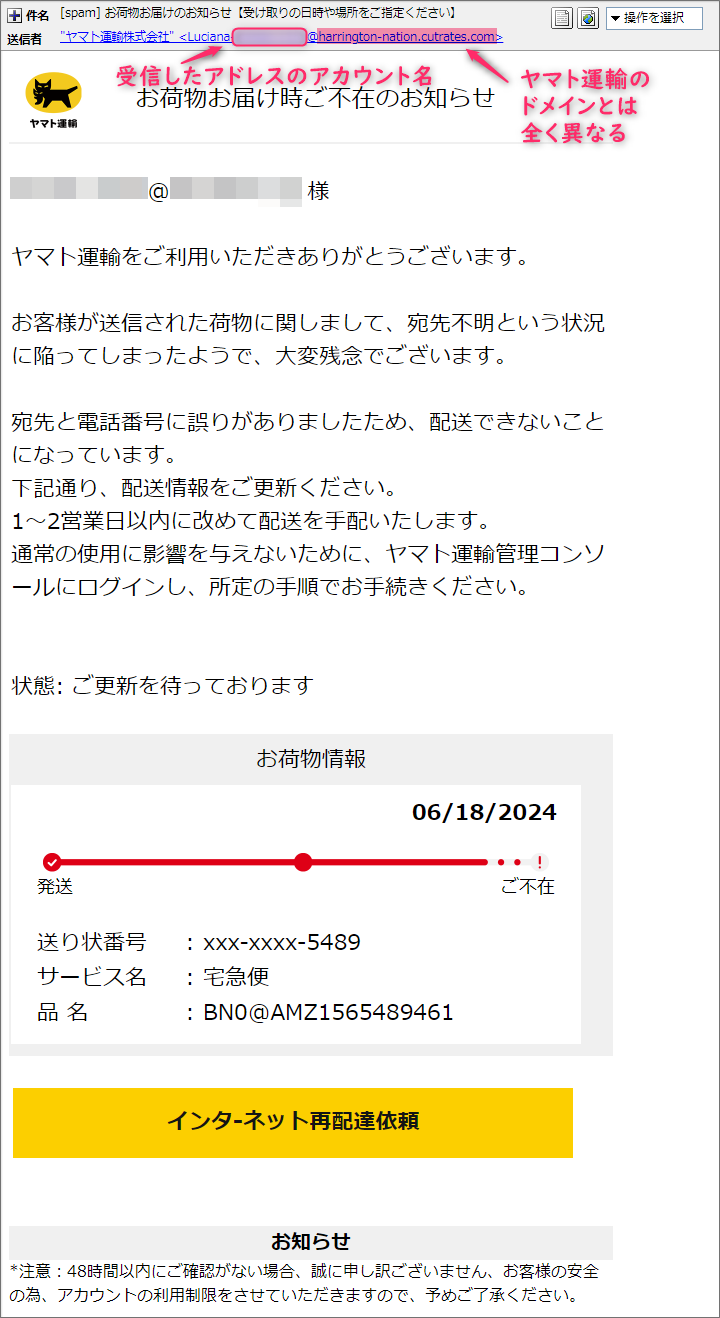

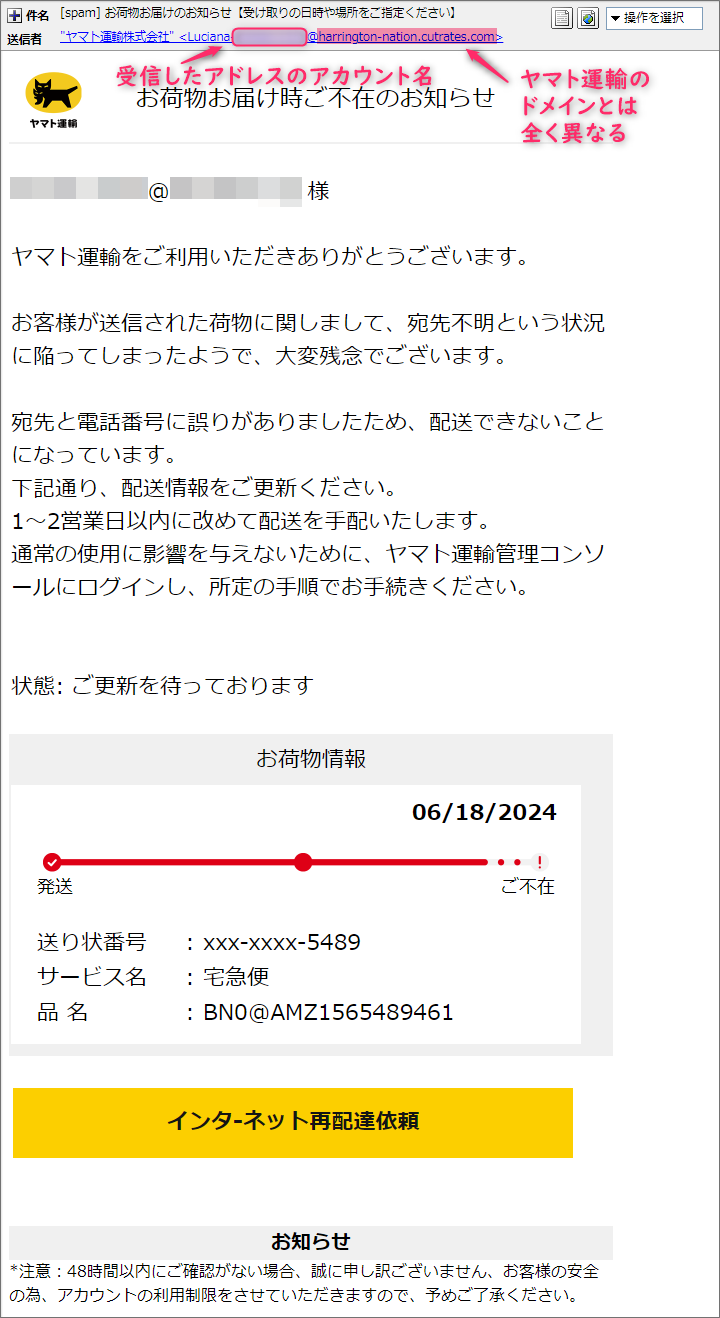

これがメール本文です。

まあこのメールもご多分に漏れず差出人のメールアドレスがヤマト運輸のドメイン(@より後ろ)ではないので

明らかにヤマト運輸からのメールではありません。

そしてこのメールアドレスのアカウント部(@より前)にはなぜかこのメールを受取ったメールアドレスの

アカウント部が割り込まれています。

そして本文の宛名が『*****@******.***様』とメールアドレスになっています。

これは送信者が受信者の情報をメールアドレスしか知らないから。

もしこれが本当にヤマト運輸からの物だとしたら送り状にある氏名を書くはずです。 そして本文に書かれている内容は、例によって住所や電話番号に不備があり配送不能を装うもので

リンク先から情報を更新を促し、その際に再配達料金を徴収する目的でクレジットカード情報を

盗み出すのが目的。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『お荷物お届けのお知らせ【受け取りの日時や場所をご指定ください】』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”ヤマト運輸株式会社” <Luciana-*****@harrington-nation.cutrates.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ヤマト運輸の公式ドメインはオフィシャルサイトのURLを確認すれば簡単に分かりますが

”kuronekoyamato.co.jp”でこのようなでたらめなものではありません。

お客様の大切な荷物を預かるような信用第一の企業が、自社名の入ったドメインを使わないなんて

考えられません!

でたらめメールアドレスも偽装 では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

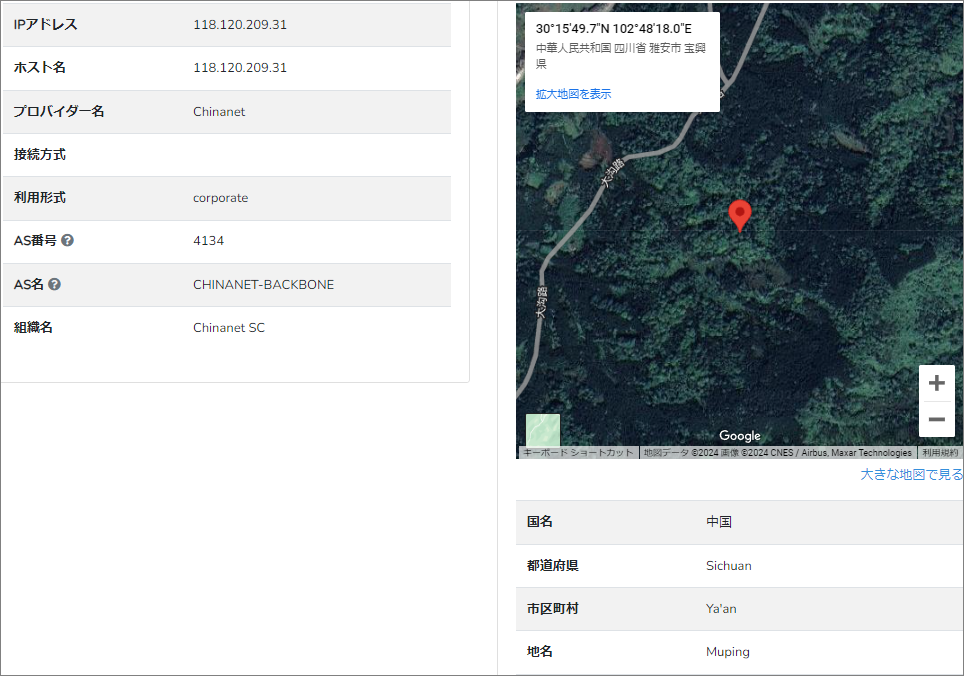

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from harrington-nation.cutrates.com (unknown [118.120.209.31])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”harrington-nation.cutrates.com”が差出人本人のものなのか

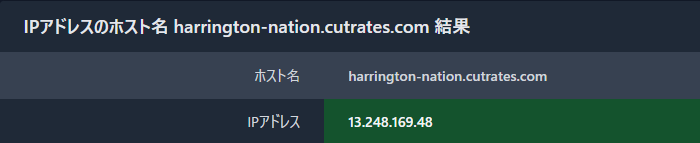

どうかを『WebAnalysis』さんで調べてみます。

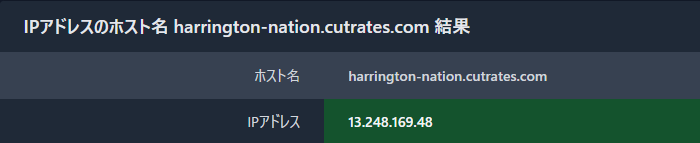

これがドメイン”harrington-nation.cutrates.com”を割当てているIPアドレスの情報です。

これによると”13.248.169.48”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”118.120.209.31”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”harrington-nation.cutrates.com”ではありません。

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレス”118.120.209.31”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

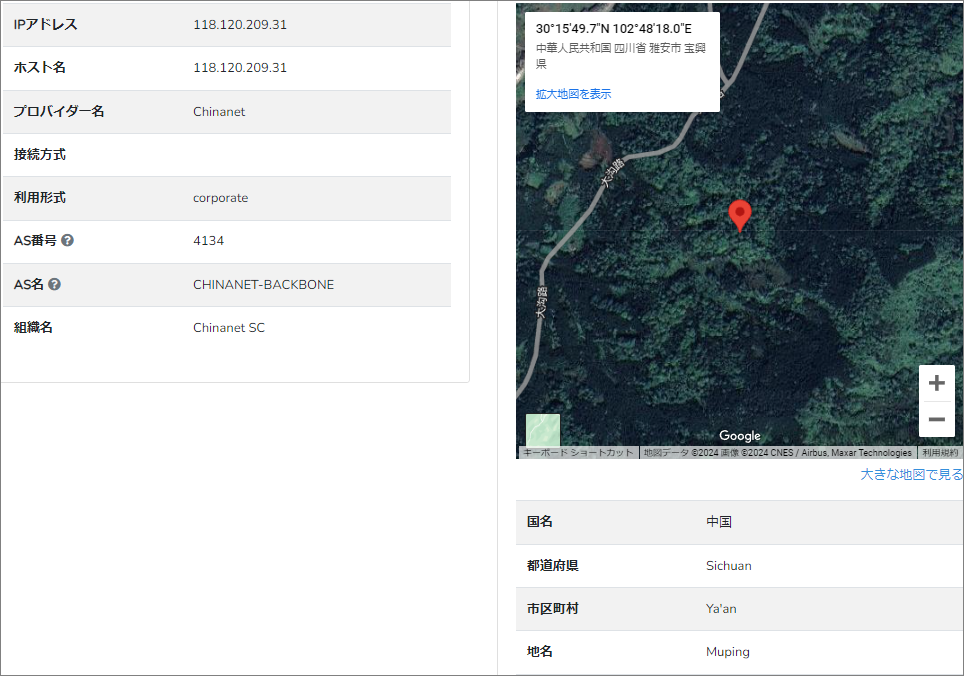

このIPアドレスを元に送信に使われた回線情報とその割り当て地を『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、中国奥地にある四川省雅安市宝興県付近。

あくまで大雑把な代表地点なのをお忘れなく。

そして送信に利用されたプロバイダーも中国の『Chinanet』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバー

を介して私に届けられたようです。

宛先不明なのに発送状態が『ご不在』って では引き続き本文。 | ヤマト運輸をご利用いただきありがとうございます。 お客様が送信された荷物に関しまして、、宛先不明という状況に陥ってしまったようで、大変残念でございます。 宛先と電話番号に誤りがありましたため、配送できないことになっています。 下記通り、配送情報をご更新ください。

1〜2営業日以内に改めて配送を手配いたします。

通常の使用に影響を与えないために、ヤマト運輸管理コンソールにログインし、所定の手順でお手続きください。 状態: ご更新を待っております お荷物情報 06/18/2024 発送 ご不在

送り状番号 : xxx-xxxx-5489

サービス名 : 宅急便

品 名 : BN0@AMZ1565489461 インタ-ネット再配達依頼 お知らせ

*注意:48時間以内にご確認がない場合、誠に申し訳ございません、お客様の安全の為、アカウントの利用制限をさせていただきますので、予めご了承ください。 | ※そのままコピペしているので文字化け等はご了承ください。 宛先と電話番号に不備があって宛先不明ってことなんだけど、発送状態が『ご不在』って

つじつまが合いませんね…

それに句読点がダブってるし…

まああくまで詐欺メールですから深く追求しても仕方ありませんが… このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『インタ-ネット再配達依頼』って書かれたところに付けられていて

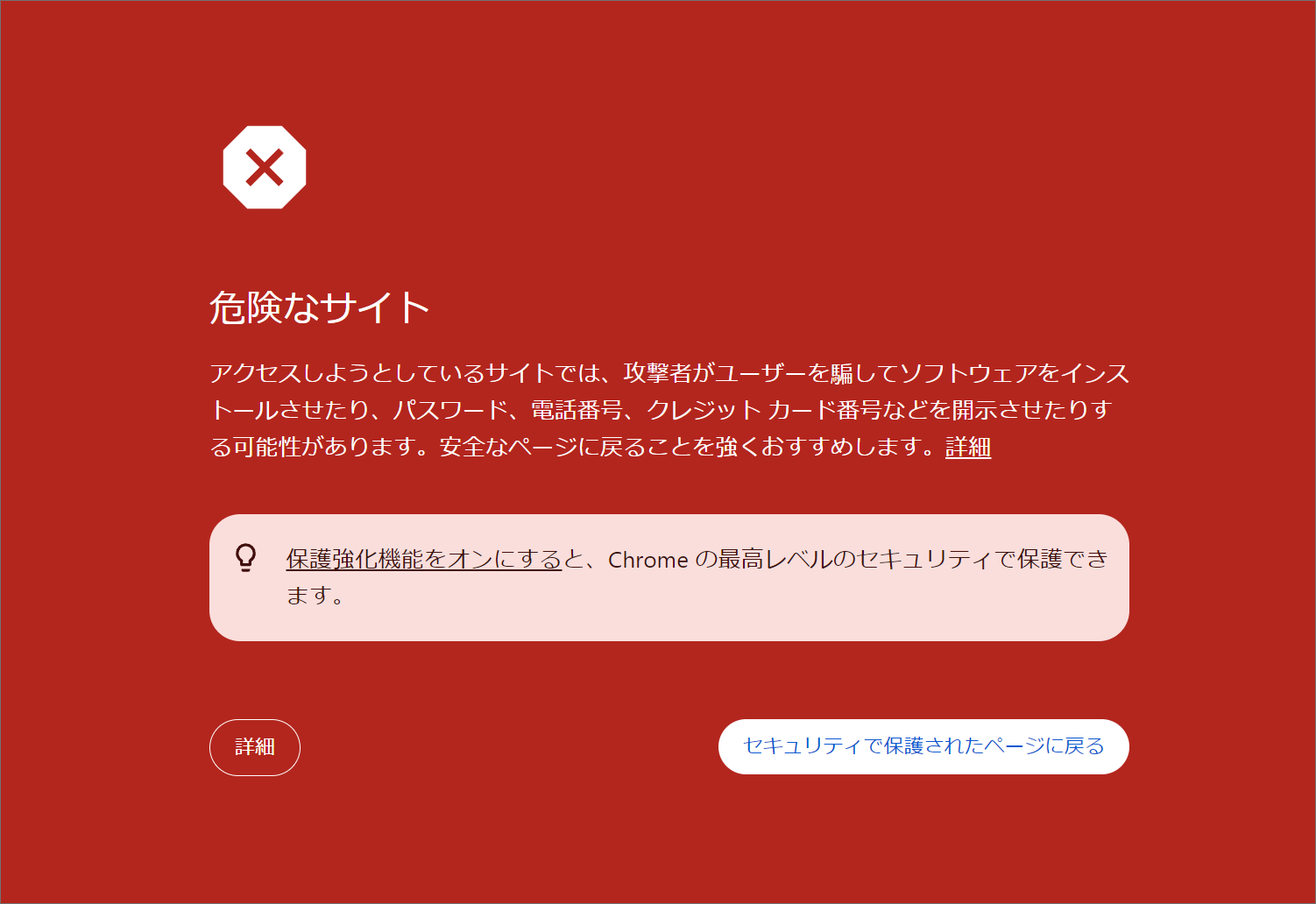

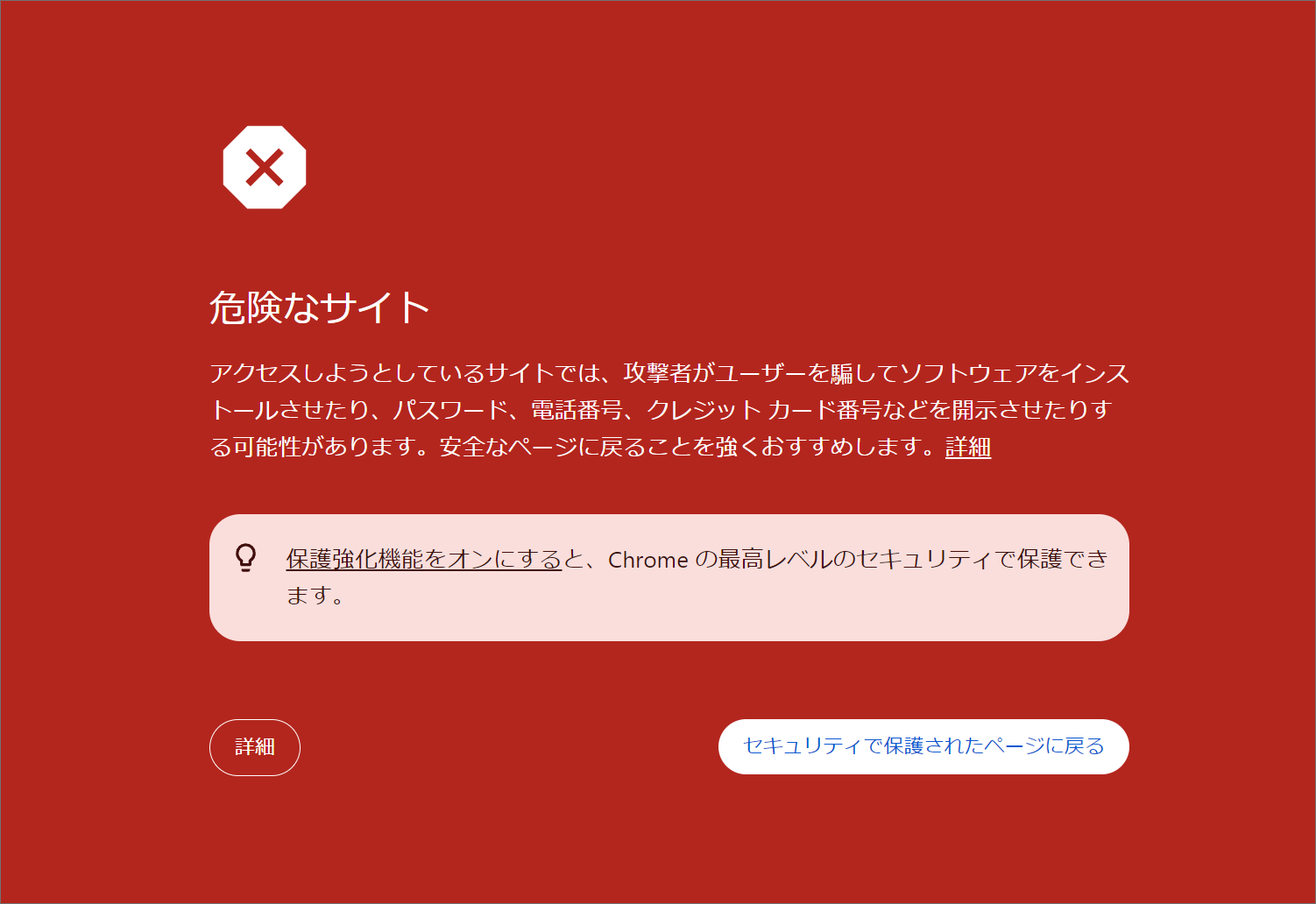

コンピュータセキュリティブランドの『Norton』の『Nortonセーフウェブレポート』では

このように判定されていました。

既に危険なサイトとしてしっかりブラックリストに登録済みですね。

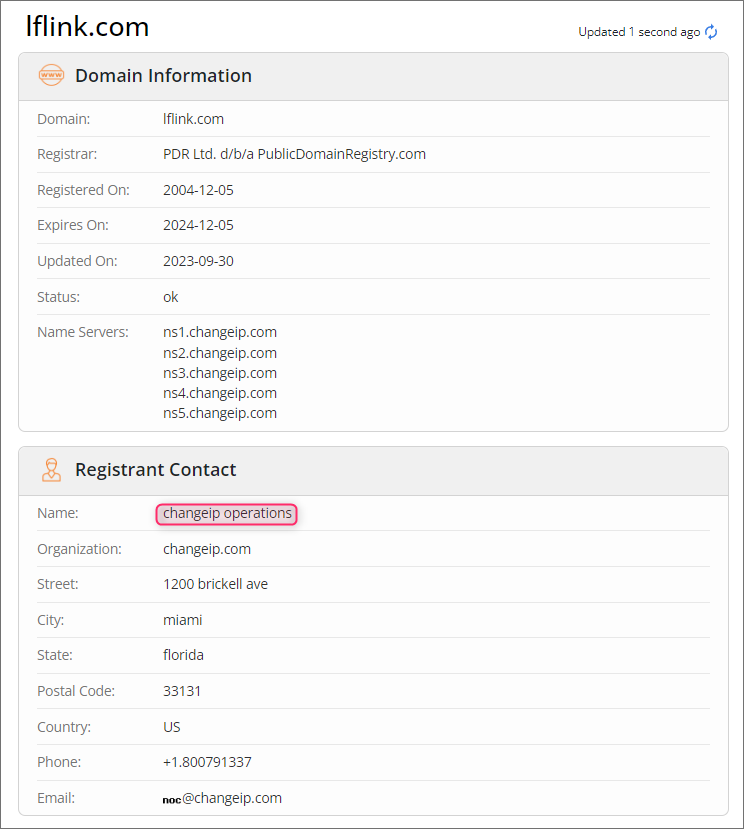

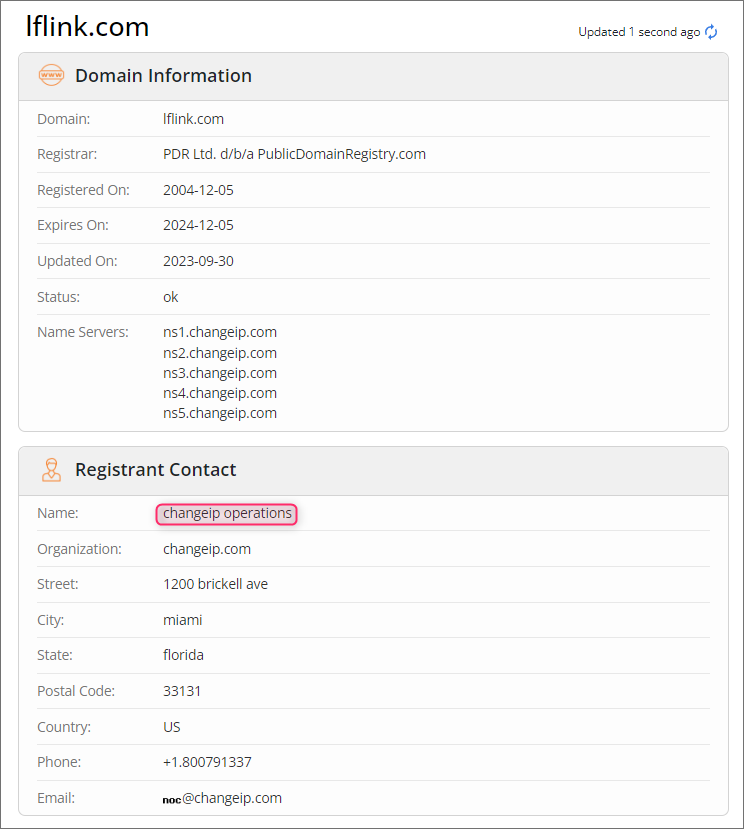

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは”witzerlandthorita.lflink.com”

このドメインにまつわる情報を『whois』さんで、IPアドレスを『WebAnalysis』さんで取得してみます。

このドメインは、ダイナミックドメインとして無料でドメイン貸出サービスを行っていることで知られる

『ChangeIP』さんの持ち物。

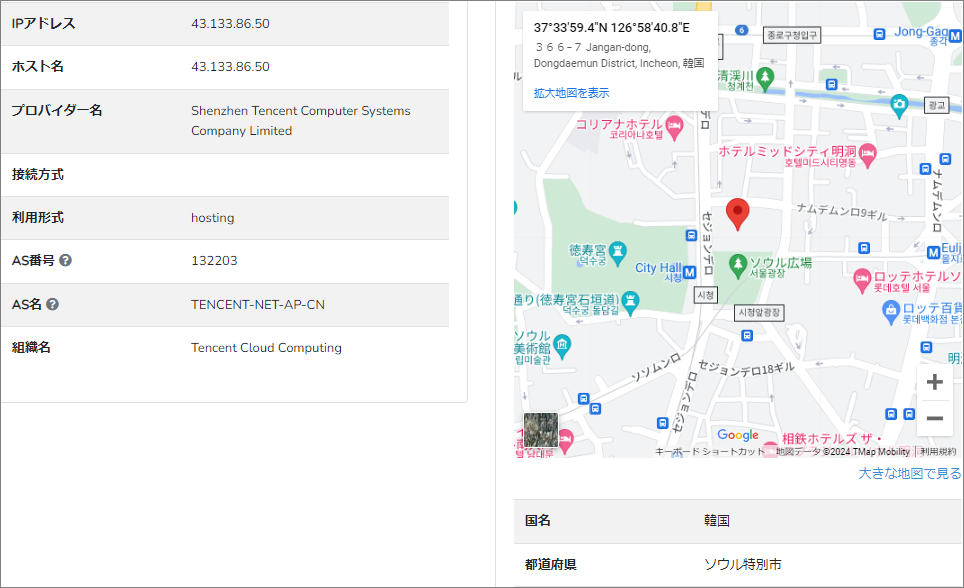

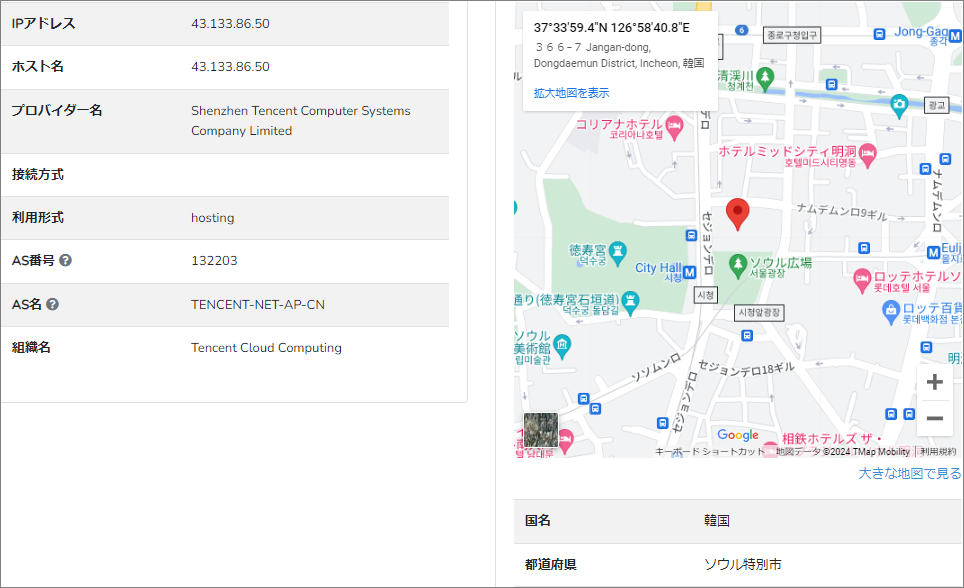

ということはこの詐欺サイトの運営者は、姑息にも無料でドメインを借りてサイトを運営しているようです。 このドメインを割当てているIPアドレスは”43.133.86.50”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を

再び『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、韓国の首都のソウルにあるソウル広場付近。

こちらもあくまで大雑把な代表地点でございます。

利用されているホスティングサービスは中国の『Shenzhen Tencent Computer Systems Company Limited』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。

二重ブロック 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

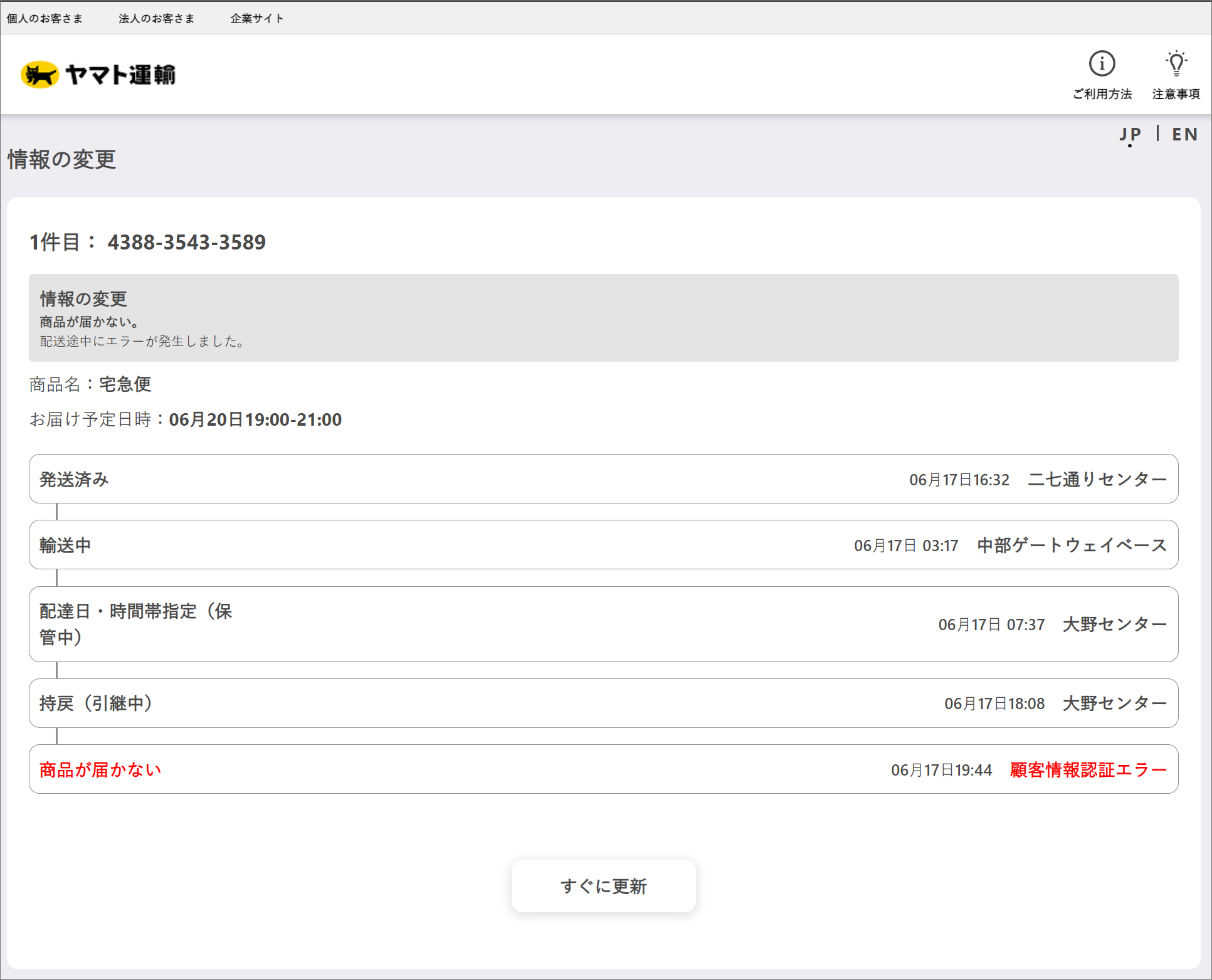

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。 すると最近導入した広告ブロッカーの『AdGuard』にブロックされました。

『そのままページを開く』ボタンを押して先に進もうとすると、今度はChromeの警告画面が!

相当危険なようですね…(;^_^A

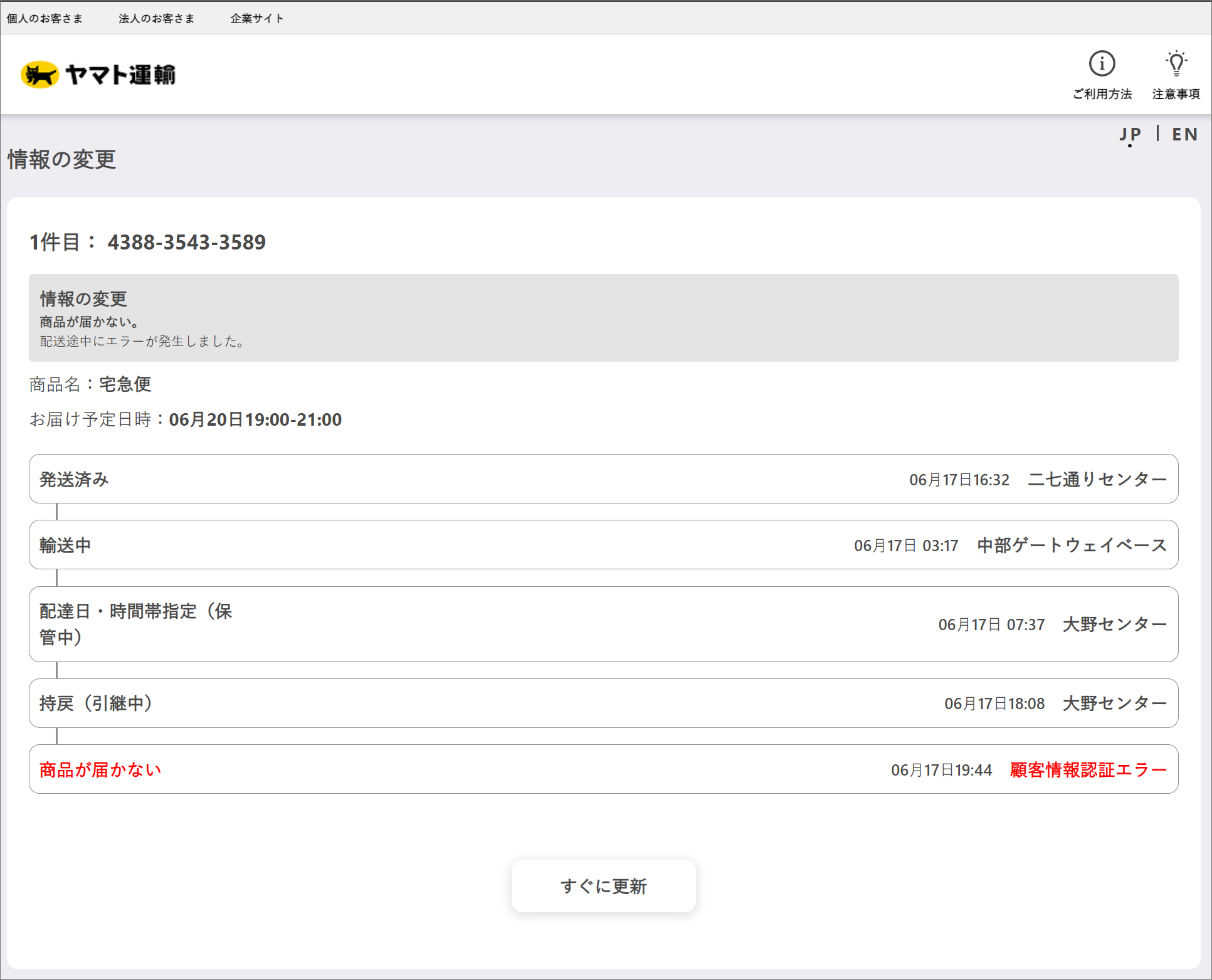

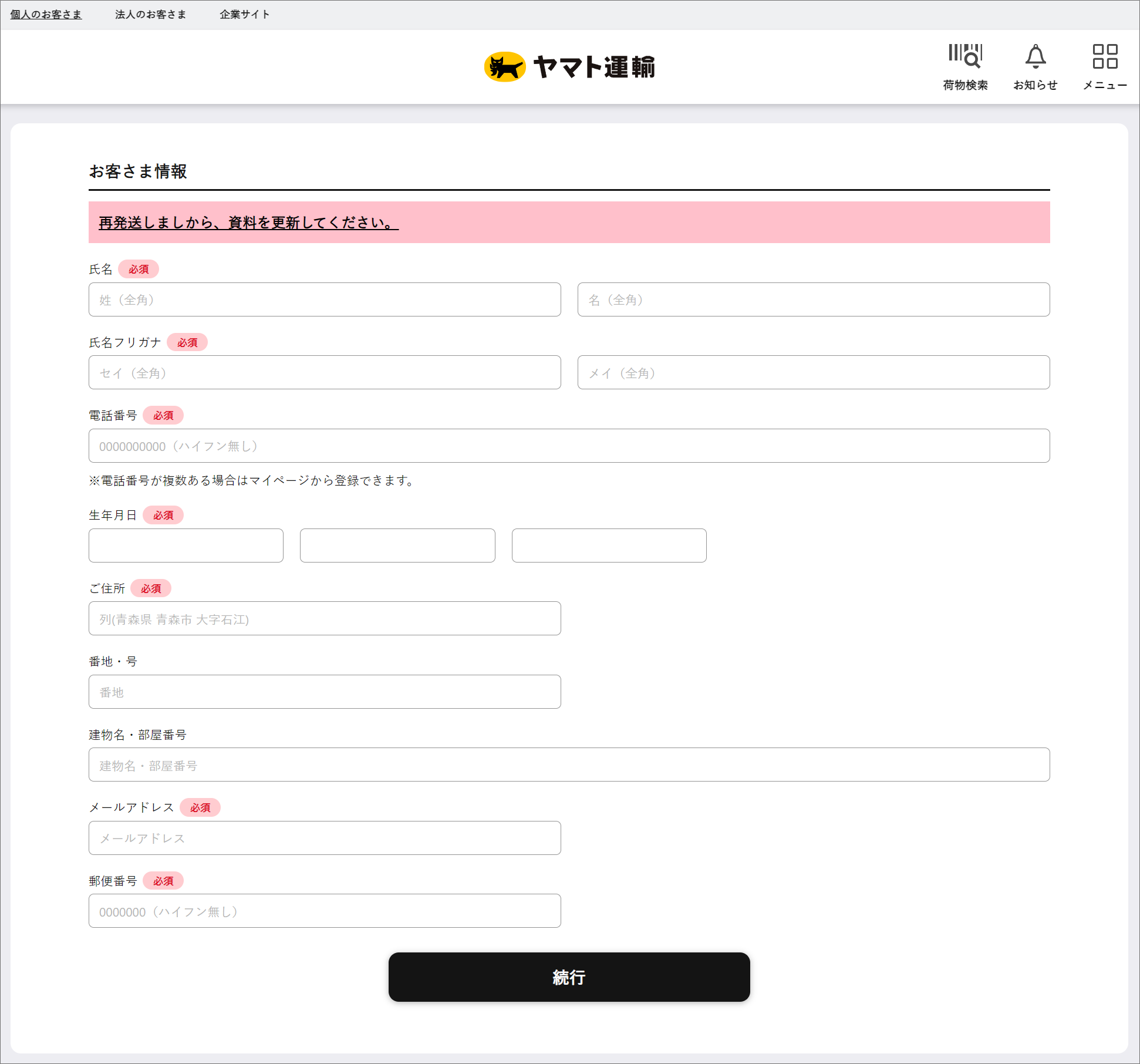

無視して更に先に進むと、最近見慣れてしまった詐欺ページが開きました。

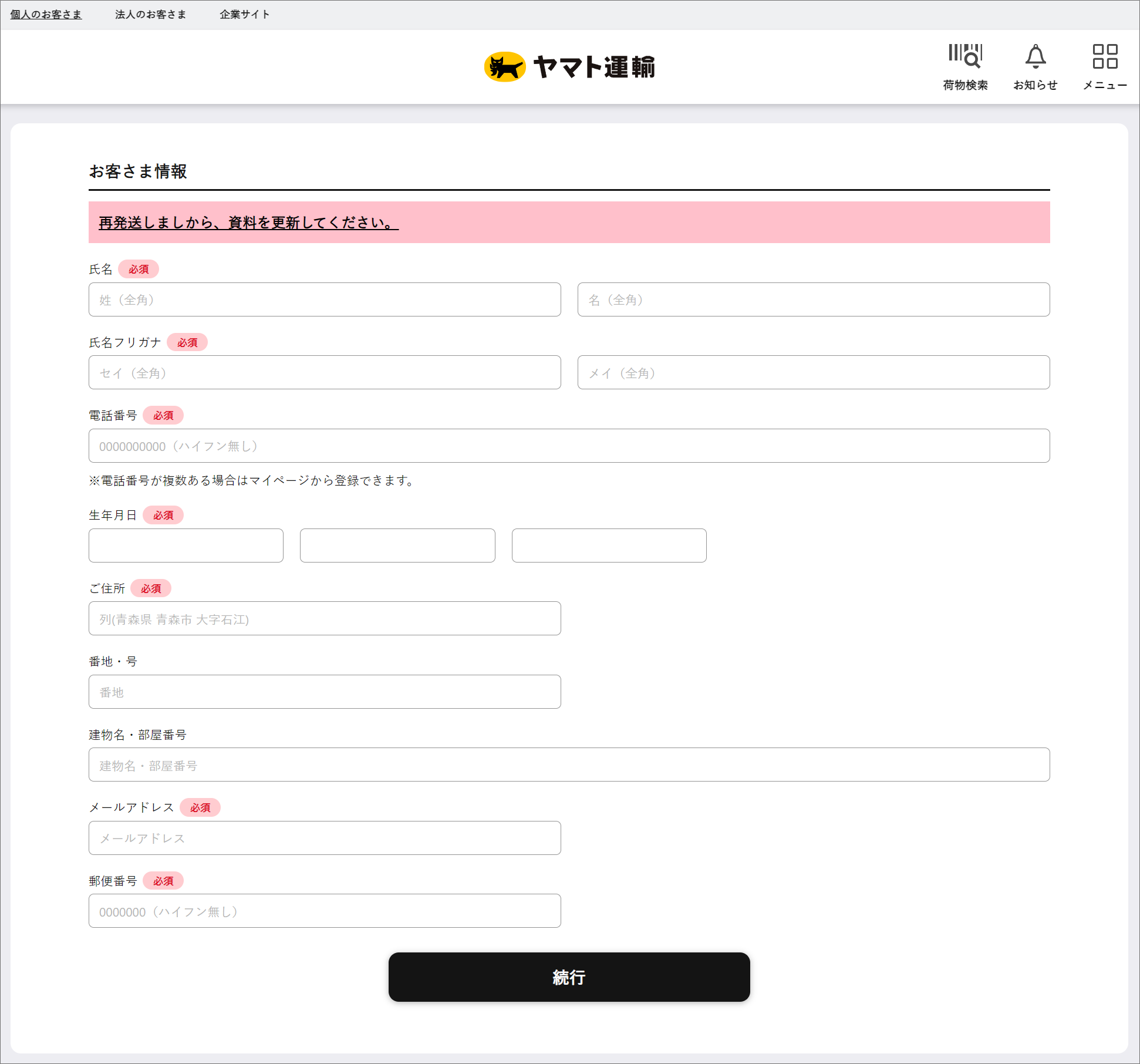

『すぐに更新』とせっかちな文字の書かれたボタンを押してみると次に開いたのはこのような

個人情報を入力するページ。

面倒なのでこの先へ進むのはやめておきますが、通常なら次の画面で再配達料金の支払いとして

クレジットカードの情報を入力するページが開くことでしょう。

もちろん、ヤマト運輸さんが現在のところ再配達料金の必要はありません。

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |