使われたショップさんもある意味被害者 いつもご覧くださりありがとうございます! 今朝もメールボックスには件名に[spam]と見出しが付けられたメールが大漁。<゜)))彡

ほんと詐欺メールってウザいです。

その半数以上が銀行やクレジットカード会社を騙るもの。

で、更にその中の半数以上が不正利用を謳った内容になっています。

今回もそんな不正利用をネタにリンクに誘い込んで詐欺行為をはたらこうとするメールのご紹介です。

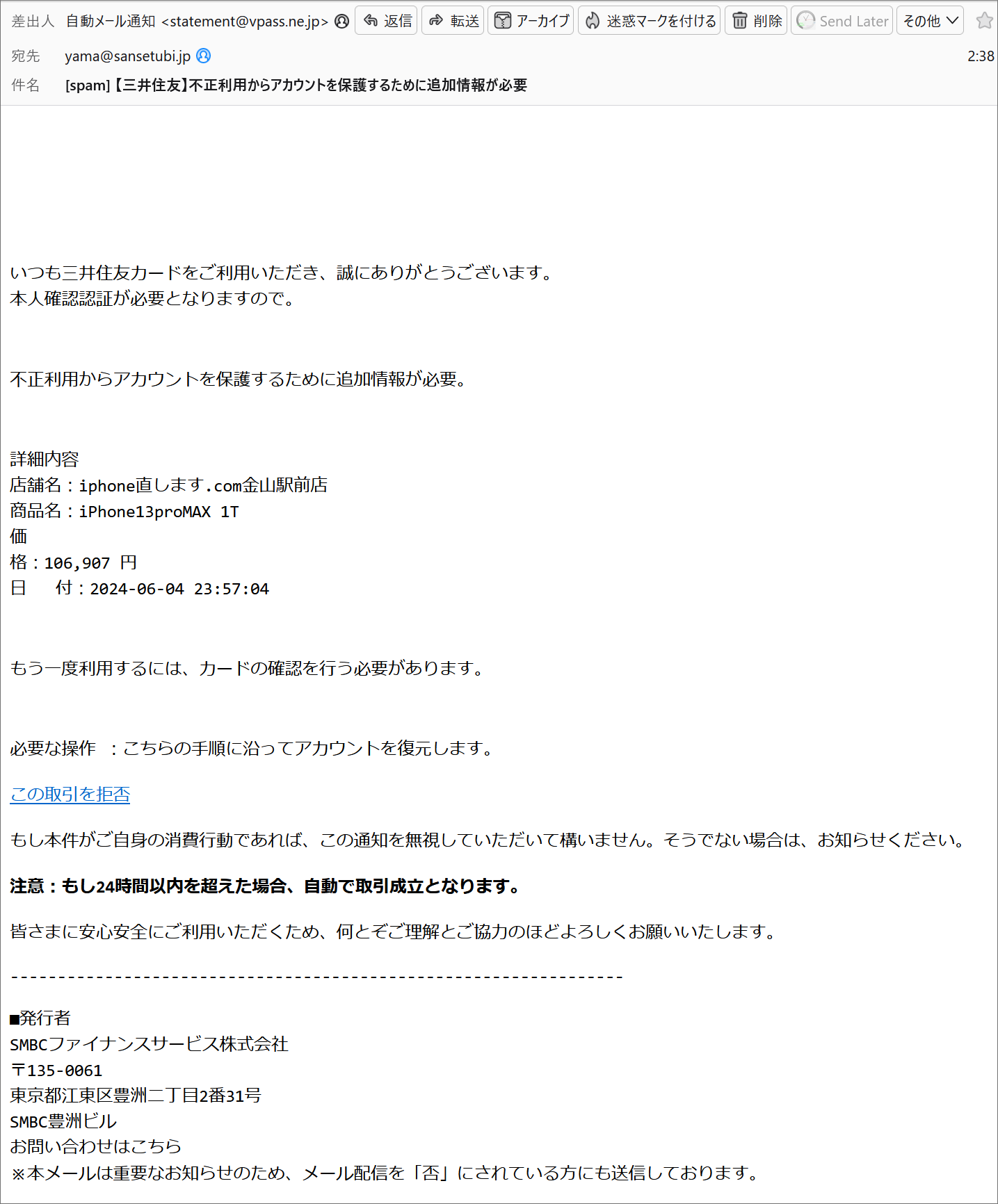

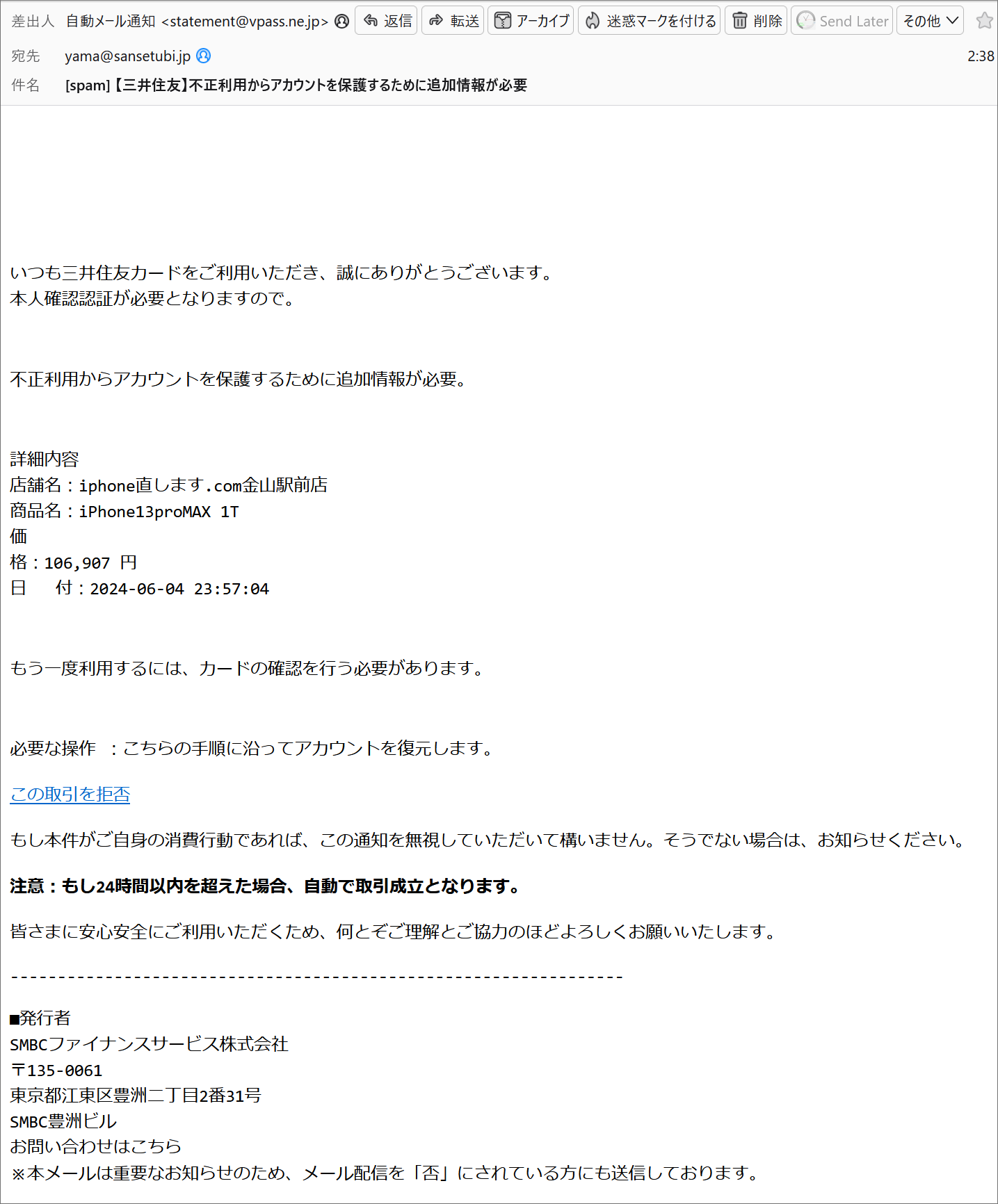

このメールはご覧の通り三井住友カードに対する不正利用です。

これによるとどうやら『iphone直します.com金山駅前店』なる実在するショップで私の三井住友カードの

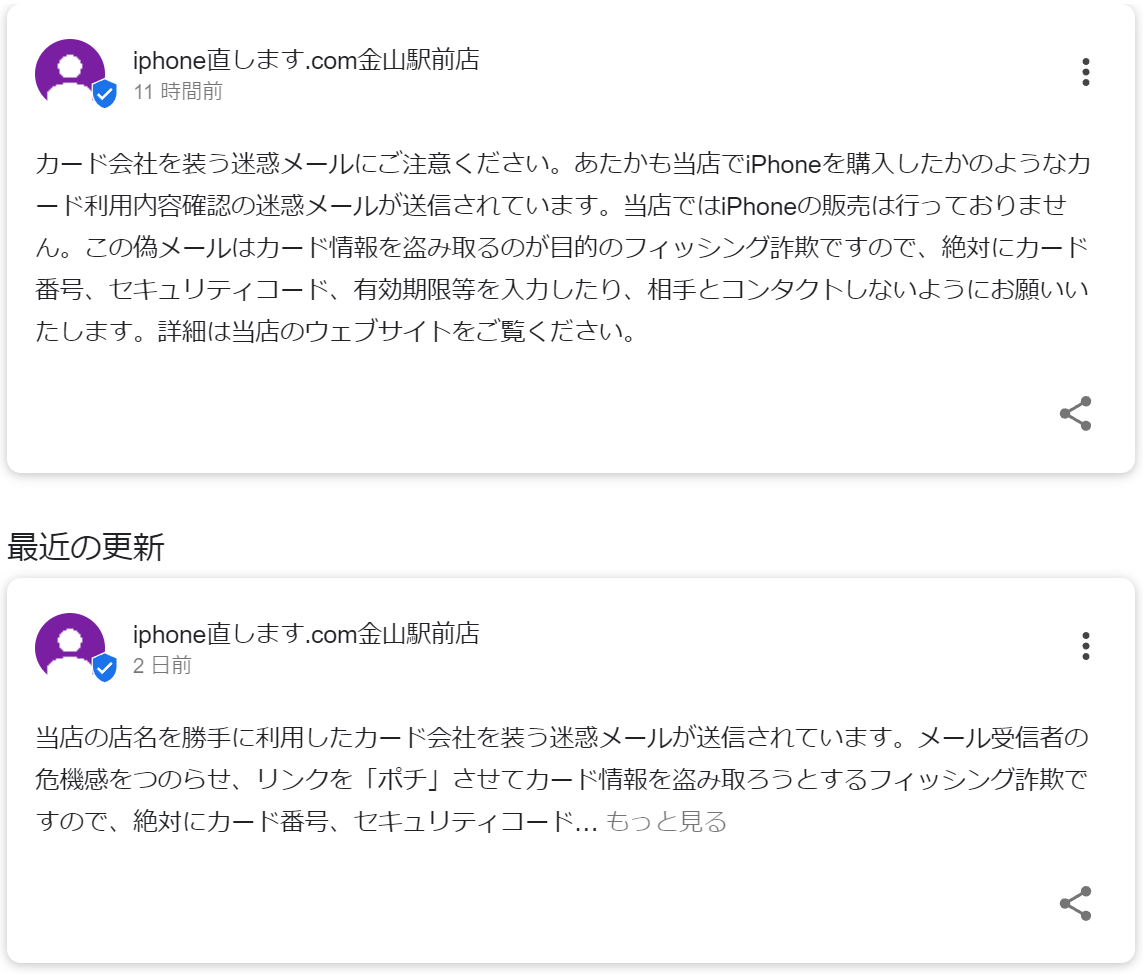

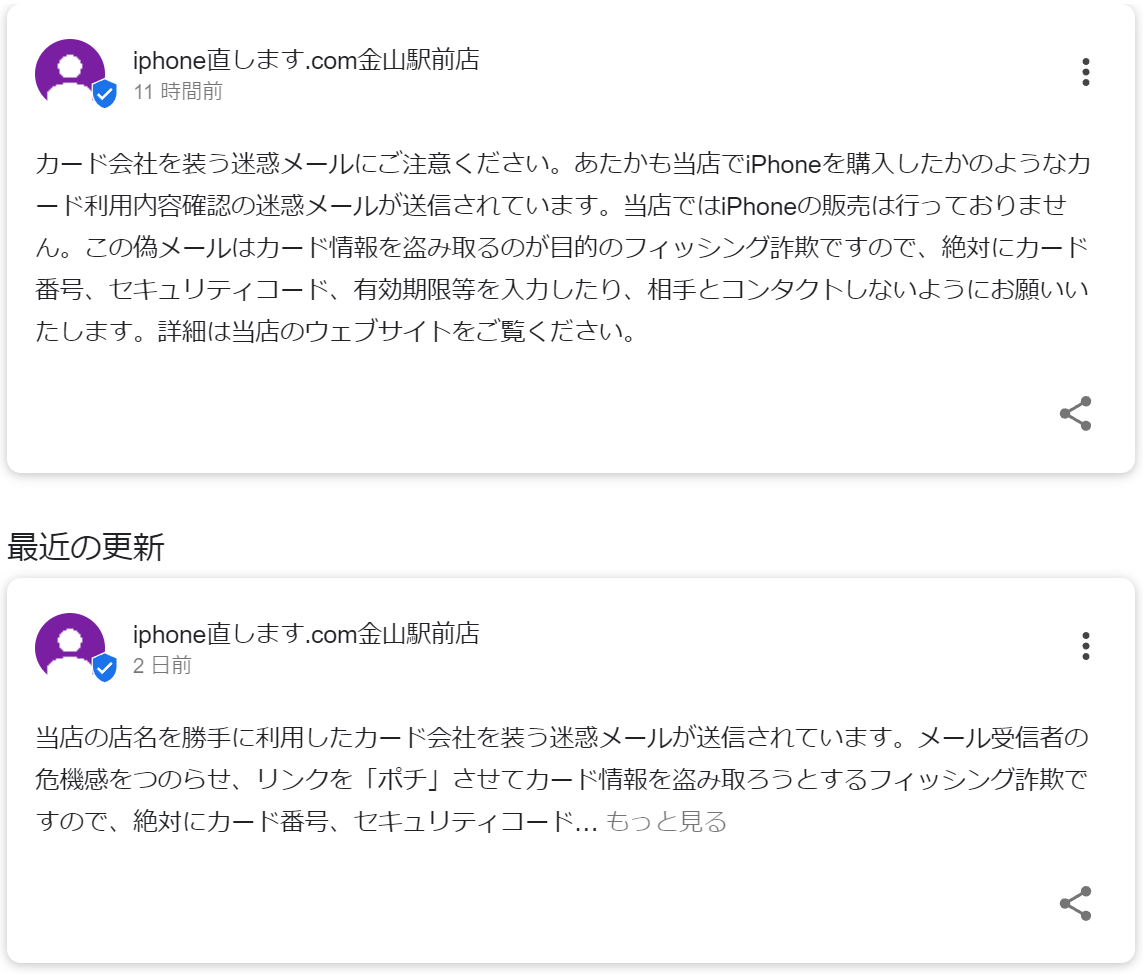

情報を利用し昨晩深夜にiPhone13proMAX 1Tを106,907円で購入手続きが行われたことのようです。 因みにこの『iphone直します.com金山駅前店』をググってみるとこんな情報が出てきました。

これによると、この『iphone直します.com金山駅前店』ではiPhone本体の販売は行っていないとのこと。

オフィシャルサイトを見てきましたが、ネット販売等は全く行っていないようです。

もしiPhoneを販売していたとしても営業時間が19:10までなので深夜帯に購入することは不可能です。

まあそれ以前に私、三井住友カードなんて持っていないのでこのようなメールを送られても痛くもかゆくも

ありませんが、カード詐欺に遭う方以外にもこのショップさんもある意味被害者ですよね… では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『[spam] 【三井住友】不正利用からアカウントを保護するために追加情報が必要』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『自動メール通知 <statement@vpass.ne.jp>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 確かに三井住友カードからのメールで使われているドメイン(@以降)は”vpass.ne.jp”ですが

ここまで見てきた内容からしてこのメールはフィッシング詐欺メールなので偽装の可能性は大!

その辺りを次項でじっくりと吟味していこうと思います。

三井住友カードとは全く異なるドメインが!? では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from mail.dvjxvvt.cn (unknown [42.240.131.201])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 本来ならここに表示されるドメインは”vpass.ne.jp”でなければなりませんが”dvjxvvt.cn”と

それとは全く異なる中国のドメインが記載されていますね。

これは何を意味するのでしょうか? 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する まぁやるまでありませんが、一応儀式なので…

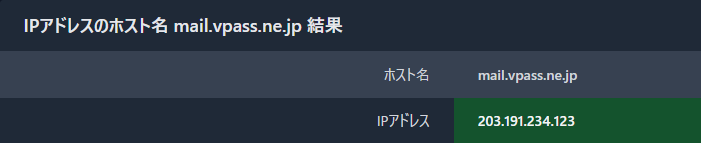

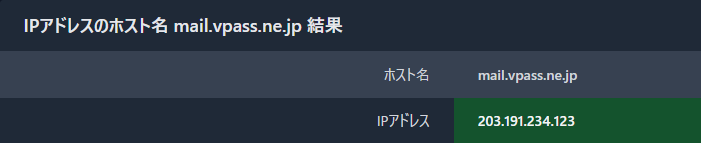

メールアドレスにあったドメイン”vpass.ne.jp”が差出人本人のものなのかどうかを『WebAnalysis』さんで

調べてみます。

これがドメイン”vpass.ne.jp”を割当てているIPアドレスの情報です。

(IPアドレスが出やすいよう便宜上”mail.”を接頭語として付加して検索しています)

これによると”203.191.234.123”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”42.240.131.201”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”vpass.ne.jp”ではありません。

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレス”42.240.131.201”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を『IP調査兵団』さんで

確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、35年前の昨日である1989年6月4日に民主化を求めて集結た

デモ隊に対し、軍隊が武力行使し、多数の死傷者を出した事件が起きたあの天安門広場の東側。

あくまで大雑把な代表地点なのをお忘れなく。

そして送信に利用されたプロバイダーも中国の『Ucloud』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバー

を介して私に届けられたようです。

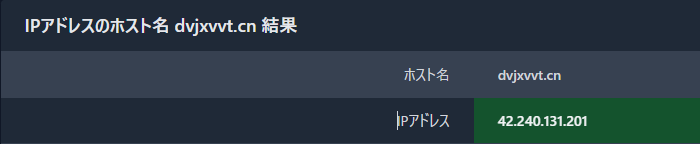

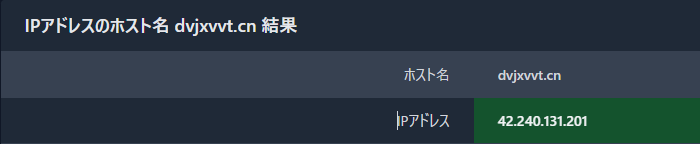

差出人の正体は?! 因みに”Received”に記載のあった”dvjxvvt.cn”を割当てているIPアドレスを先程と同様に

『WebAnalysis』さんで調べてみました。

やはりと言うか何と言うか”42.240.131.201”と”Received”に記載のあったものとぴったり一致!

ということで、この差出人のメールアドレスののドメインは”vpass.ne.jp”ではなく”dvjxvvt.cn”であることが

分かりました。 じゃこのドメイン、どなたの持ち物なのでしょうか?

『Whois』でその正体を確かめてみることに…

この情報からするとこのドメインの持ち主は、中国の『阿里云計算有限公司(アリババクラウド)』を使い

このドメインを取得しその氏名は私には読むことのできない漢字三文字の方。

恐らくこの流れからすると中国の方でしょうね。

リンク先はきな臭いドメインを使いアメリカで運営中 では引き続き本文。 いつも三井住友カードをご利用いただき、誠にありがとうございます。

本人確認認証が必要となりますので。 不正利用からアカウントを保護するために追加情報が必要。 詳細内容

店舗名:iphone直します.com金山駅前店

商品名:iPhone13proMAX 1T

価

格:106,907 円

日 付:2024-06-04 23:57:04 もう一度利用するには、カードの確認を行う必要があります。 必要な操作 :こちらの手順に沿ってアカウントを復元します。 この取引を拒否 もし本件がご自身の消費行動であれば、この通知を無視していただいて構いません。そうでない場合は、お知らせください。 注意:もし24時間以内を超えた場合、自動で取引成立となります。 皆さまに安心安全にご利用いただくため、何とぞご理解とご協力のほどよろしくお願いいたします。 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『この取引を拒否』って書かれたところに付けられていて、

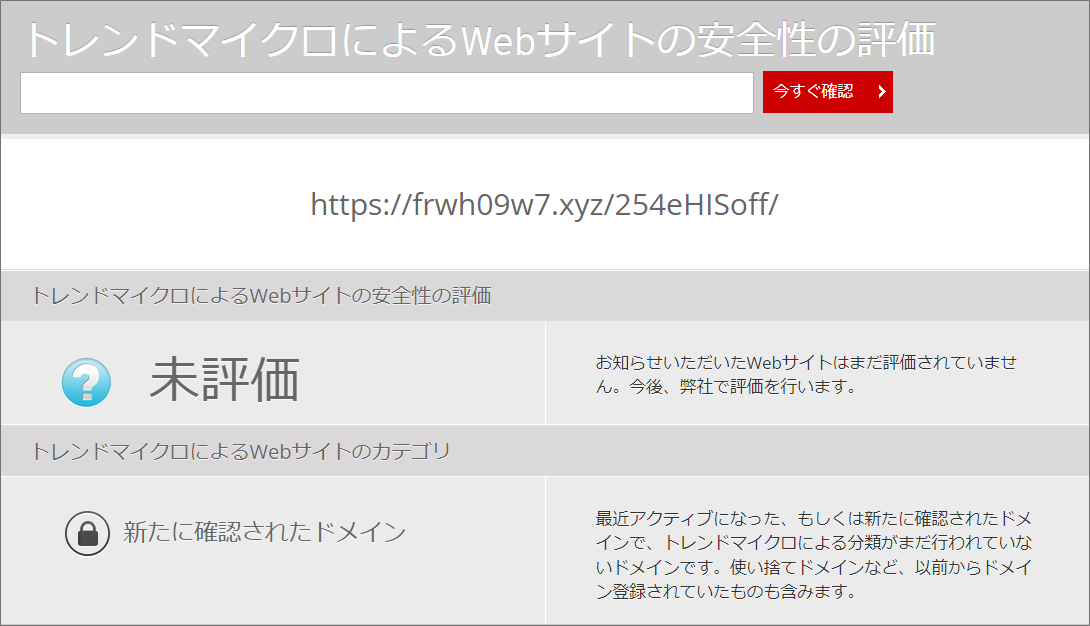

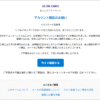

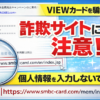

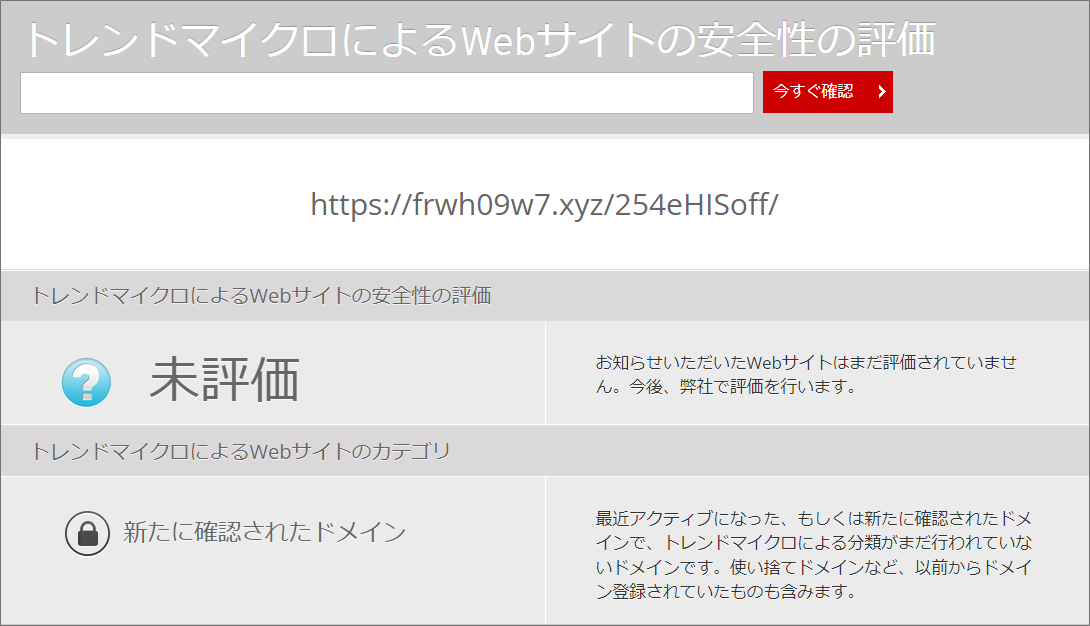

そのリンク先は、コンピュータセキュリティブランドのトレンドマイクロの

『サイトセーフティーセンター』での危険度はこのように評価されていました。

まだ評価の対象にされていないのか『未評価』とされています。

早急に評価を変更していただけるように私から変更の申請を行っておきます。 このURLで使われているドメインは”frwh09w7.xyz”と三井住友のどれとは全く異なるもので”.xyz”なんて

とてもきな臭いものが使われています。

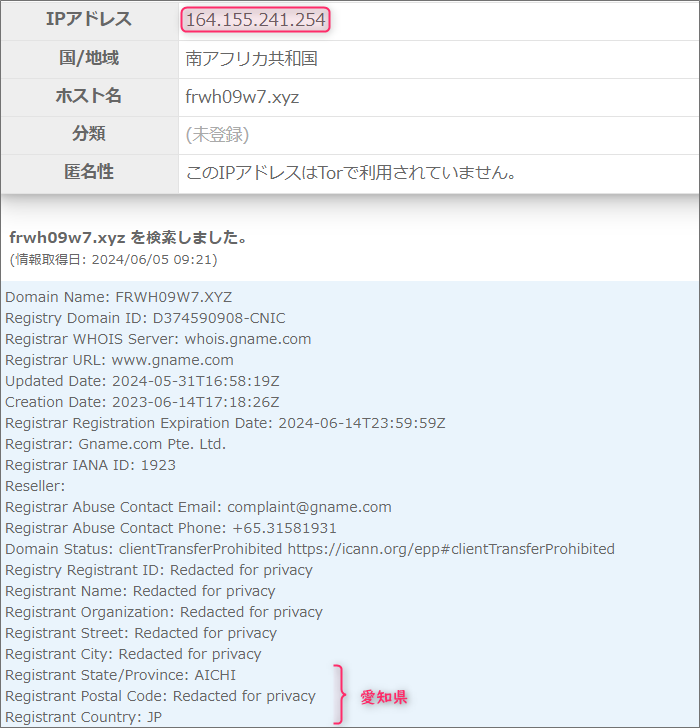

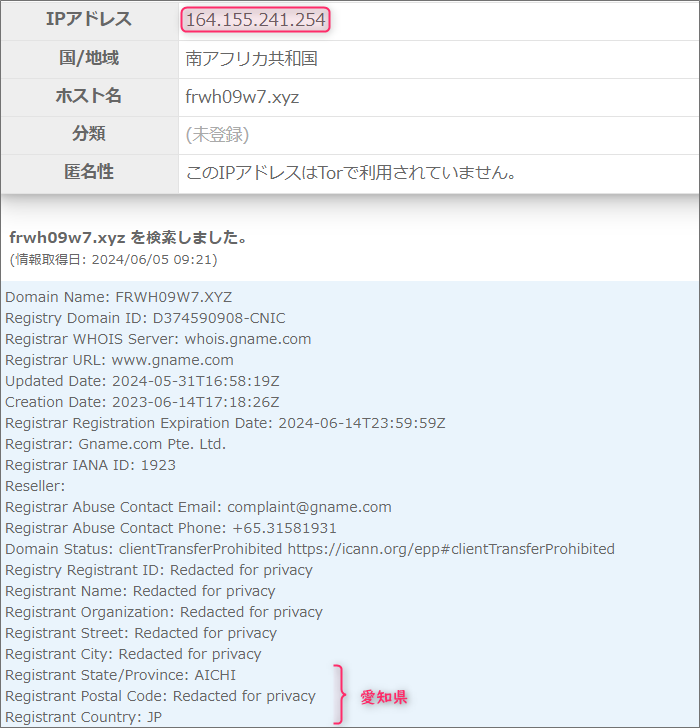

このドメインにまつわる情報を取得してみます。

このドメインは愛知県の方が取得されていますね。

割当てているIPアドレスは”164.155.241.254”

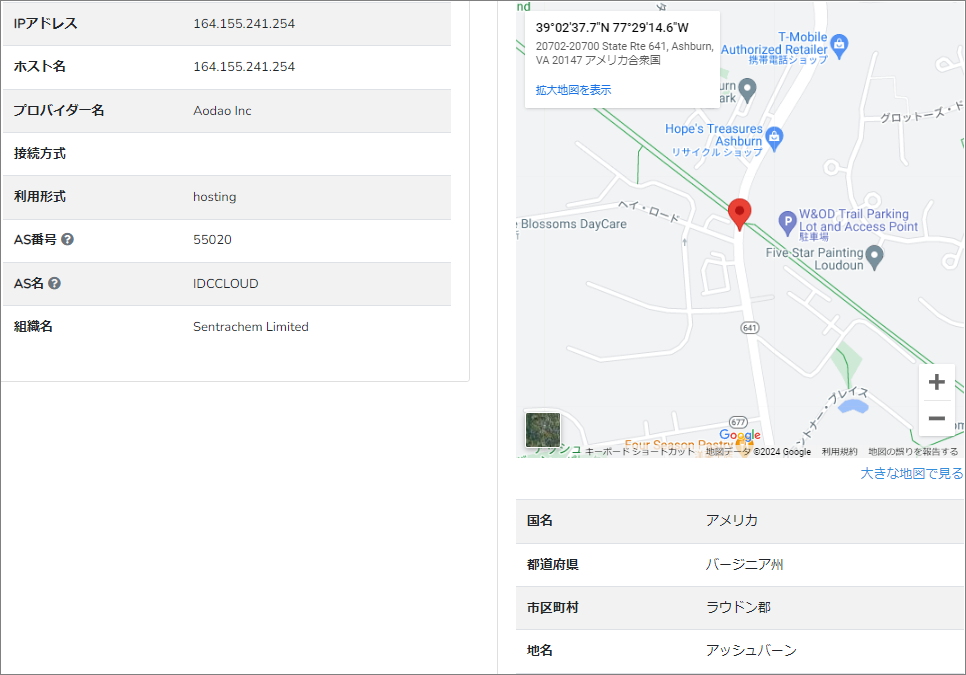

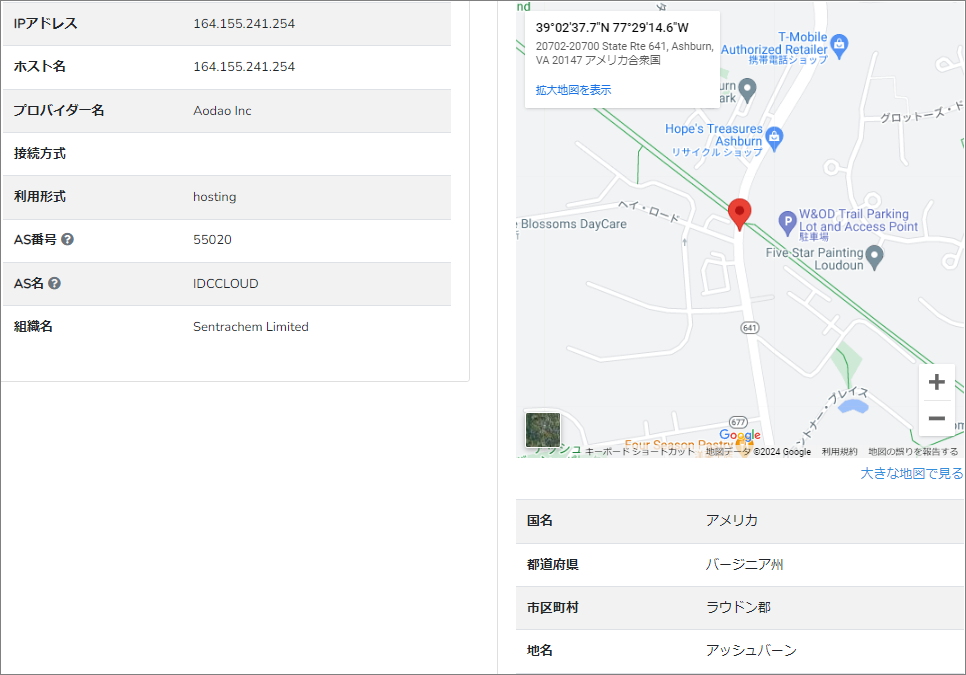

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を

再び『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、アメリカのアッシュバーン地域。

こちらもあくまで大雑把な代表地点でございます。

利用されているホスティングサービスもアメリカの『Aodao Inc』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 トレンドマイクロの『サイトセーフティーセンター』での危険度評価からすると、リンク先の

詐欺サイトは、どこからもブロックされることなく無防備な状態で放置されていると思われます。

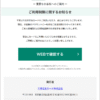

そんなサイトに、調査を目的で安全な方法を利用して訪れてみることにします。 案の定あっさりと開いてしまったのは本物そっくりのログインページ。

ここにIDとパスワードを入力してログインボタンを押してしまうと、その情報が詐欺師に流れてしまいます。

そして次に開いたページで個人情報を更新させると称しそれらの情報や、更にはカードの情報まで

詐取されることでしょう。

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |