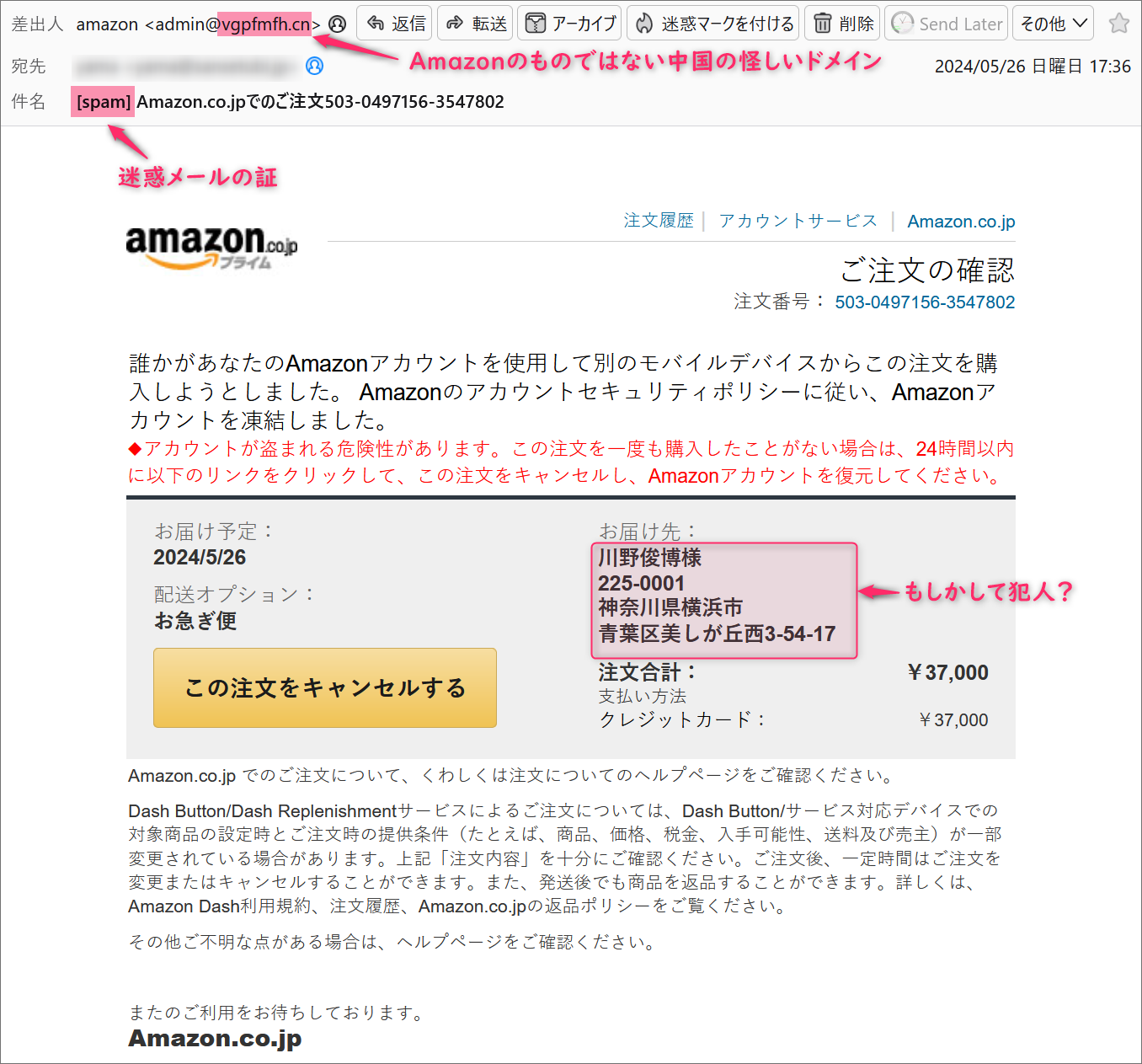

旧デザインのメール いつもご覧くださりありがとうございます! 以前一時的に流行ったAmazonの不正注文をネタにした詐欺メール。

また出始めたようです。

このデザインって一昔前の注文確認メールの物ですよね。

最近はグレーを基調としたシックなものにデザイン変更されているのをこの犯人は知らないのでしょうか? では上から見ていくことにします。

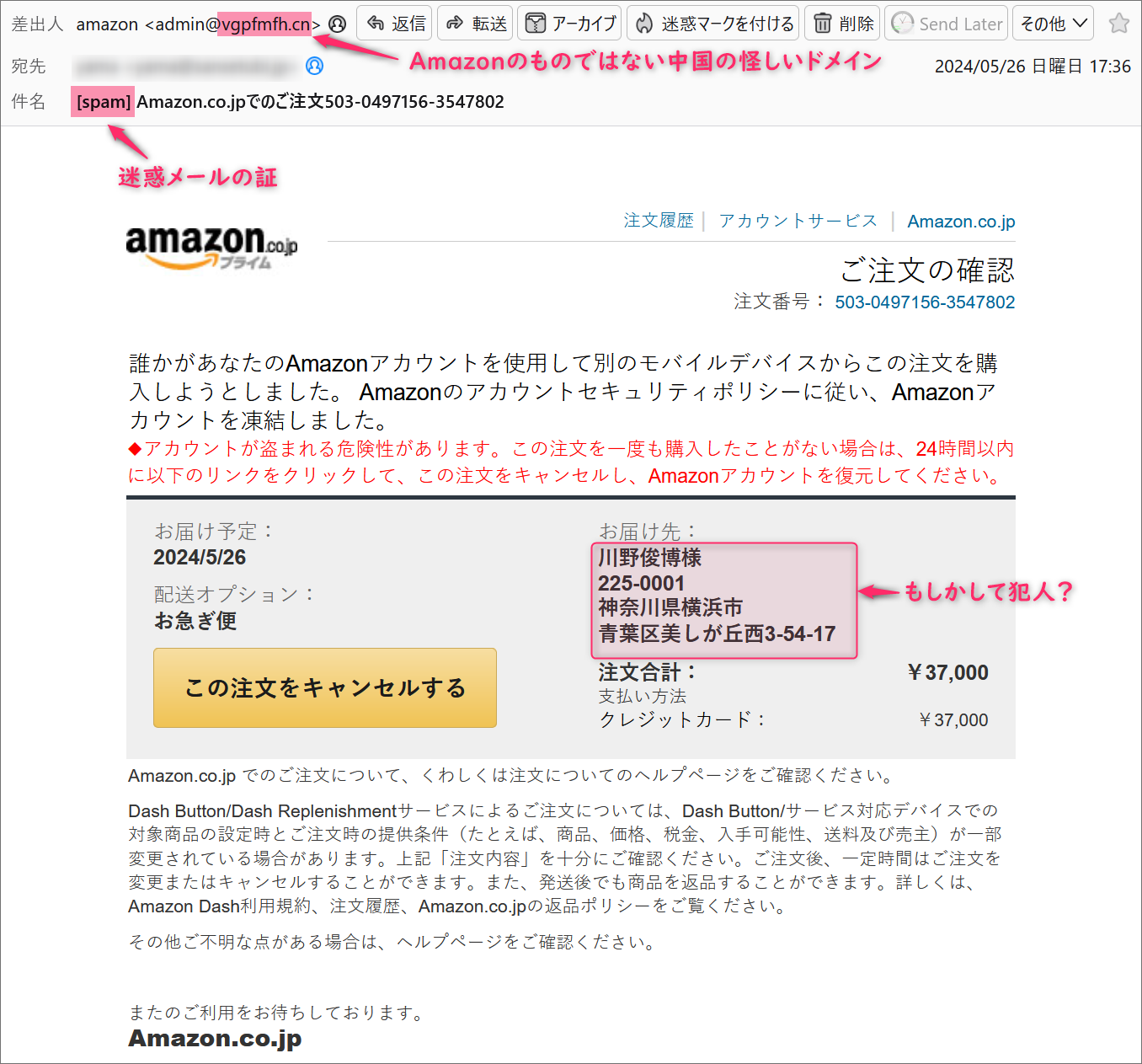

まず、最上段にある差出人欄にある差出人名とメールアドレス『amazon <admin@vgpfmfh.cn>』

もう皆さんご存知だと思いますが、Amazonの注文確認メールで使われているドメインはこのような

”.cn”なんて中国のものではなく『Amazon.co.jp <auto-confirm@amazon.co.jp>』です。

もうこの時点でこのメールがAmazonからのものではないことがはっきり分かりますよね! 次に件名。

見出しにしっかり[spam]と記載されているのでこのメールはスパム、すなわち迷惑メールの類であることが

分かりますよね。

これは、受信したサーバーに設置されたスパムフィルターが自動的に付けた見出しです。 そしてお届け先。

もしこれが不正注文だとしたら、必然的にその犯人は荷物の受取人でお届け先の人物ということになります。

いくら何でもそんなへましませんよね! これらの結果からこのメールは明らかに迷惑メールや詐欺メールの類です。

更に確信を深めるためにメールのヘッダーを調査し差出人の素性を調べていくことにします。

上海市付近から送信か?! では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from mail.vgpfmfh.cn (ecs-123-60-155-101.compute.hwclouds-dns.com [123.60.155.101])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 後半に書かれているこの”hwclouds-dns.com”と言うドメイン。

詐欺メールの調査では度々出てくる悪質なドメインです。

ググってみるとうちのサイトをはじめ実にたくさんの悪評が検索結果として表示されます。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”vgpfmfh.cn”が差出人本人のものなのかどうかを

調べてみます。

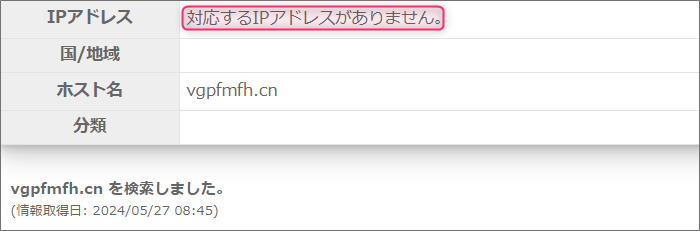

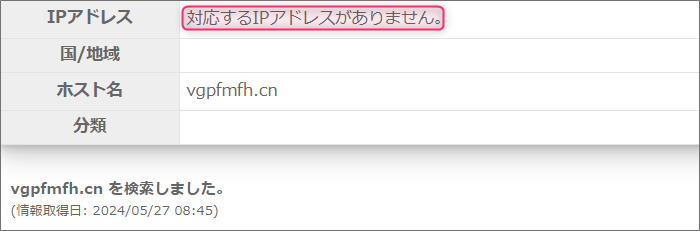

これがドメイン”vgpfmfh.cn”の登録情報です。

これによると『対応するIPアドレスがありません』ってことなのでこのドメインは現在どのIPアドレスにも

割当てられていないようです。

IPアドレスに割当ての無いドメインは当然利用できないのでこのメールのドメインは”vgpfmfh.cn”では

ありません。

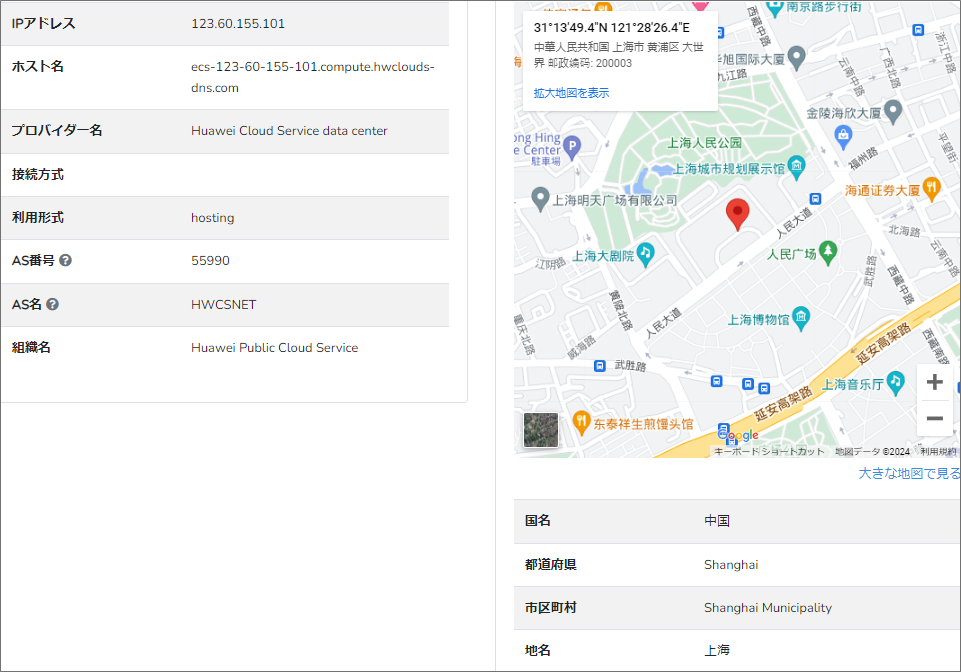

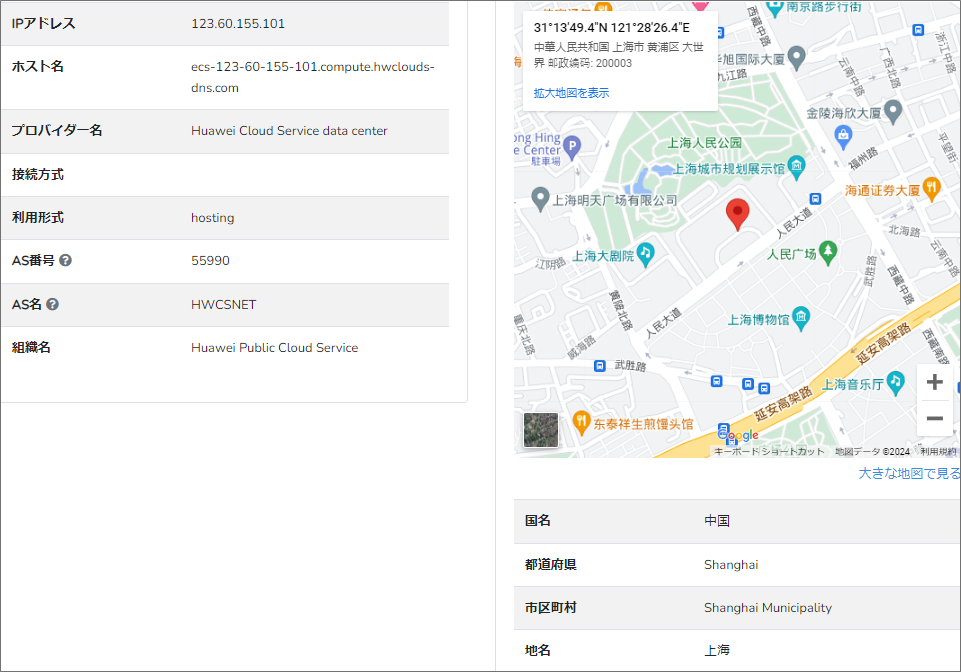

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレス”123.60.155.101”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、中国上海市付近。

そして送信に利用されたプロバイダーは、中国に拠点を置く『Huawei Cloud』です。

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバー

を介して私に届けられたようです。

既に危険なサイトとして登録済み では引き続き本文。 誰かがあなたのAmazonアカウントを使用して別のモバイルデバイスからこの注文を購入しようとしました。 Amazonのアカウントセキュリティポリシーに従い、Amazonアカウントを凍結しました。

◆アカウントが盗まれる危険性があります。 この注文を一度も購入したことがない場合は、24時間以内に以下のリンクをクリックして、この注文をキャンセルし、Amazonアカウントを復元してください。 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『この注文をキャンセルする』って書かれたところに付けられていて

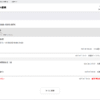

コンピュータセキュリティブランドの『Norton』の『Nortonセーフウェブレポート』では

このように判定されていました。

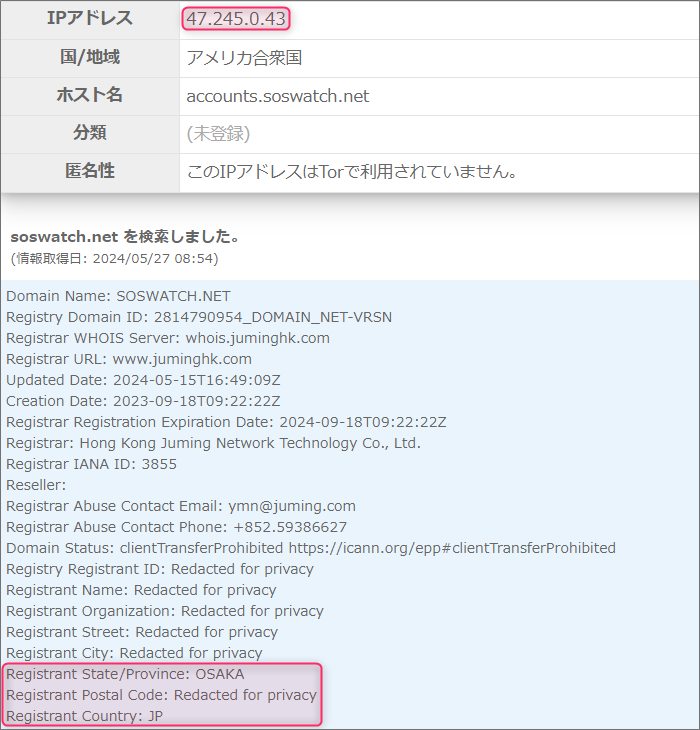

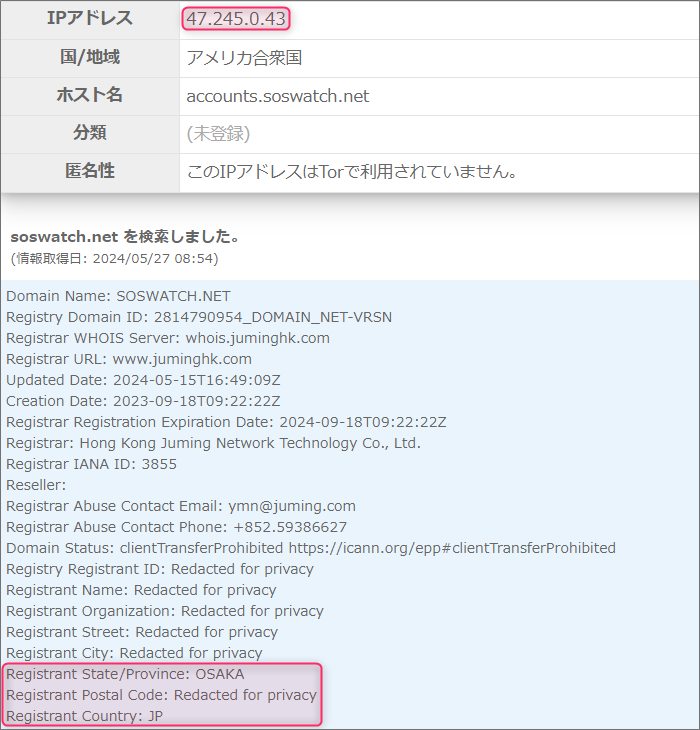

既に『フィッシングサイト』としてしっかりブラックリストに登録済みですね。 このURLで使われているドメインは”accounts.soswatch.net”

このドメインにまつわる情報を取得してみます。

このドメインはどうやら大阪在住の人物が申請取得しているようです。

割当てているIPアドレスは”47.245.0.43”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、東京都杉並区にある日本大学鶴ヶ丘高等学校総合グラウンド 研修館付近。

利用されているホスティングサービスは中国の『Alibaba Cloud』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

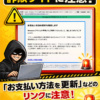

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。 すると開いたのは、昔から良く見掛けるAmazonのログインページ。

本物のログインページを丸ごとダウンロードして詐欺サイトに移植してあるので本物と全く同じです。

ここにIDとパスワードを入力してログインボタンを押してしまうと、その情報が詐欺師に流れてしまいます。

そして次に開いたページで個人情報を更新させると称しそれらの情報や、更にはカードの情報まで

詐取されることでしょう。

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |