どう見ても東京ガスのドメインではないメールアドレス いつもご覧いただきありがとうございます! 私、いつも書く通り名古屋在住です。

そんな私の元に東京ガスから請求金額の確定案内が届きました。

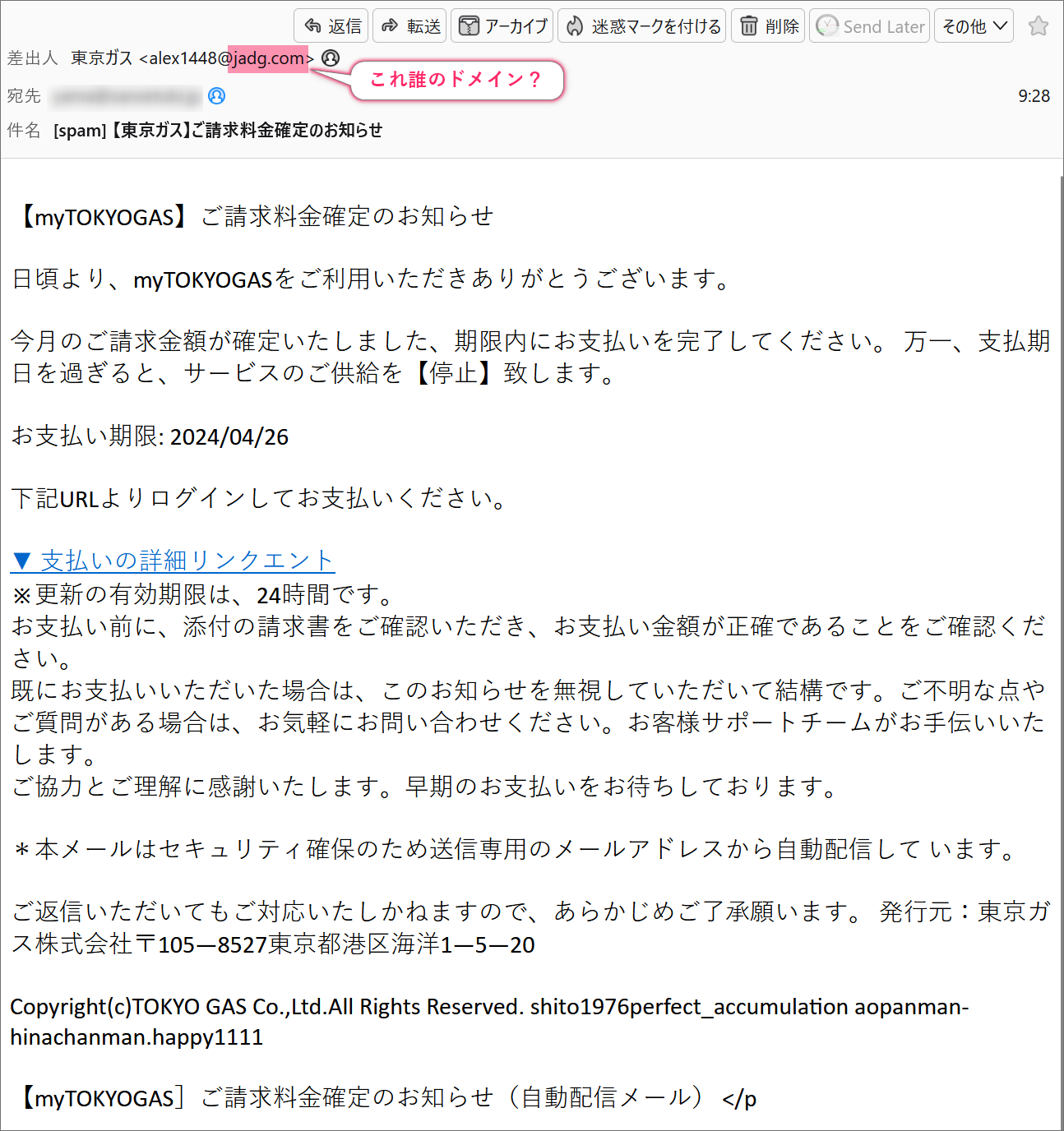

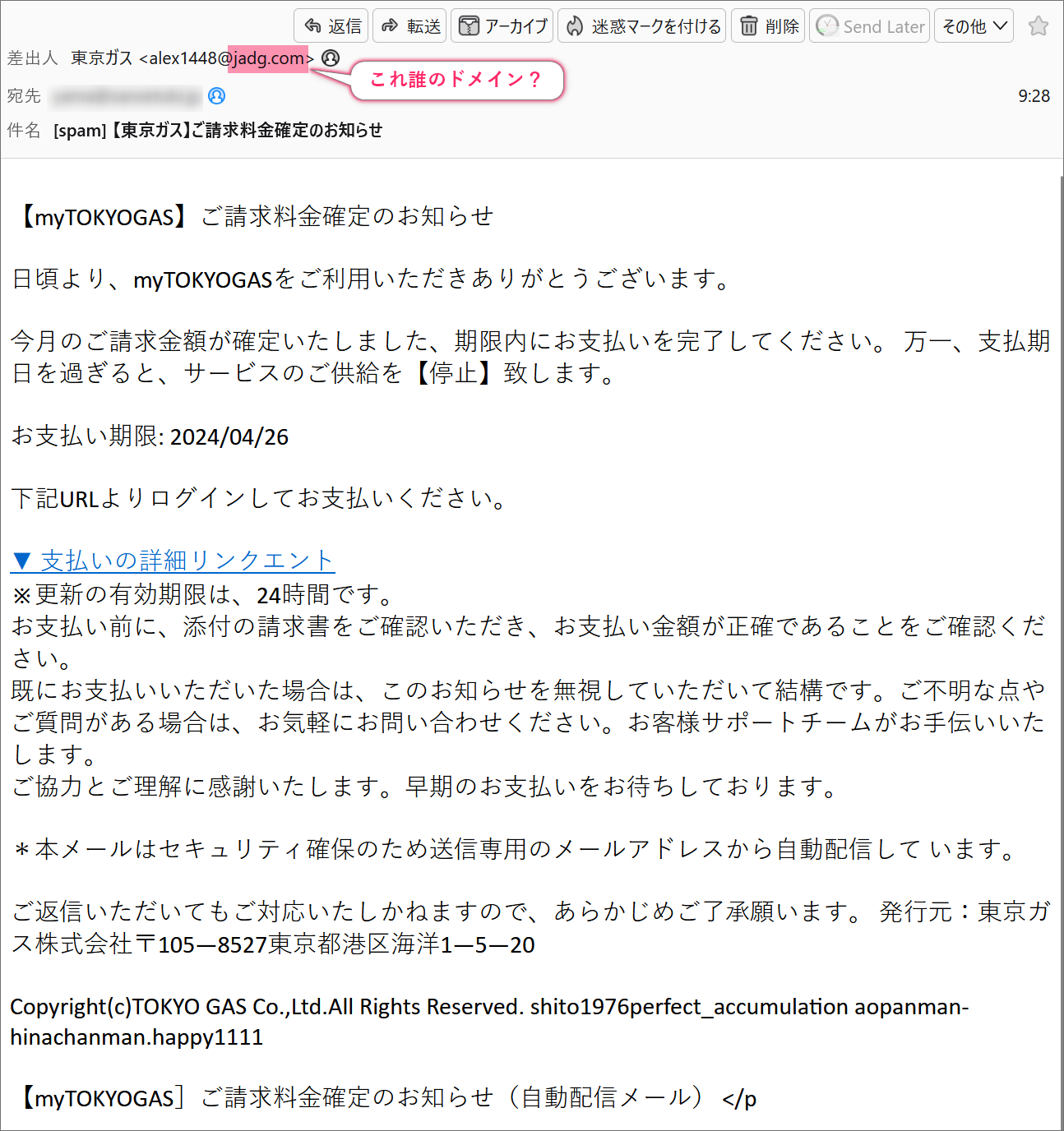

そのメールがこちらです。

『myTOKYOGAS』は、東京ガスのWeb会員サービスで、毎月の請求金額や使用量照会・ポイントサービス

等の情報を確認することができます。 私の居住地域で都市ガスを供給しているのは『東邦ガス』

その東邦ガスからメールが来るなわ分からないでもありませんが、東京ガスから請求確認のメールが来る

筋合いなんてありません。

故にこのメールは悪意を負ったフィッシング詐欺メールです。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『[spam] 【東京ガス】ご請求料金確定のお知らせ』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『東京ガス <alex1448@jadg.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ここからはいつのくだり(笑)

東京ガスのオフィシャルサイトでURLを確認すれば簡単に分かりますが東京ガスの公式ドメインは

”tokyo-gas.co.jp”で間違っても”jadg.com”なんてドメインではありません。

折角公式ドメインがあるのにそれ以外のものを利用したメールアドレスで大切なユーザーさんに

メールを送信するなんて絶対ありません。

チェコ共和国からのメール では、このメールが悪意のあるメールであることを立証していきましょうか!

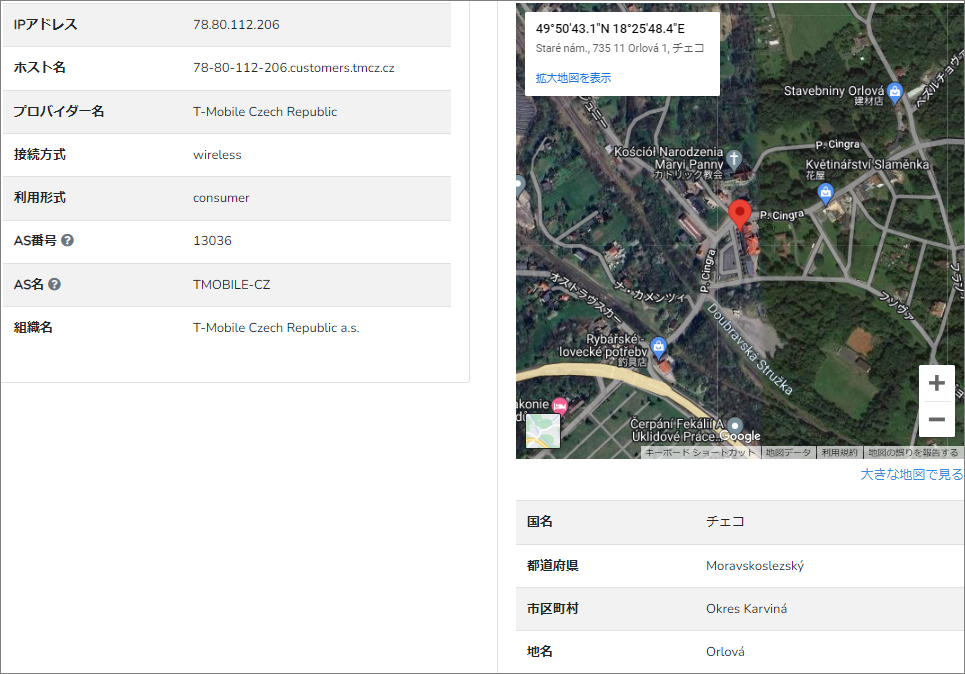

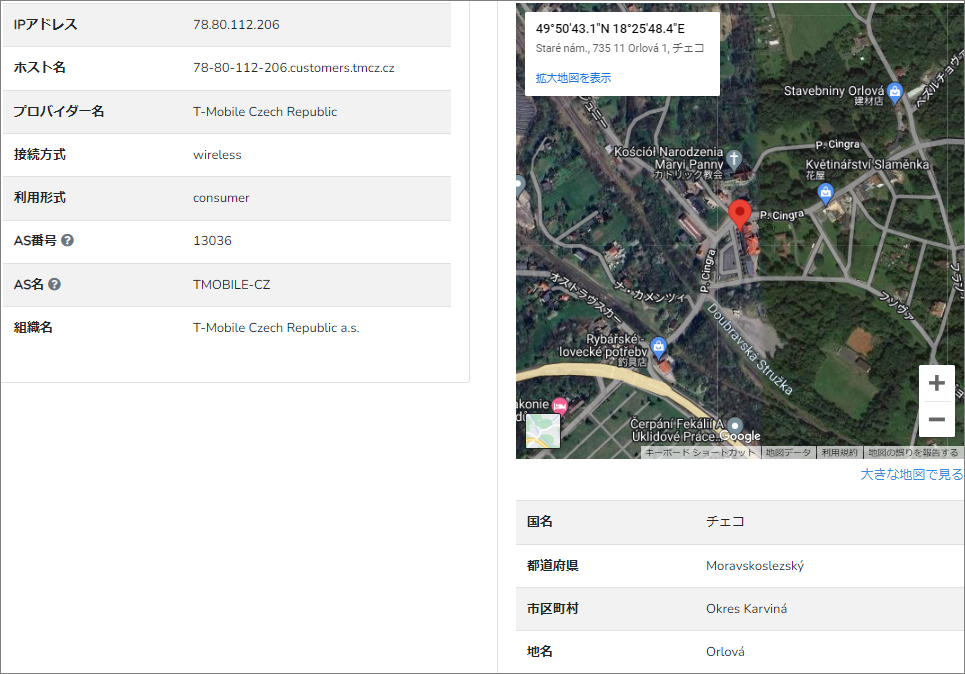

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from jadg.com (78-80-112-206.customers.tmcz.cz [78.80.112.206])』 | あらあら、ここにはこれまた別の”customers.tmcz.cz”なんてドメインまで記載されていますよ。

因みにこの”.cz”は、中央ヨーロッパのチェコ共和国に割り当てられたものです。 ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

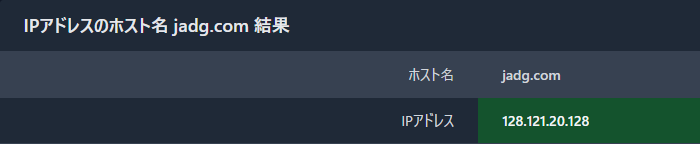

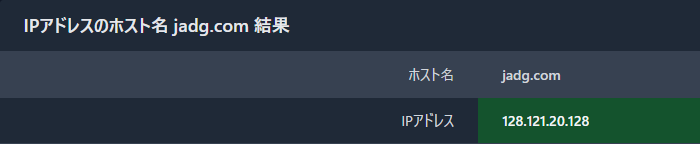

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”jadg.com”が差出人本人のものなのかどうかを

調べてみます。

これがドメイン”jadg.com”を割当てているIPアドレスの情報です。

これによると”128.121.20.128”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”78.80.112.206”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”jadg.com”ではありません。

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、やはりチェコ共和国のOrlova(オルロワ)付近。

そして送信に利用されたプロバイダーは、ドイツに拠点を置く『T-Mobile Czech Republic』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバー

を介して私に届けられたようです。

『リンクエント』の意味を教えて! では引き続き本文。 | 【myTOKYOGAS】ご請求料金確定のお知らせ 日頃より、myTOKYOGASをご利用いただきありがとうございます。 今月のご請求金額が確定いたしました、期限内にお支払いを完了してください。 万一、支払期日を過ぎると、サービスのご供給を【停止】致します。 お支払い期限: 2024/04/26 下記URLよりログインしてお支払いください。 ▼ 支払いの詳細リンクエント

※更新の有効期限は、24時間です。

お支払い前に、添付の請求書をご確認いただき、お支払い金額が正確であることをご確認ください。

既にお支払いいただいた場合は、このお知らせを無視していただいて結構です。ご不明な点やご質問がある場合は、お気軽にお問い合わせください。お客様サポートチームがお手伝いいたします。

ご協力とご理解に感謝いたします。早期のお支払いをお待ちしております。 | また出てきましたねこの『リンクエント』って言葉。

ネットでいくら検索しても明確な答えが出ないので、BingAIで問い合わせてみるとこのような答えが

返されました。 | 「支払いの詳細リンクエント」は、東京電力エナジーパートナー株式会社を装った不審なメールで使用されているフレーズです。最近、当社を偽装したメールやSMS(電話番号を用いたメッセージ)が増加しており、未払いの電気料金を支払期日までに支払うよう促す内容が含まれています。 | この『リンクエント』という言葉は、詐欺メールのみで使われているある意味特殊な言葉で

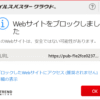

公式な用語ではないようです。 このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『▼ 支払いの詳細リンクエント』って書かれたところに付けられていて、

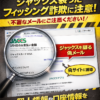

そのリンク先は、コンピュータセキュリティブランドのトレンドマイクロの

『サイトセーフティーセンター』での危険度はこのように評価されていました。

既に『フィッシングサイト』としてしっかりブラックリストに登録済みですね。

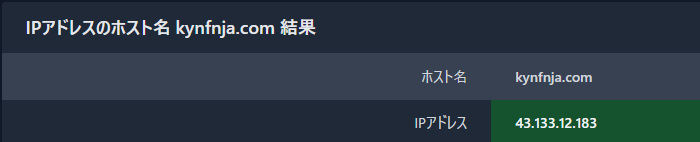

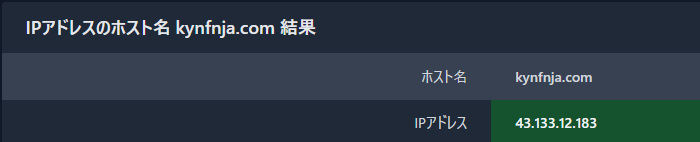

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは”kynfnja.com”

このドメインにまつわる情報を取得してみます。

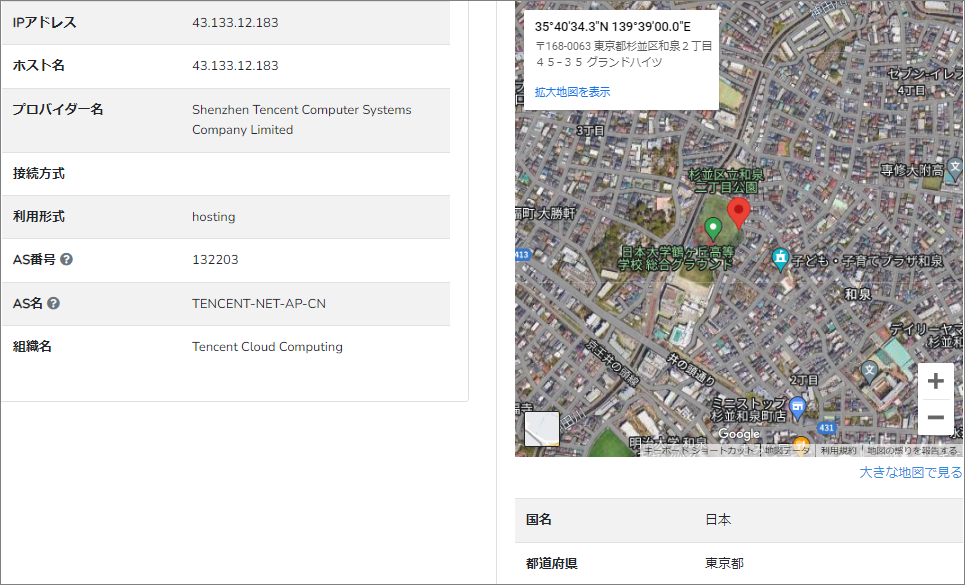

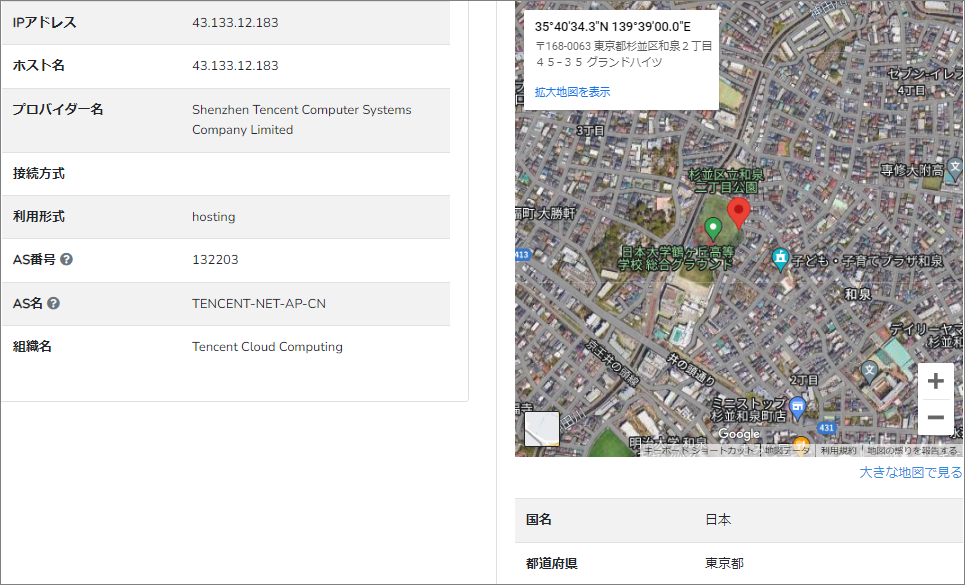

このドメインを割当てているIPアドレスは”43.133.12.183”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

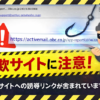

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) あらら、またここですか…

地図に立てられたピンの位置は、杉並区立和泉二丁目公園付近。

本当にここで運営される詐欺サイトは多いですね…(;^_^A

利用されているホスティングサービスは、中国の『Shenzhen Tencent Computer Systems Company Limited』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

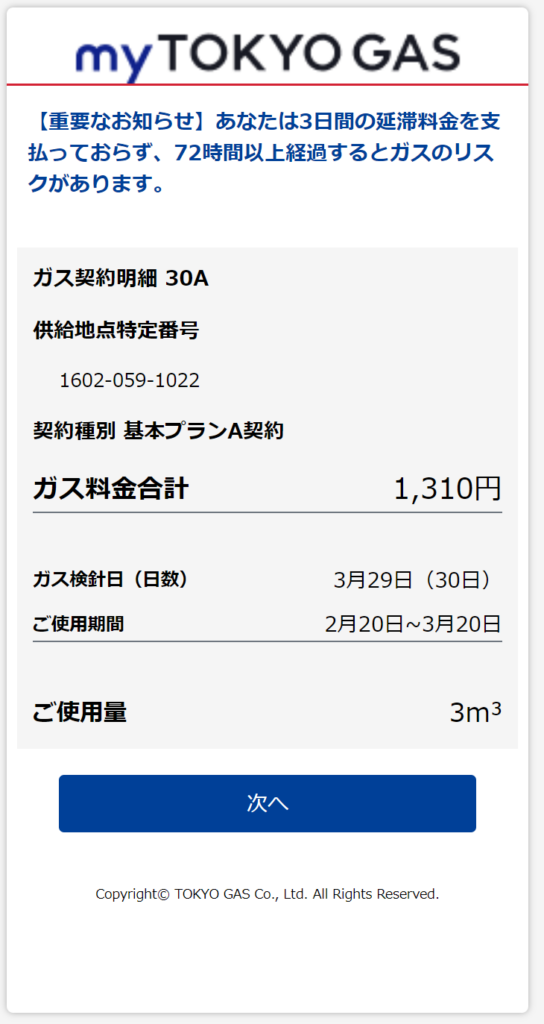

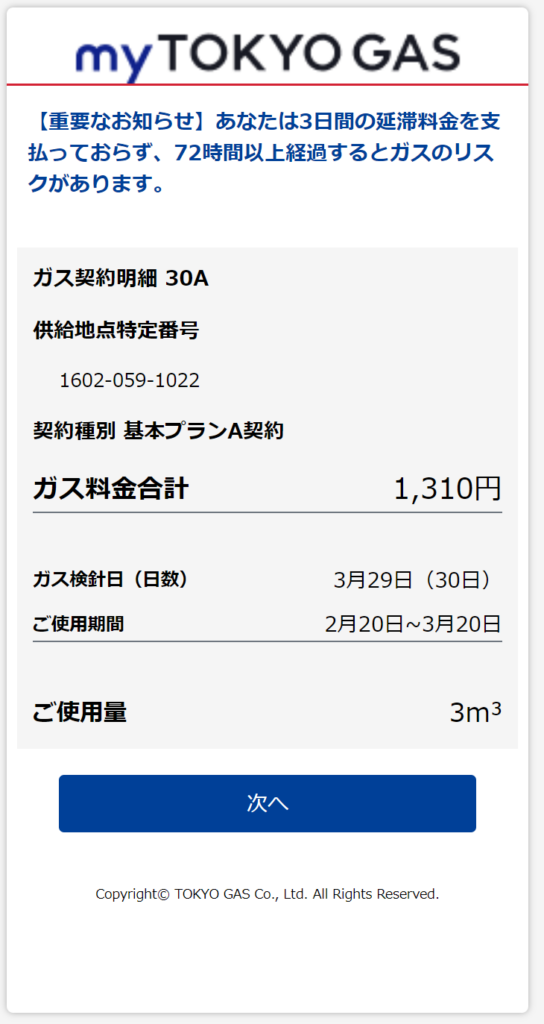

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。 『myTOKYOGAS』と書かれた携帯サイトが開きました。

適当に入力してみると、利用明細らしいページが開きました。

『次へ』と書かれたボタンを押してみると、カード情報の入力画面が表示されました。

料金の支払いはクレジットカードしか選択肢はないようです。(笑)

元々奴らの目的はクレジットカード情報を盗み取るのが目的だから仕方ないですよね!

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |