まず真っ先に差出人のアドレスを確認 いつもご覧いただきありがとうございます! 詐欺メールを見分けるポイントとしては、まず相手のメールアドレスを確認すること。

偽装されていることも多々ありますが、往々にして詐欺メールの場合、メールアドレスが差出人と

異なることが多くあります。

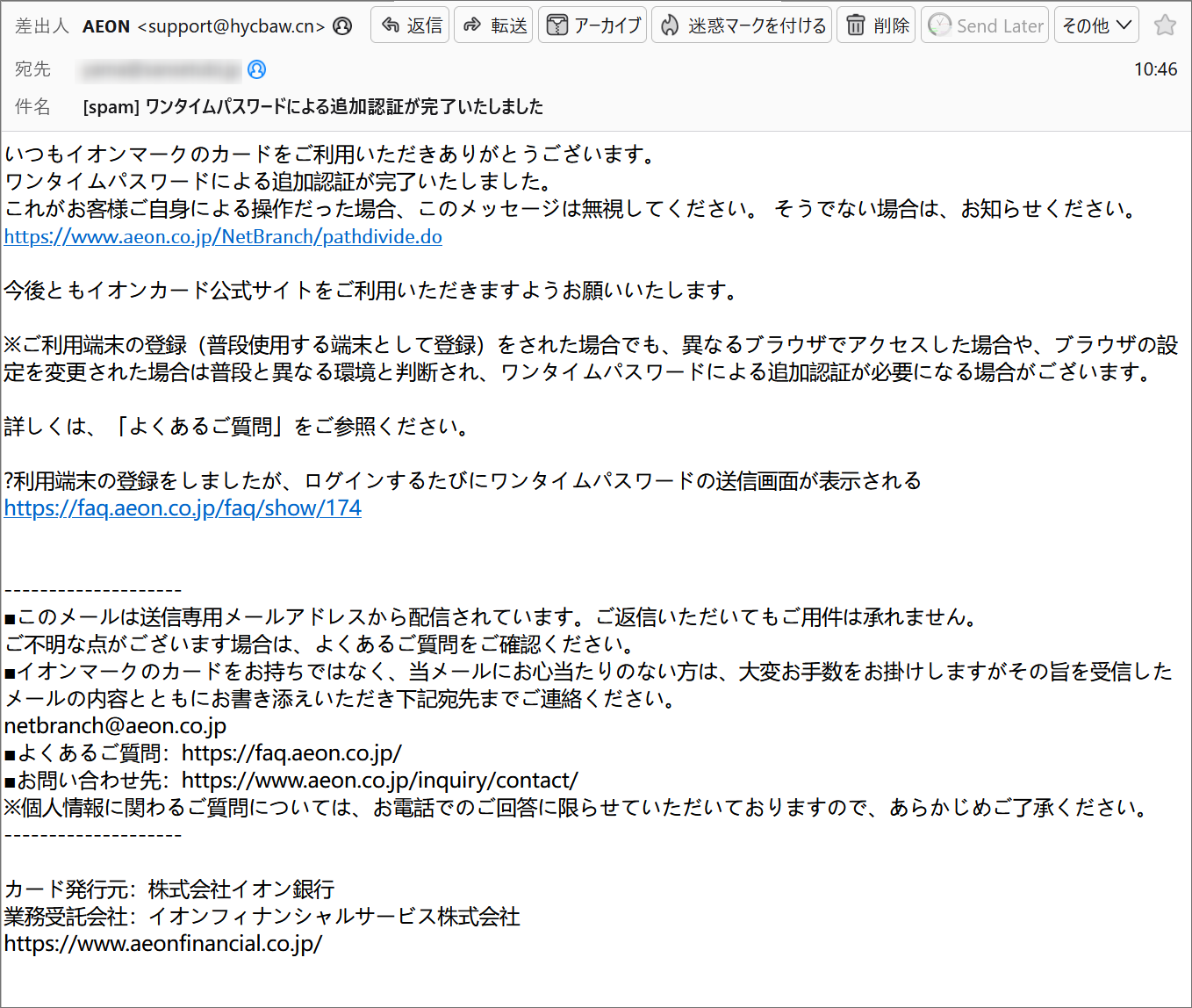

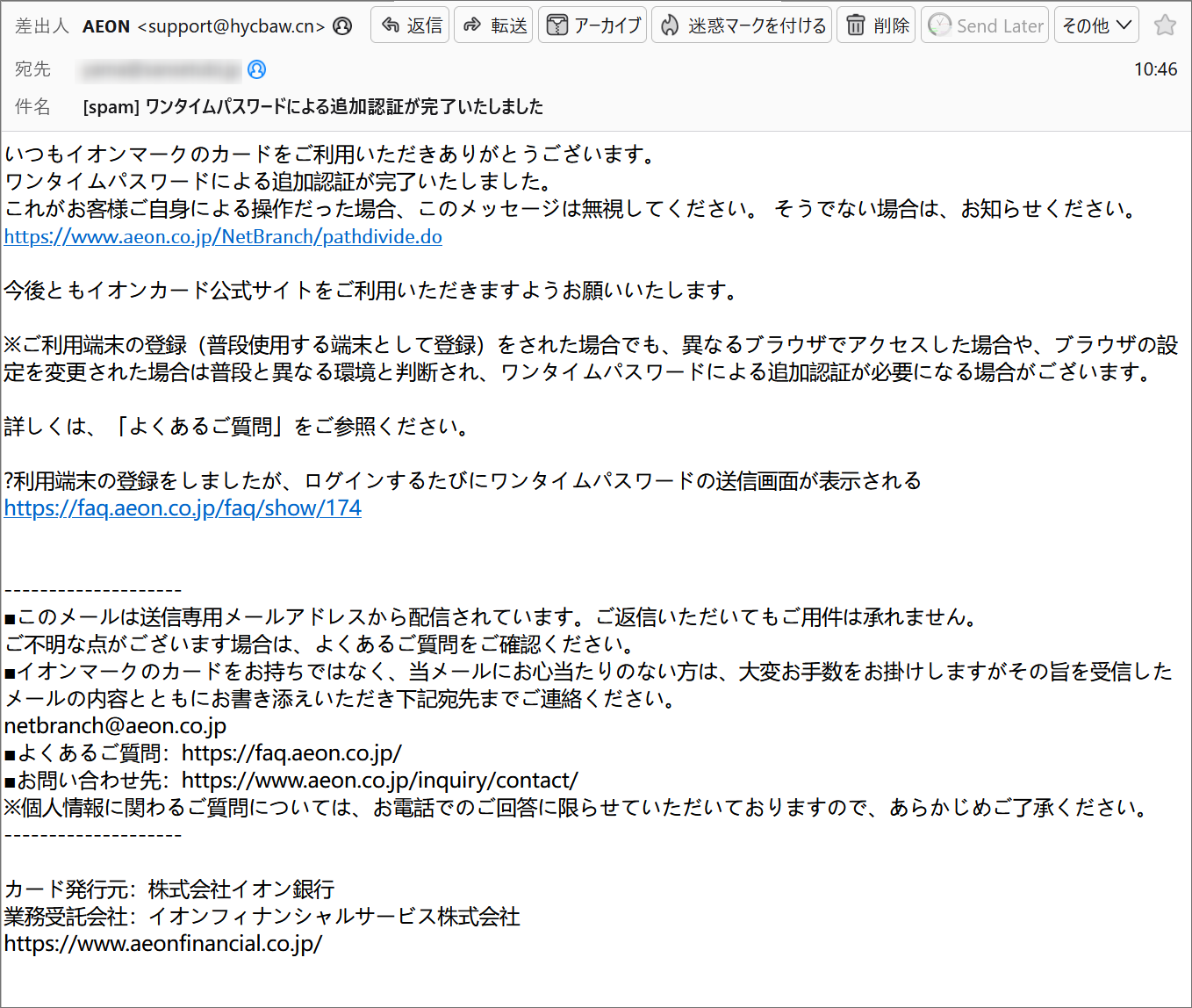

そんなメールを今回もご紹介していこうと思います。 そのメールがこちら。

ご覧いただいた通り、AEONを名乗っていながらの”.cn”なんて中国のドメイン。

こんなの絶対に偽物の仕業です! では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『[spam] ワンタイムパスワードによる追加認証が完了いたしました』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『𝗔𝗘𝗢𝗡 <support@hycbaw.cn>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。

イオンカードのドメインは、オフィシャルサイトでURLを確認すれば簡単に分かりますが

”aeon.co.jp”で間違っても”hycbaw.cn”なんて中国ドメインではありません!

じゃこのメール誰がどこから送ってきたのでしょう?

その辺りを次の項で詳しく見ていくことにしましょう。

ロサンゼルスからのメールだった では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from mail.hycbaw.cn (unknown [165.154.173.52])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

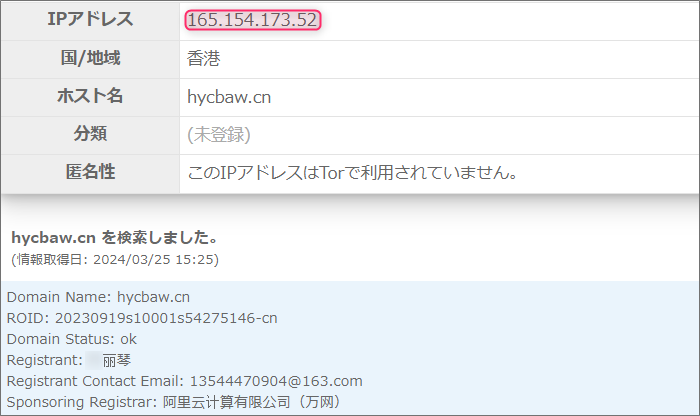

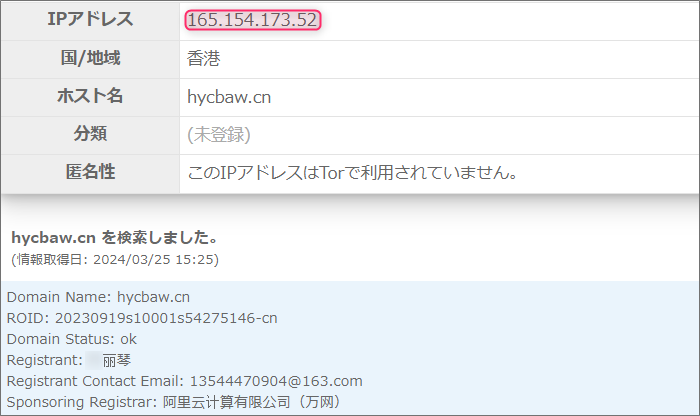

送信者のデバイスに割当てられたもので偽装することができません。 では、メールアドレスにあったドメイン”hycbaw.cn”が差出人本人のものなのかどうかを調べてみます。

これがドメイン”hycbaw.cn”の登録情報です。

これによると”165.154.173.52”がこのドメインを割当てているIPアドレス。

もちろんこのメールはイオンカードからではないものの”Received”のIPアドレスと全く同じ数字なので

このメールアドレスは差出人ご本人さんのもので間違いなさそうです。

ここの『Registrant』ある氏名は、詐欺メールや詐欺サイトの調査で頻繁に出てくるお名前です。 ”Received”に記載されているIPアドレス”165.154.173.52”は、差出人が利用したメールサーバーの情報で

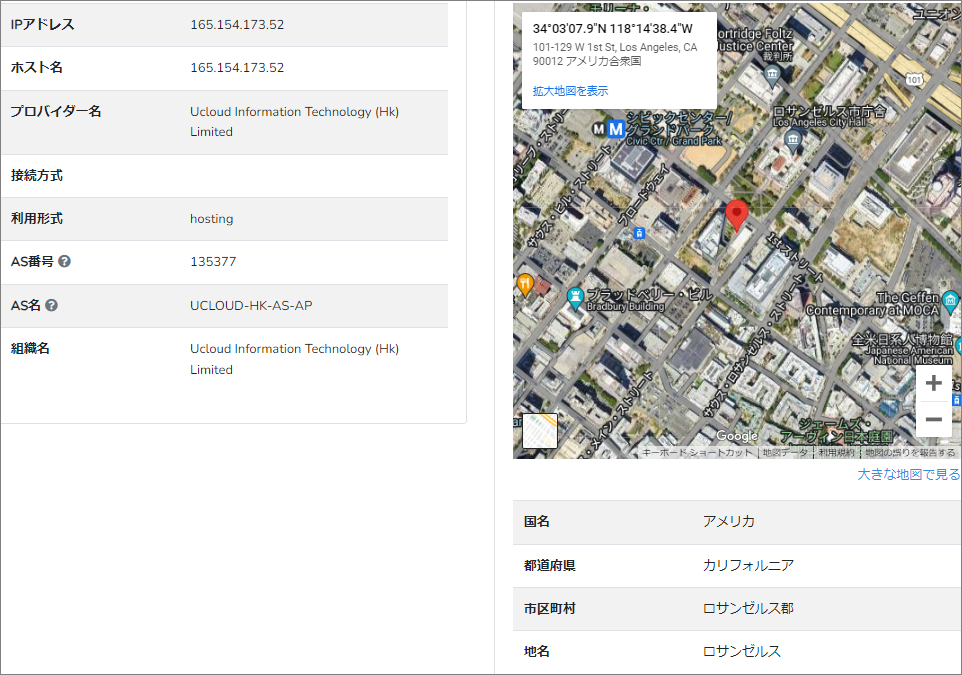

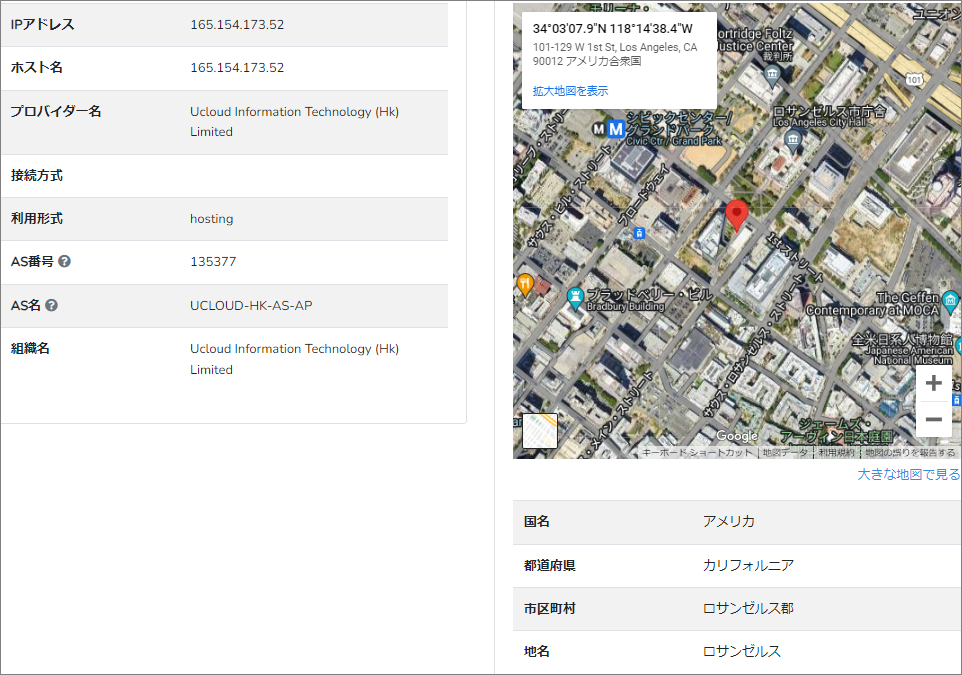

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、ロサンゼルス付近。

そして送信に利用されたプロバイダーは、香港に拠点を置く『Ucloud Information Technology (Hk) Limited』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバー

を介して私に届けられたようです。

既に危険なサイトと評価 では引き続き本文。 いつもイオンマークのカードをご利用いただきありがとうございます。

ワンタイムパスワードによる追加認証が完了いたしました。 これがお客様ご自身による操作だった場合、このメッセージは無視してください。 そうでない場合は、お知らせください。

𝗁𝗍𝗍𝗉𝗌://𝗐𝗐𝗐.𝖺𝖾𝗈𝗇.𝖼𝗈.𝗃𝗉/𝖭𝖾𝗍𝖡𝗋𝖺𝗇𝖼𝗁/𝗉𝖺𝗍𝗁𝖽𝗂𝗏𝗂𝖽𝖾.𝖽𝗈 今後ともイオンカード公式サイトをご利用いただきますようお願いいたします。 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクはイオンカードの公式ドメインのURLが直書きされていますが、これは当然ウソ。

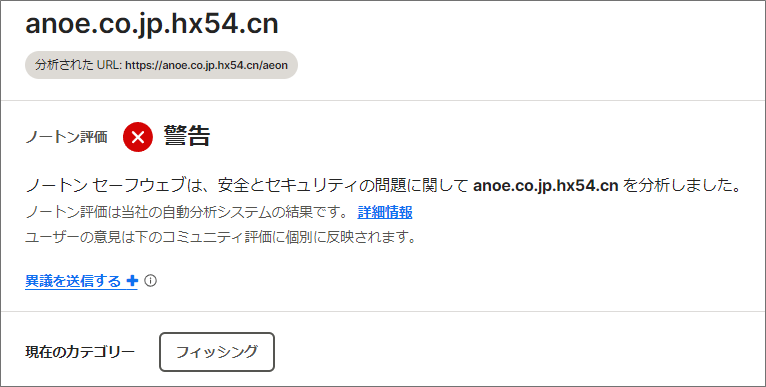

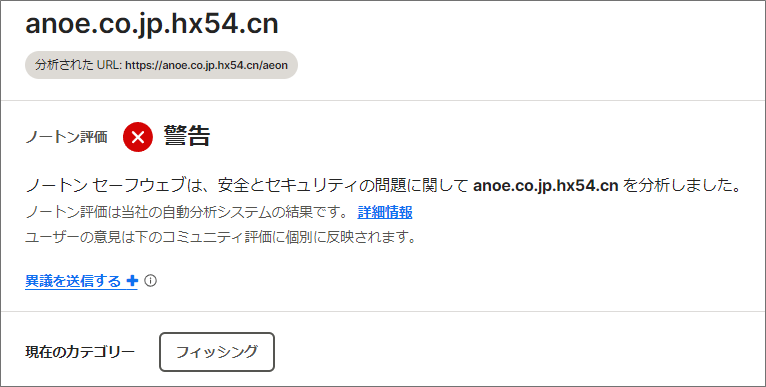

コンピュータセキュリティブランドの『Norton』の『Nortonセーフウェブレポート』では

このように判定されていました。

既に『フィッシングサイト』としてしっかりブラックリストに登録済みですね。

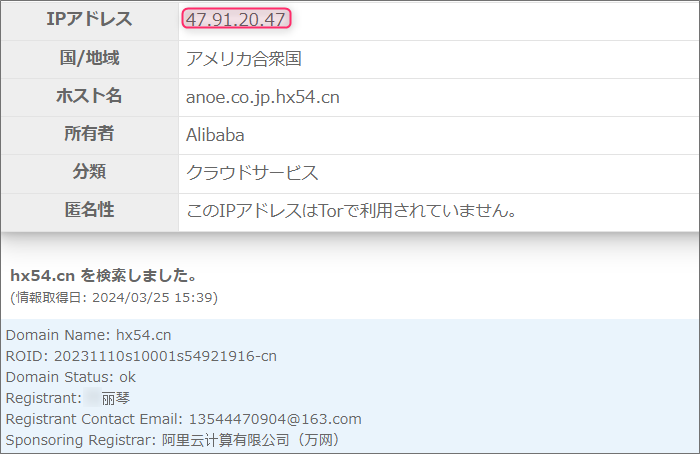

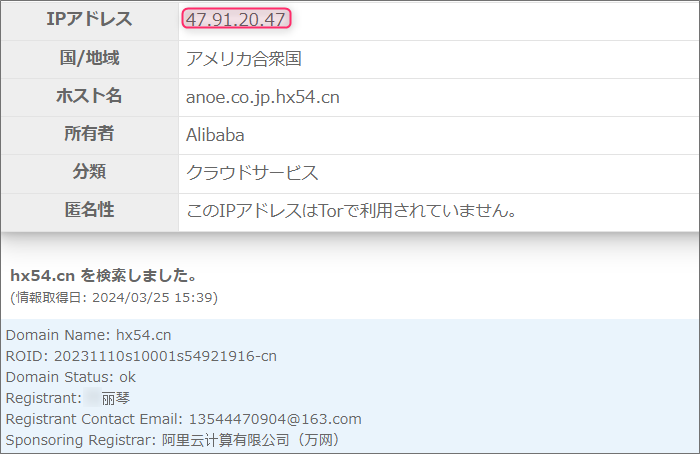

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは”anoe.co.jp.hx54.cn”

このドメインにまつわる情報を取得してみます。

このドメインも先程と同じ人物が申請取得しています。

割当てているIPアドレスは”47.91.20.47”

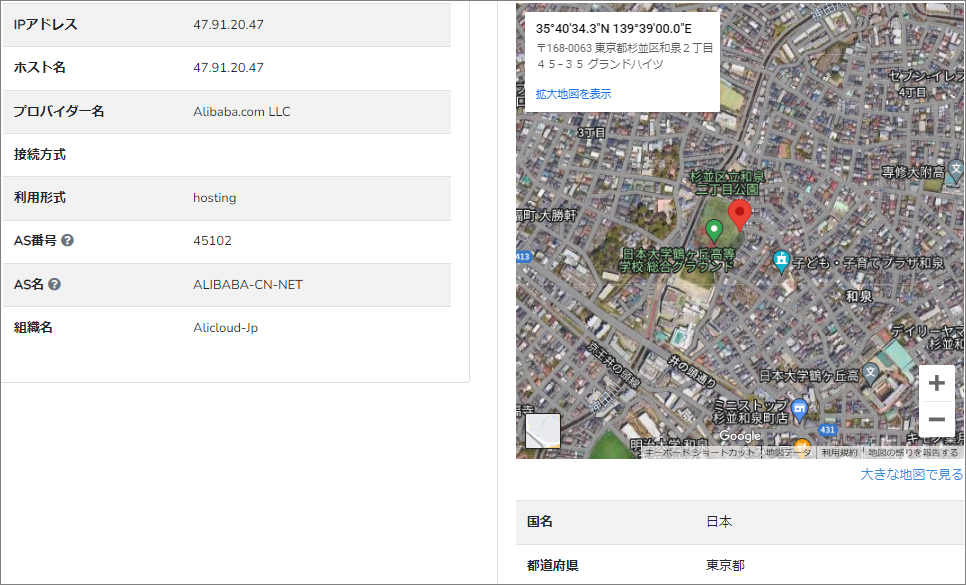

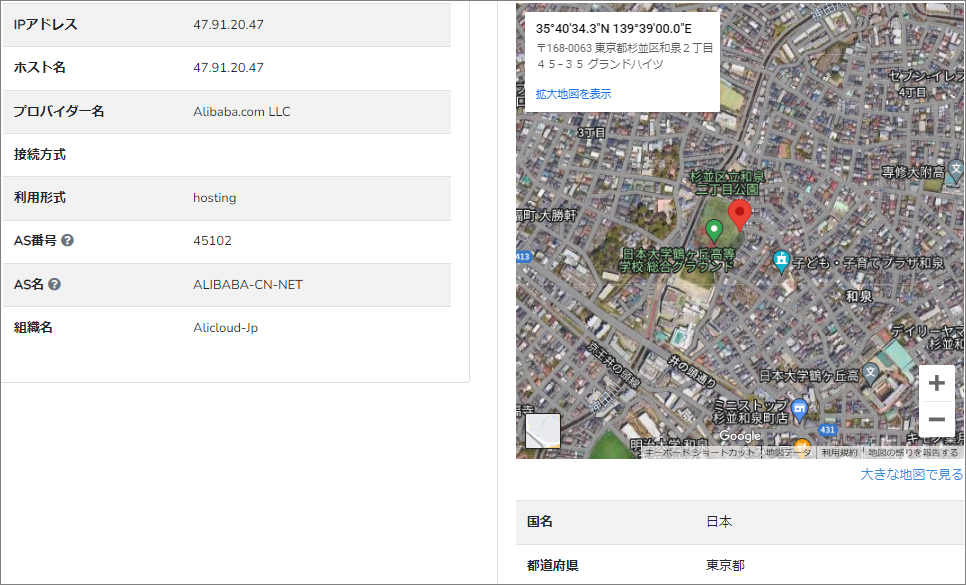

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、詐欺サーバーが集中する『杉並区立和泉二丁目公園』付近。

利用されているホスティングサービスは、中国の『Alibaba.com LLC』

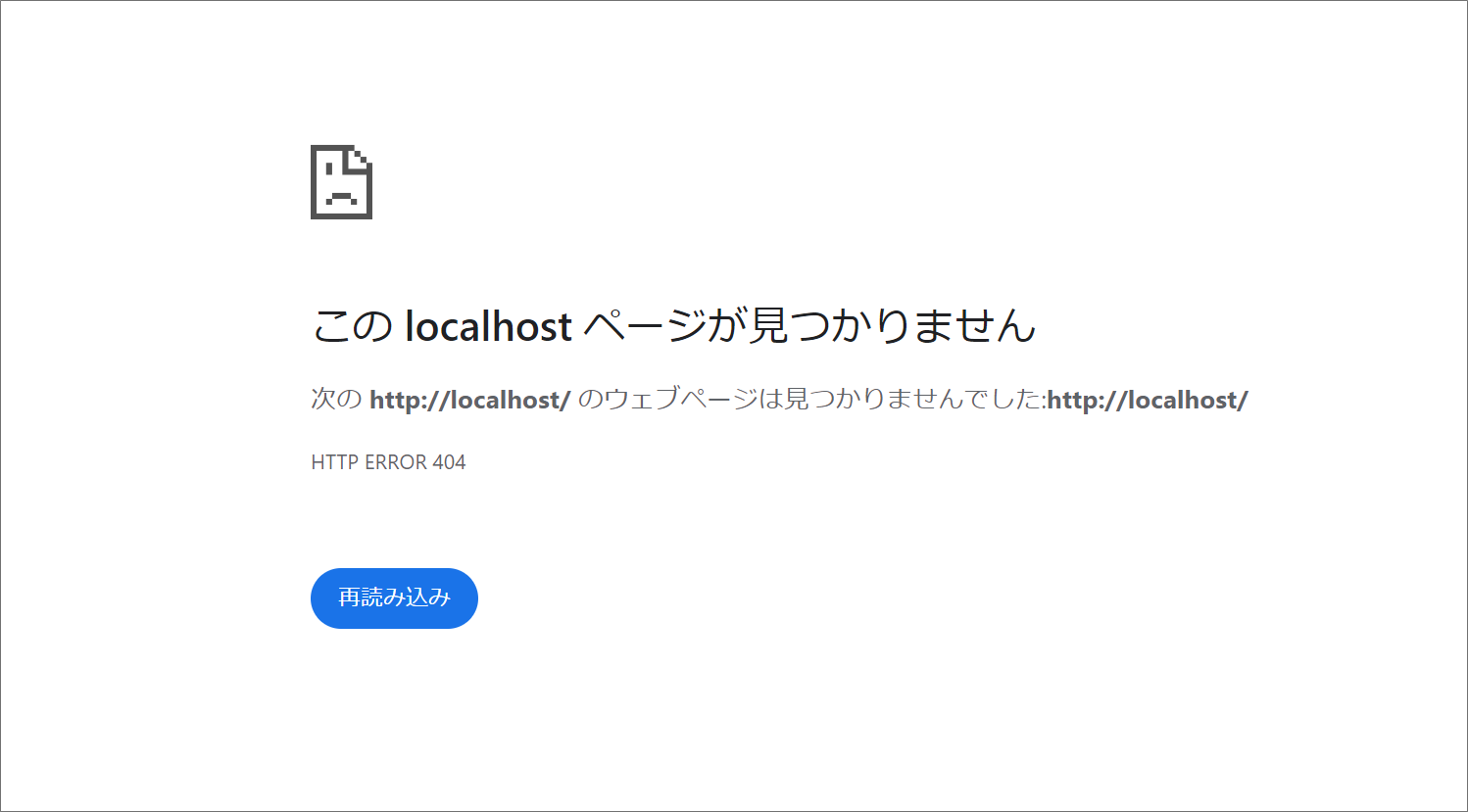

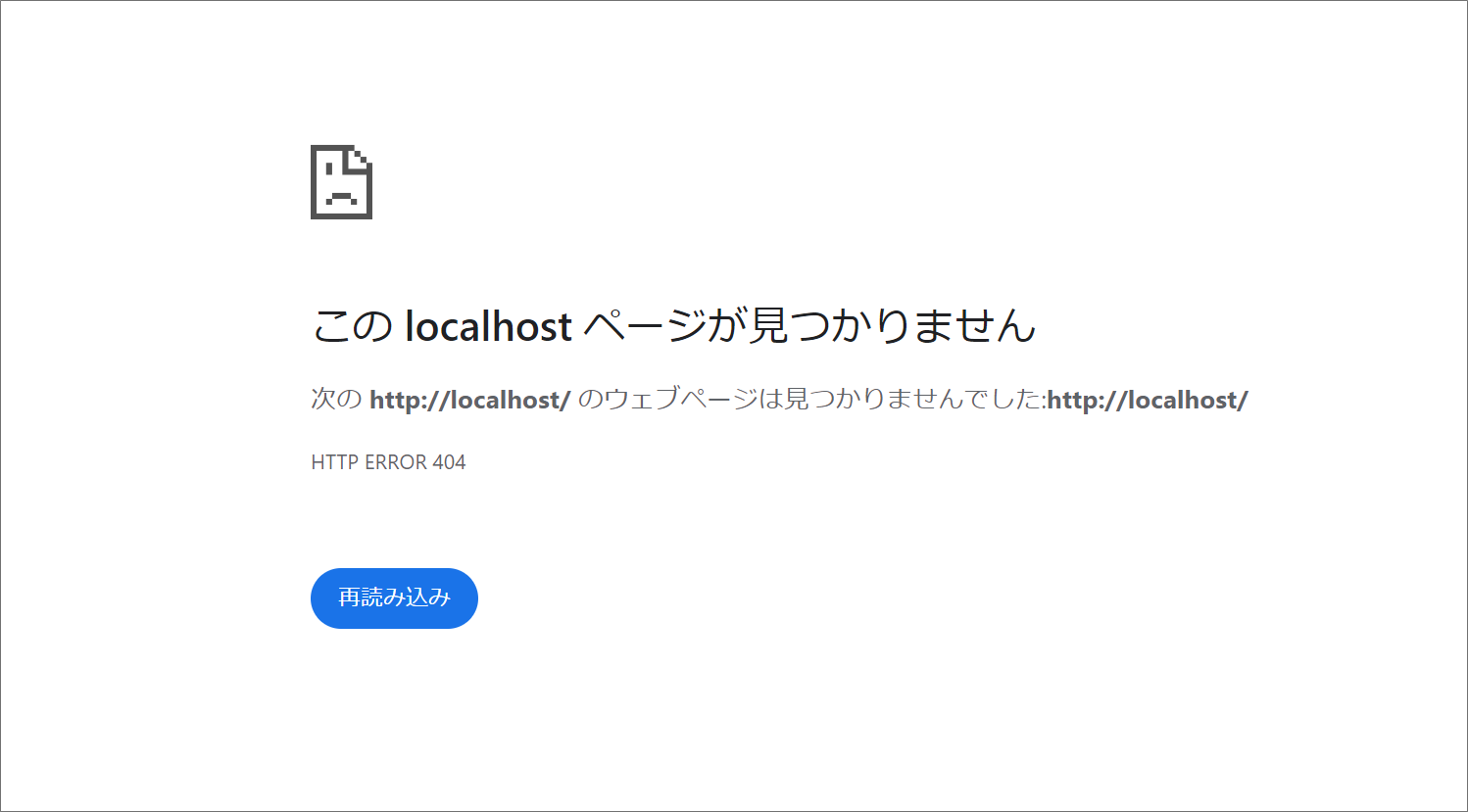

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 リンク先はリダイレクト(自動転送)された上でこのようなエラーページに接続されました。

『この localhost ページが見つかりません』と書かれていますが、この”localhost”とは、ネットワークでは

自分自身、すなわちこのサイトを見ようとしたPCやスマホなどのデバイスのこと。

そんなところにウェブサーバーなどのホストは存在しないので当然エラーが返されるのです。

まとめ 詐欺サイトは今のところリダイレクトで”localhost”に転送されるよう仕組まれていますが

この転送の設定は詐欺師のさじ加減次第ですのでまだまだ注意が必要です。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |