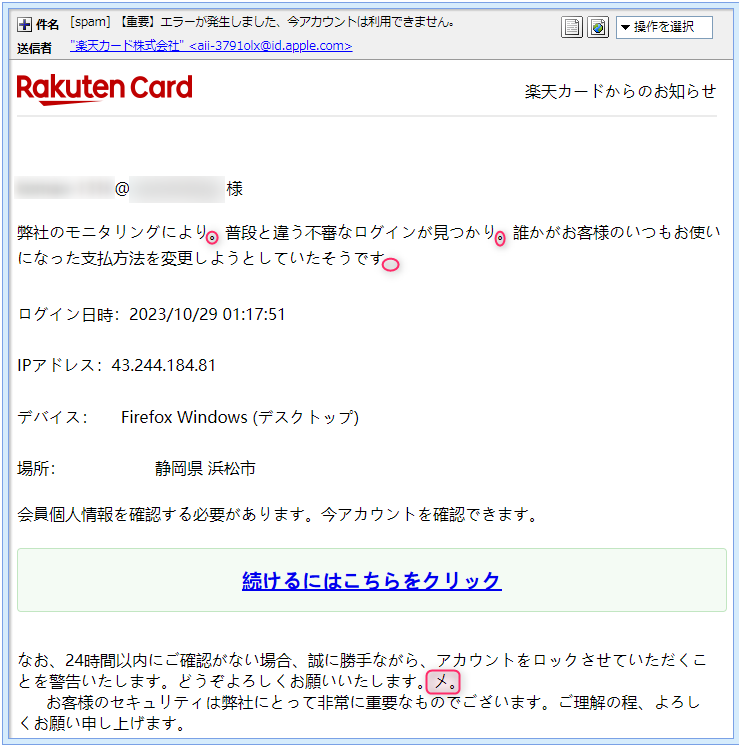

『メ。』って… 先週あたりから急に迷惑メールの類が少なくなったんですが、私だけでしょうか?

少なくなるのは、大変ありがたいので大歓迎なのですが原因が気になりますね。 さて今回ご紹介するのは先週末頃から増えているこちらの『楽天カード』を騙る詐欺メール。

いくつかケチ付けたいので早速見ていきます。

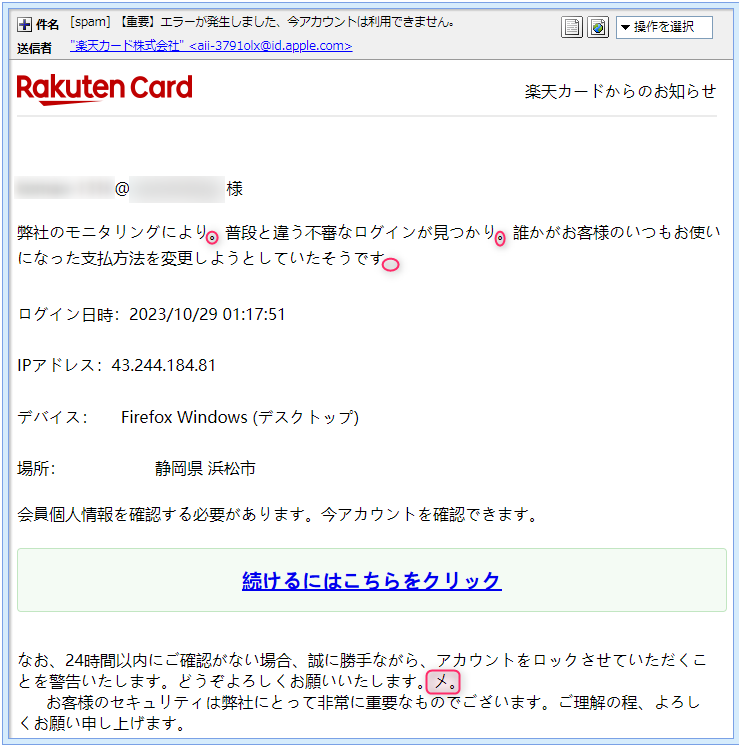

まず最初に、差出人のメールアドレスを見てください。

使われているドメインは”apple.com”でこれはご承知の通りApple社の公式ドメイン。

そんなドメインを楽天カードが使うはずありません!

そして次に気になるのは本文の句読点。

あったりなかったりと、それに”、”であるはずのところに”。”が使われていたりして、この差出人は

国語の教育を受けていないのでしょうか?

そして更には『どうぞよろしくお願いいたします。メ。』

これはどう解釈すれば良いのでしょうか?…(;^_^A では、このメールを解体し詳しく見ていきましょう!

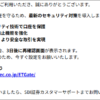

まずはプロパティーから見ていきましょう。 件名は『[spam] 【重要】エラーが発生しました、今アカウントは利用できません。』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”楽天カード株式会社” <aii-3791olx@id.apple.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。

当然Appleではない では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from mail0.jim4.cfd (unknown [45.141.136.80])』 | 今度は”mail0.jim4.cfd”なんてドメインが表示されていますね。

やはり”apple.com”ではなかったようです。 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。

ここに掲げた”Received”はこのメールが差出人から送信された後最初に通過したサーバーのもので

すなわち差出人が使った送信サーバーの自局情報です。

末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

でもこの数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 というわけで”Received”に記載のIPアドレスは差出人が利用したメールサーバーに割当てられたものなので

このIPアドレスが差出人のメールアドレスにあるドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合は偽装となり特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

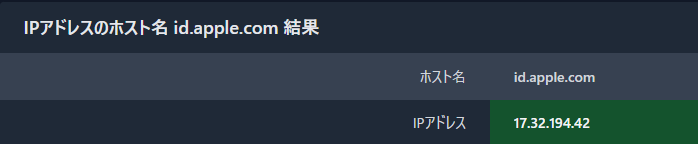

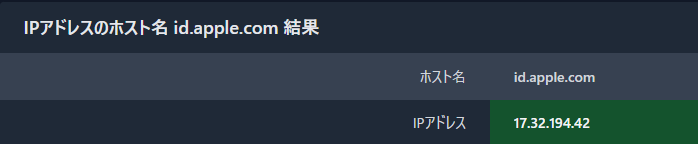

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”id.apple.com”が差出人本人のものなのかどうかを

調べてみます。

これがドメイン”id.apple.com”を割当てているIPアドレスの情報です。

これによると”17.32.194.42”がこのドメインを割当てているIPアドレス。

先程書いた通り本来このIPは”Received”のIP”45.141.136.80”と同じ数字の羅列になるはずですが

それが全く異なるのでこのメールのドメインは”id.apple.com”ではありません。

これでアドレスの偽装は確定です! ”Received”のIPアドレスと全く同じ数字なのでこのメールアドレスはご本人さんのもので

間違いなさそうです。 ”Received”に記載されている末尾の”45.141.136.80”は、そのサーバーのIPアドレスになり

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に危険性や送信に使われた回線情報とその割り当て地を確認してみます。

このIPアドレスを元に割り出した危険度は『脅威レベル:高』

その詳細は『サイバーアタックの攻撃元』表示とされています。 送信に利用されたのは、『MOACK.Co.LTD』と言うプロバイダーです。 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、隣国の首都『ソウル』付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

でたらめなIPは浜松ではなく東京都渋谷区円山が割り当て地 では引き続き本文。 | 弊社のモニタリングにより。普段と違う不審なログインが見つかり。誰かがお客様のいつもお使いになった支払方法を変更しようとしていたそうです ログイン日時:2023/10/29 01:17:51 IPアドレス:43.244.184.81 デバイス: Firefox Windows (デスクトップ) 場所: 静岡県 浜松市 会員個人情報を確認する必要があります。今アカウントを確認できます。 続けるにはこちらをクリック なお、24時間以内にご確認がない場合、誠に勝手ながら、アカウントをロックさせていただくことを警告いたします。どうぞよろしくお願いいたします。メ。

お客様のセキュリティは弊社にとって非常に重要なものでございます。ご理解の程、よろしくお願い申し上げます。 | どうやら浜松市の方が不正利用したようですね(笑)

因みにここに書かれているIPアドレス”43.244.184.81”は当然でたらめですが、このIPから導き出した

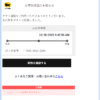

地域は、東京都渋谷区円山でした。 このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『続けるにはこちらをクリック』って書かれたところに付けられていて、

そのリンク先のURLとトレンドマイクロの『サイトセーフティーセンター』での

危険度評価がこちらです。

まだ新しいサイトのようで評価の対象にされていません。

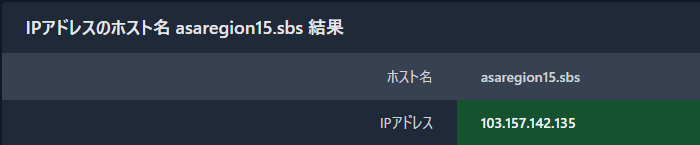

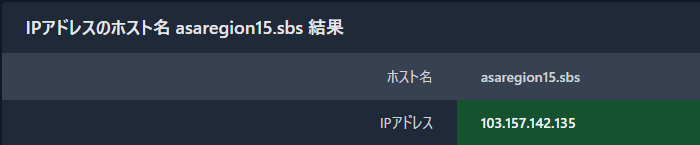

早急に評価を変更していただけるように私から変更の申請を行っておきます。 このURLで使われているドメインは”asaregion15.sbs”

このドメインを割当てているIPアドレスの情報を取得してみます。

このドメインを割当てているIPアドレスは”103.157.142.135”

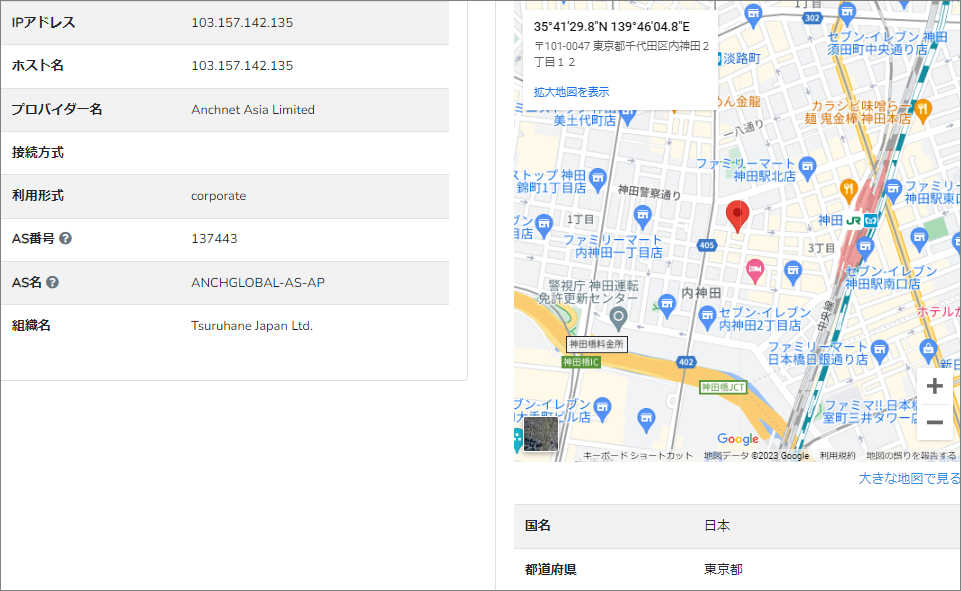

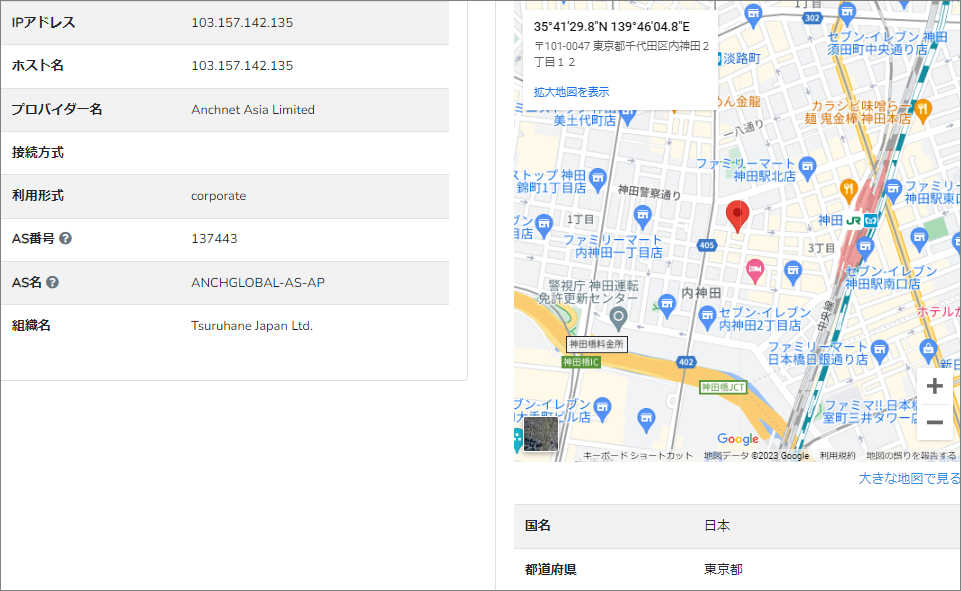

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

利用されているホスティングサービスは『Anchnet Asia Limited』 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

今度ピンが立てられたのは『JR神田駅』付近。

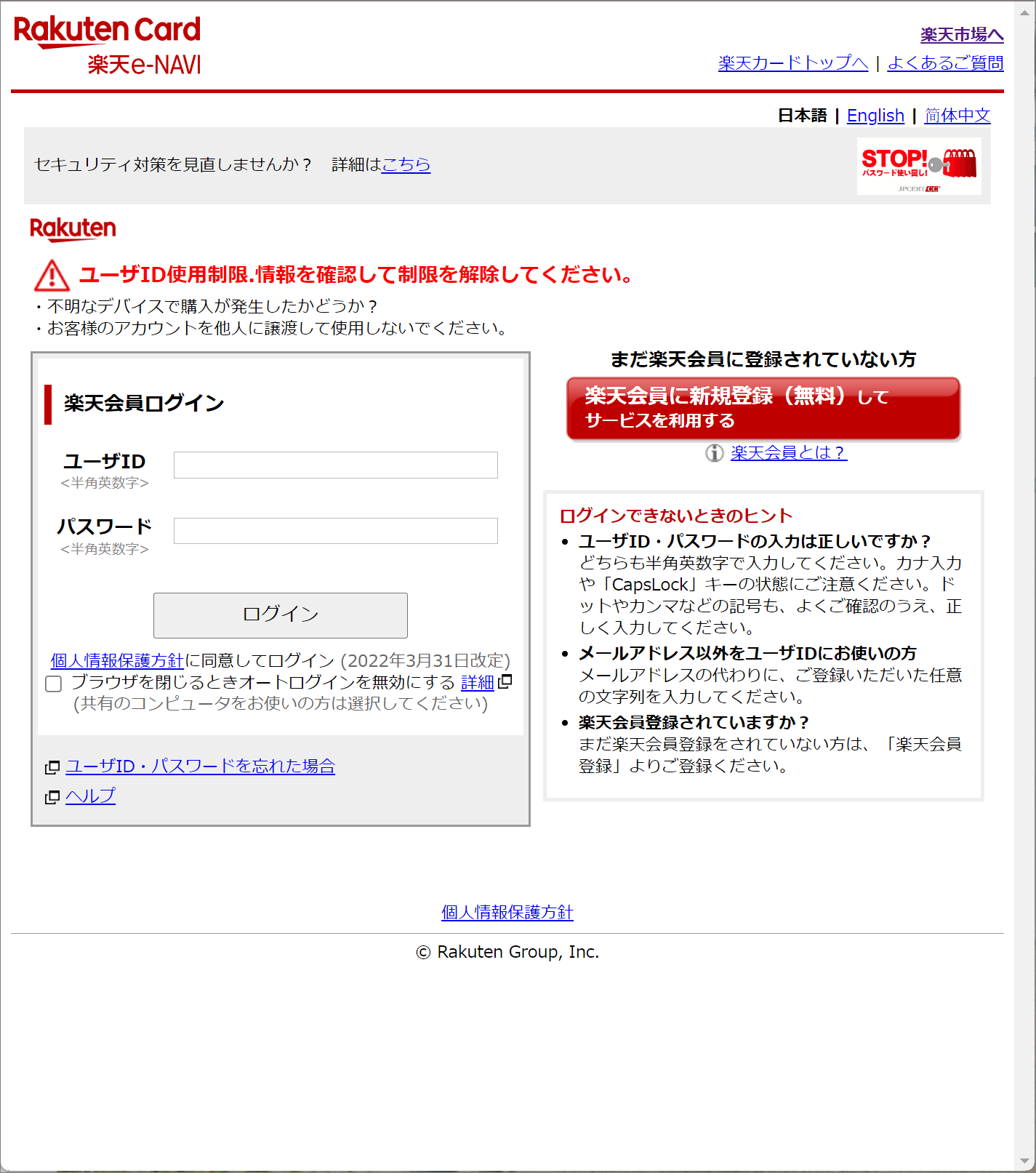

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 トレンドマイクロの『サイトセーフティーセンター』での危険度評価からすると、リンク先の

詐欺サイトは、どこからもブロックされることなく無防備な状態で放置されていると思われます。

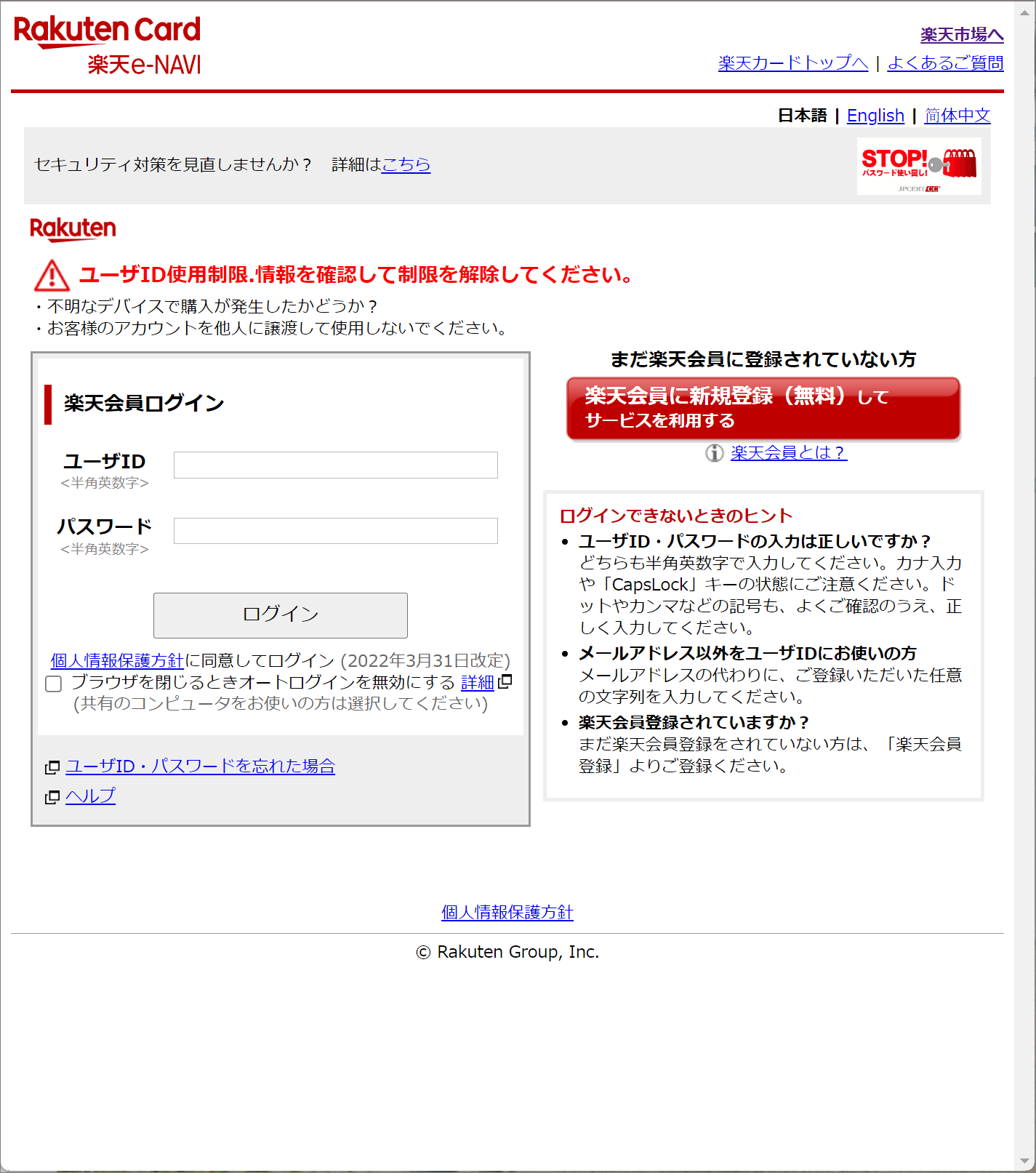

そんなサイトに、調査を目的で安全な方法を利用して訪れてみることにします。 案の定、どこからもブロックされることなく無防備に放置されていたのは、楽天へのログイン画面を

模した詐欺サイトです。

ここにIDとパスワードを入力してログインボタンを押してしまうと、その情報が詐欺師に流れてしまいます。

そして次に開いたページで個人情報を更新させると称しそれらの情報や、更にはカードの情報まで

詐取されることでしょう。

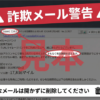

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |