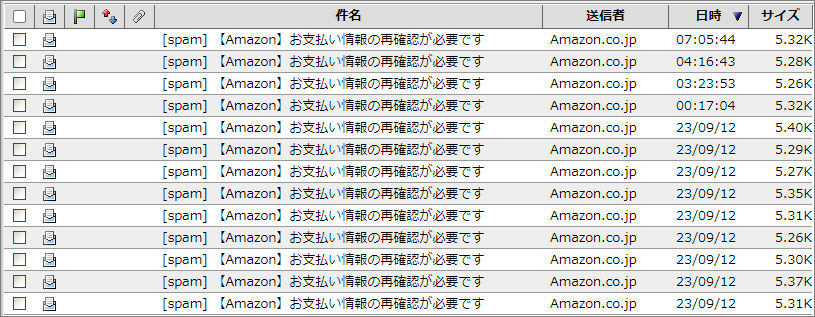

『詐欺メール』『【Amazon】お支払い情報の再確認が必要です』が大量に届いた件

| 同じタイトルのメールが大量に届く | ||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||

★フィッシング詐欺解体新書★ | ||

愉快犯か詐欺師か?!一昨日ころから『お支払い情報の再確認が必要です』と言うタイトルのAmazonと称すメールが もちろん愉快犯による迷惑メールか、もしくは詐欺メールの類なのですが、こんなに送ってくると言うことは では、この中から1通をチョイスして解体し詳しく見ていきましょう! 件名は『[spam] 【Amazon】お支払い情報の再確認が必要です』 差出人は Amazonの公式ドメインを使ったメールアドレスですが、このように長ったらしく無意味なアカウント名を 最近よく見掛けるドメインがでは、このメールが悪意のあるメールであることを立証していきましょうか!

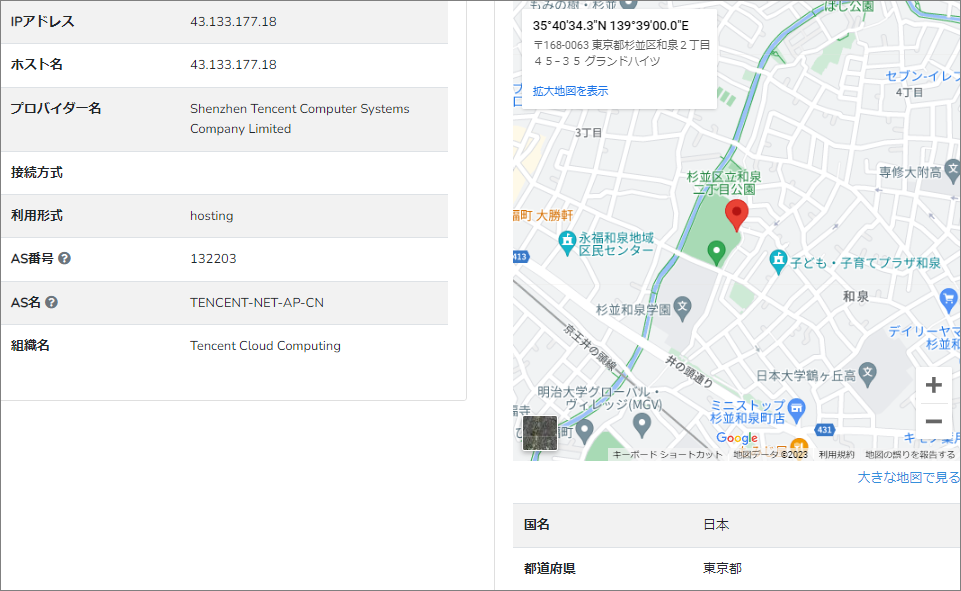

最近多く見掛けますね、この”VM-*-**-centos.localdomain”と言うドメイン。 もうこのメールは明らかにアドレスを詐称しているので特定電子メール法違反となり ※特定電子メール法違反 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。 またしても『杉並区和泉2丁目公園』付近。 送信に利用されたのは、『Shenzhen Tencent Computer Systems Company Limited』と言う中国の リンクタグが露出では引き続き本文。

(直リンク防止のためURLの一部の文字を変更してあります) おやおや、ミスりましたね。 このURLの『Nortonセーフウェブレポート』での判定はこのようにレポートされていました。 既にしっかりブラックリストに登録済みですね。 このURLで使われているドメインは、サブドメインを含め”openseameta.com”とAmazonには このドメインにまつわる情報を取得してみます。 『Registrant State/Province: jiang xi』とあるので、このドメインは中国江西省で管理されています。

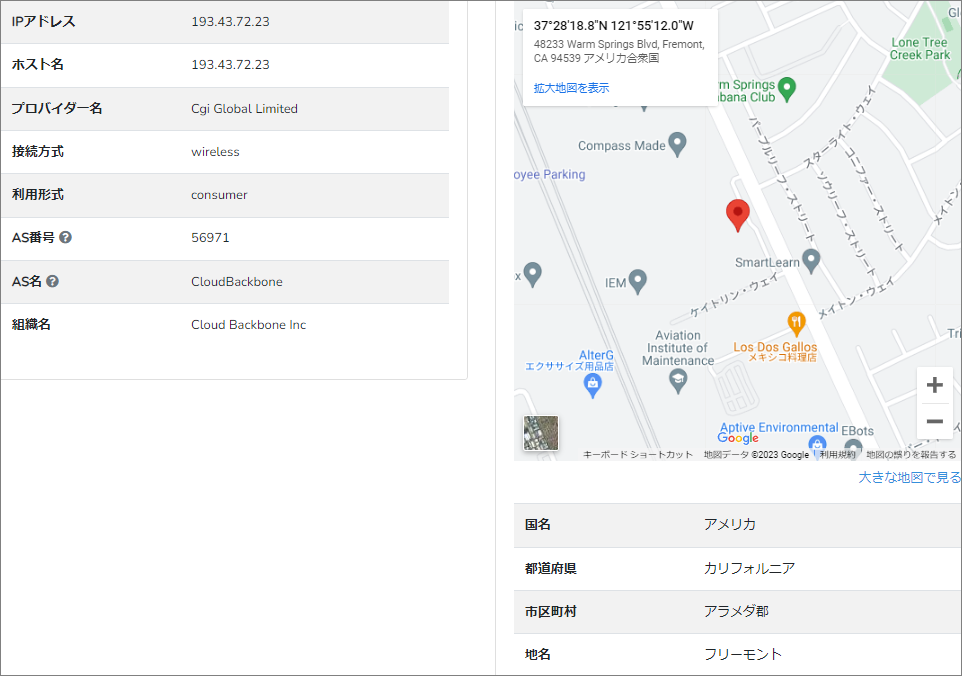

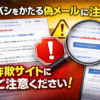

利用されているホスティングサービスは『Cgi Global Limited』 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A 本家Amazonの公式サイトが開くと思ったら、ちゃんと本物そっくりの詐欺サイトが開きました。 ここにIDとパスワードを入力してログインボタンを押してしまうと、その情報が詐欺師に流れてしまいます。 まとめどちらにしてもこのように同じ件名のメールを大量に送っていては騙すことはできませんよ! 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールAmazon,localdomain,openseameta.com,Received,SPAM,vvvxawfg.cfd,アカウント情報が不完全,お支払い情報の再確認,なりすまし,フィッシング詐欺,中国,偽サイト,偽メール,大量の迷惑メール,拡散希望,注意喚起,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』『JCBカードが制限されている旨のお知らせ』と、来た件

まずは差出人のメールアドレスを確認 スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』「アカウントからのお支払い。未払いがあります」と、来た件

Amazonかと思えばアダルトハッキングメールだった ※ご注意ください! このブ ...

『詐欺メール』りそな銀行から『【緊急】当社サイトご利用制限のお知らせ』と、来た件

最近多い『銀』の漢字がおかしいメール ※ご注意ください! このブログエントリーは ...

【調査報告】ヨドバシカメラを騙る支払い方法変更メールの解析

【調査報告】最新の詐欺メール解析レポート 本レポートでは、ヨドバシ ...

『詐欺メール』Amazon支払方法の情報を更新する!メールの件

多すぎる詐欺メール まただよ。 Amazonを騙るフィッシングメール。 ちょっと ...