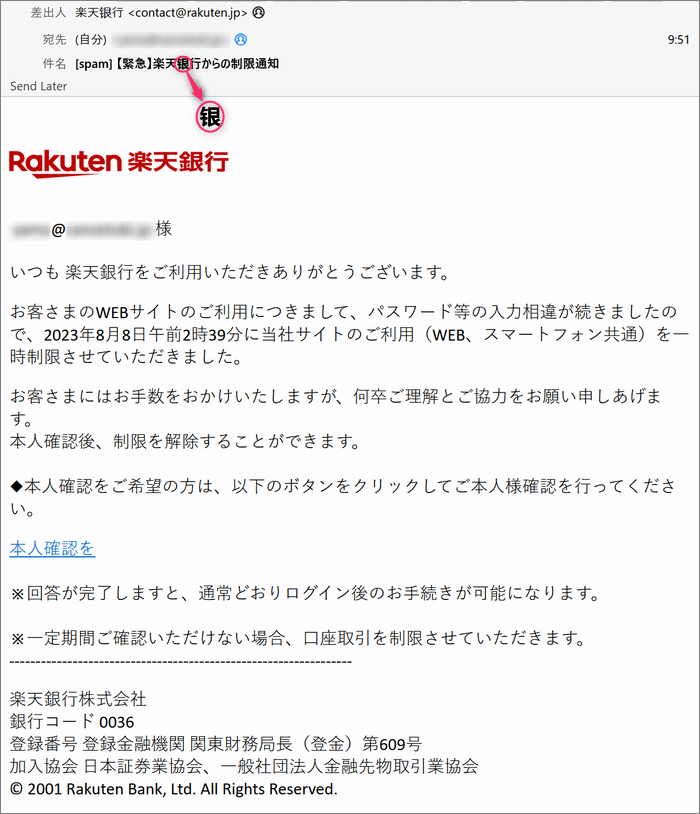

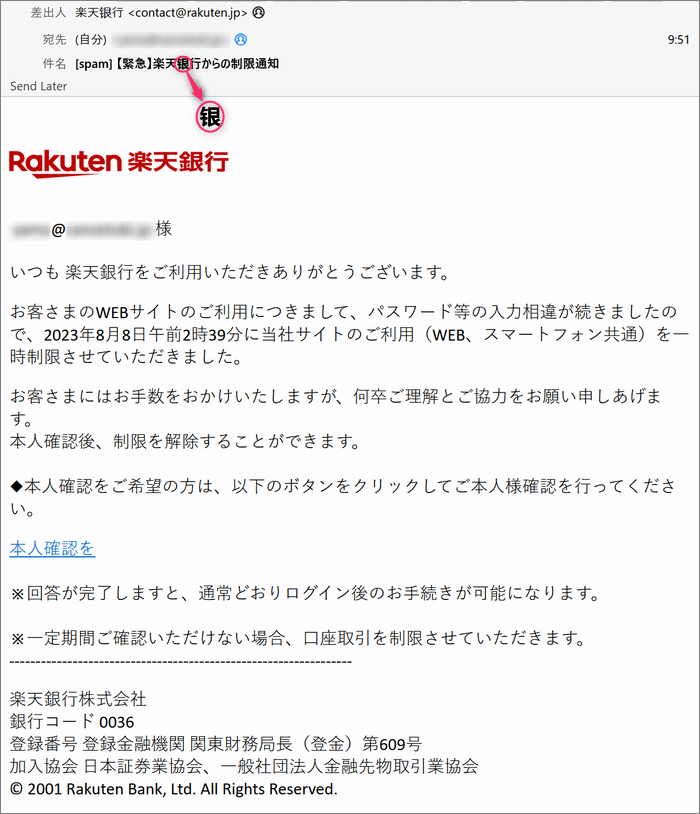

ビジネスメールマナー違反 最近多い『銀』の文字が中華フォントになっている詐欺メール。

今回は『楽天銀行』の名を騙っていますが、先日は『三井住友銀行』の名も騙っていました。

本文は、最近流行りのパスワード入力の相違が続いたからウェブサイトの利用制限を行ったという

テンプレートを使ったフィッシング詐欺メールです。 別にケチをつけるわけじゃありませんが、”rakuten.jp”は楽天グループさんの管理ドメインですが、

公式ドメインは”rakuten.jp”ではなくて”rakuten.co.jp”です。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は『[spam] 【緊急】楽天银行からの制限通知』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『楽天银行 <contact@rakuten.jp>』

(そのままコピペして貼り付けているので文字化けしてたらごめんなさい) 皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 先にも書きましたが、楽天グループさんの公式ドメインは”rakuten.jp”ではなくて

”rakuten.co.jp”です。

自社のメールアドレスのドメインを間違ってユーザーにこのような大切なメールを送るなんて

言語道断!

甚だしいビジネスメールマナー違反です!

では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from aeon.co.jp (unknown [206.119.175.168])』 | あちゃー、”aeon.co.jp”なんてイオンの公式ドメインも書かれているのでこの方イオンの詐欺メール

にも手を染めているようですよ。 この”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”rakuten.jp”が差出人ご本人のものなのか

どうかを調べてみます。

このドメインを割り当てているIPアドレスと”Received”に記載のIPアドレスが合致すれば

この差出人は『楽天銀行』の関係者でありこのメールは正規ルートから送られてきたものとなりますが

さて実際はどうなのでしょうか?

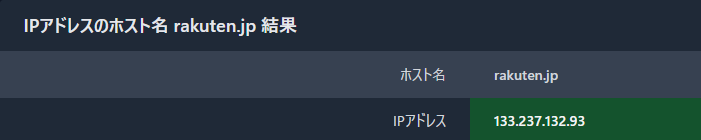

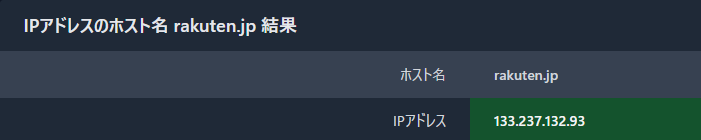

これがドメイン”rakuten.jp”の登録情報です。

これによると”133.237.132.93”がこのドメインを割当てているIPアドレス。

本来この4つの数字は”Received”のIPアドレス”206.119.175.168”と同じ数字になるはずですが

比較すると明らかに異なるのでこのメールのドメインは”rakuten.jp”ではありません。

これでアドレスの偽装は確定です! ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。

記載されている末尾の数字は、そのサーバーのIPアドレスになり、これを紐解けば差出人の素性が

見えてきます。

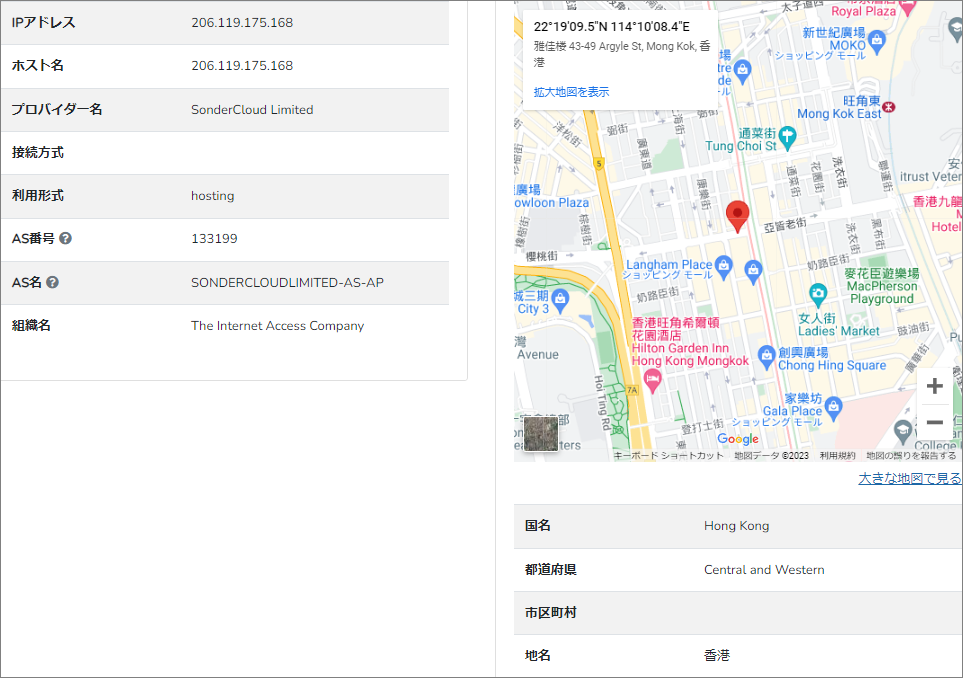

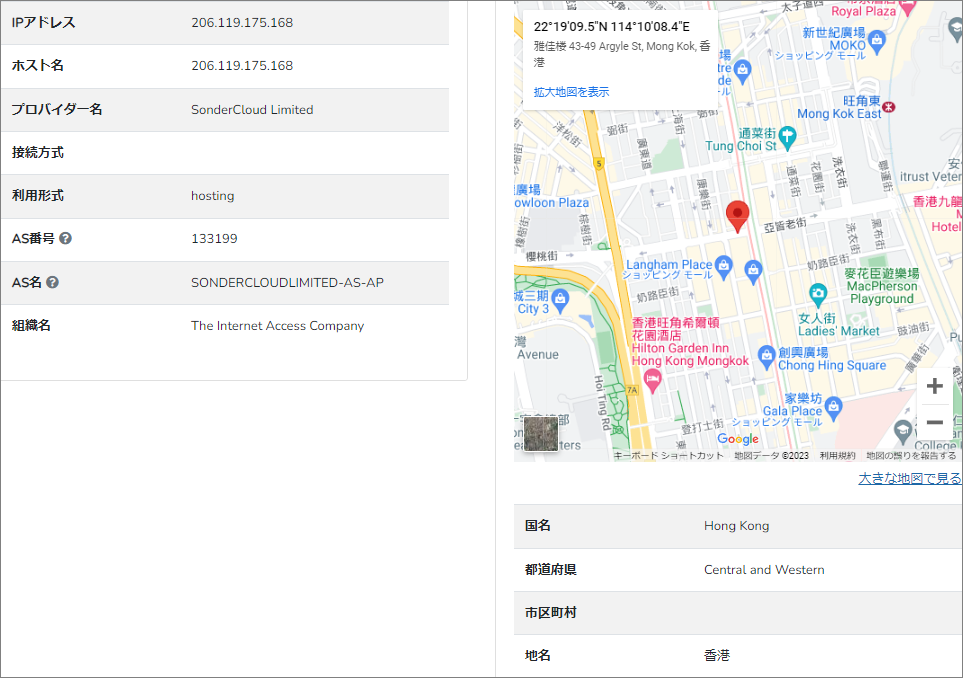

このIPアドレスを元に送信に使われたホスト情報とその割り当て地を確認してみます。

送信に利用されたのは、『SonderCloud Limited』と言う香港にあるプロバイダーです。 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのもやはり『香港』付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

詐欺サイトは既にアクセス不可に では引き続き本文。 いつも 楽天銀行 をご利用いただきありがとうございます。

お客さまのWEBサイトのご利用につきまして、パスワード等の入力相違が続きましたので、2023年8月8日午前2時39分に当社サイトのご利用(WEB、スマートフォン共通)を一時制限させていただきました。 お客さまにはお手数をおかけいたしますが、何卒ご理解とご協力をお願い申しあげます。

本人確認後、制限を解除することができます。 ◆本人確認をご希望の方は、以下のボタンをクリックしてご本人様確認を行ってください。 本人確認を ※回答が完了しますと、通常どおりログイン後のお手続きが可能になります。 ※一定期間ご確認いただけない場合、口座取引を制限させていただきます。 | テンプレート利用で同じ内容のメールをたくさんご紹介しているので

今回はいちいち本文の内容には触れません。 このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『本人確認を』って書かれたところに付けられていて、

そのリンク先のURLとトレンドマイクロの『サイトセーフティーセンター』での

危険度評価がこちらです。

未評価とされているので、もしかして既にサイトは閉鎖されている可能性がありますね。

取敢えず引き続き調査を進めます。 このURLで使われているドメインは”hceedunnjeeren12se.top”

このドメインにまつわる情報を取得してみます。

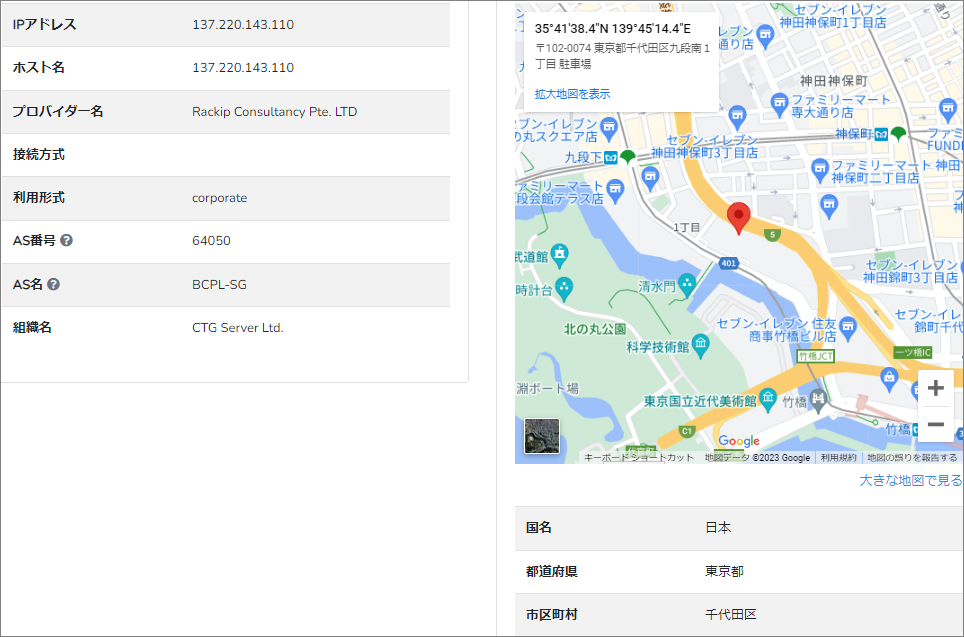

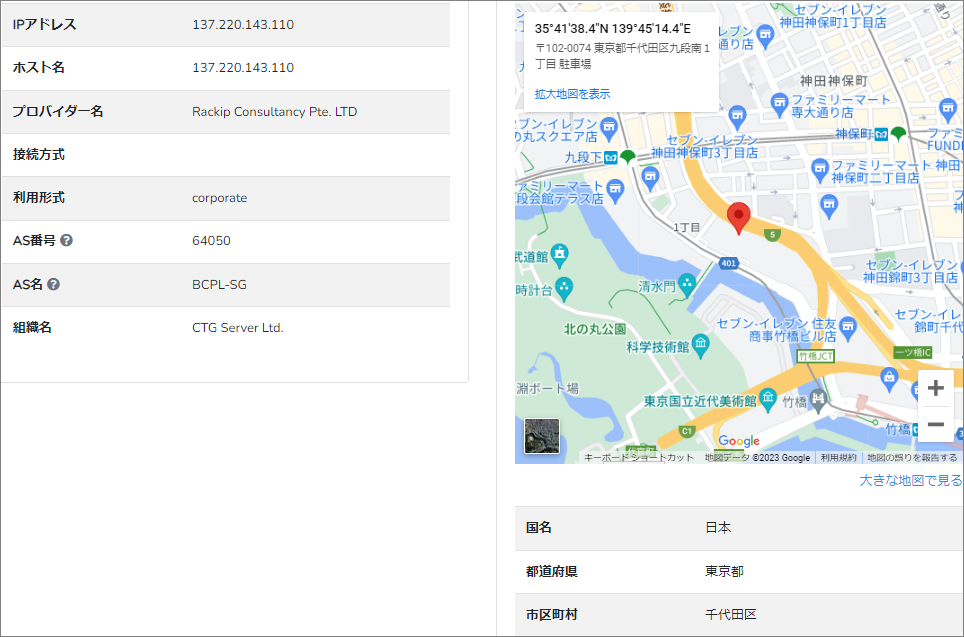

このドメインを割当てているIPアドレスは”137.220.143.110”

このIPアドレスを元にサイト運営に利用されているホスト情報とその割り当て地を確認してみます。

サイト運営に利用されているホストは、シンガポールにある『Rackip Consultancy Pte. LTD』 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

地図上にピンが立てられたのは、日本武道館に程近い『東京都千代田区九段南』付近と

これらの調査では良く見掛ける地域。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 リンク先サイトを覘いてみましたが、やはりサイトは既に閉鎖されていました。

『Forbidden』と書かれていますよね。

このエラーは『403エラー』で、ページは存在するもののアクセス権限が無いことを示しています。

恐らくホスティングサービス側が悪意のあるページであることに勘付いて強制的にアクセスを拒否

しているものと思われます。

なので、このサーバーでの活動は今後このドメインを使ってはできないものと思われます。

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |