私、ポイントカードしか持ってませんが… 『イオンカード』から、Aeon Payアカウントに異常が検出されたとのメールが届きました。

私、イオンカード持ってはいますがただのポイント会員でクレジットカードは持っていないんですけど…

そんな私にAeon Payアカウントと申されても何のしようもないのですが…(笑)

どこかで入手したメールアドレスのリスト宛に、数打てば当たる方式でメールを送っているので

そんなこと彼らにはお構いなしです。 では、このメールを解体し詳しく見ていきましょう!

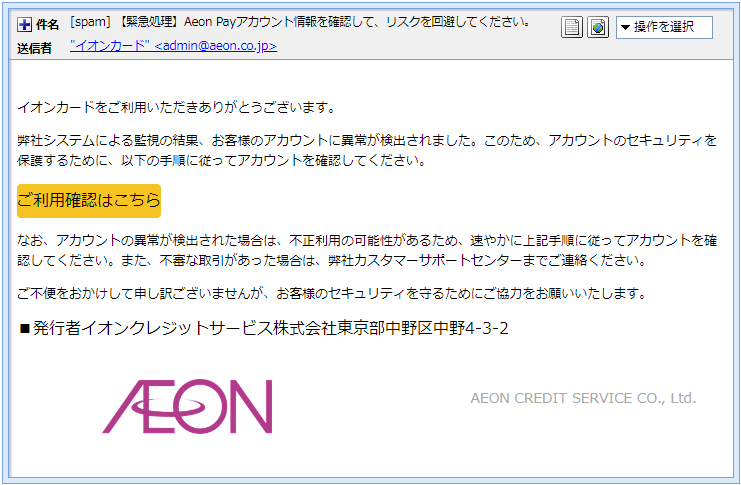

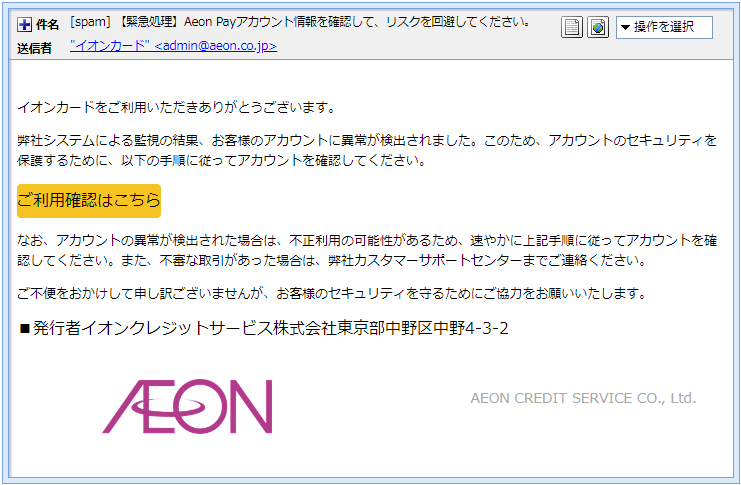

まずはプロパティーから見ていきましょう。 件名は『[spam] 【緊急処理】Aeon Payアカウント情報を確認して、リスクを回避してください。』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”イオンカード” <admin@aeon.co.jp>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 イオンカードの公式サイトでURLを確認すれば分かると思いますが、確かに”aeon.co.jp”は

イオンカードさんの公式ドメインですが、このメールは明らかに悪意のある詐欺メールなので

当然アドレス偽装されています。

その辺りを次の項で少し詳しく見ていくことにします。

”Received”から見えてきたものとは では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from neouisz.jp (unknown [104.218.236.183])』 | あらら?”aeon.co.jp”とは全く異なる”neouisz.jp”なんてドメインが記載されているではありませんか!

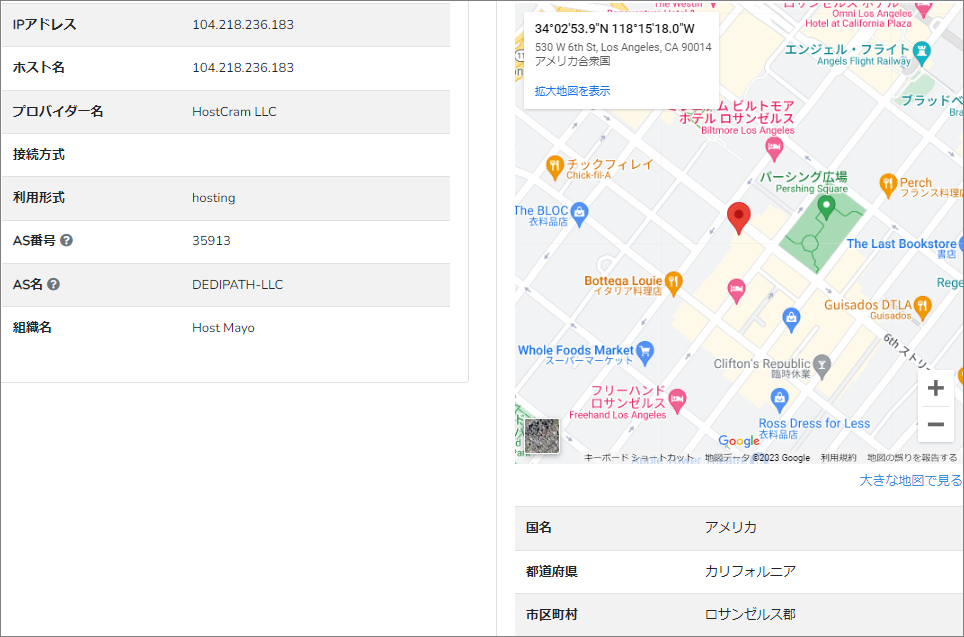

増々怪しくなってきましたね。 この”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”aeon.co.jp”が差出人ご本人のものなのか

どうかを調べてみます。

このドメインを割り当てているIPアドレスと”Received”に記載のIPアドレスが合致すれば

この差出人は『イオンカード』の関係者でありこのメールは正規ルートから送られてきたものとなりますが

さて実際はどうなのでしょうか?

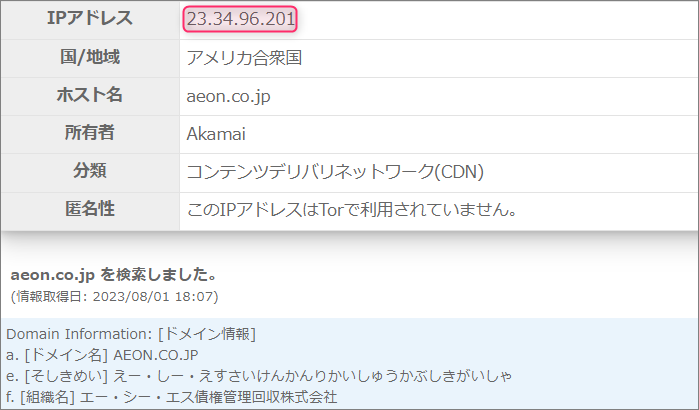

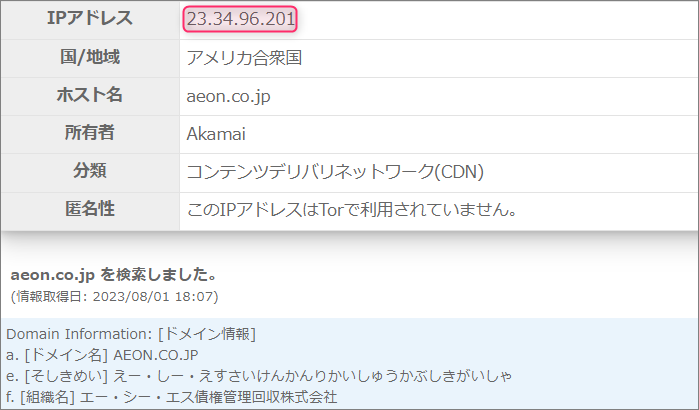

これがドメイン”aeon.co.jp”の登録情報です。

このドメインは、イオンファイナンシャルサービスの子会社でクレジットカード事業・銀行業

電子マネー事業などを取り扱うイオングループの一員『エー・シー・エス債権管理回収株式会社』が

管理しています。 これによると”23.34.96.201”がこのドメインを割当てているIPアドレス。

本来この4つの数字は”Received”のIPアドレス”104.218.236.183”と同じ数字になるはずですが

比較すると明らかに異なるのでこのメールのドメインは”aeon.co.jp”ではありません。

これでアドレスの偽装は確定です! では、”neouisz.jp”についてはどうでしょう。

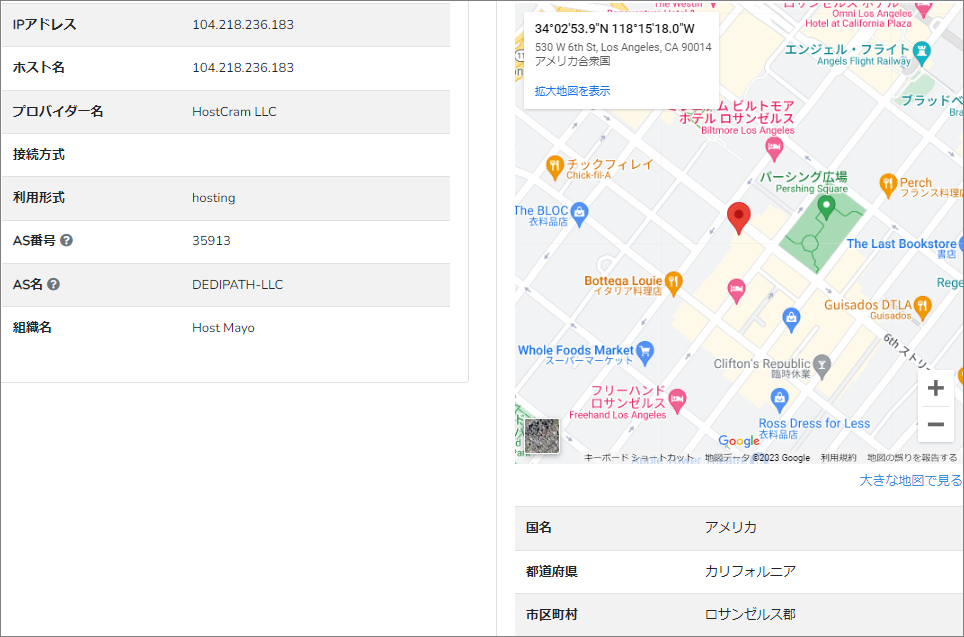

同様にこれが”neouisz.jp”の登録情報。

IPアドレスが”Received”のIPアドレス”104.218.236.183”とばっちり合っていますから、このドメインが

差出人の本当のメールアドレスに使われているものと判明しました!

登録窓口は、大手ホスティングサービスの『エックスサーバー』で、登録者名もしっかり日本人の

お名前がきさされています! ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。

記載されている末尾の数字は、そのサーバーのIPアドレスになり、これを紐解けば差出人の素性が

見えてきます。

このIPアドレスを元に送信に使われたホスト情報とその割り当て地を確認してみます。

送信に利用されたのは、ワイオミング州 バッファローのウェブ ホスティング会社『HostCram LLC』です。 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、『ロサンゼルス』付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

前半同じことの繰り返し では引き続き本文。 | イオンカードをご利用いただきありがとうございます。 弊社システムによる監視の結果、お客様のアカウントに異常が検出されました。このため、アカウントのセキュリティを保護するために、以下の手順に従ってアカウントを確認してください。 イオンカードをご利用いただきありがとうございます。 弊社システムによる監視の結果、お客様のアカウントに異常が検出されました。このため、アカウントのセキュリティを保護するために、以下の手順に従ってアカウントを確認してください。 ご利用確認はこちら なお、アカウントの異常が検出された場合は、不正利用の可能性があるため、速やかに上記手順に従ってアカウントを確認してください。また、不審な取引があった場合は、弊社カスタマーサポートセンターまでご連絡ください。 ご不便をおかけして申し訳ございませんが、お客様のセキュリティを守るためにご協力をお願いいたします。 なお、アカウントの異常が検出された場合は、不正利用の可能性があるため、速やかに上記手順に従ってアカウントを確認してください。また、不審な取引があった場合は、弊社カスタマーサポートセンターまでご連絡ください。 ご不便をおかけして申し訳ございませんが、お客様のセキュリティを守るためにご協力をお願いいたします。 | なぜか前半同じ内容が2度繰り返されています。

そんなに強調したいのでしょうか?(;^_^A このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『ご利用確認はこちら』って書かれたところに付けられていて

接続してみると2回ほどリダイレクト(自動転送)された上で、最終的にはイオンカードの公式サイトに

飛ばされてしまいました。

恐らくは犯人は既に目標を達成したのか、それとも当局に嗅ぎつかれたためトンズラしたのかの

どちらかでしょうね。

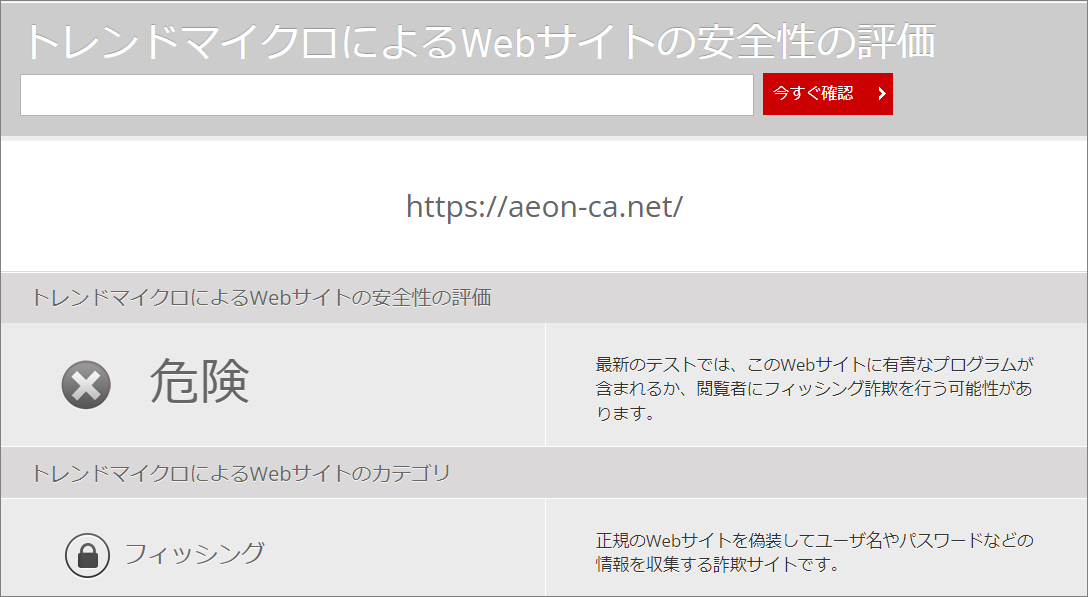

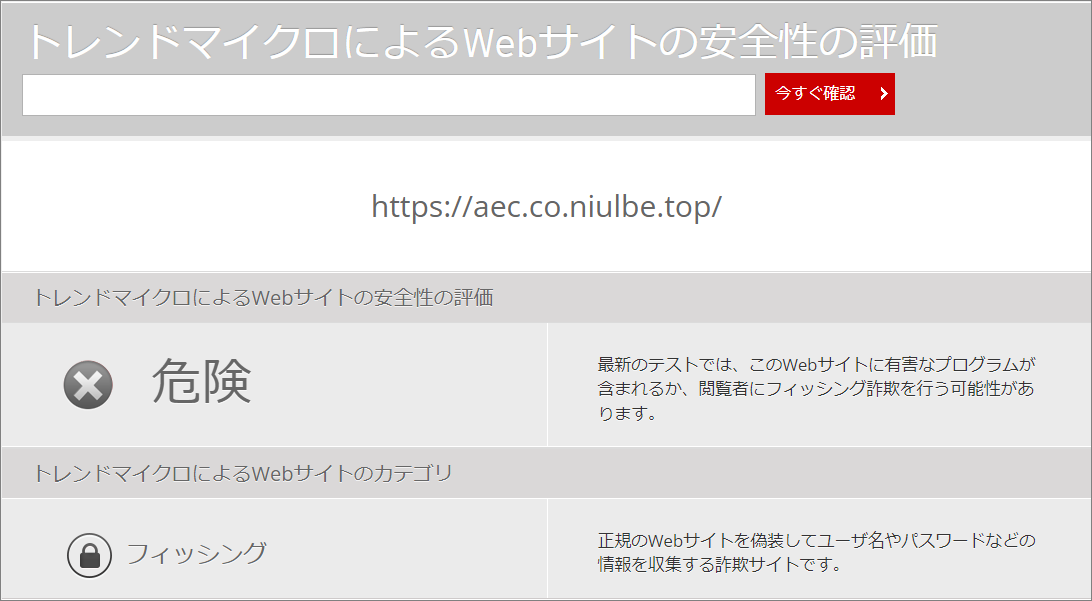

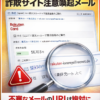

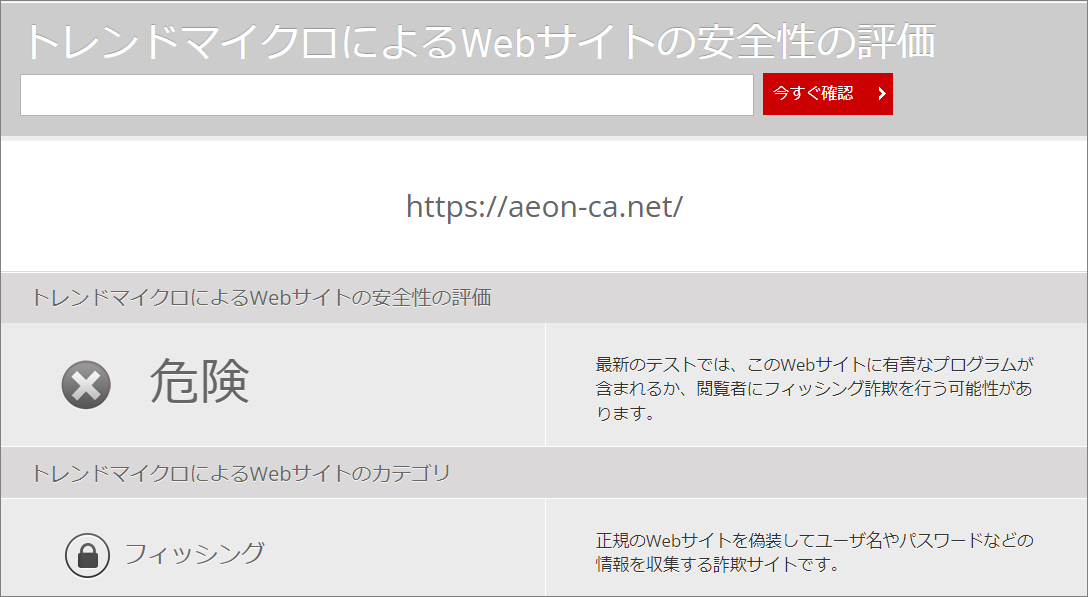

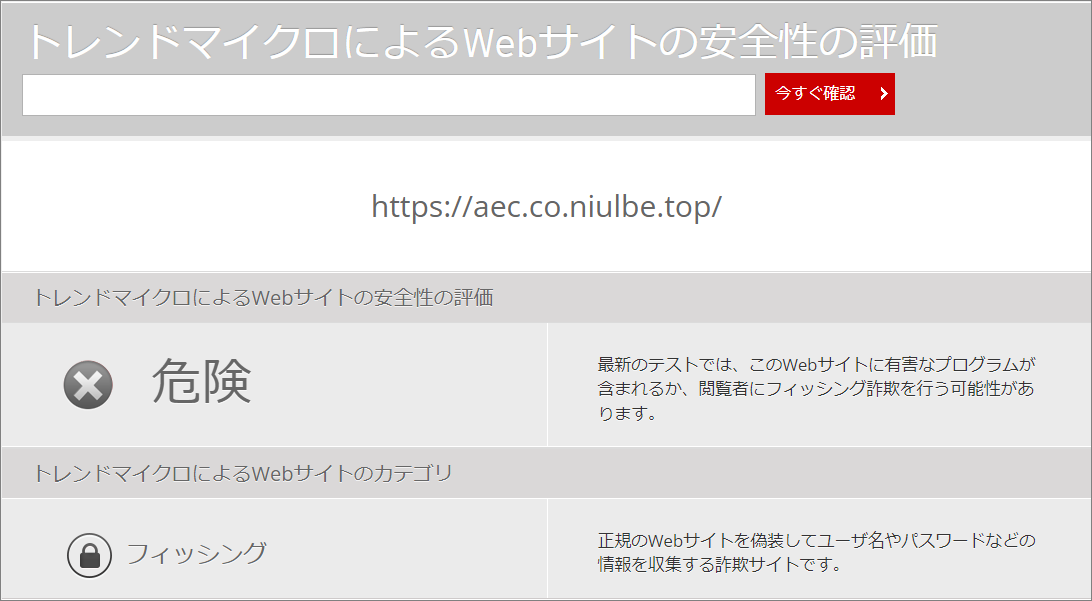

そのリダイレクト先のURLとトレンドマイクロの『サイトセーフティーセンター』での危険度評価が

こちらです。 まずは1つ目

そして2つ目

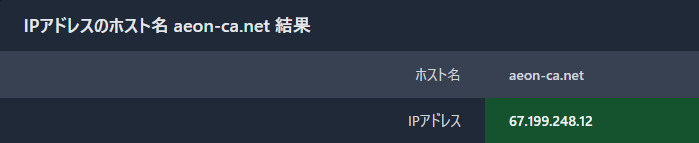

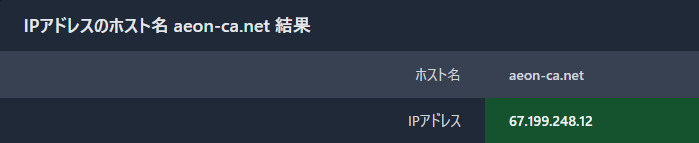

どちらも既にしっかりブラックリストに登録済みですね。 それぞれのドメインを割当てているIPアドレスを取得してみます。

バラバラですね。

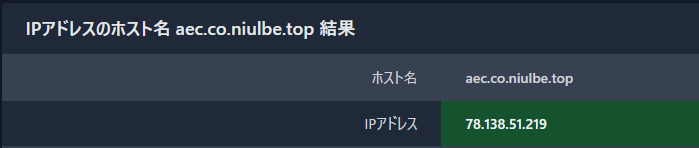

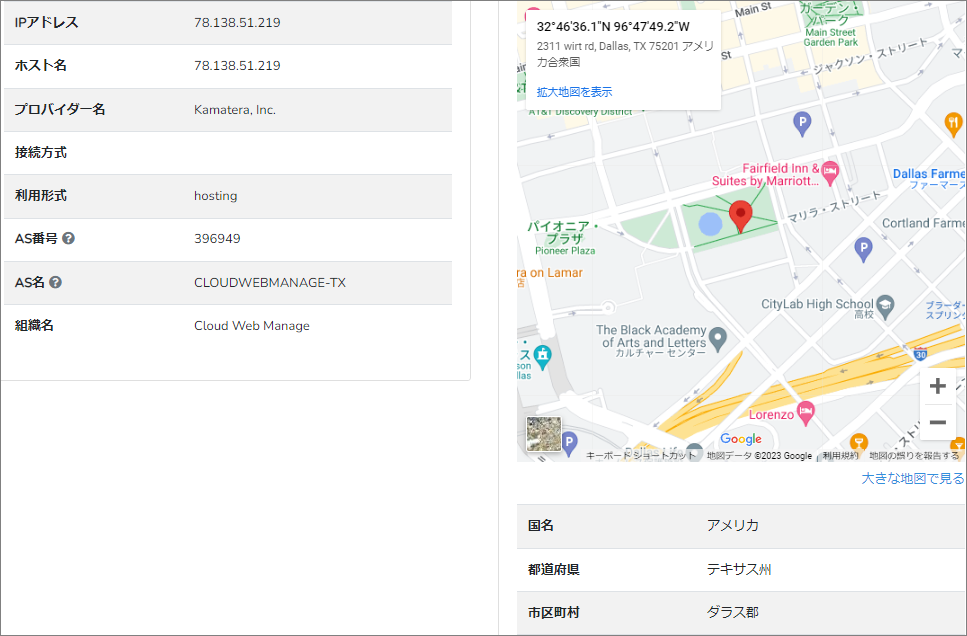

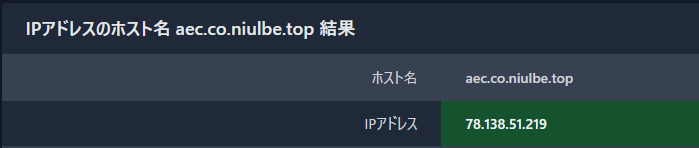

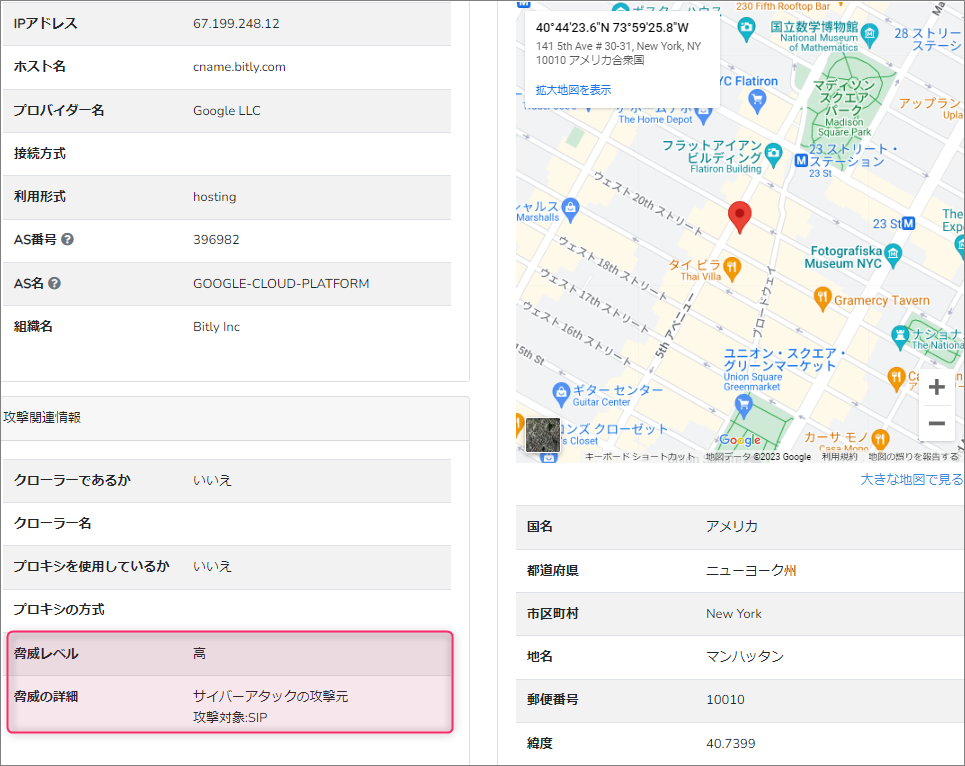

このIPアドレスを元にその割り当て地を確認してみます。

前者のIPアドレスは、危険なものとして周知されているようで、サイバーアタックの攻撃ものとして

認識があるようです。 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

前者は、ニューヨークの『マンハッタン』付近で、後者は『ダラス』付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 先にも書きましたが、最終的なリンク先はイオンカードの公式サイトにつながりましたが

以前は、本物そっくりの詐欺サイトへ接続されたことでしょうね。

まとめ 現在はイオンカードの公式サイトにつながると言っても安心はできません、いつまたリダイレクトを解き

リンク先を詐欺サイトへ切り替えてくるか分かりませんよ! 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |