『詐欺メール』さくらインターネットから『会員メニューログインに関するご確認』と、来た件

| 乗っ取ろうにも乗っ取れない | |

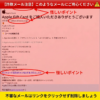

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | |

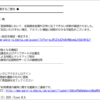

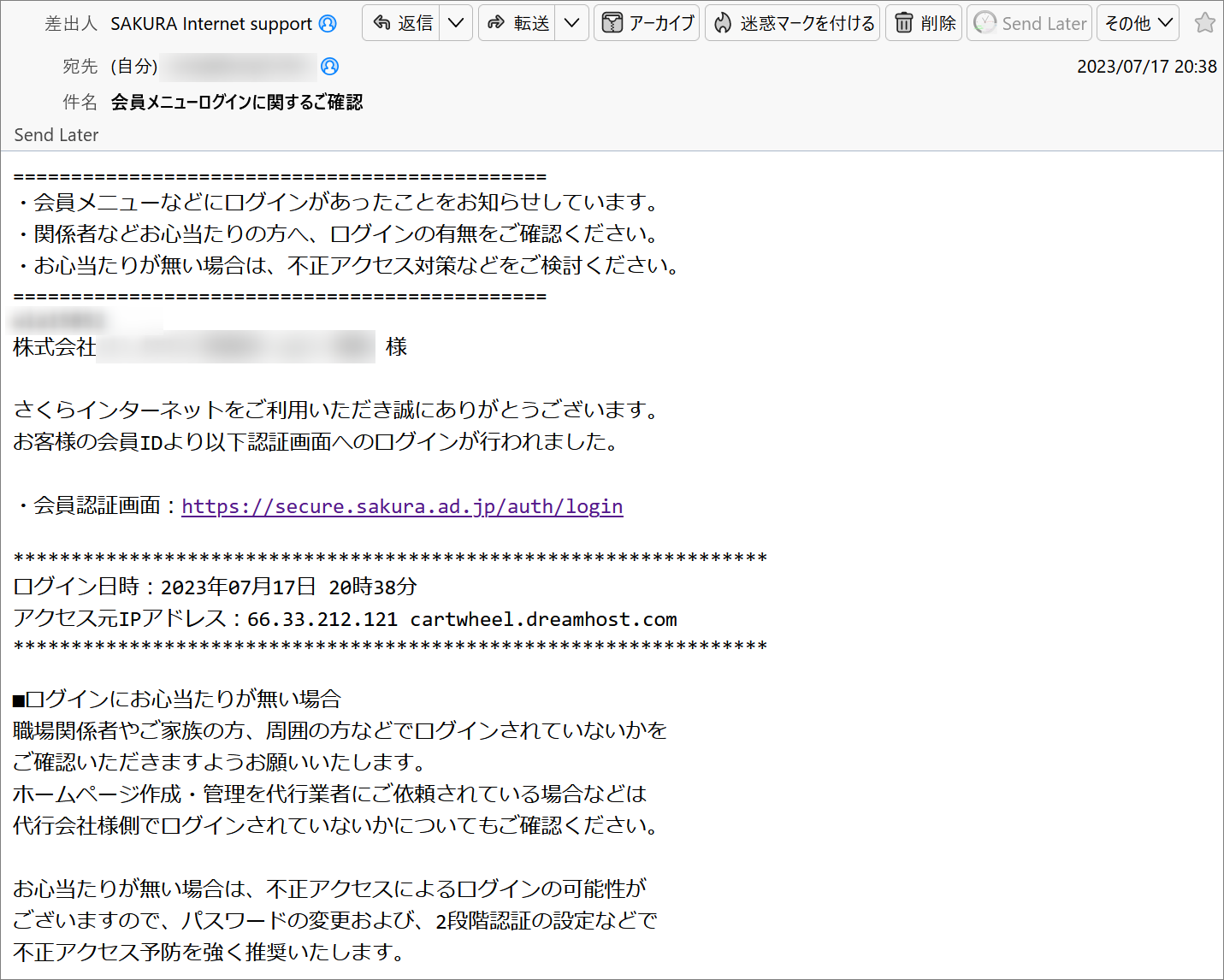

もしかして『さくらインターネット』を騙ってる?今朝、メールを受信すると『さくらインターネット』からこのようなメールが届いていました。 うちの事務所、現在は別のホスティングさーりすを利用していますが、以前このさくらインターネット 折角だから足取りをたどる本文にはこのように記載があります。

(直リンク防止のためULRの文字を一部変更しています) もう、5年以上前に解約しレンタル料金も払っておらず当然全く利用していないので これは恐らくサーバーの乗っ取りなど企て悪意を持って攻撃を仕掛けたもの。 折角メールにアクセス元の情報が載っているのでこのIPアドレスを元に、少し調べてみることに。 このドメインは『Proxy Protection』と言うアメリカの企業が管理しているようです。 今度は、このIPアドレスに付いて調べてみます。 どうやら、このIPアドレスの持ち主は色々悪事をはたらいているようで、既に危険なIPとして まとめ恐らくアクセスした輩は、乗っ取りなどサイバー犯罪の常習犯でしょう。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)