詐欺師が詐欺をネタに詐欺メールを送る 『GMOあおぞらネット銀行』が中国のドメインを用いてメールを送ってきました。

なんでも不正送金事案が横行しているとかで受付時間を制限している旨が書かれていますが、

その受付時間は『以下の通り』と書いてあるのにその時間がどこにも見当たりません。

更に、受付時間を制限した上で、本人確認も必要だとも書かれていますね。

これは詐欺メールの常とう手段!

故にこのメールは要注意メールです! では、このメールを解体し詳しく見ていきましょう!

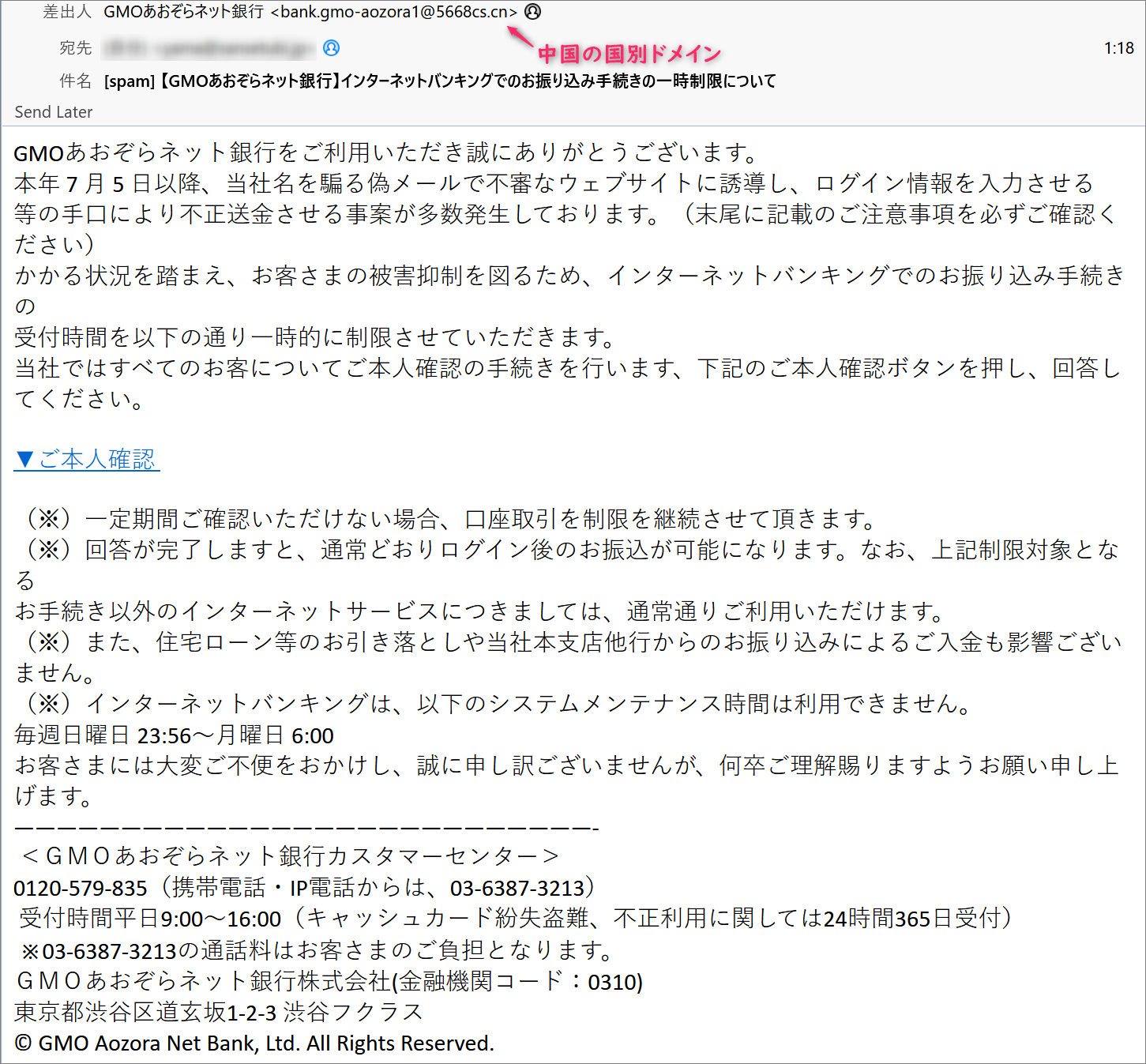

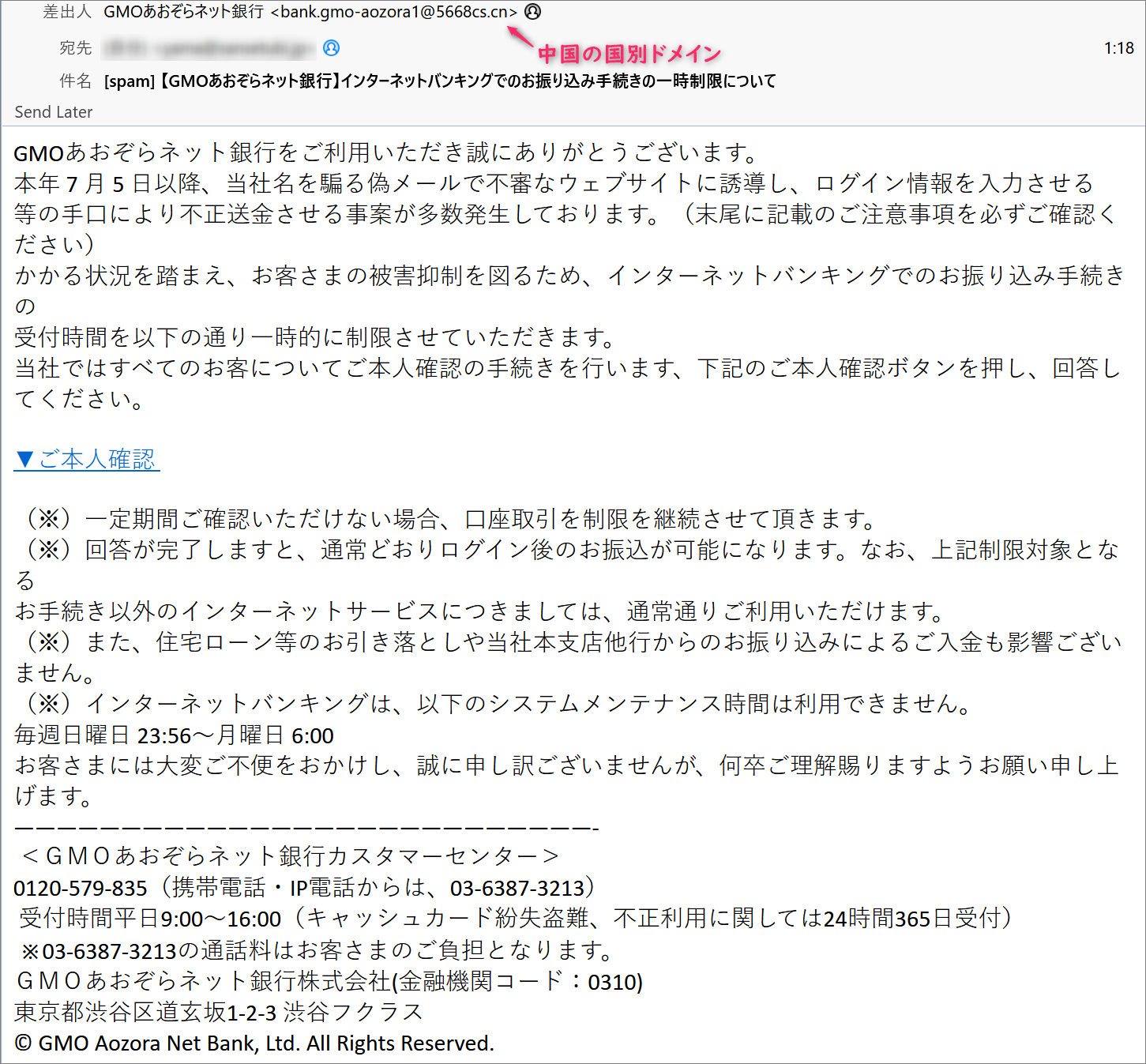

まずはプロパティーから見ていきましょう。 件名は『[spam] 【GMOあおぞらネット銀行】インターネットバンキングでのお振り込み手続きの一時制限について』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『GMOあおぞらネット銀行 <bank.gmo-aozora1@5668cs.cn>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 あり得ないでしょ!

国内の記入機関が中国ドメイン!!

馬鹿にしていますね。

ロシアの湖の中から配信?? では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

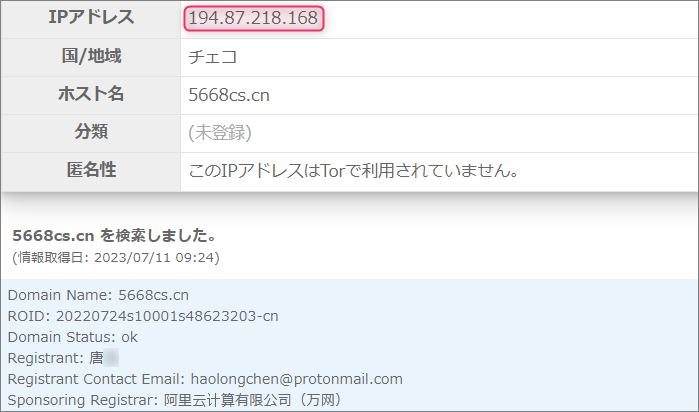

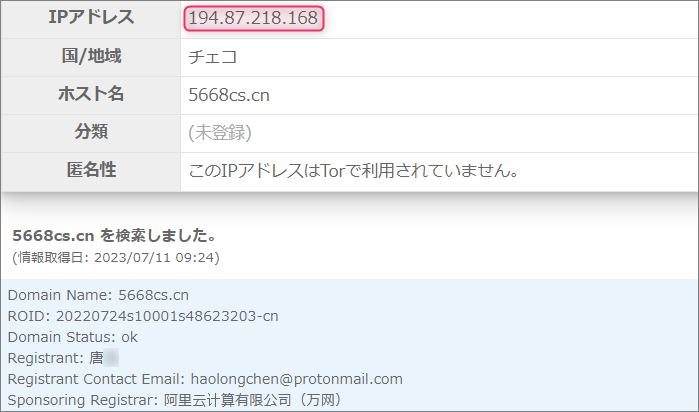

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from 5668cs.cn (unknown [194.87.218.168])』 | では、メールアドレスにあったドメイン”5668cs.cn”が差出人本人のものなのかどうかを

調べてみます。

これがドメイン”5668cs.cn”の登録情報です。

管理者の氏名は、どう見ても中国の方で、詐欺メールの調査のご常連。

これによると”194.87.218.168”がこのドメインを割当てているIPアドレス。

”Received”のIPアドレスがと全く同じ数字なのでこのメールアドレスはご本人さんのもので

間違いなさそうです。 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

記載されている末尾の数字は、そのサーバーのIPアドレスになり、これを紐解けば差出人の素性が

見えてきます。

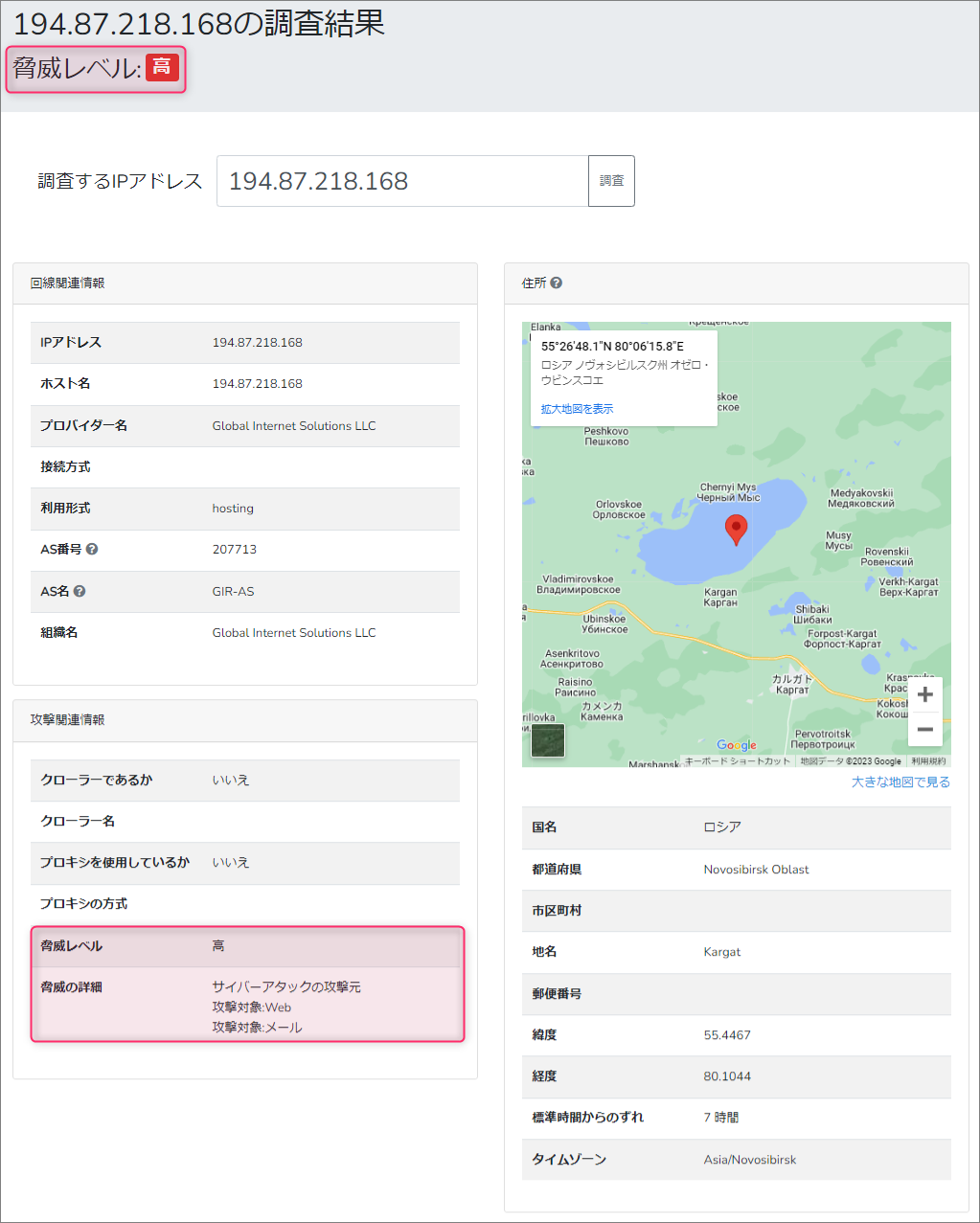

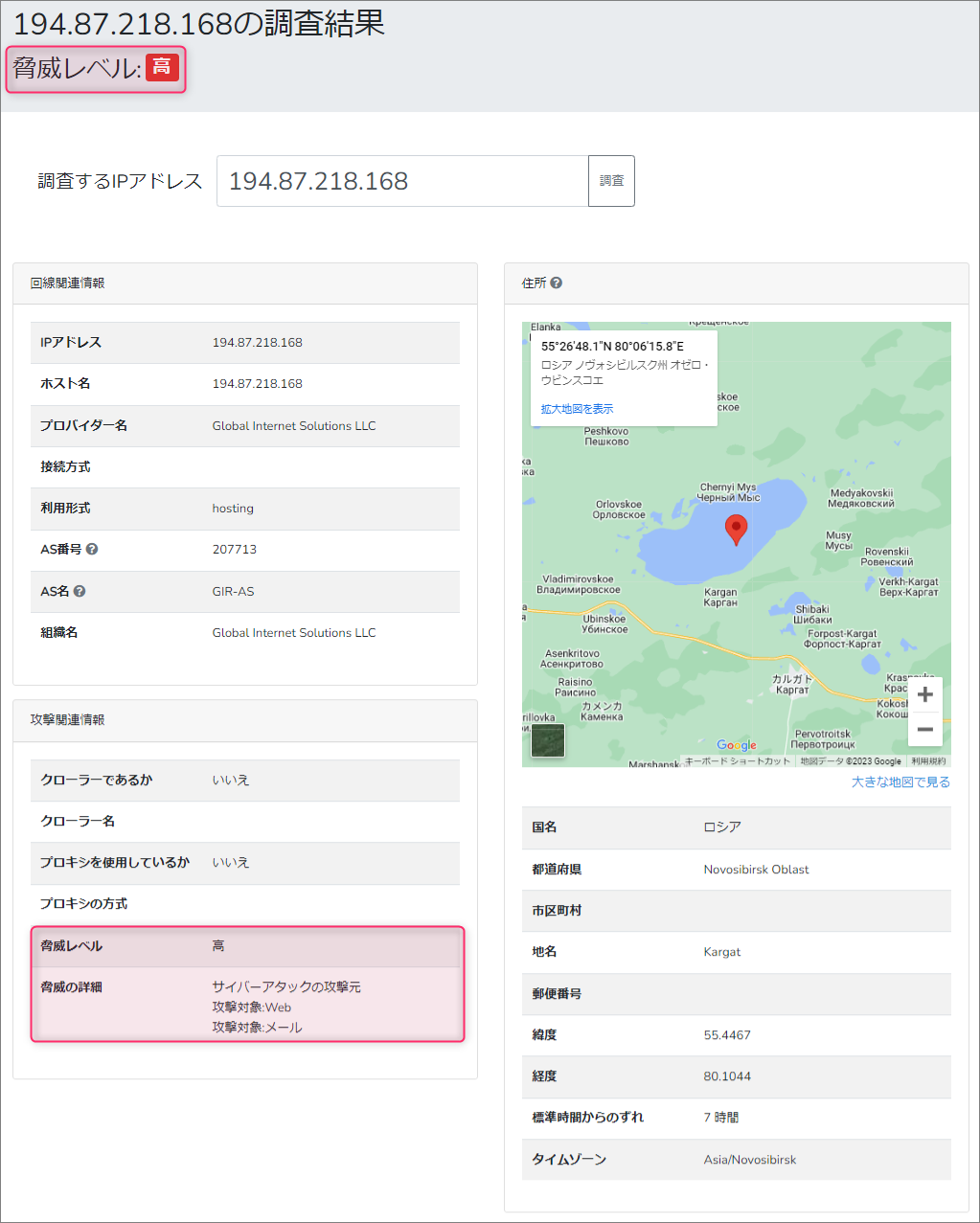

このIPアドレスを元に危険性や送信に使われた回線情報とその割り当て地を確認してみます。

このIPアドレスを元に割り出した危険度は『脅威レベル:高』

その詳細は『サイバーアタックの攻撃元』表示とされています。 送信に利用されたのは、『Global Internet Solutions』と言うイギリスのプロバイダーです。 まさか湖の中ってことはありませんよね。(;^_^A

この位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、ロシア ノヴォシビルスク州 オゼロ・ウビンスコエ付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

詐欺サイトはブルックリン橋のたもとにあり では引き続き本文。 GMOあおぞらネット銀行をご利用いただき誠にありがとうございます。

本年 7 月 5 日以降、当社名を騙る偽メールで不審なウェブサイトに誘導し、ログイン情報を入力させる

等の手口により不正送金させる事案が多数発生しております。(末尾に記載のご注意事項を必ずご確認く

ださい)

かかる状況を踏まえ、お客さまの被害抑制を図るため、インターネットバンキングでのお振り込み手続きの

受付時間を以下の通り一時的に制限させていただきます。

当社ではすべてのお客についてご本人確認の手続きを行います、下記のご本人確認ボタンを押し、回答し

てください。 ▼ご本人確認 (※)一定期間ご確認いただけない場合、口座取引を制限を継続させて頂きます。

(※)回答が完了しますと、通常どおりログイン後のお振込が可能になります。なお、上記制限対象となる

お手続き以外のインターネットサービスにつきましては、通常通りご利用いただけます。

(※)また、住宅ローン等のお引き落としや当社本支店他行からのお振り込みによるご入金も影響ござい

ません。

(※)インターネットバンキングは、以下のシステムメンテナンス時間は利用できません。

毎週日曜日 23:56~月曜日 6:00

お客さまには大変ご不便をおかけし、誠に申し訳ございませんが、何卒ご理解賜りますようお願い申し上

げます。 | 詐欺師が詐欺をネタに詐欺メールを送ってきていますね!(笑) このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

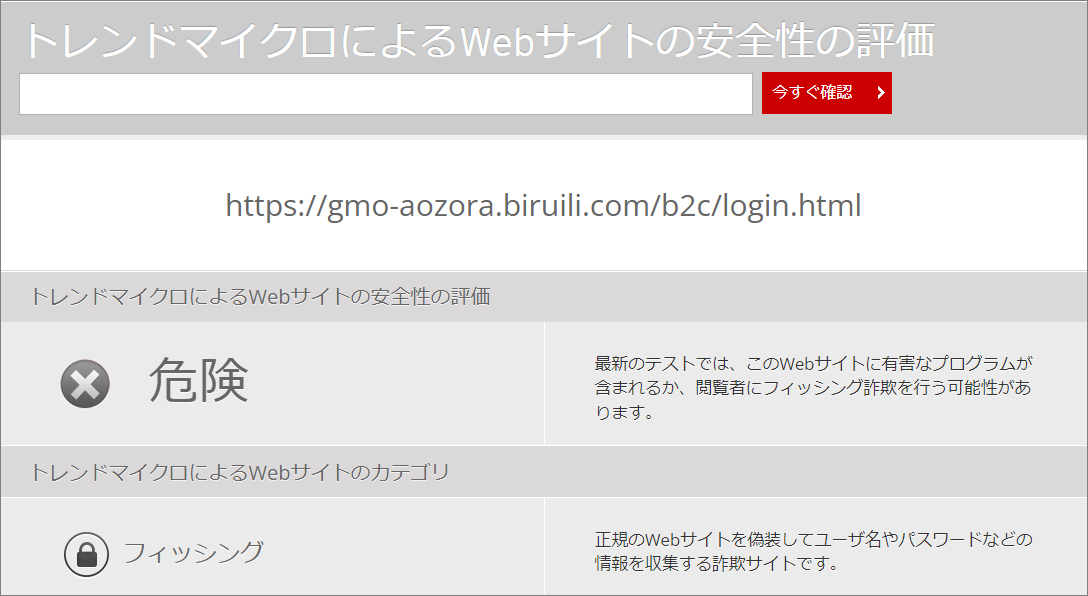

そのリンクは『▼ご本人確認』って書かれたところに付けられていて、

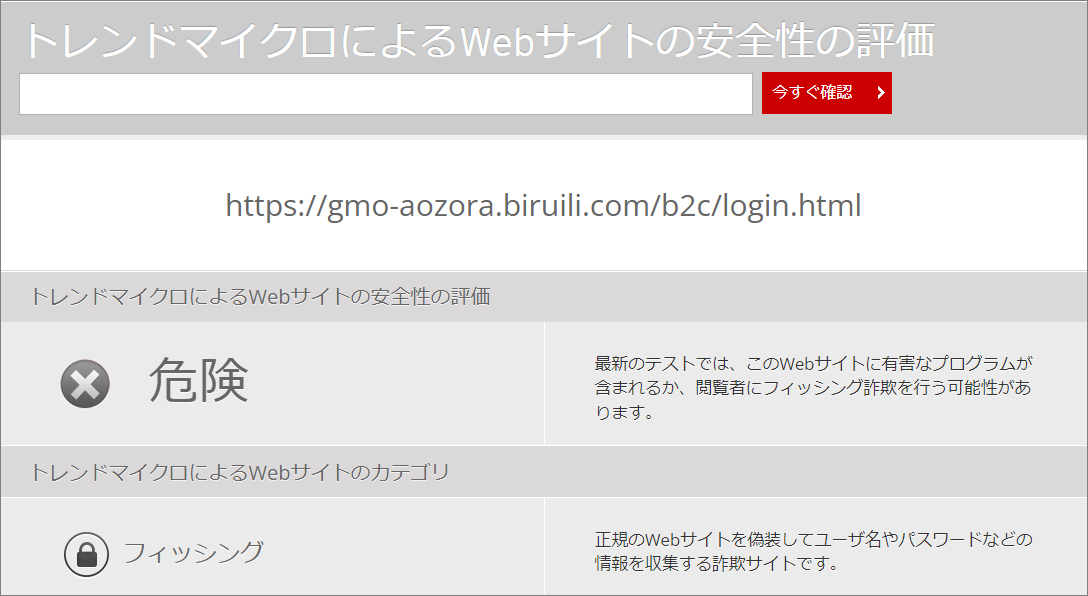

そのリンク先のURLとトレンドマイクロの『サイトセーフティーセンター』での

危険度評価がこちらです。

既にしっかりブラックリストに登録済みですね。

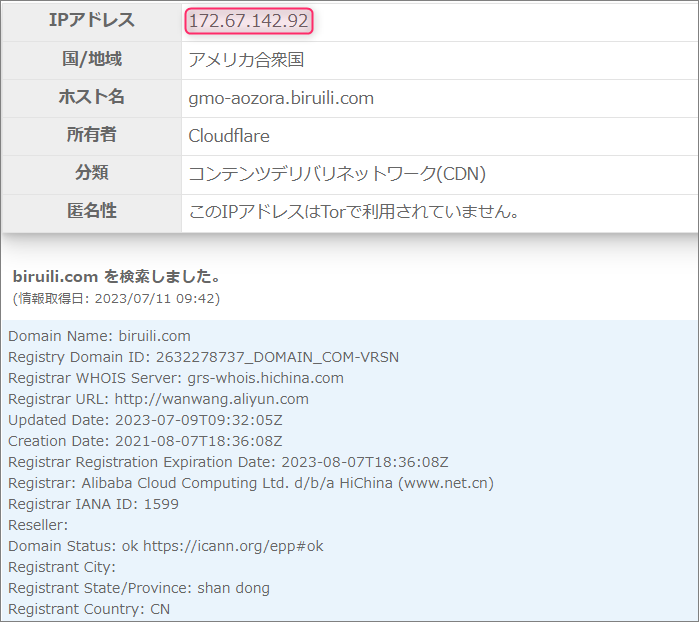

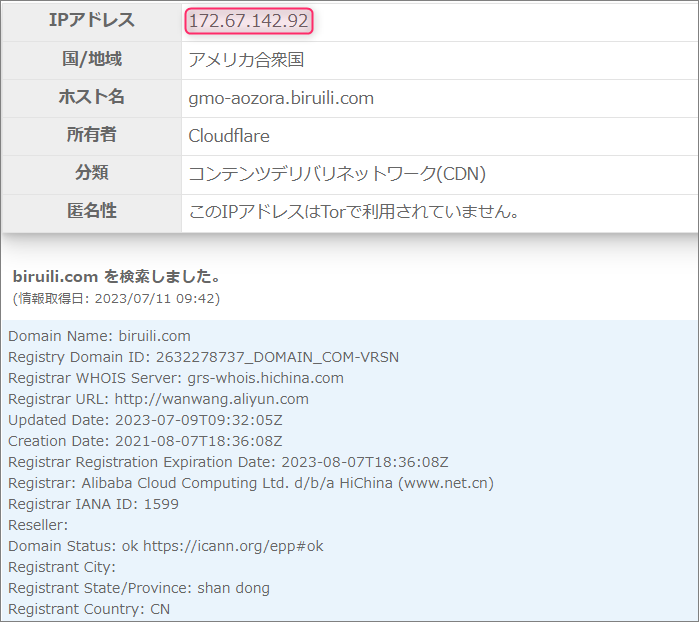

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは、サブドメインを含め”gmo-aozora.biruili.com”と

今度は”.com”ドメインですね。(笑)

このドメインにまつわる情報を取得してみます。

管理されているのは、やはり中国の方です。

このドメインを割当てているIPアドレスは”172.67.142.92”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

利用されているプロバイダーは『Cloudflare』のようです。 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

地図上にピンが立てられたのは、ニューヨークのブルックリン橋のたもと付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。

本物そっくりのログインページが開きました。

ここにIDとパスワードを入力してログインボタンを押してしまうと、その情報が詐欺師に流れてしまいます。

そして次に開いたページで個人情報を更新させると称しそれらの情報や、更にはカードの情報まで

詐取されることでしょう。

まとめ まず、差出人のメールアドレスに中国ドメインが使われていることに気づきましょう!

更にはリンク先のURLで使われているドメインにも注目してください。

そうすれば100%詐欺にあうことはありません! 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |