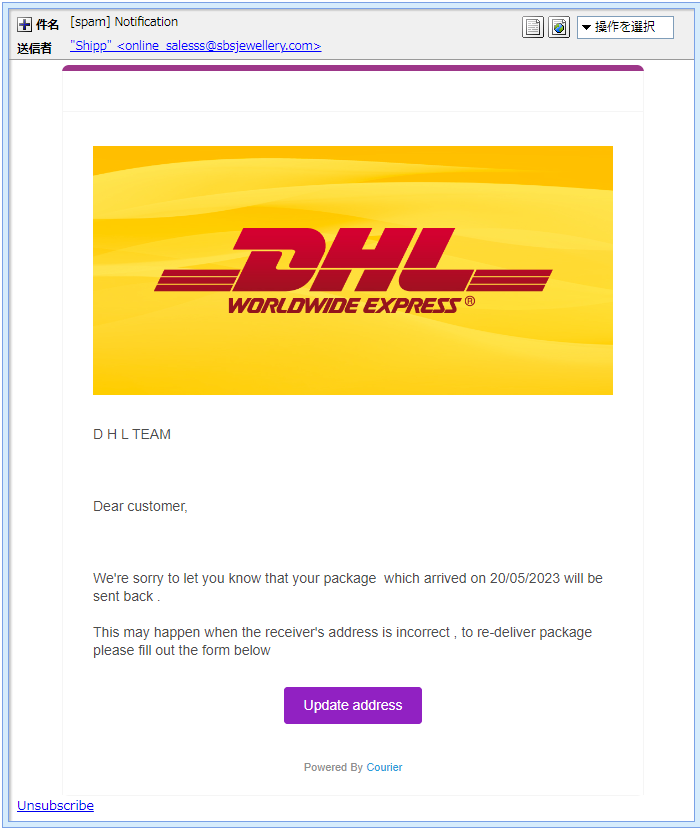

どなたかが私にジュエリーをプレゼント?! 航空機を主体とした国際宅配便を担う企業の「DHL」から突如英文のメールが届きました。

私、英語がからっきしで何が書いてあるかさっぱりわかりませんが「Update address」ってボタンが

有るので、住所を更新する必要があるみたいですね。

海外に品物を頼んだ記憶も無いし、どうして私のところにこのようなメールが届いたのでしょうね? って前置きはこの辺にしておいて、もうお察しの方も多いと思いますが、このメールは詐欺メールです。

じゃ、このメールはなんて書いてあるのでしょうか、気になりますよね。

ではGoogle先生にお願いして翻訳してもらうことにします。 | DHLチーム お客様各位、 申し訳ございませんが、2023 年 5 月 20 日に到着したお荷物は返送されることになりました。

これは、受取人の住所が間違っている場合に発生する可能性があります。荷物を再配達するには、以下のフォームにご記入ください。 | DHLチームから差し出されたこのメールは、受取人の住所に間違いがあり荷物が返送されないよう

リンクから住所を更新するように促していますね。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は「[spam] Notification」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

「Notification」は直訳すると「通知」です。

DHLから私への通知と言うことですね。

でもこの件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”Shipp” <online_salesss@sbsjewellery.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 このメールアドレスにあるドメインは”sbsjewellery.com”で、調べてみるとこのドメインは

インドネシアにあるジュエリーショップのもののようです。

まさかどなたかが私にジュエリーをプレゼントしようとでもしているのでしょうか?(笑)

DHLの正規ドメインは”dhl.com”

いくら送り主がジュエリーショップだとしてもメールには「DHLチーム」と書かれているので

差出人はDHLじゃなければおかしいですよね。

そしてこのドメインを割当てているIPアドレスは”103.163.138.13”

これ、後で使いますから覚えておいてください。

既に危険なIPアドレスと認識 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースの”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。 | Received:「from m242-24.mailgun.net (m242-24.mailgun.net [159.112.242.24])」 | ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。

このIPアドレスがメールアドレスの”sbsjewellery.com”と言うドメインに割当てられていれば

差出人のメールアドレスは本物。

でも不一致の場合は偽物と言うことになります。

ってか、既にこの差出人は偽物と確定していますがね…(笑) さっき、覚えておいてくださいと書いたメールアドレスにあったドメイン”sbsjewellery.com”を

割当てているIPアドレスは”103.163.138.13”でしたよね。

でも、この”Received”にあるIPアドレスは”159.112.242.24”と全く異なります。

と言うことで、これでアドレス偽装は確定。

やっぱりウソのメールアドレスだったんですね! ”Received”のIPアドレスは、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその通信情報と割り当て地を確認してみます。

プロバイダー名は「Mailgun Technologies」と書かれています。

このプロバイダーは、メール配信サービスをメインにしたクラウドサービス。

どうやら差出人は、自身のメールサーバーを利用せず、足が付きにくいようにこのような

サービスを利用したものと思われます。 それにこのIPアドレスは、危険なIPアドレスであることが既に知られているようで、サイバーアタックの

攻撃元として周知されていました。 次に割り当て地ですが、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、「シカゴ」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

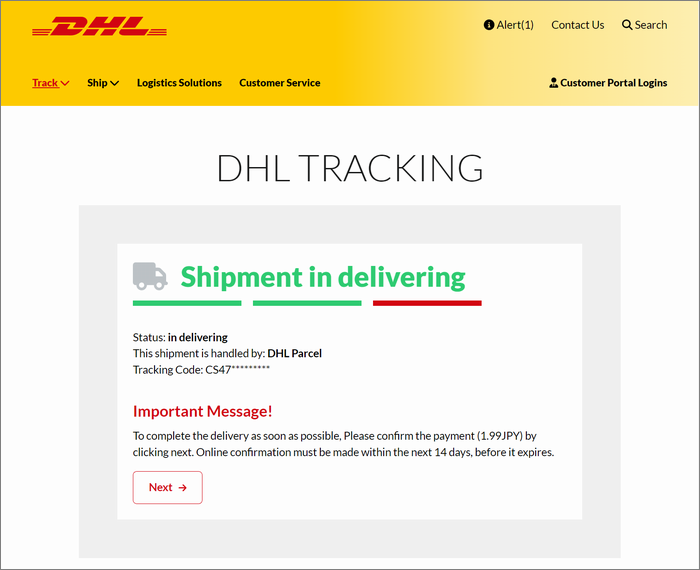

リンク先ドメインはDHLの欠片もありません では引き続き本文。 | D H L TEAM Dear customer, We’re sorry to let you know that your package which arrived on 20/05/2023 will be sent back .

This may happen when the receiver’s address is incorrect , to re-deliver package please fill out the form below

Update address Powered By Courier | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

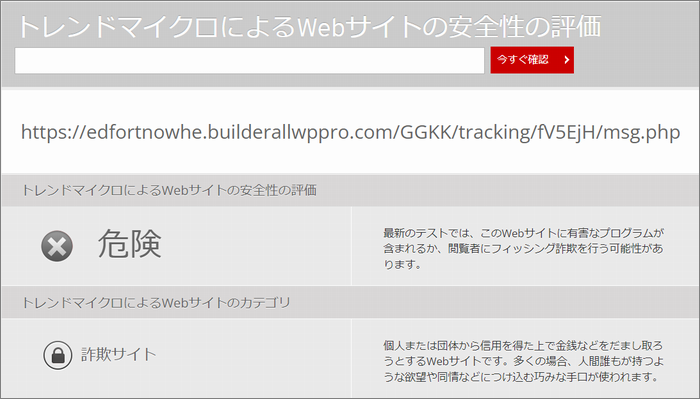

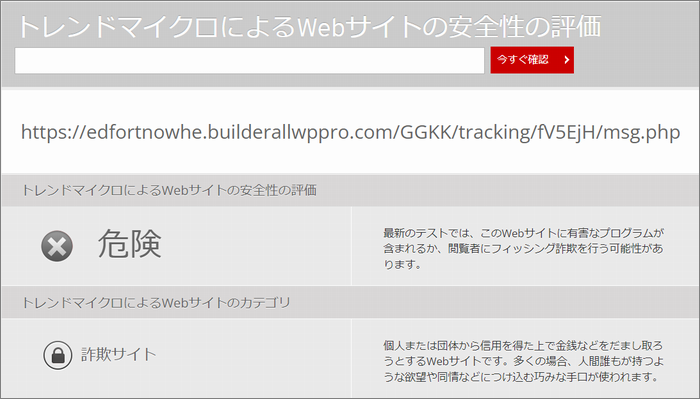

そのリンクは「Update address」って書かれたところに付けられていて、そのリンク先のURLと

トレンドマイクロの「サイトセーフティーセンター」での危険度評価がこちらです。

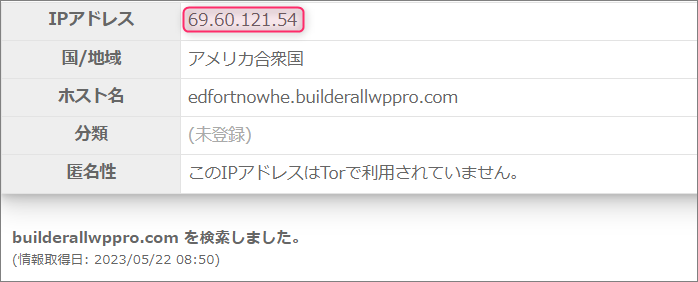

既に危険なサイトとして認識されているようですね。 このURLで使われているドメインは、サブドメインを含め”edfortnowhe.builderallwppro.com”と

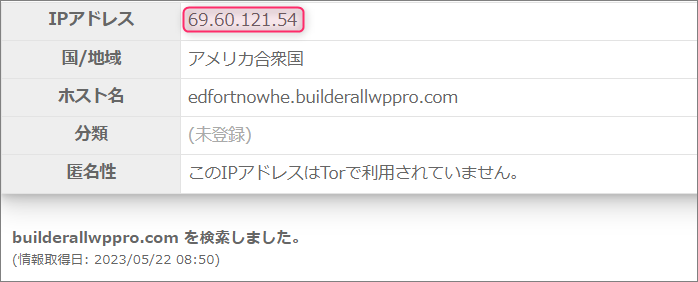

「DHL」の欠片も無いドメインです。(笑) このドメインにまつわる情報を取得してみます。

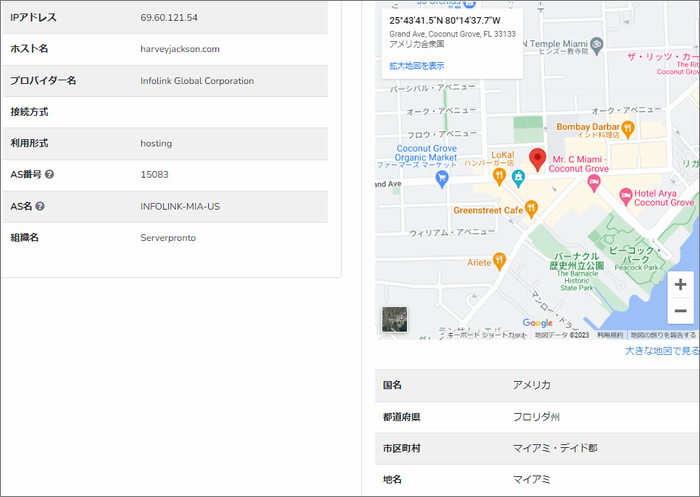

このドメインを割当てているIPアドレスは”69.60.121.54”

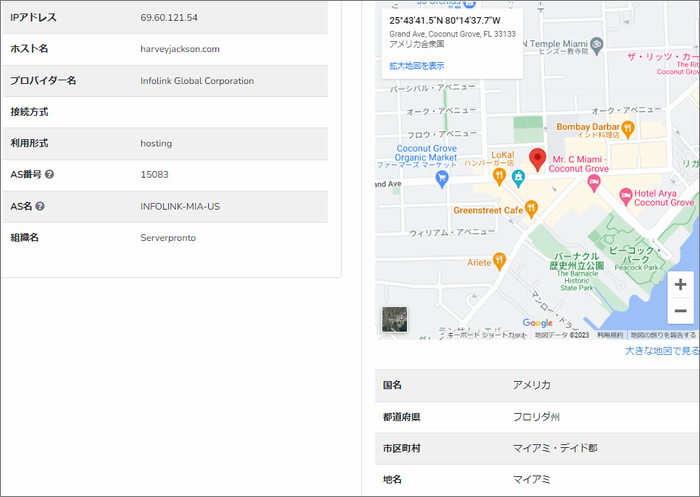

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

代表地点としてピンが立てられのは、アメリカの「マイアミ」付近。

フィッシング詐欺サイトは、この付近に密集しています!

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。

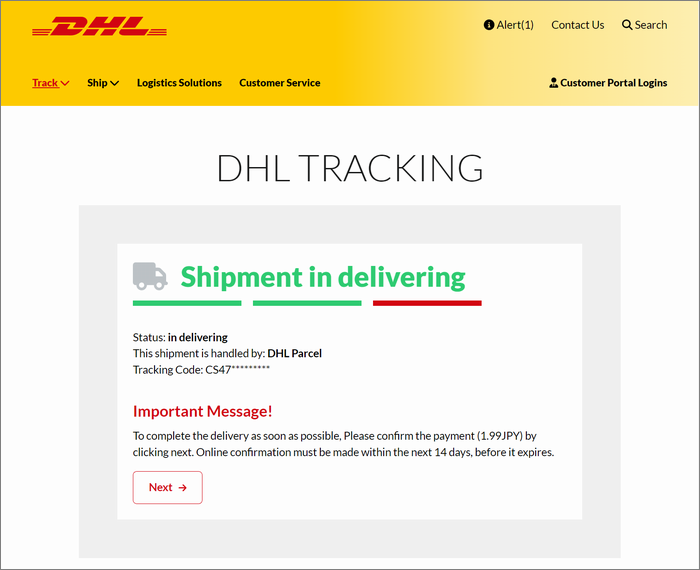

無理やりにクレカ情報を詐取しようとする 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

例によってGoogleで訳してみると… ステータス: 配送中

この荷物は DHL Parcel によって処理されます。

トラッキングコード: CS47********* 重要なメッセージ!

できるだけ早く発送を完了するために、「次へ」をクリックして支払い(1.99円)を確認してください。

オンライン確認は、有効期限が切れる前の 14 日以内に行う必要があります。 | 住所を更新するなんてどこにも書かれていません。

それに何のためにか知りませんが、お金がとられるようです。

この1.99円を支払うのを理由にクレジットカードの情報を入力させて、その情報を詐取し詐欺を行うのが

奴らの手口。

それにしても無理やりなやり方ですね。

まとめ 以前一時的に、ヤマト運輸を騙り再配達料を名目に同じような詐欺を目論むメールが

送られてきたことがありましたね。

このメールは、それとよく似た手口です。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |