迷惑メールが大量に うちの事務所、「カゴヤ・ジャパン」ってレンタルサーバーを利用してサイトとメールを

利用しているんですが、ここを騙る迷惑メールが多くて困っています。

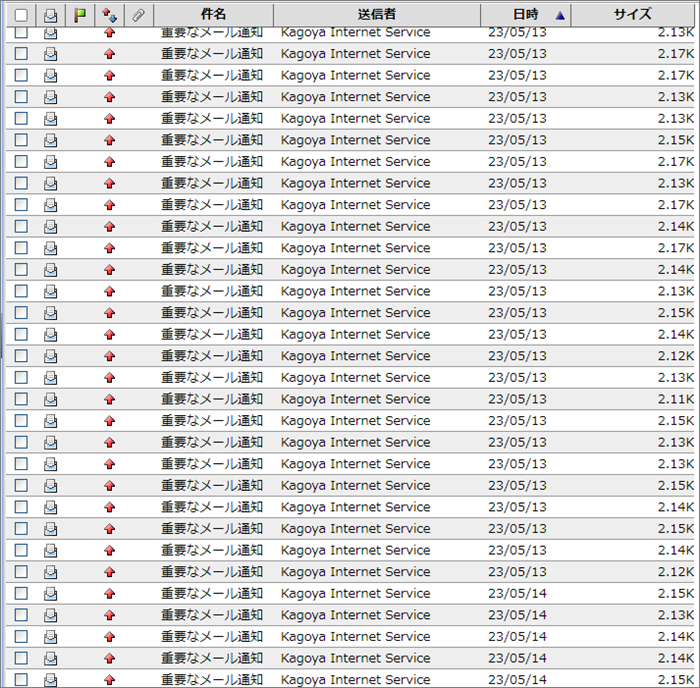

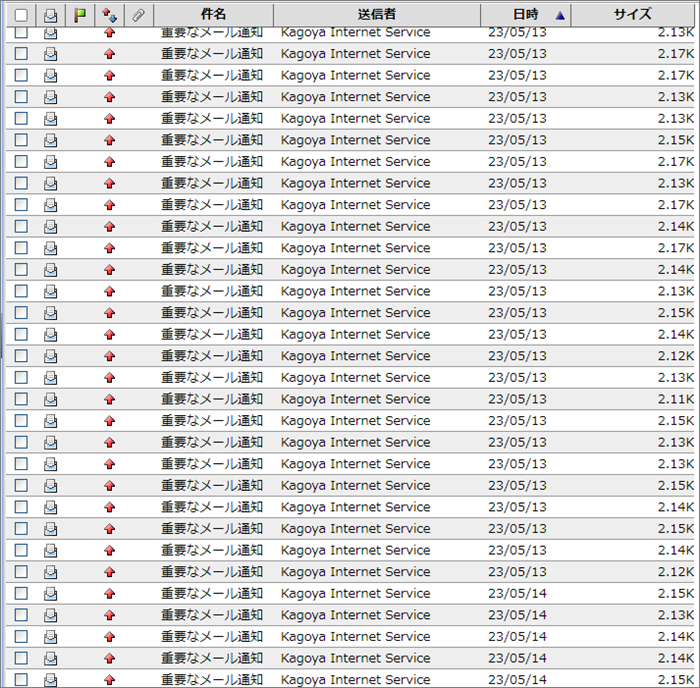

(この個人サイトは別サーバーです) 週明けの今朝もこのようなメールが合計57通も届いています。(-_-;)

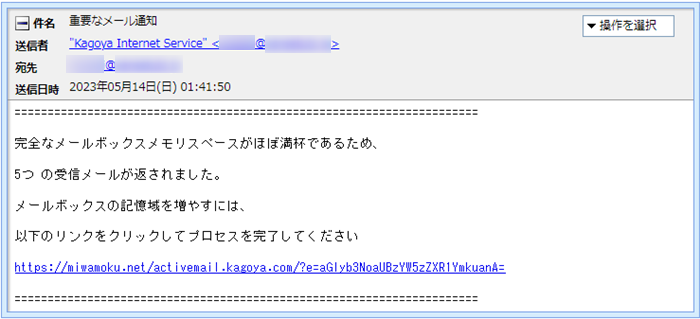

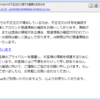

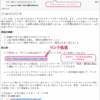

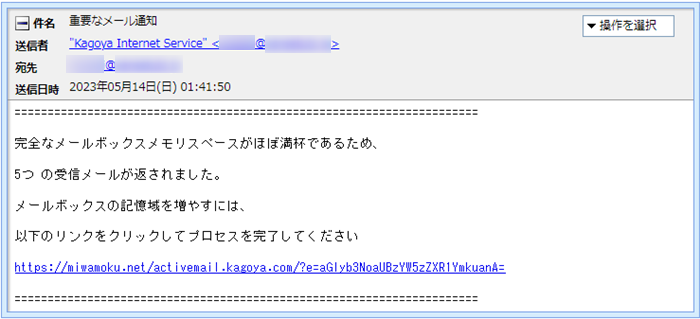

中身はどれも同じ内容でこのように書かれています。

この内容のメールよく来るのですが、一気に大量に届いたのは初めてです。

こんなロクでもない迷惑クソメールに難癖付けても仕方ないのですが

「完全なメールボックスメモリスペースがほぼ満杯であるため」ってくだり

何となく意味は分かりますが、日本語としてはおかしいですよね。

思うにきっと差出人は例によって中国の方なのでしょう。。。 このようなことを書いてリンクに誘い込もうと企んでいます。 このメールのあて先は「hiroshi@***.***」(***.***はうちの事務所のドメイン)

残念ながらうちのメールアドレスにはこのようなアカウントはありません。

他の56通も”akihiko” “sail” “help” “recruit” “kenji“など存在しないアカウント宛に送られてきています。

うちのサーバーは、クライアントがアカウントを間違えてメールを送っても受信サーバーに残すように

設定してあるので、アカウントが存在しない宛先のメールも確認することができます。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「重要なメール通知」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には、迷惑メールにいつも付けられている”[spam]”ってスタンプが付けられていいませんね。

サーバーはこのメールが悪意のあるものだと判断できなかったヨプです。 差出人は

「”Kagoya Internet Service” <hiroshi@***.***>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 「Kagoya Internet Service」とあるので、差出人は「カゴヤ・ジャパン」さんってことになりますが

その後ろに記載されていたメールアドレスは、カゴヤさんの物ではなく宛先にあったメールアドレスと

同じアドレスが記載されています。

カゴヤなのにXserverを? では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「hiroshi@***.***」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「fd7099a3-1e96-7f5e-435a-a7b68aaced59@***.***」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

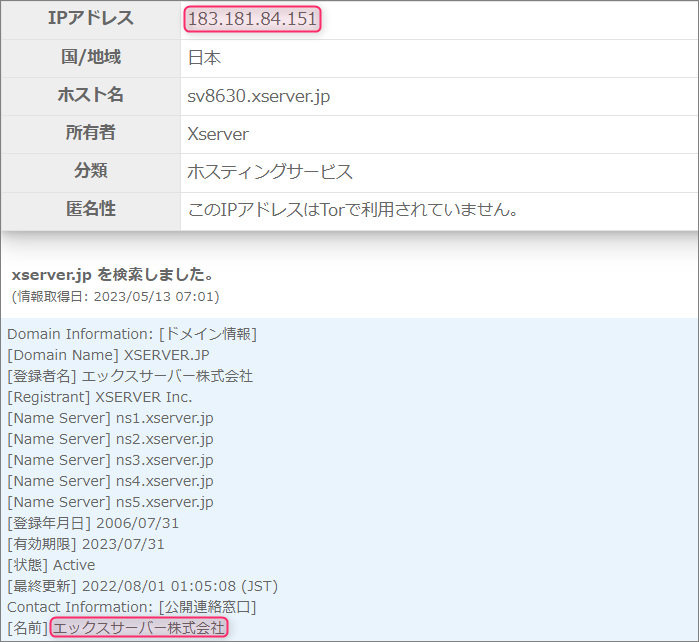

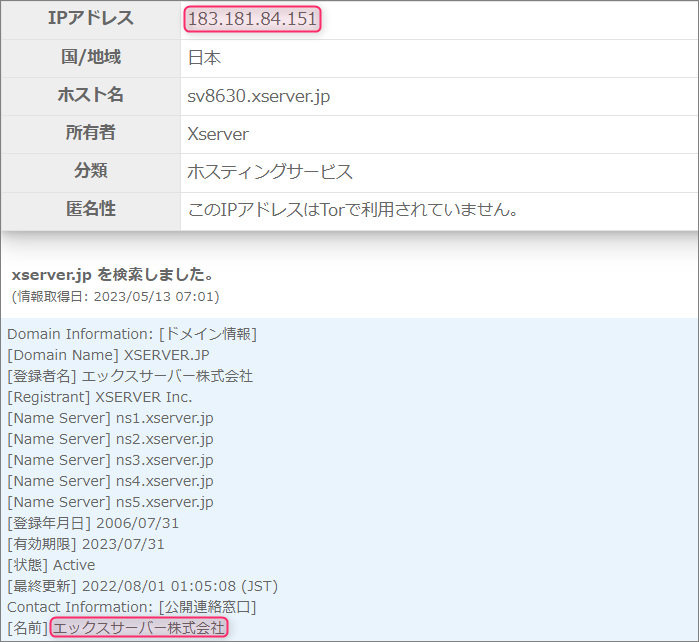

ここも偽装可能で鵜呑みにはできません。 | | Received:「from sv8630.xserver.jp (sv8630.xserver.jp [183.181.84.151])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

そこには「xserver.jp」と書いてありますよね?

「Xserver」は、「カゴヤ・ジャパン」さんの商売敵のレンタルサーバーです。

レンタルサーバーを営むIT企業が、なぜそんな商売敵のサーバーを使ってユーザー宛に

メールを送るのでしょうか?

そんなこと天地がひっくり返ったってあり得ません! ”Received”のIPアドレス”183.181.84.151”は、差出人が利用しているメールサーバーのもの。

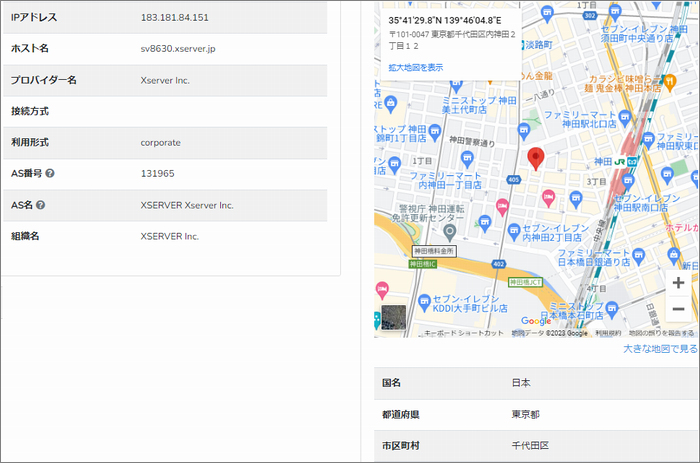

このIPアドレスを元にその取得情報と割り当て地を確認してみます。

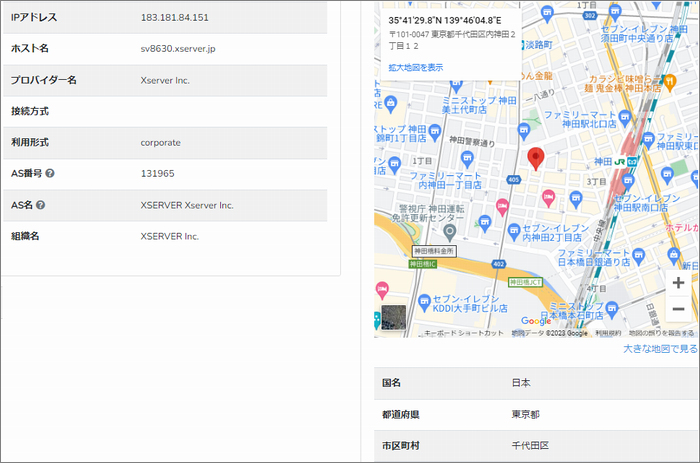

やはりこのIPアドレスは「Xserver」さんが利用していることで間違いないようですね。 次にこのIPアドレスの割り当て地。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、国内での詐欺メールの一大発信地である「JR神田駅」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

手が込んだ詐欺サイト では引き続き本文。 | ====================================================================== 完全なメールボックスメモリスペースがほぼ満杯であるため、 5つ の受信メールが返されました。 メールボックスの記憶域を増やすには、 以下のリンクをクリックしてプロセスを完了してください h**ps://miwamoku.net/activemail.kagoya.com/?e=aGlyb3NoaUBzYW5zZXR1YmkuanA=

====================================================================== | (直リンク防止のためプロトコル部分の文字を変更してあります) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

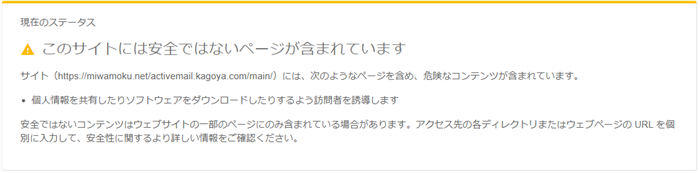

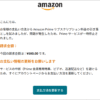

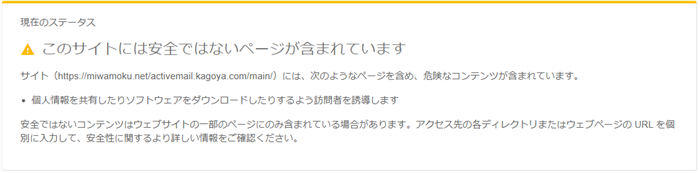

そのリンクは、本文内に直書きされていて、リンク先のURLとGoogle の「セーフ ブラウジング」での

危険度評価がこちらです。

Googleではこのように既にブラックリストに登録済みです。 このURLで使われているドメインは”kagoya.com”のように見えますが、騙されてはいけませんよ。

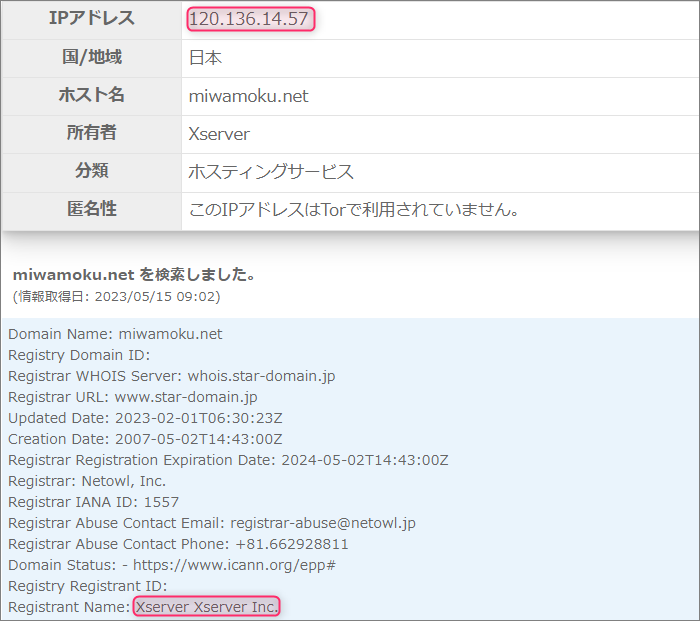

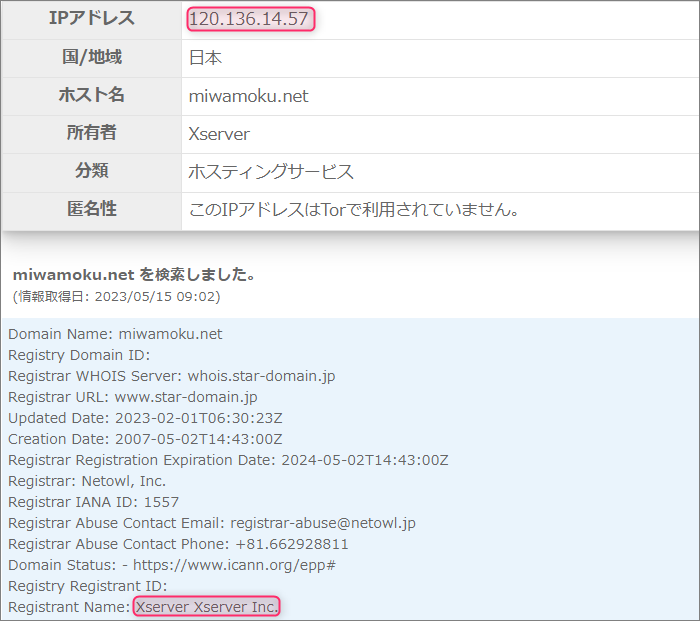

このURLのドメイン部分は”miwamoku.net”です。

では、このドメインにまつわる情報を取得してみます。

どうやらこのドメインも「Xserver」が管理しているようです。

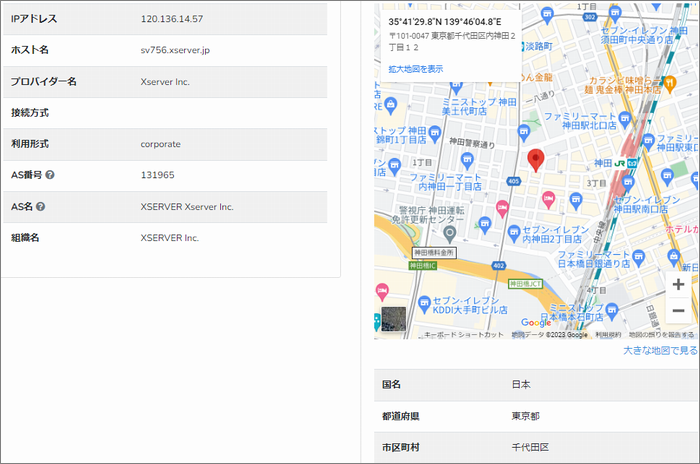

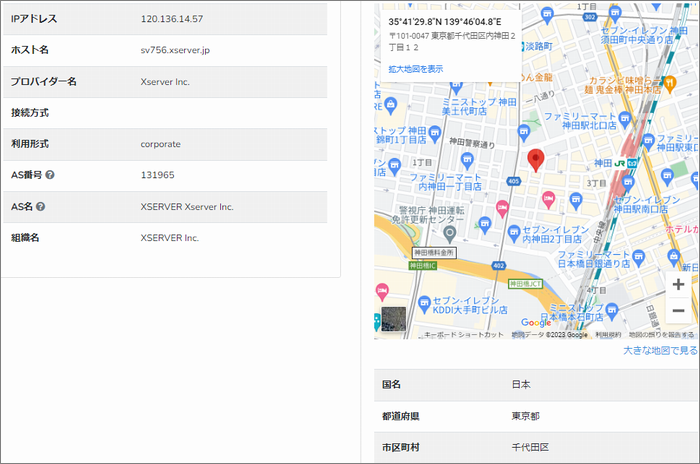

恐らくサイト管理者は、こちらにドメインの取得代行を依頼したのでしょうね。 このドメインを割当てているIPアドレスは”120.136.14.57”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

代表地点としてピンが立てられのは、メールサーバーと同じ「JR神田駅」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

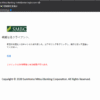

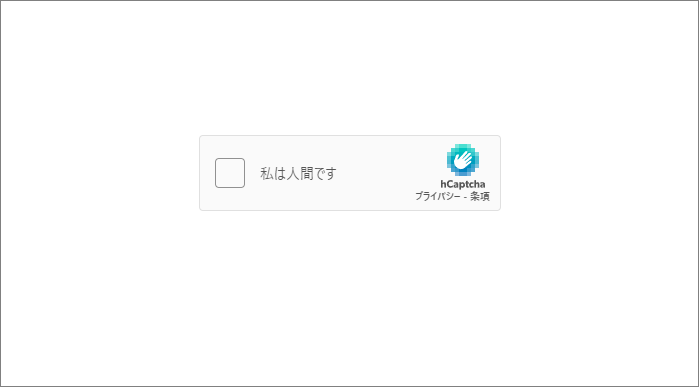

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

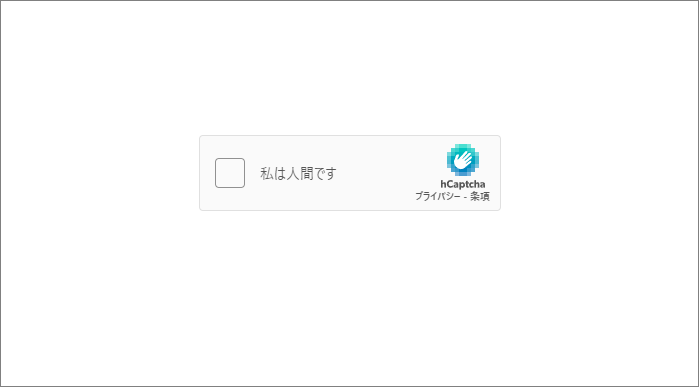

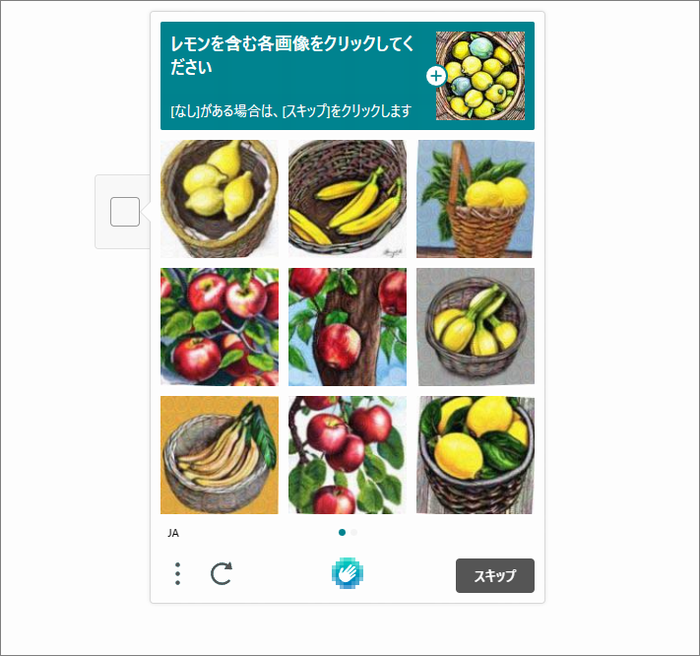

手が込んでいますね。

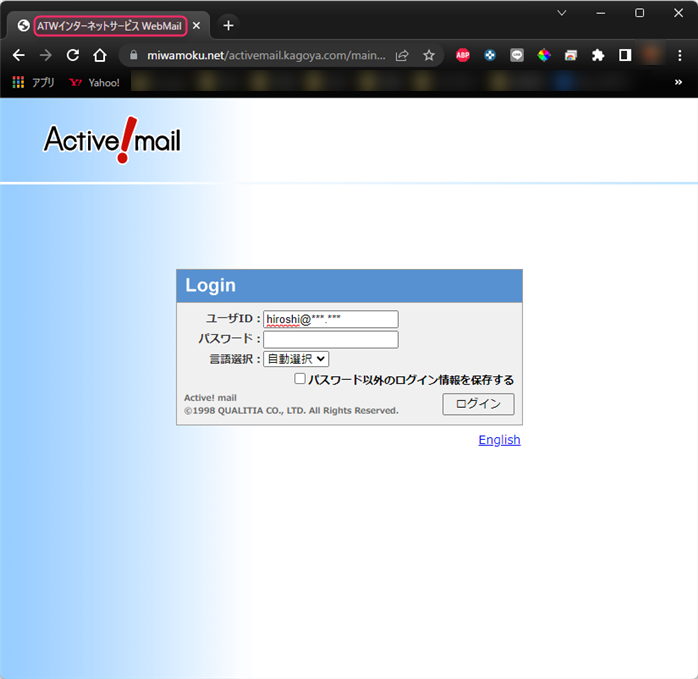

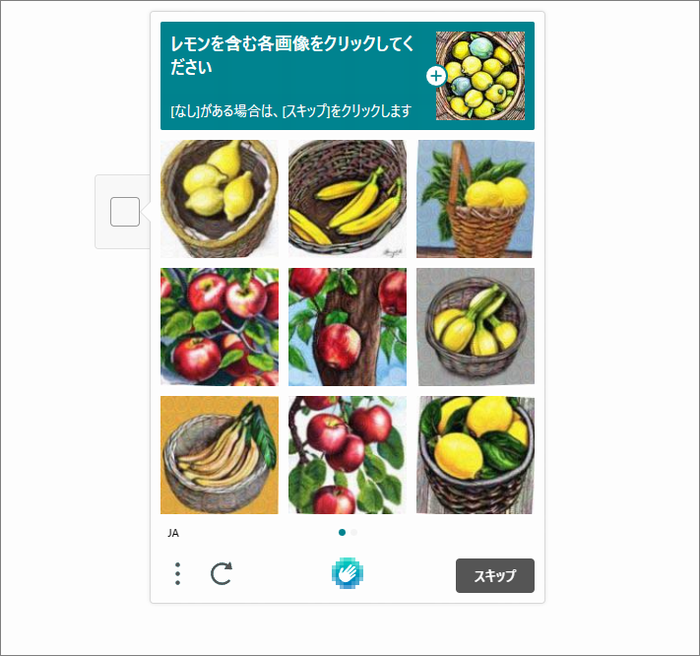

ありがちな生態確認の画面です。 次に表示されたページがこちら。

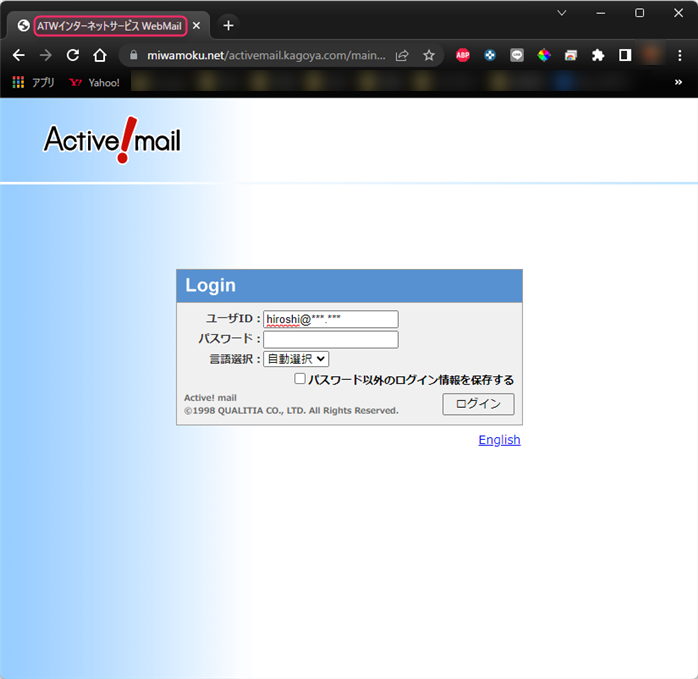

「ActiveMail」と書かれているので、サーバーに設置されたメールサーバー管理アプリサイトです。

もちろん偽サイトで、ここにユーザーIDとパスワードを入力させそのアカウント情報を詐取するのが

最大の目的です。

良く見てください、タブに書かれたサイトの名称が「ATWインターネットサービスWebMail」と

書かれていますよね?

これもレンタルサーバー企業の社名です。

どうやらこのサイトの持ち主は、詐欺サイトを流用しているようで、このレンタルサーバーユーザに対しても

悪事をはたらいているようです。

でも最低限サイト名称は変えないと… まとめ 手が込んでいるようでどこか間抜けな詐欺メールと詐欺サイトでしたね。

このメールは、サイト管理者宛に送った詐欺メールですので一般の方にはあまり関係ないかも知れません。

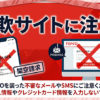

でもこんなに大量に来たので黙っていられませんでした…(笑) 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |