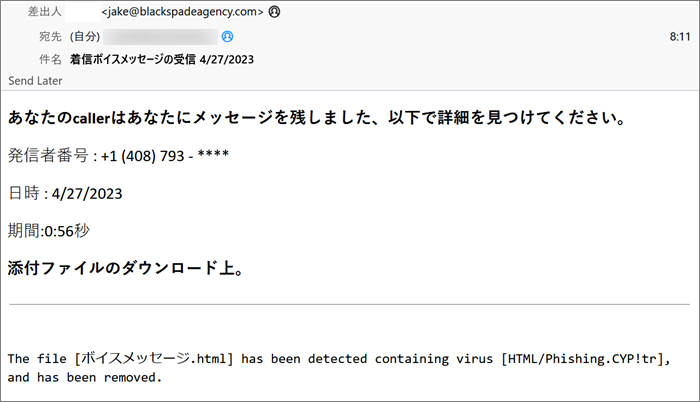

日本語がちょっと… このようにウイルスが添付されたメール、このところ多いですね。(^^;)

今日もこのようなメールが2通届いています。

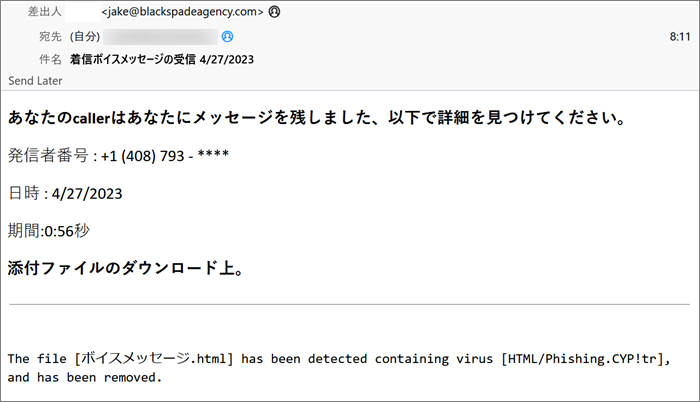

ちょっと何言ってるのかよくわからないのですが、添付されたメッセージを見ろってことでしょうか。

その添付されているファイル名は「ボイスメッセージ.html」のようで、拡張子が”html”なので

ウェブページのようです。

でも、ご覧の皆さんもそうだと思いますが、このように意味不明なメールに添付されたファイルなんて

誰が見るのでしょうか?(笑)

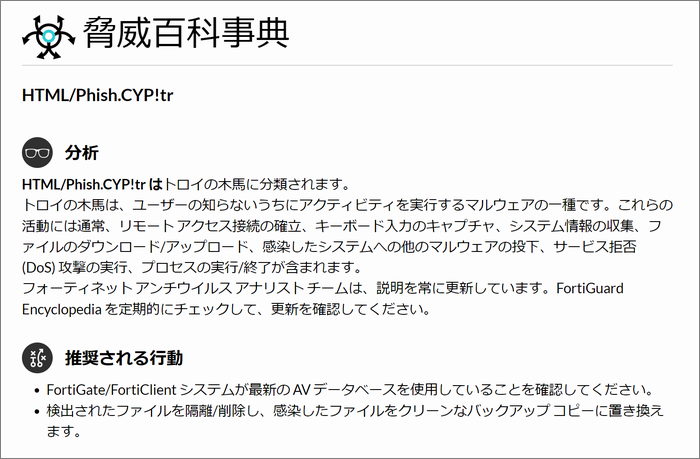

絶対に開けませんよね? メールの末尾にはこのように書かれています。 | The file [ボイスメッセージ.html] has been detected containing virus [HTML/Phishing.CYP!tr], and has been removed. | Google先生に翻訳してもらうとこのように書かれているようです。 | ファイル [ボイスメッセージ.html] はウィルス [HTML/Phishing.CYP!tr] を含んでいることが検出され、削除されました。 | 添付されていたファイルには[HTML/Phishing.CYP!tr]と言うウイルスが含まれていたようです。

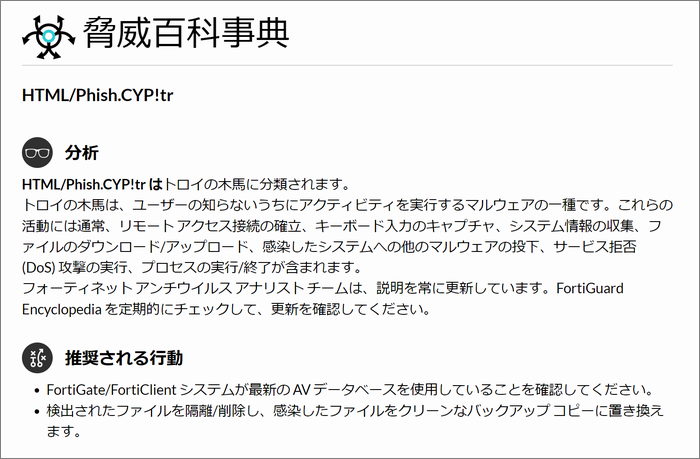

このウイルス、以前に紹介したメールにも添付されていたことがありましたね。

その時のブログエントリーがこちらです。 『詐欺メール』「東京総合病院から音声メッセージが2通あります」と、来た件

この時に「脅威百科事典」で調べたときの内容も参考までに貼っておきます。

ここに書かれているようにこのウイルスは、トロイの木馬と呼ばれる種類で、感染するとデバイスが

乗っ取られ様々な悪さを行うようです。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「着信ボイスメッセージの受信 4/27/2023」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

いつも悪意のあるメールに付けられている”[spam]”と言うスタンプが付けられていませんね。

なぜだかサーバーのフィルターをすり抜けてしまったようです。 差出人は

「jake@blackspadeagency.com」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 このようなメールに当然まともなメールアドレスなんて記載するはずがありませんので

偽装されているか、乗っとったデバイスのメールアドレスでしょうね。

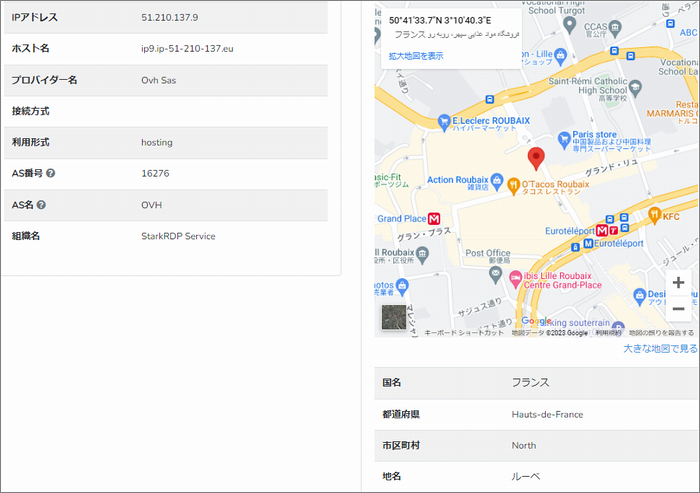

フランスが発信元か? では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「jake@blackspadeagency.com」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「27482023041116C06712735F-1B5EB39FC0@blackspadeagency.com」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

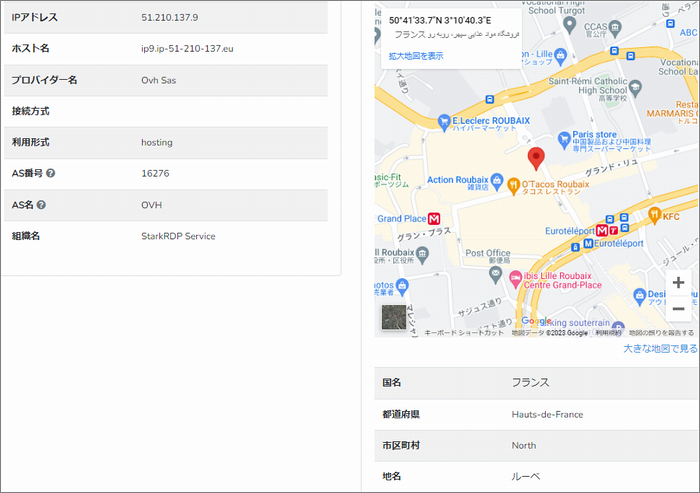

ここも偽装可能で鵜呑みにはできません。 | | Received:「from WIN-Q5SGN3B57VI (51.210.137.9)」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

何とこのメールには9つも”Received”が書かれていたので、私のところに届くまで

いくつものサーバーを介して届けられたことが分かりますね。

ここに記載したのは、一番最初の”Received”で、差出人が送信に使ったサーバーの

ものとなります。

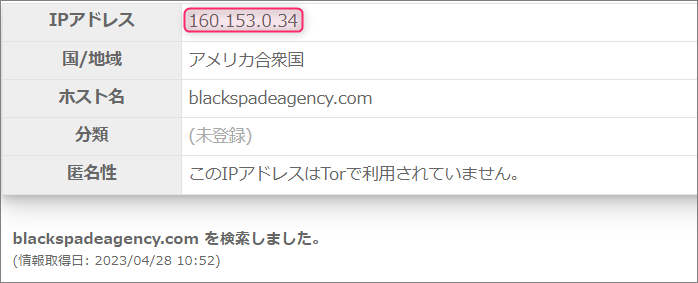

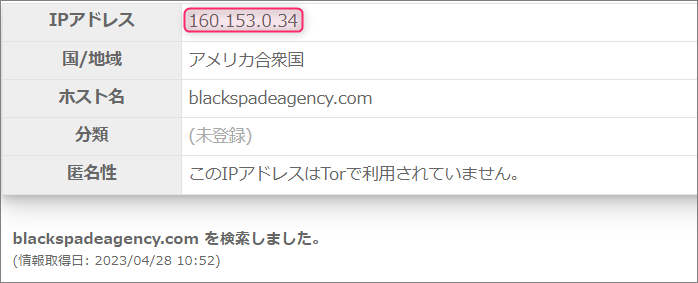

記載されている末尾の数字は、そのサーバーのIPアドレスです。 | では、メールアドレスにあったドメイン”blackspadeagency.com”について調べてみます。

”160.153.0.34”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”51.210.137.9”ですから全く異なります。

これでアドレス偽装は確定。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”51.210.137.9”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、フランスの ルーベと言う街。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

まとめ 本文の文明から推測すると、この差出人は自国語を日本語に翻訳してこのメールを送ってきた感じがしますね。

送信サーバーもフランスのようですしね。

こうしてブログ記事を書いている間にも「Amazon」や「えきねっと」を騙る怪しいげなメールが次々と

私のところに届いてます。

もうきっとこれは永遠に無くならないものでしょうね…

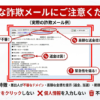

無くならないならこちらが気を付けるしかありません。

特に知らない相手からの添付ファイルは絶対に開かないようにご注意ください。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |