「ファミペイ」を騙るメールが続々と すいません、またまた「ファミペイ」です。

どうも詐欺メールってのは波があるようで、ここ最近は「ファミペイ」がトレンドのようです。

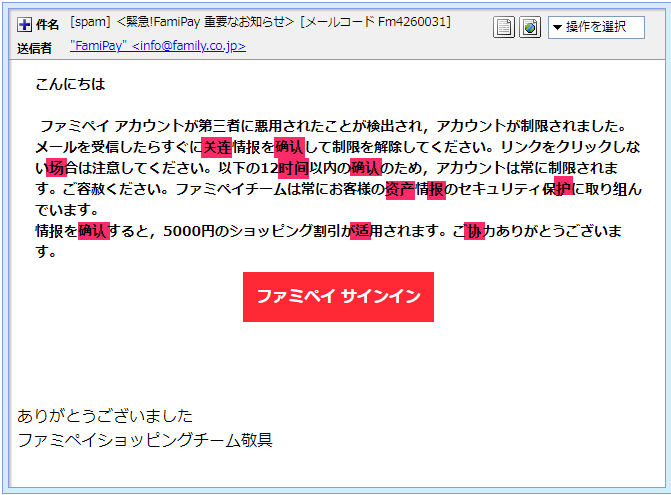

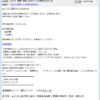

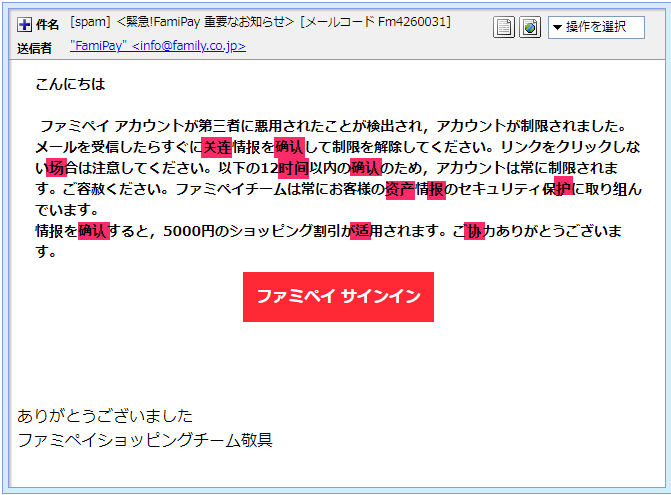

我慢しきれず色々落書きしちゃいましたが、今度はこのようなメールが届きました。

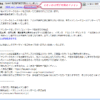

マーキングしたのはお分かりの通り、なんとなく意味は分かるものの読めなかったり読みずらい

漢字部分です。

まあこのような文字を使うのは恐らくは中国の方の仕業でしょう。

この他にも全く同じ内容で「【ファミペイ】重要なお知らせ」なんて件名の物も届いています。 このメールだとどうやら私のファミペイアカウントが第三者に不正利用されたようですね。

私、そのようなペイ持ってませんけど…(^^;)

しっかり読んでみるとなんだか日本語のおかしいですね。。。 ところで末尾に書かれている「ファミペイショッピングチーム」なんてチーム有るのでしょうか?

検索してみたけど出てきませんでしたよ! では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] <緊急!FamiPay 重要なお知らせ> [メールコード Fm4260031]」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”FamiPay” <info@family.co.jp>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ”family.co.jp”は確かに「ファミリーマート」さんのドメインですが、件名に”[spam]”とあるので

このメールは詐欺メール故に偽装の疑いがあります。

その辺りを含め、次の項で見ていくことにしましょう。

利用されたプロバイダーは、中国の「Beijing Baidu」 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「oeoflgqi@family.co.jp」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「852208EF9FD08D6ED852C9A36D14023A@family.co.jp」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from family.co.jp (unknown [106.13.94.177])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | この差出人は、あくまで自分のドメインは”family.co.jp”と言い張るようですね。

ならばその鼻っ柱をへし折ってやりましょうか! 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

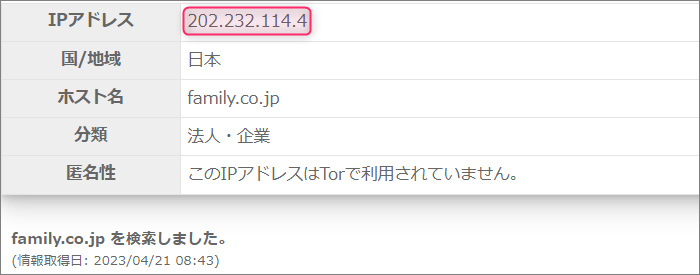

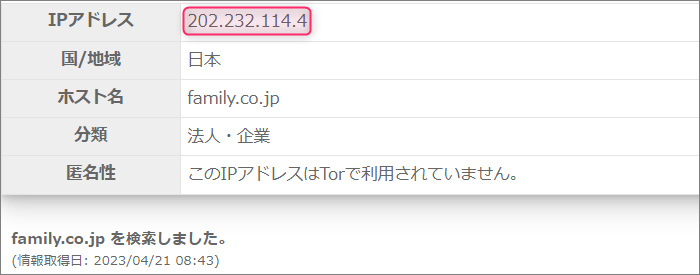

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”family.co.jp”についてですが、1つ前のブログエントリーの際に

調べた情報があるのでそれをそのまま流用しておきます。

”202.232.114.4”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”106.13.94.177”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”106.13.94.177”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元に利用されたプロバイダー情報やその割り当て地を確認してみます。

利用されたプロバイダーは、中国の「Beijing Baidu」いわゆる「百度」です。 そして次に割り当て地。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、フィッシング詐欺メールの一大生産地の北京にある

「天安門広場東側」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

リンク先はローカルマシンのDドライブ…(笑) では引き続き本文。 | こんにちは ファミペイ アカウントが第三者に悪用されたことが検出され,アカウントが制限されました。メールを受信したらすぐに关连情报を确认して制限を解除してください。リンクをクリックしない场合は注意してください。以下の12时间以内の确认のため,アカウントは常に制限されます。ご容赦ください。ファミペイチームは常にお客様の资产情报のセキュリティ保护に取り组んでいます。

情报を确认すると,5000円のショッピング割引が适用されます。ご协力ありがとうございます。

ファミペイ サインイン ありがとうございました

ファミペイショッピングチーム敬具 | メール本文をそのままコピペしたので、文字化け等はご容赦ください。

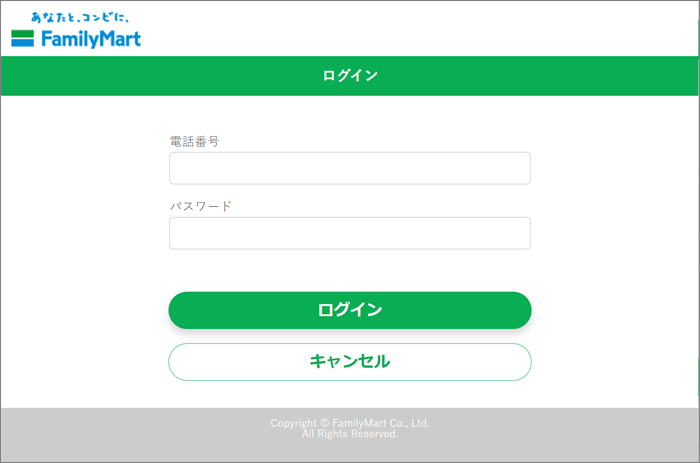

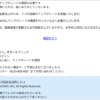

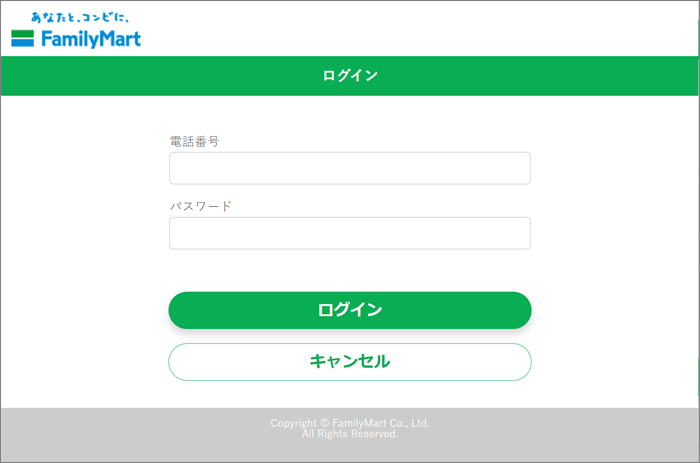

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「ファミペイ サインイン」って書かれたところに張られていてますが

ボタンを押しても全く反応がありません…

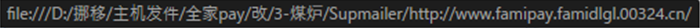

リンク先のURLはどうなっているのかとソースを確認してみるとこのように記述されていました。 | file:///D:/%E6%8C%AA%E7%A7%BB/%E4%B8%BB%E6%9C%BA%E5%8F%91%E4%BB%B6/%E5%85%A8%E5%AE%B6pay/%E6%94%B9/3-%E7%85%A4%E7%82%89/Supmailer/http://www.famipay.famidlgl.00324.cn/ | ぷっ…「file:///D:/」から始まるので、これだとローカルマシンのDドライブの中を指していますね(笑)

これじゃリンクに行きたくても行くことができません…(笑)

このURLで「%E6%8C%AA%…」ってのは漢字等の2バイト文字。

どんな漢字が書かれているのかとメールのリンクボタンにカーソルを合わせてみるとこのような

URLが浮き出してきました。

読めそうで読めないこれも恐らく中国の文字でしょうね。 どうやら最終的にはこの末尾にある”http”から始まるURLに誘導したかったようです。

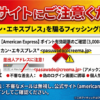

このURLをトレンドマイクロの「サイトセーフティーセンター」で危険度を確認してみました。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

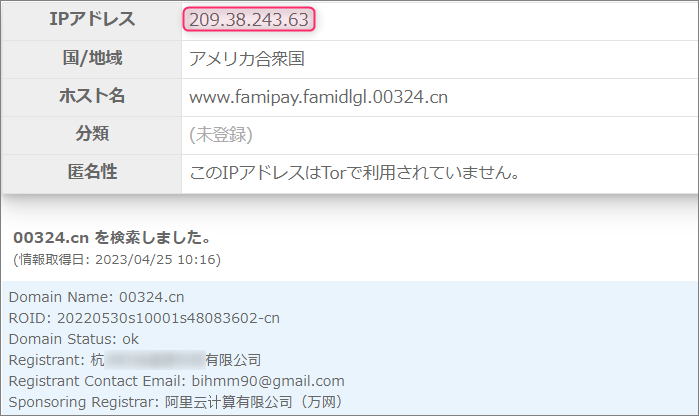

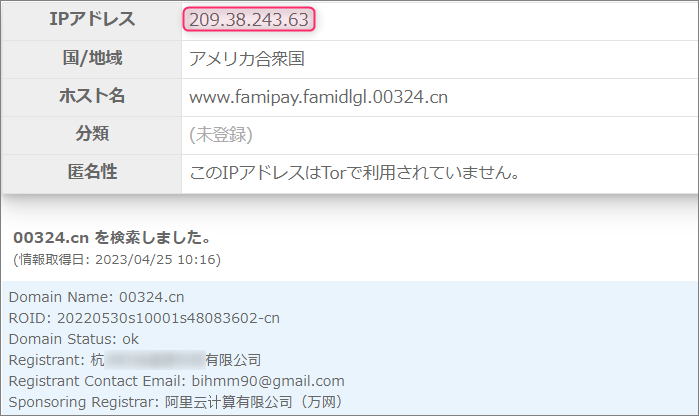

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”www.famipay.famidlgl.00324.cn”と中国の

国別ドメインです。

このドメインにまつわる情報を取得してみます。

このドメインの持ち主さんは、これまた1つ前のブログエントリーで紹介したのと全く同じ結果。

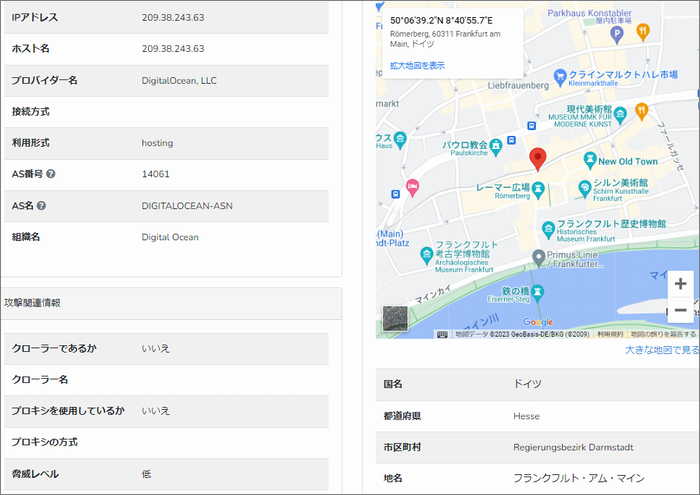

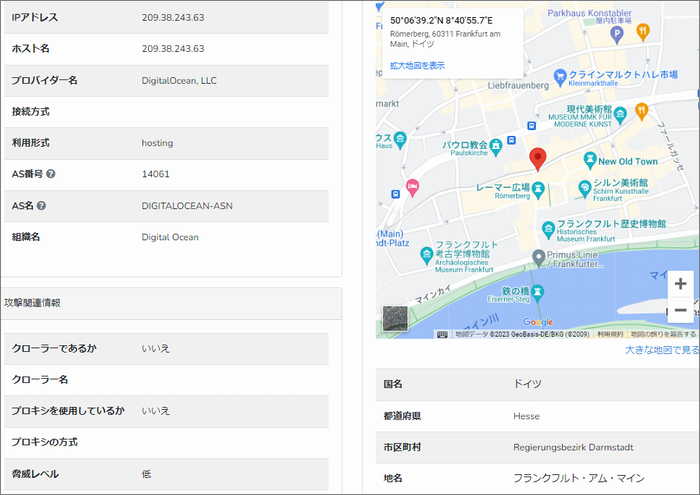

中国の企業が持ち主で、どうやら組織ぐるみで犯罪に手を染めているようです。 このドメインを割当てているIPアドレスは”209.38.243.63”とこれも1つ前のブログエントリーと同じ。

もちろんその割り当て地も同じでドイツのフランクフルト付近。

ってなわけで、若干URLは異なるもののリンク先の詐欺サイトも全く同じ。

こりゃ更新が楽でいいや。。。(笑)

って笑っている場合じゃありませんね! 当然詐欺サイトなので絶対にログインなどしてはいけません!!

まとめ 今、「ファミペイ」が詐欺メール界ではトレンドです。

メールで「ファミペイ」との記載の有る物には十分にご注意ください。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |