『詐欺メール』「<<重要·再送>>【ヤマト運輸】郵便物が配達できないため、配送情報をご補充ください」と、来た件

| 一連の詐欺メールと同じグループから | ||||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||||

★フィッシング詐欺解体新書★ | ||||

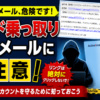

不審な点がぎっしりまたしても荷物の情報が欠落しているとして情報更新を促す「ヤマト運輸」を騙る詐欺メールの

末尾を見ると、「国際宅急便サービスセンター」とあるので海外からの荷物でしょうか? それにもう一つ。 では、このメールを解体し詳しく見ていきましょう! 件名は ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。 差出人は う~ん、”kuronekoyamato.co.jp”は確かに「ヤマト運輸」さんのドメインですが、 本当のメールアドレスは?では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

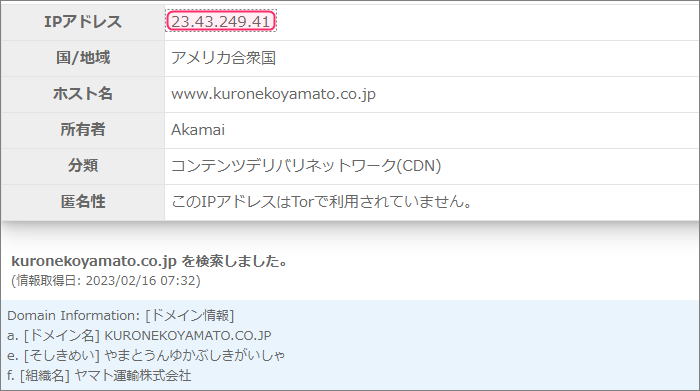

もうおおよそこの差出人がメールアドレスを偽装しているのではないかと薄々気づいて ※特定電子メール法違反 では、メールアドレスにあったドメイン”kuronekoyamato.co.jp”について調べてみます。

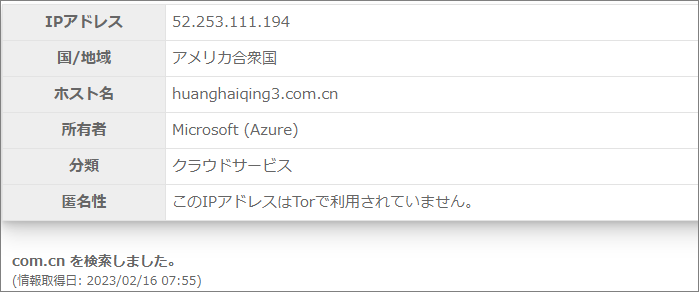

もちろん当然ちゃんと「ヤマト運輸」さんの持ち物です。 では今度は、”Return-Path”にあった”huanghaiqing3.com.cn”

このドメインを割り当てているIPアドレスは”52.253.111.194”と”Received”のものと同じ。 「フィールド御三家」の中で一番重要なのは”Received”

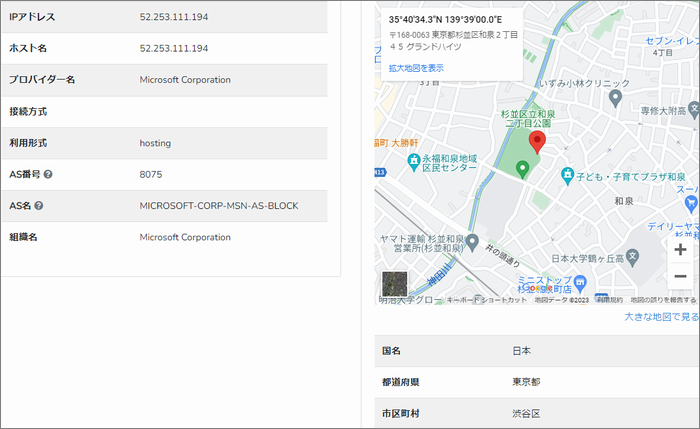

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、東京都杉並区和泉2丁目付近です。 再配達料として100円をカード請求する手口では引き続き本文。

このメール、どこが詐欺なのかというと、まずその目的は、荷物の情報が不足している このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

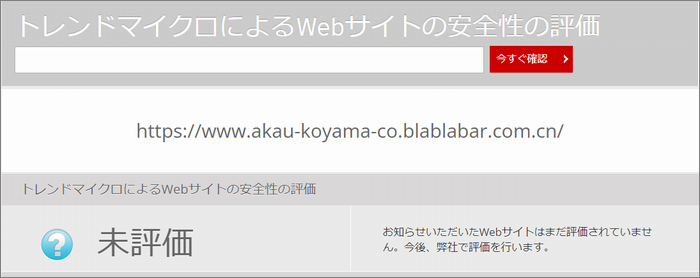

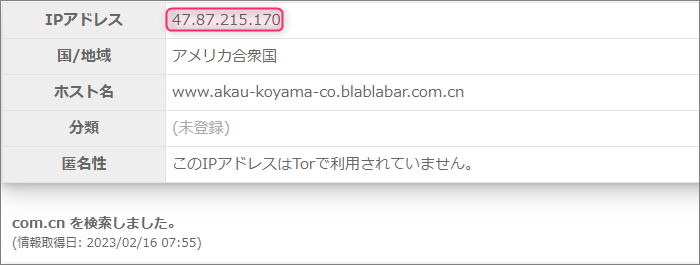

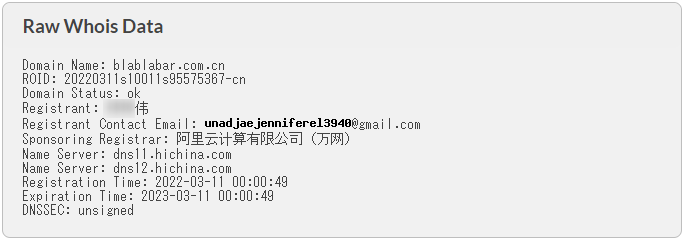

おっと、まだ「未評価」のようです。 このURLで使われているドメインは、サブドメインを含め”www.akau-koyama-co.blablabar.com.cn”

申請登録者は、私には読めない漢字2文字を含む氏名の方。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

例によって、バナーが間延びしてしまった「荷物お問い合わせシステム」と書かれたページ。 まとめここ直近は、「ソニー銀行」や、この「ヤマト運輸」そして「取引申し込み」と言った件名を使う 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メール100円,4108-8480-4551,akau-koyama-co.blablabar.com.cn,huanghaiqing3.com.cn,kuronekoyamato.co.jp,SPAM,なりすまし,フィッシング詐欺,ヤマト運輸,偽サイト,再配達料,危険,国際宅急便サービスセンター,拡散希望,注意喚起,荷物お問い合わせシステム,見分け方,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』JAネットバンクから『※要返信 登録個人情報再確認のお願い』と、来た件

★フィッシング詐欺解体新書★ スマホやタブレットが普及し増々便利に ...

『詐欺メール』「【重要】お客様のTS CUBIC CARDカード】が第三者に利用される恐れがあります。」と、来た件

カードの第三者利用なのに”配送先”とは?? ※ご注意ください! 当エントリーは迷 ...

【解析】セゾンNetアンサーを騙る「セキュリティ点検」詐欺メール

【調査報告】最新の詐欺メール解析レポート 今回ご紹介するのは「セゾンカード」を騙 ...

『詐欺メール』『【楽天証券】アカウント保全のために設定確認をお願いします』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』『Visaの特典メール認証のお知らせ』と、来た件

★フィッシング詐欺解体新書★ スマホやタブレットが普及し増々便利に ...