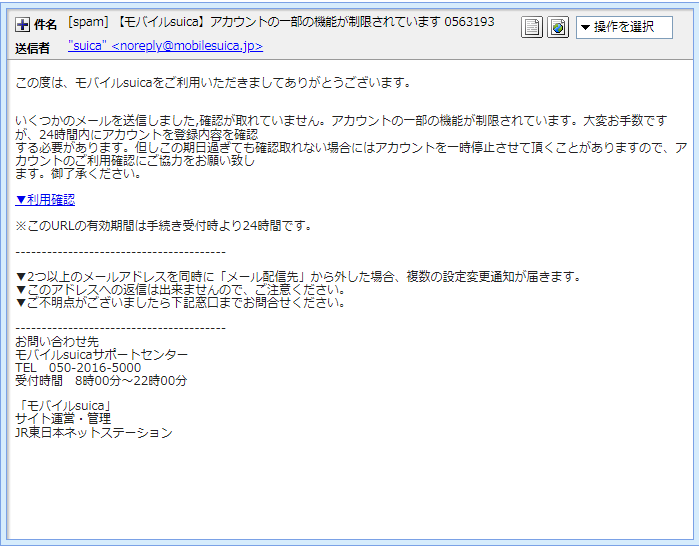

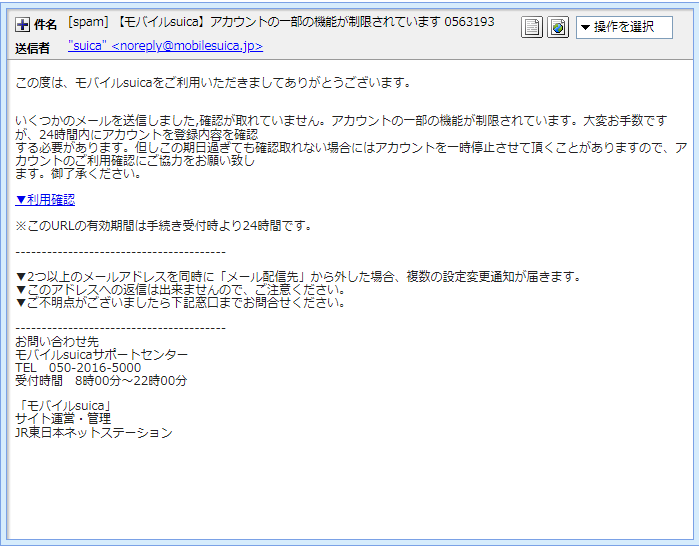

どこで改行してるの? 今回は、久しぶりに「モバイルsuica」の詐欺メールのご紹介なります。

改行の位置がおかしく片言の日本語を操る怪しいメールですね。

いくつかのメールを送ったらしいのですが、確認が取れていないとのこと。

何の確認なのか全く書かれてないので不信感がいっぱいです! では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] 【モバイルsuica】アカウントの一部の機能が制限されています 0563193」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”suica” <noreply@mobilesuica.jp>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

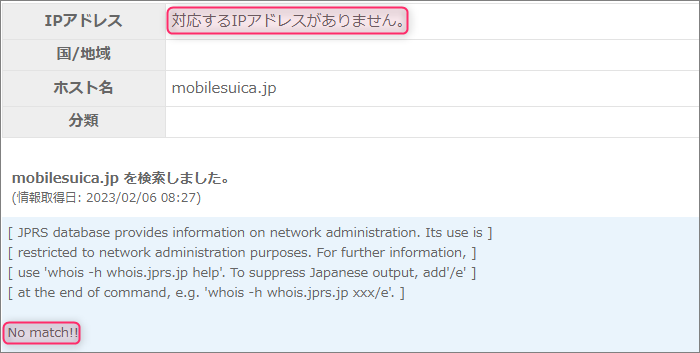

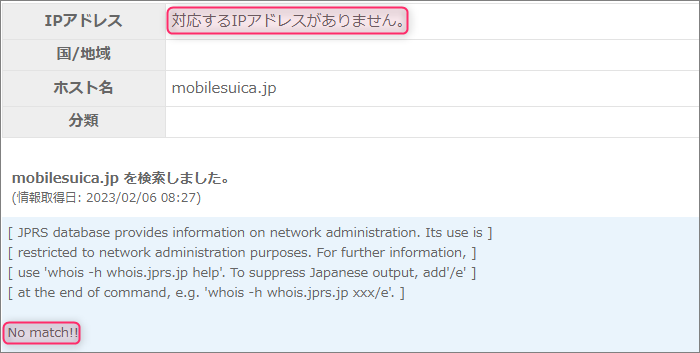

ですから、ここは信用できない部分です。 あれれ?「モバイルsuica」さんの利用しているドメインは”mobilesuica.com“のはず。

でもこのメールアドレスで使われているドメインは”mobilesuica.jp”ですね。

もしかして”mobilesuica.com“も「モバイルsuica」さんのものなのでしょうか?

ちょっとだけ調査してみると…

「No match!!」なんてビックリマーク2個も付けられちゃいました。(笑)

やはり”mobilesuica.jp”なんてドメインは実在していまいようですよ!

もうこの時点でメールアドレスの偽装は確定です!

差出人の宝刀のメールアドレスは? ではまず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

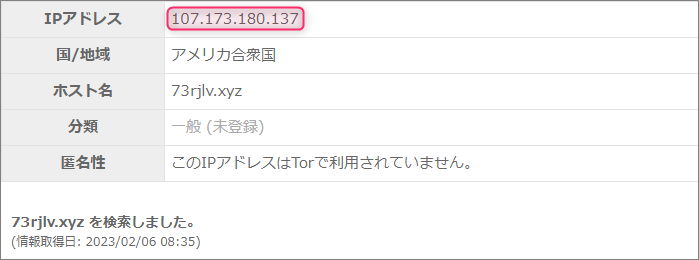

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「info@73rjlv.xyz」 出ました”.xyz”ドメイン。

このドメインは、格安で取得できるため容易に使い捨てができサイバー犯罪に多く使われて

いますので、注意が必要です。 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されます。 | | Message-ID:「e4ee176c672c0449a9b1d581289340a4@mobilesuica.jp」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from mta3.73rjlv.xyz (unknown [107.173.180.149])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | ”Return-Path”のアドレスを見る限りこの差出人のメールアドレスのドメインは恐らく”73rjlv.xyz” メールアドレスの偽装は、特定電子メール法違反となり処罰の対象とされます。 ※特定電子メール法違反

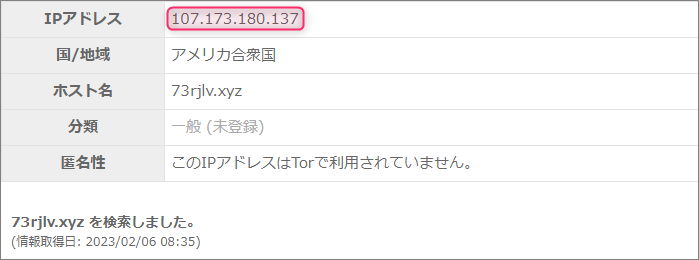

・個人の場合、1年以下の懲役または100万円以下の罰金です。 では、”Return-Path”にあったドメイン”73rjlv.xyz”について調べてみます。

”107.173.180.137”がこのドメインを割当てているIPアドレス。

”Received”のIPアドレスが”107.173.180.149”で末尾のセグメントだけ異なっているので、同じ組織内

から送られてきたものと推測することができます。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

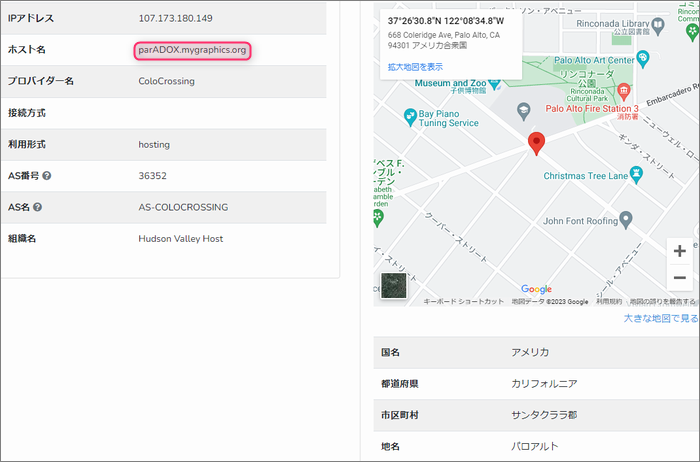

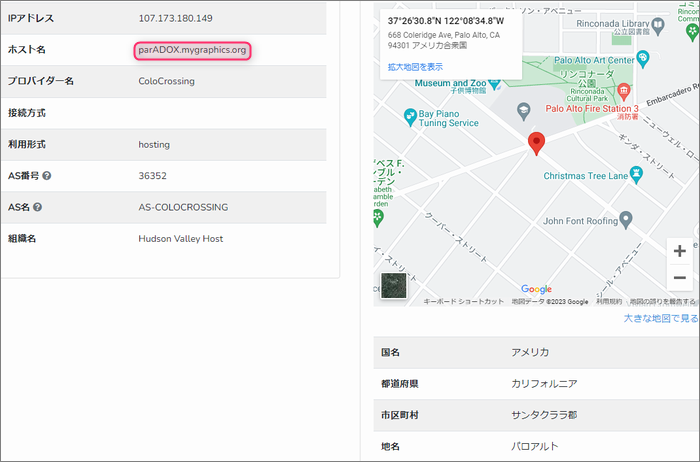

”Received”のIPアドレス”107.173.180.149”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、アメリカカリフォルニア州にあるパロアルトと言う街付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

左の欄を見ると「ホスト名 parADOX.mygraphics.org」と書かれていますね。

どうやらこのIPアドレスには”parADOX.mygraphics.org”と言うドメインも割り当てられているようです。

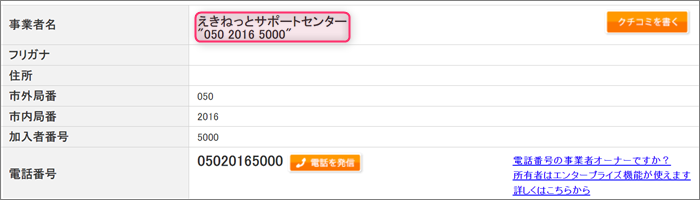

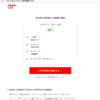

「050-2016-5000」は「えきねっとサポートセンター」のものですが… では引き続き本文。 | この度は、モバイルsuicaをご利用いただきましてありがとうございます。 いくつかのメールを送信しました,確認が取れていません。アカウントの一部の機能が制限されています。大変お手数ですが、24時間内にアカウントを登録内容を確認

する必要があります。但しこの期日過ぎても確認取れない場合にはアカウントを一時停止させて頂くことがありますので、アカウントのご利用確認にご協力をお願い致し

ます。御了承ください。 ▼利用確認 ※このURLの有効期間は手続き受付時より24時間です。 —————————————- ▼2つ以上のメールアドレスを同時に「メール配信先」から外した場合、複数の設定変更通知が届きます。

▼このアドレスへの返信は出来ませんので、ご注意ください。

▼ご不明点がございましたら下記窓口までお問合せください。 —————————————-

お問い合わせ先

モバイルsuicaサポートセンター

TEL 050-2016-5000

受付時間 8時00分~22時00分 「モバイルsuica」

サイト運営・管理

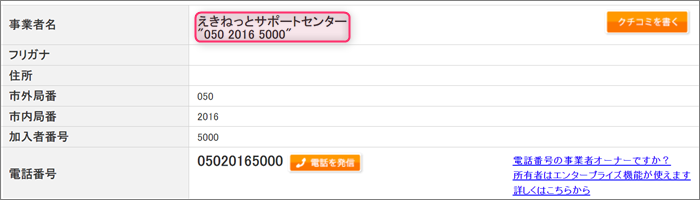

JR東日本ネットステーション | 「モバイルsuicaサポートセンター」の電話番号が「050-2016-5000」とされていますが

本当にそうなのでしょうか?

「電話帳ナビ」で検索してみるとこのような結果が…

「えきねっとサポートセンター」も確かに運営はJR東日本が行っていますが

それぞれ組織が異なりますから味噌も糞もごっちゃにしちゃいけません(笑)

この差出人は、どうせ「えきねっと」に関わる詐欺メールにも加担しているのでしょう。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「▼利用確認」って書かれたところに張られていて、リンク先の

URLとトレンドマイクロの「サイトセーフティーセンター」での危険度評価がこちらです。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

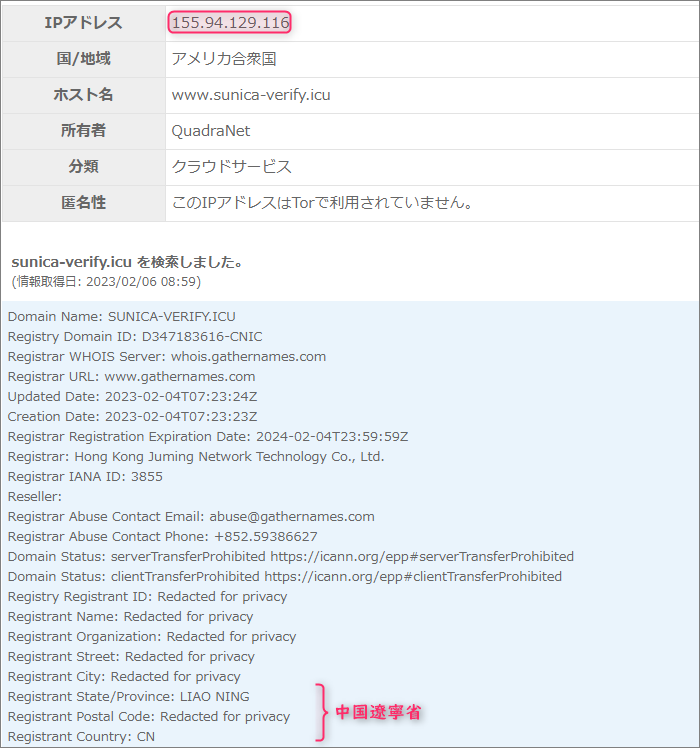

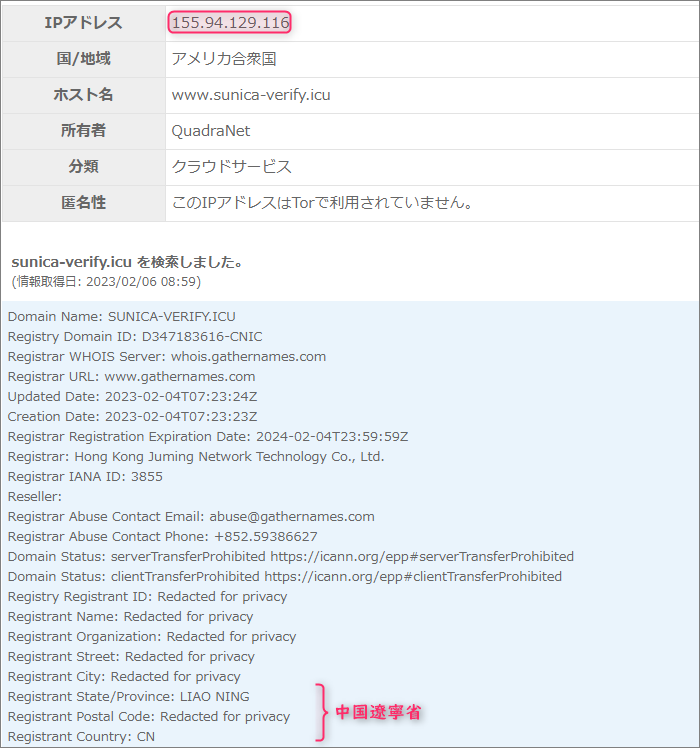

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”www.sunica-verify.icu”

このドメインにまつわる情報を取得してみます。

申請登録は、中国遼寧省から行われたようです。 そしてこのドメインを割当てているIPアドレスは”155.94.129.116”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

ピンが立てられのは、詐欺サイトのメッカ、ロサンゼルス近郊のリトルトーキョーに程近い場所。

フィッシング詐欺サイトは、この付近に密集しています!

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 リンク先サイトへ危険を承知で安全な方法で接続してみましたが、表示されたのは「403」とだけ

書かれた真っ白なページ。

この「403」はHTTPステータスコードのことで、Webサイトが閲覧禁止になっている状態を表します。 詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

まとめ このメールは、モバイルsuicaユーザー限定ですが、差し出した詐欺師には相手がユーザーかどうかは

関係ありません。

とにかく数打てば当たる方式でどこかから入手した漏洩メールアドレスリストに宛てて機械的に適当に

送ったものでしょうね。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |