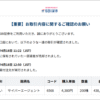

私、「So-net」会員じゃありませんが、それがなにか? 週明けの月曜日に「So-net」からこのようなメールが届きました。

「So-net」はSONYが運営するインターネットサービスです。

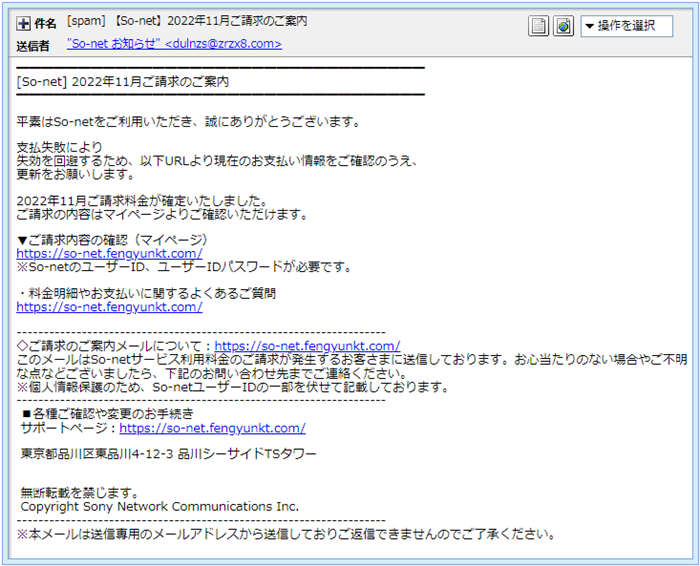

このメール「◇ご請求のご案内メールについて」ってところに

「このメールはSo-netサービス利用料金のご請求が発生するお客さまに送信しております」

と書いてありますが、私、So-net会員じゃありません。

なのに11月の請求ってどういうことなのでしょうか?

そしてなぜこのようなメールが届いたのでしょうか?

そうです、これはフィッシング詐欺メールだからです! このメールは、支払いが失敗したのでリンクから支払情報を確認するよう促しています。 では、このメールを解体し詳しく見ていきましょう!

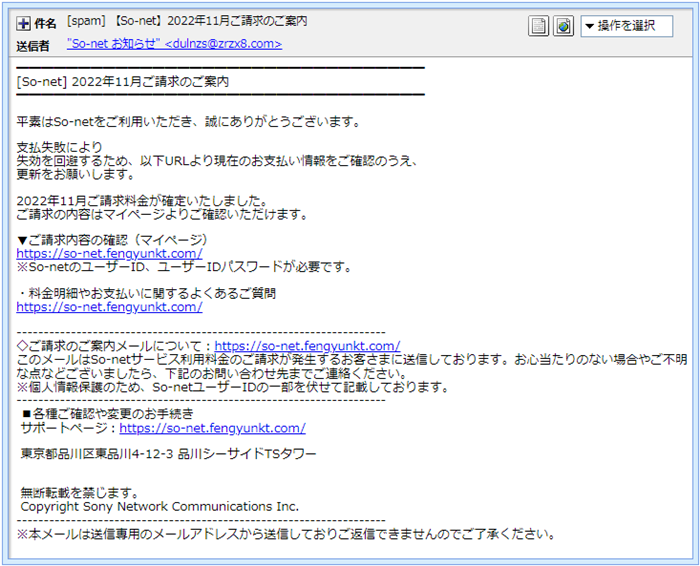

まずはプロパティーから見ていきましょう。 件名は

「[spam] 【So-net】2022年11月ご請求のご案内」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”So-net お知らせ” <dulnzs@zrzx8.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 おかしいですよね?

「So-net」なんて古くからあるインターネット上のサービスですし”so-net.ne.jp”って

きちんとした正規ドメインをお持ちです。

正規ドメインが有るのにそれ以外のこのようなでたらめなドメインを使ったメールアドレスで

ユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

それに”dulnzs@zrzx8.com”なんてメールアドレスだって眉唾ものです。

「So-net」が香港のサーバーからメールを?! では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「dulnzs@zrzx8.com」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「21AAFE5ABB18BA2BB60DCBE9C9AC7388@zrzx8.com」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from zrzx8.com (unknown [103.138.83.200])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | この差出人は、あくまで自分のドメインは”zrzx8.com”と言い張るようですね。

このドメインが本当にこの差出人のメールアドレスで使われているものなのかどうか

ちょっと調べてみます。 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”zrzx8.com”についてどのようなIPアドレスに

割当てられているのか調べてみます。

これによると”129.227.60.143”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”103.138.83.200”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”103.138.83.200”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、「香港」付近です。

これはこのメールの発信元メールサーバーの位置を示していますが、So-netがこのようなところに

メールサーバーを置いているなんて考えられませんよね?(笑)

リンク先のURLに注目してください では引き続き本文。 ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

[So-net] 2022年11月ご請求のご案内

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━ 平素はSo-netをご利用いただき、誠にありがとうございます。 支払失敗により

失効を回避するため、以下URLより現在のお支払い情報をご確認のうえ、

更新をお願いします。 2022年11月ご請求料金が確定いたしました。

ご請求の内容はマイページよりご確認いただけます。 ▼ご請求内容の確認(マイページ)

h**ps://so-net.fengyunkt.com/

※So-netのユーザーID、ユーザーIDパスワードが必要です。 ・料金明細やお支払いに関するよくあるご質問

h**ps://so-net.fengyunkt.com/ ——————————————————————–

◇ご請求のご案内メールについて:h**ps://so-net.fengyunkt.com/

このメールはSo-netサービス利用料金のご請求が発生するお客さまに送信しております。お心当たりのない場合やご不明な点などございましたら、下記のお問い合わせ先までご連絡ください。

※個人情報保護のため、So-netユーザーIDの一部を伏せて記載しております。

——————————————————————–

■各種ご確認や変更のお手続き

サポートページ:h**ps://so-net.fengyunkt.com/ 東京都品川区東品川4-12-3 品川シーサイドTSタワー 無断転載を禁じます。

Copyright Sony Network Communications Inc.

——————————————————————–

※本メールは送信専用のメールアドレスから送信しておりご返信できませんのでご了承ください。 | このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは、本文中に4箇所書かれていて、リンク先のURLがこちらです。

確かに「So-net」も文字も使われていますが、このURL内のドメインは”fengyunkt.com”で

So-netとは全く関りの無いドメインです。 このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみると

まだあまり知られていないものなのか「未評価」とされています。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎますので

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”so-net.fengyunkt.com”

このドメインにまつわる情報を取得してみます。

最近詳しい情報が抽出することのできないドメインが多くなりましたね。

この結果から分かるのは、レジストラが中国のIT大手の「アリババクラウド」であることと

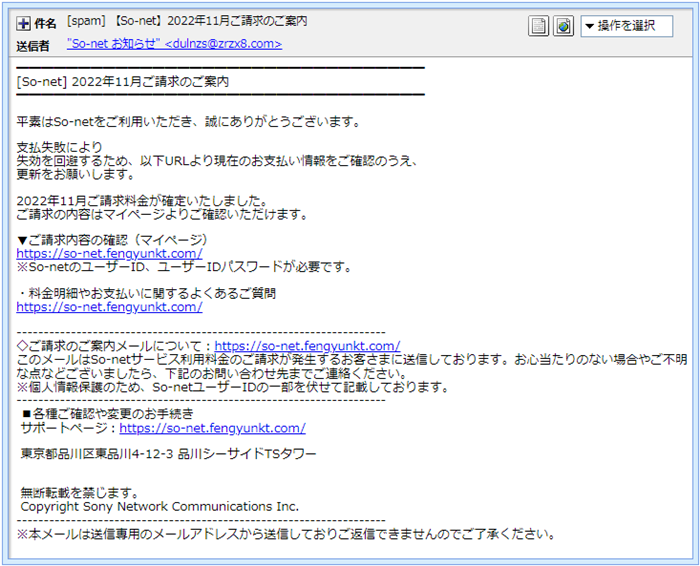

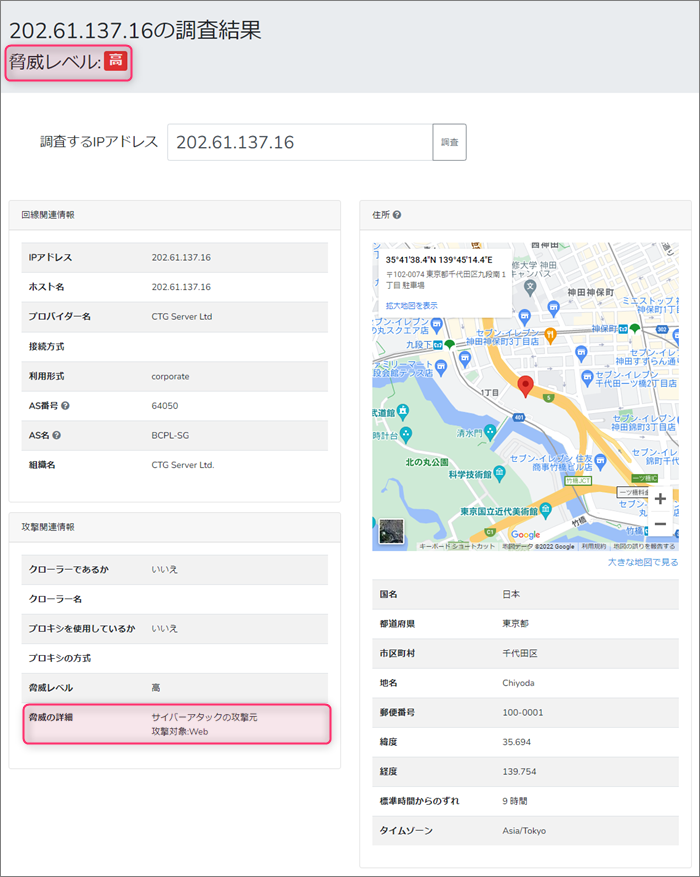

このドメインを割当てているIPアドレスが”202.61.137.16”と言うことくらいです。 このIPアドレスを元にその危険度と割り当て地を確認してみます。

こちらではこのIPアドレスは、既に危険なものと周知しているようで、脅威のレベルは「高」

その詳細は、Webによるサイバーアタックとされています。 そして割り当て地ですが、こちらもIPアドレスを元にしているので、アバウトな位置であることを

ご承知いただいた上でご覧ください。

ピンが立てられのは、日本武道館にほど近い東京都千代田区九段付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

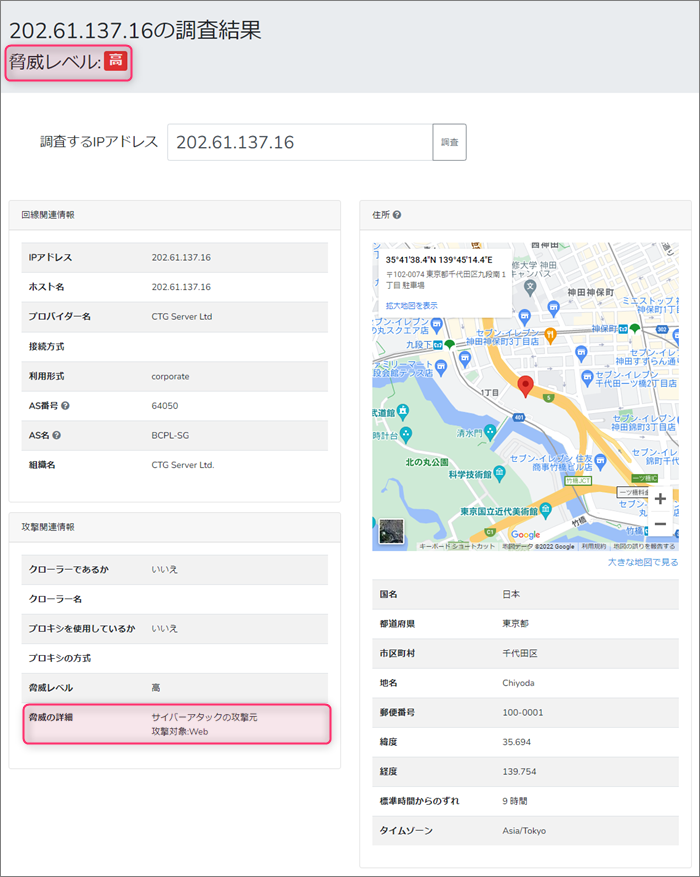

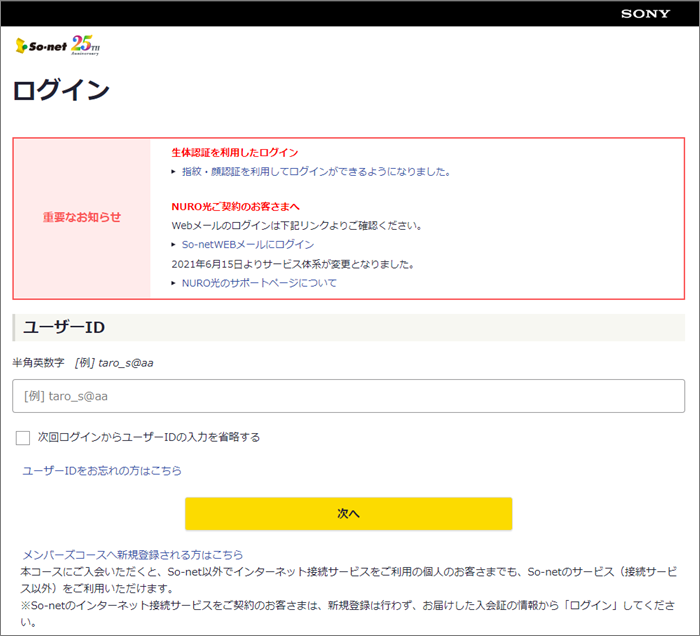

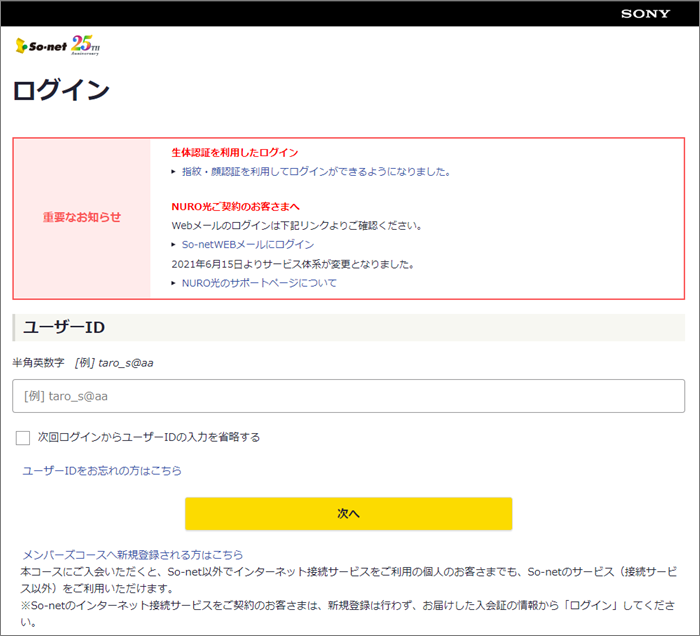

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 開いたのは「So-net」へのログインページに酷似した偽サイト。

本家サイトを確認してきましたが、全く見分けが付かないほど巧妙に作られています。

犯人は、本家サイトを丸ごとダウンロードし自身の持つサイトにアップロードしているので

アドレスバーのURL以外見た目が全く同じサイトが作れるのです。

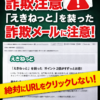

まとめ このように詐欺サイトを見分けるには、URL以外判断付きませんから必ずアドレスバーの

URLにご注意くださいね。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |