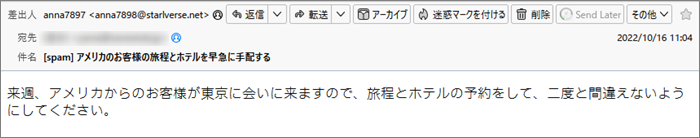

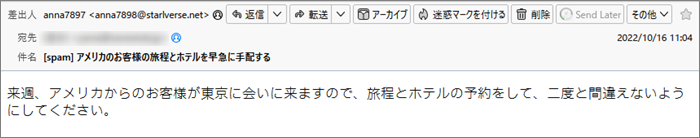

私、何か間違いましたっけ? なんか、さっぱり意味の分からない怒っているようなメールが届きましたよ。

日曜日のお昼前に届いたメールですが、来週アメリカから誰かが来るようで、移動のチケットや宿泊先の

手配をするようにとのこと。

アメリカに知り合い居ないし、二度と間違えないようにと書かれていますが、私、何かしましたっけ?(;’∀’) では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] アメリカのお客様の旅程とホテルを早急に手配する」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「anna7897 <anna7898@starlverse.net>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ところで「anna7897」ってダレ?

因みに「starlverse.net」で検索してみましたがロクな情報出てきませんよ!

って、それ以前に”anna7898@starlverse.net”なんてメールアドレスなんて偽装、偽装!!

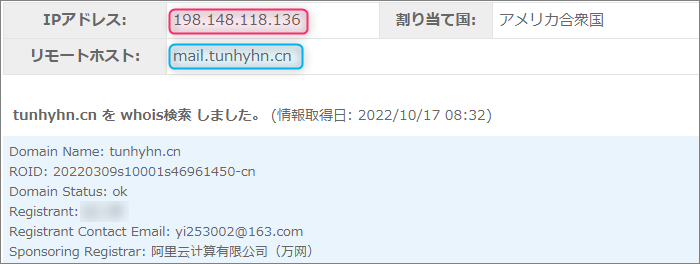

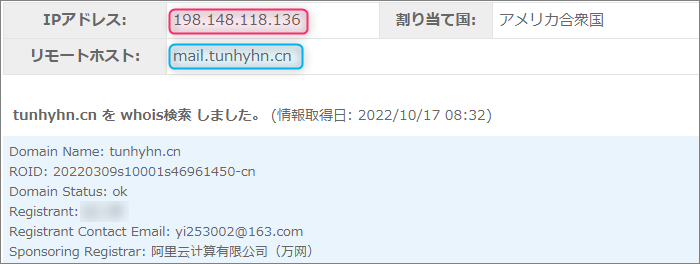

差出人の本当のドメインは”mail.tunhyhn.cn” では、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「anna7898@starlverse.net」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「20221016100454033517@starlverse.net」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from starlverse.net (mail.tunhyhn.cn [198.148.118.136])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | ”Received”に”mail.tunhyhn.cn”なんてドメイン記載されているので、おそらく差出人の本当の

メールアドレスは”*****@tunhyhn.cn”です。

“.cn“は中国のトップレベルドメイン…

ほんとこの手のメールには必ずこの国の名前出てきますね…(;^_^A では、それを立証してみましょうか!

”Received”のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”starlverse.net”について調べてみます。

このドメインはどうやら実在するようです。

そして”198.148.118.136”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”198.148.118.136”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”198.148.118.136”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその情報を確認してみます。

ほらね!

やっぱりこの差出人の本当のドメインは”mail.tunhyhn.cn”でした。 では、このIPアドレスの現在の所在地を確認してみましょう。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、アメリカカリフォルニア州ロサンゼルスにあるサンタクラリタ付近です。

詐欺メールや迷惑メールの調査では時々見かける場所。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

まとめ リンクが有るわけでもないし、添付ファイルが有るわけでもないし、何がしたいのか良く分かりません。

このようなメール、例えば騙されて返信したところで本当の差出人には届かないし…

逆に何のが居も無いので単なる迷惑メールの類なのでしょうね。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |