”jcb.co.jp”は確かに「JCB」さんのドメインですが… 「JCB」を騙るフィッシング詐欺メールも多いもので、今朝もこのようなメールが受信箱に

届けられました。

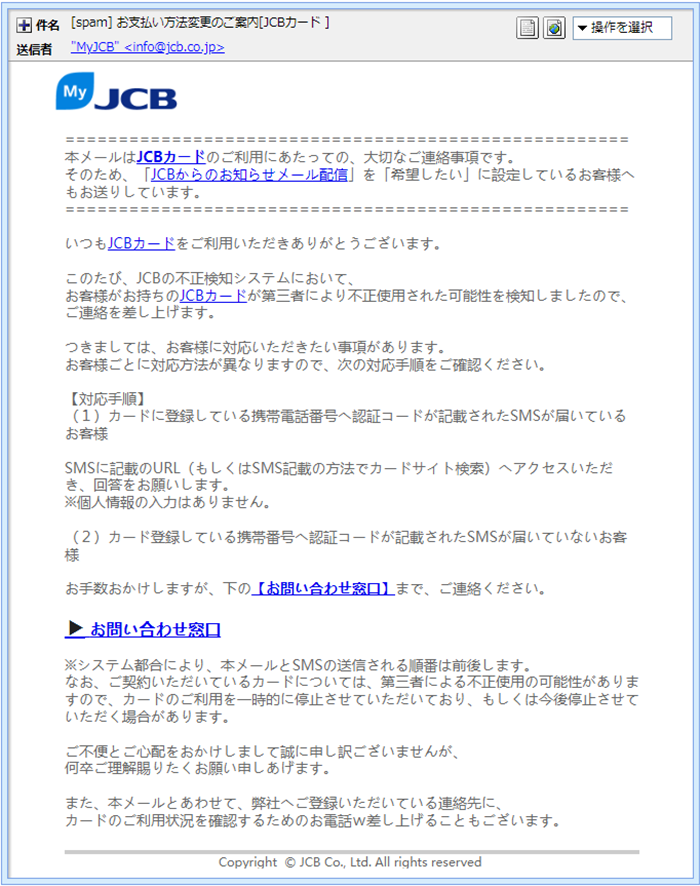

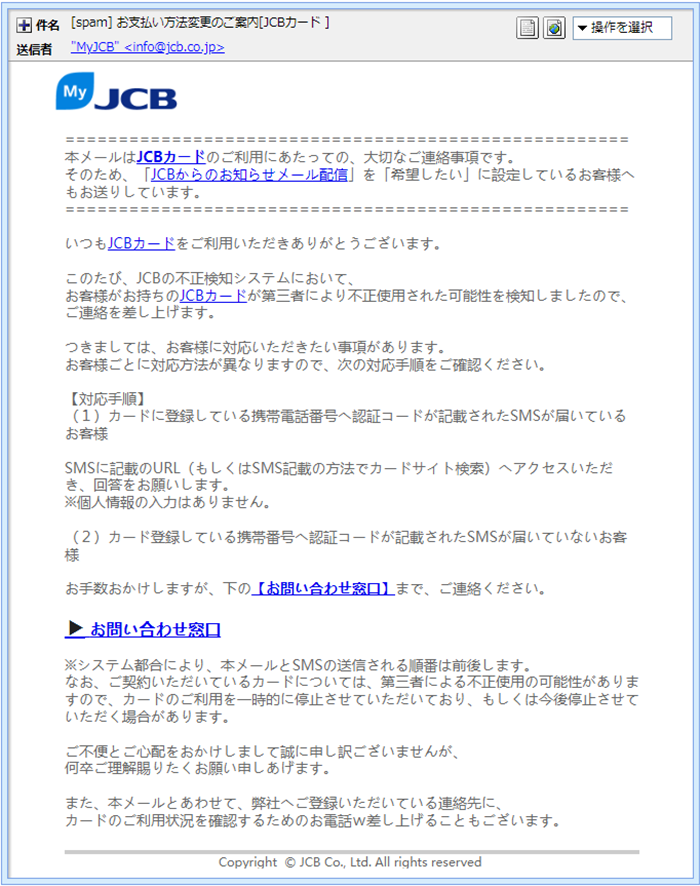

書いてあるのは、例によって「第三者不正利用」の疑いがあるのでリンクから対応を促すものです。 では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] お支払い方法変更のご案内[JCBカード ]」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”MyJCB” <info@jcb.co.jp>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 上手く化けているつもりでしょうけど…

”jcb.co.jp”は確かに「JCB」さんのドメインですが、件名に”[spam]”とあるのでこのメールは

詐欺メール故に偽装の疑いがあります。

その辺りを含め、次の項で見ていくことにしましょう。

あくまで「jcb.co.jp」と言い張るので鼻っ柱を折ってみた では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「fhoam@jcb.co.jp」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「80548ACD02A0675A2233969365C88D5D@jcb.co.jp」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from jcb.co.jp (unknown [106.13.60.206])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | この差出人は、あくまで我こそは「jcb.co.jp」と言い張るようなので、鼻っ柱を折って

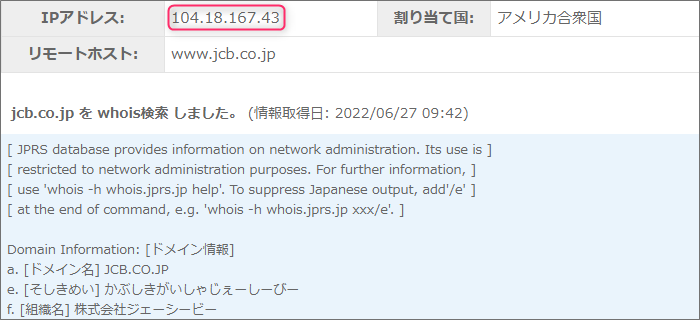

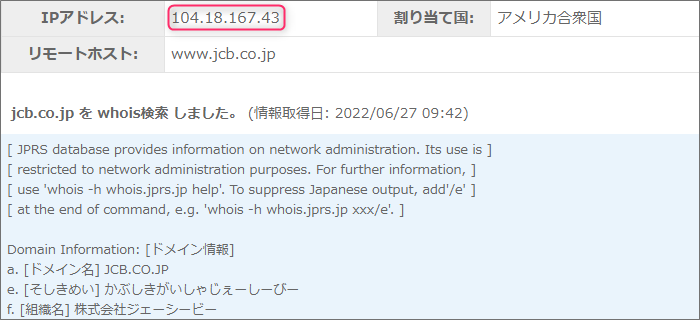

やることにします。 まずは、”jcb.co.jp”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

当然ちゃんと「JCB」さんの持ち物ですね。

そして”104.18.167.43”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”106.13.60.206”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! この中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

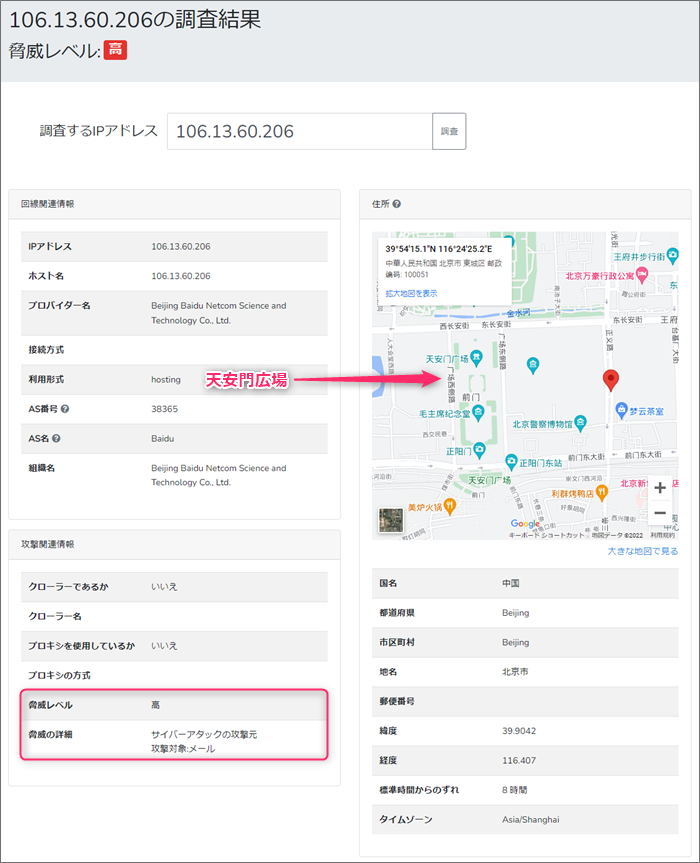

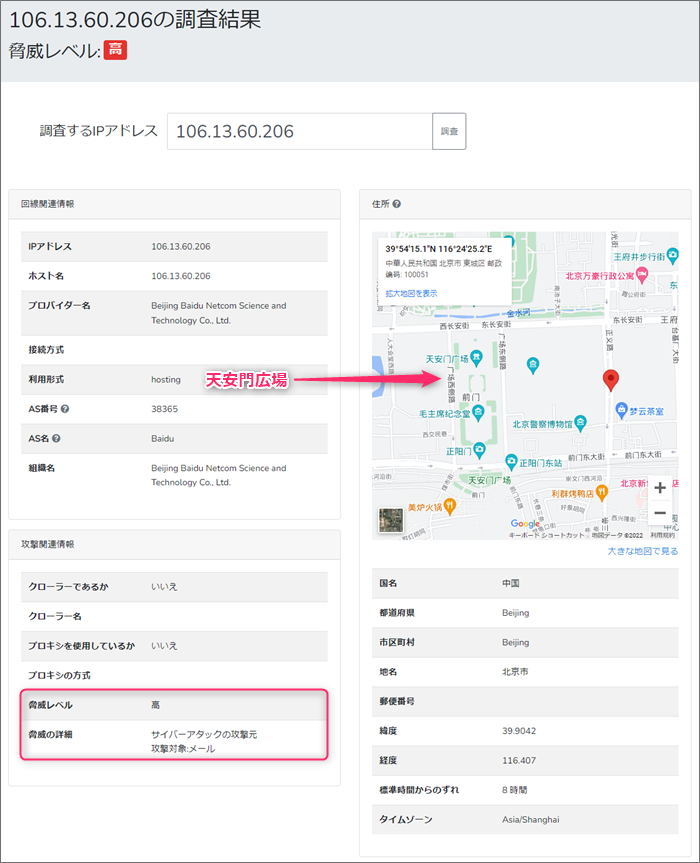

”Received”のIPアドレス”106.13.60.206”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、フィッシング詐欺メールの一大生産地の北京にある「天安門広場東側」付近です。

よく見ると、このIPアドレスの持つ脅威レベルは「高」で、脅威の詳細は「サイバーアタックの攻撃元」

攻撃対象は「メール」とされていますから、悪意のある物として周知されているようです。

まさか詐欺サイトが安全だなんて?! では引き続き本文。 | いつもJCBカードをご利用いただきありがとうございます。 このたび、JCBの不正検知システムにおいて、

お客様がお持ちのJCBカードが第三者により不正使用された可能性を検知しましたので、

ご連絡を差し上げます。 つきましては、お客様に対応いただきたい事項があります。

お客様ごとに対応方法が異なりますので、次の対応手順をご確認ください。 【対応手順】

(1)カードに登録している携帯電話番号へ認証コードが記載されたSMSが届いているお客様

SMSに記載のURL(もしくはSMS記載の方法でカードサイト検索)へアクセスいただき、

回答をお願いします。

※個人情報の入力はありません。 (2)カード登録している携帯番号へ認証コードが記載されたSMSが届いていないお客様

お手数おかけしますが、下の【お問い合わせ窓口】まで、ご連絡ください。 | まあ、このメールが届いているんで対応手順は当然(2)の方でしょうね(笑)

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「お問い合わせ窓口」って書かれたところに張られていて、リンク先の

URLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

えっ?! 安全だなんてとんでもない!!

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

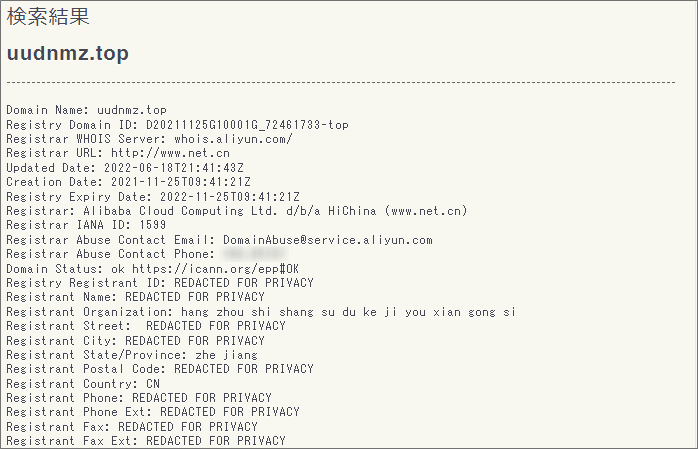

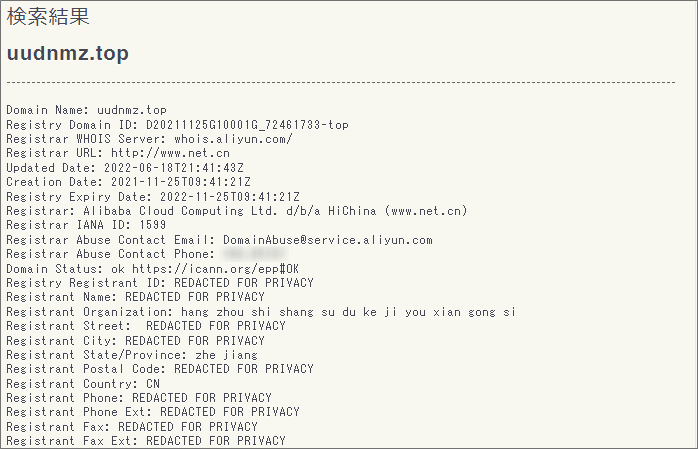

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”www.myjasosceob.aasneoscb.uudnmz.top”

このドメインにまつわる情報を取得してみます。

申請は、「Registrant State/Province: zhe jiang」とあるので中国浙江省から。

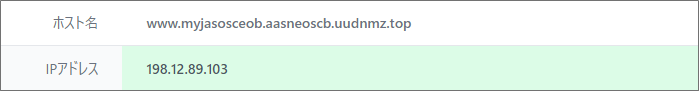

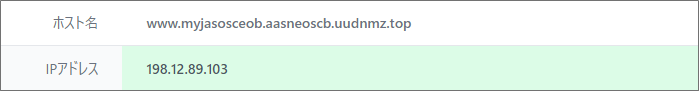

「Registrar: Alibaba Cloud Computing Ltd」とも書かれているのでレジストラは中国のアリババ。 このドメインを割当てているIPアドレスを取得してみます。

このIPアドレスを逆引きしてみると…

「colocrossing.com」なんてドメインが割当てられていることも分かりました。

「colocrossing.com」はアメリカのプロバイダーで、今までの調査の中で、アメリカを拠点とする

フィッシング詐欺サイトの多くはこの「colocrossing.com」を利用していることが分かっていますので

このプロバイダーはフィッシング詐欺の温床となっています。 このドメインを割当てているIPアドレスは”198.12.89.103”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、詐欺サイトが多くある、ニューヨークのバッファロー付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 「サイトセーフティーセンター」では安全だと書いてありましたが、十分に注意しながら

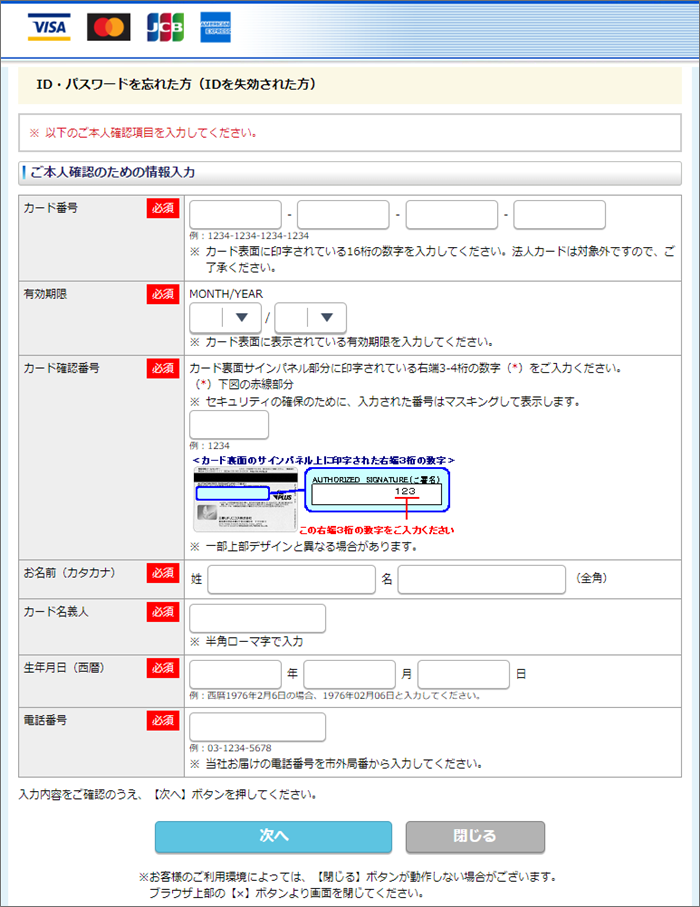

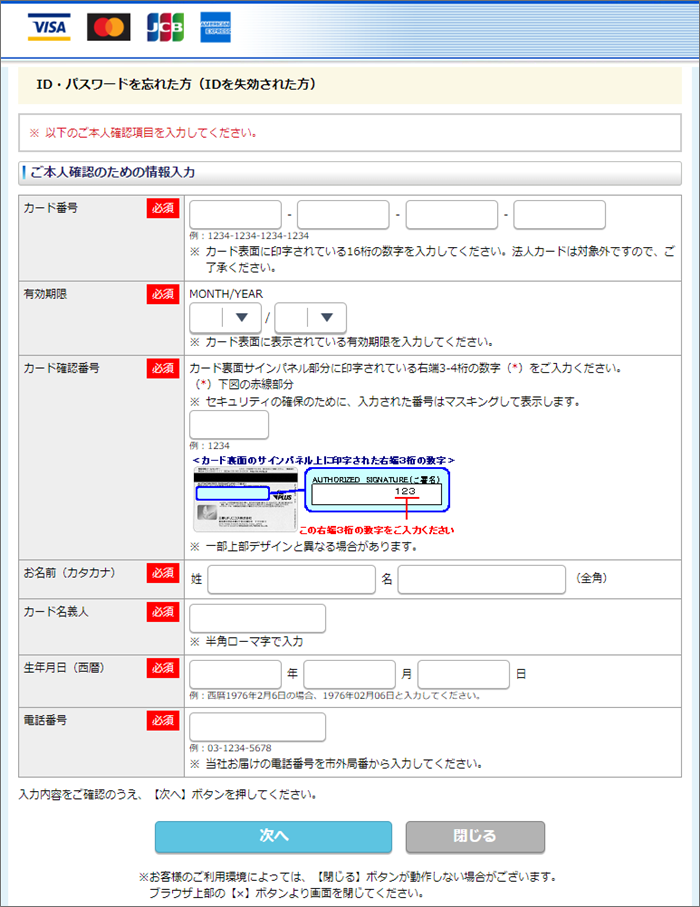

リンク先の詐欺サイトに調査目的で訪れてみました。

やはり、詐欺サイトは全くブロックされることなく無防備に運営されていました。

開いたページが既にカード情報を入力するフォームになっていますが、普通はログインさせてから

聞き出そうとしますよね?

この詐欺師はあまりにもせっかちすぎます。(笑)

まとめ それにしてもこのようなサイトが無防備に放置されていることはとても危険!

一時も早く危険なサイトとして認識しブラックリストに登録されることを祈ります。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |