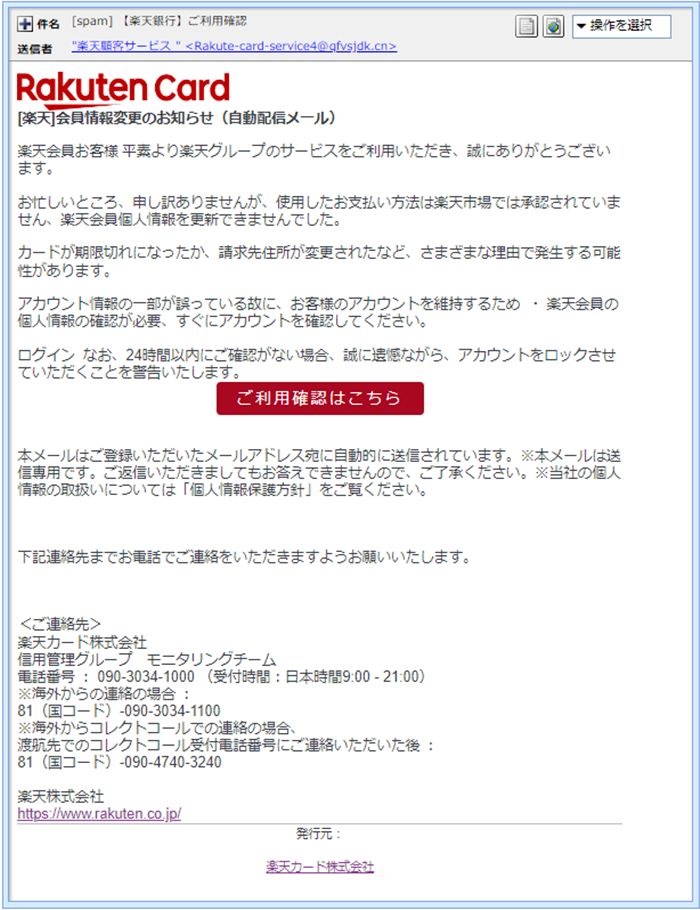

「楽天銀行」?「楽天カード」?「楽天株式会社」? 楽天カードからこのようなメールが届きました。

なんか、Amazonからも同じようなメールがよくきますねよね。

もちろんフィッシング詐欺メールなのですが、相変わらず心もとない日本語です…

書かれているのは、支払方法が承認されなかったのでリンクから確認を促すもの。

なんか、「楽天銀行」「楽天カード」「楽天株式会社」と、いくつもの社名が出てきて混乱してしまいます。

他にもあれこれ言いたいことはありますが、とりあえずこのメールもプロパティーから見ていきましょう。 件名は

「[spam] 【楽天銀行】ご利用確認」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”楽天顧客サービス ” <Rakute-card-service4@qfvsjdk.cn>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 アドレスの末尾が”.cn”ですから、あからさまに中国のドメインを使ったメールアドレスですね。

ご存じの通り「楽天グループ」さんには、”rakuten.co.jp”って正規ドメインをお持ちです。

正規ドメインが有るのにそれ以外のこのような中国のドメインを使ったメールアドレスで

ユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

メールサーバーは新宿区に?! では、まずこのメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「Rakute-card-service4@qfvsjdk.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「202206161645241636563@qfvsjdk.cn」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from qfvsjdk.cn (unknown [202.61.173.173])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

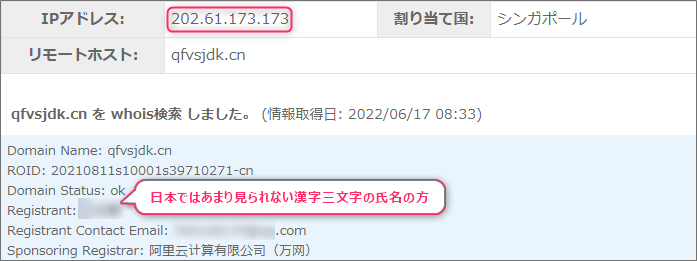

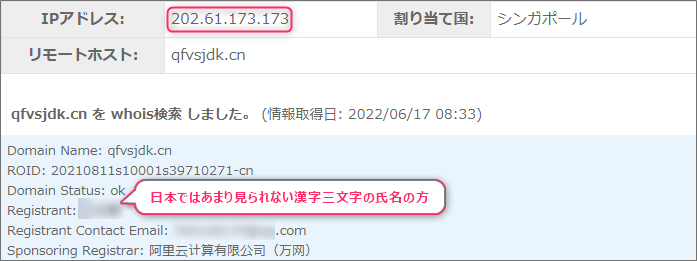

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”qfvsjdk.cn”について情報を取得してみます。

申請者の氏名は、日本ではあまり見かけない名字で漢字三文字の氏名の方。

詐欺メール調査ではよく見かけるお名前です。 ”202.61.173.173”がこのドメインを割当てているIPアドレス。

ソースの”Received”のIPアドレスと全く同じですからアドレス偽装はありませんでした。 この中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

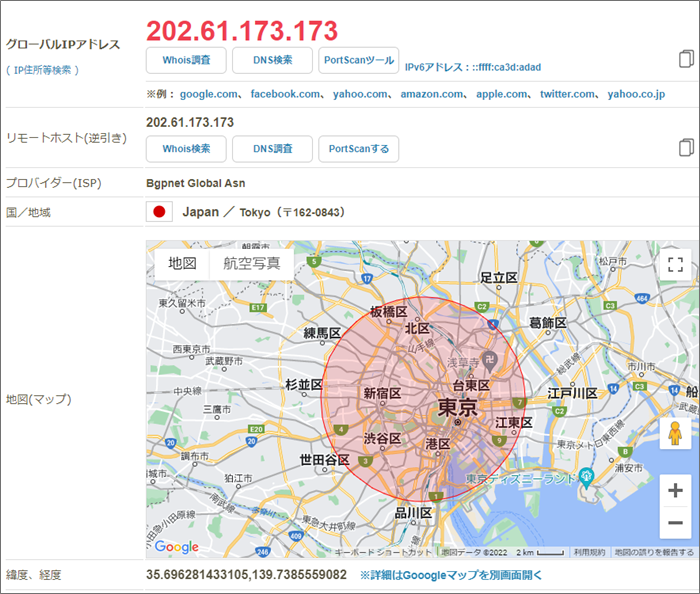

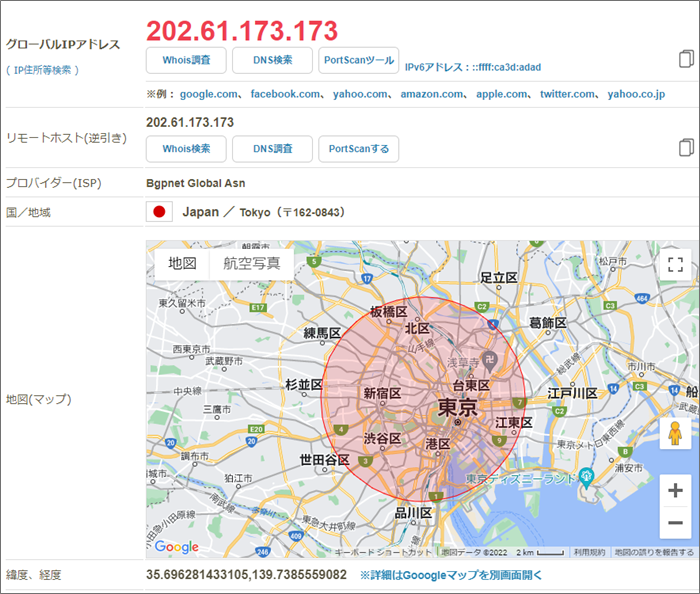

”Received”のIPアドレス”202.61.173.173”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、「新宿区」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

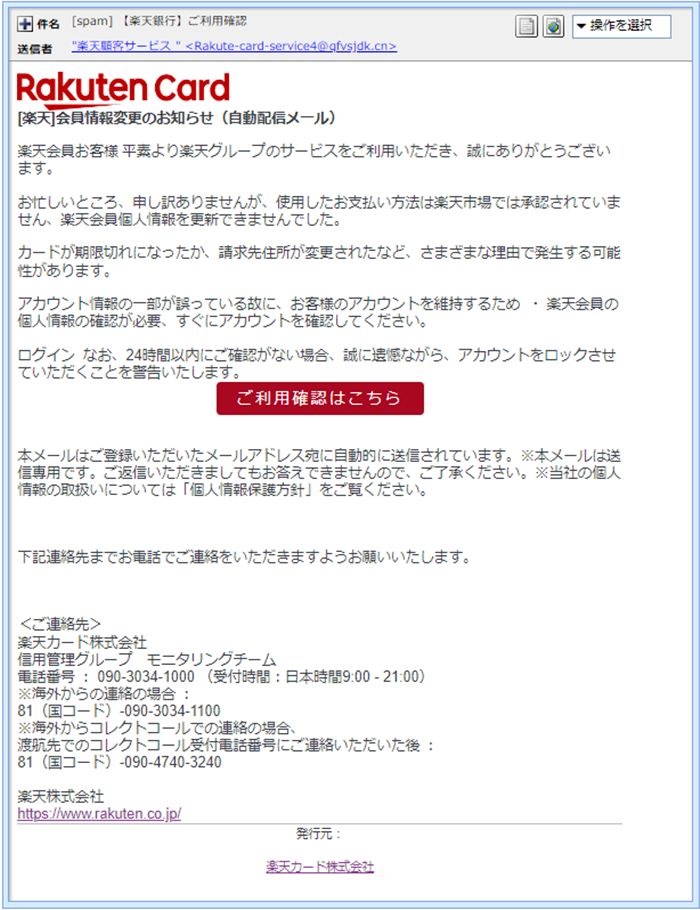

楽天の連絡先が携帯電話とは…(;^_^A では引き続き本文。 | [楽天]会員情報変更のお知らせ(自動配信メール) 楽天会員お客様 平素より楽天グループのサービスをご利用いただき、誠にありがとうございます。 お忙しいところ、申し訳ありませんが、使用したお支払い方法は楽天市場では承認されていません、

楽天会員個人情報を更新できませんでした。 カードが期限切れになったか、請求先住所が変更されたなど、さまざまな理由で発生する可能性があります。 アカウント情報の一部が誤っている故に、お客様のアカウントを維持するため ・ 楽天会員の個人情報の

確認が必要、すぐにアカウントを確認してください。 ログイン なお、24時間以内にご確認がない場合、誠に遺憾ながら、アカウントをロックさせて

いただくことを警告いたします。 ご利用確認はこちら 本メールはご登録いただいたメールアドレス宛に自動的に送信されています。※本メールは送信専用です。

ご返信いただきましてもお答えできませんので、ご了承ください。※当社の個人情報の取扱いについては

「個人情報保護方針」をご覧ください。 下記連絡先までお電話でご連絡をいただきますようお願いいたします。 <ご連絡先>

楽天カード株式会社

信用管理グループ モニタリングチーム

電話番号 : 090-3034-1000 (受付時間:日本時間9:00 – 21:00)

※海外からの連絡の場合 :

81(国コード)-090-3034-1100

※海外からコレクトコールでの連絡の場合、

渡航先でのコレクトコール受付電話番号にご連絡いただいた後 :

81(国コード)-090-4740-3240 楽天株式会社

https://www.rakuten.co.jp/ | 本文だけを抜き出してみました。

この本文ケチの付け所満載です(笑) まず、たどたどしい日本語。

それに「お客様のアカウントを維持するため ・ 楽天会員の個人情報」って、なぜそこに”・”??(笑) 「ログイン なお、24時間以内にご確認がない場合」って、これもそう。

なぜそこに”ログイン”??(笑) 署名欄にある「楽天カード株式会社信用管理グループ モニタリングチーム」は、調べてみると

実在する部署のようですが、連絡先の電話番号が「090-3034-1000」と「090-4740-3240」

携帯電話ってのはどうなのでしょうか?

この2つの番号、調べてみると出るわ出るわ。

楽天に絡むフィッシング詐欺メールでよく使われているみたいです。

署名の末尾には「楽天株式会社」とありますが、楽天はずいぶん前に「楽天グループ株式会社」と

社名変更したはず。

自社の社名を間違えるなんてあまりにも不自然極まりありません。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「ご利用確認はこちら」って書かれた赤いボタンに張られていて、リンク先の

URLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険サイトと認識されており、ブラックリストに登録済み。

そのカテゴリは「フィッシング」と書かれています。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

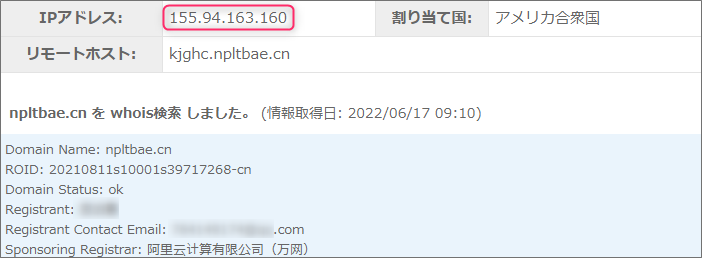

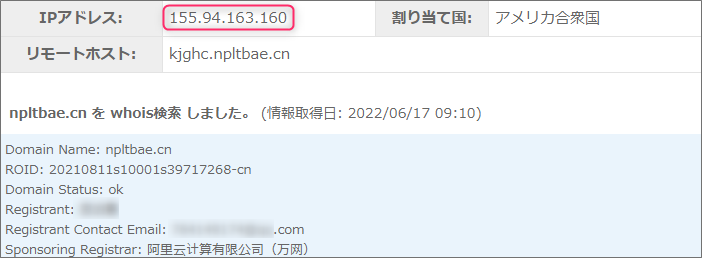

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”kjghc.npltbae.cn”

このドメインにまつわる情報を取得してみます。

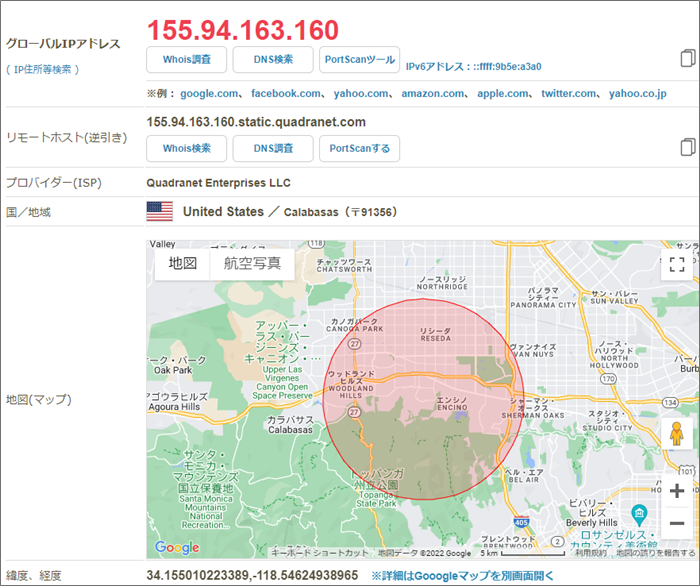

申請者は、差出人メールアドレスのドメインと同じ方。 このドメインを割当てているIPアドレスは”155.94.163.160”

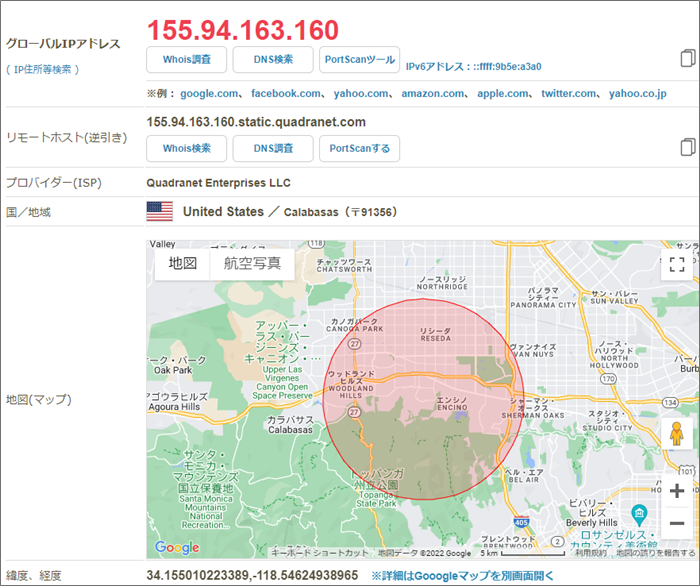

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、アメリカカリフォルニア州「カラバサス」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

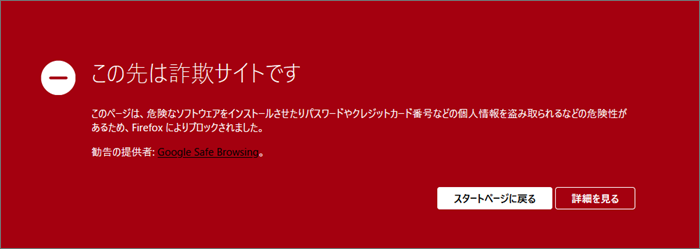

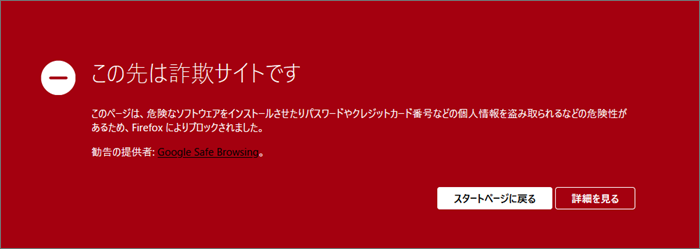

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 まず真っ先に「Googleセーフ ブラウジング」からこのような警告が表示され接続がブロックされて

しまいました。

危険を承知で先に足を進めてみます。

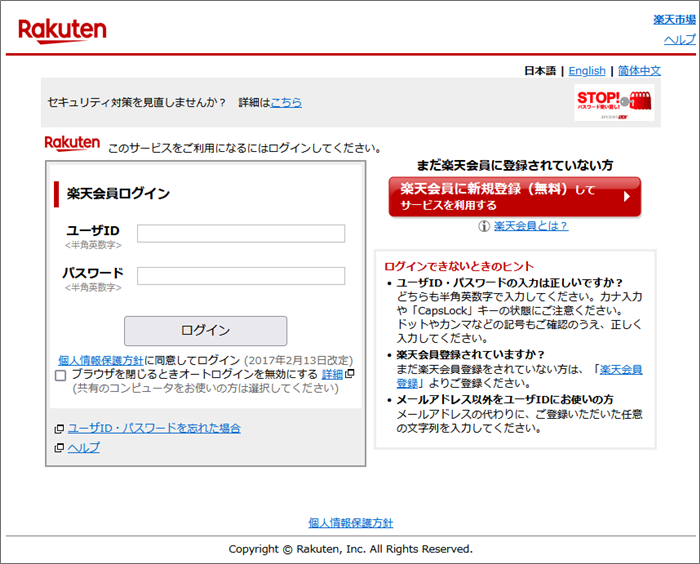

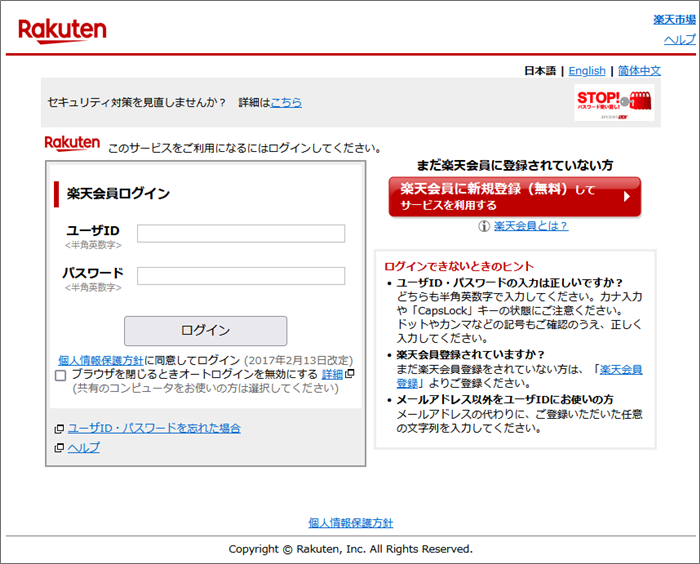

開かれたのは、楽天会員のログイン画面。

もちろん偽サイトですから絶対にログインしないでください!

まとめ 今回のメールだと、まず真っ先に差出人のメールアドレスを見ておかしいなと思いますよね?

それに不器用な日本語と連絡先の電話番号が携帯電話なこと。

おかしな点がいくつも見受けられるので騙される方も少ないのではと思います。 でも、恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |