件名と本文が乖離 今日は、梅雨入り前の貴重な日曜。

外は昨夜の雨も上がってさわやかな青空が広がっています。

でも、そんな休日だからと言ってもフィッシング詐欺メールは容赦無く大きな顔をして

大量のメールを送り付けてきます。

そんな中から今回は、このようなメールをご紹介し解説してみたいと思います。

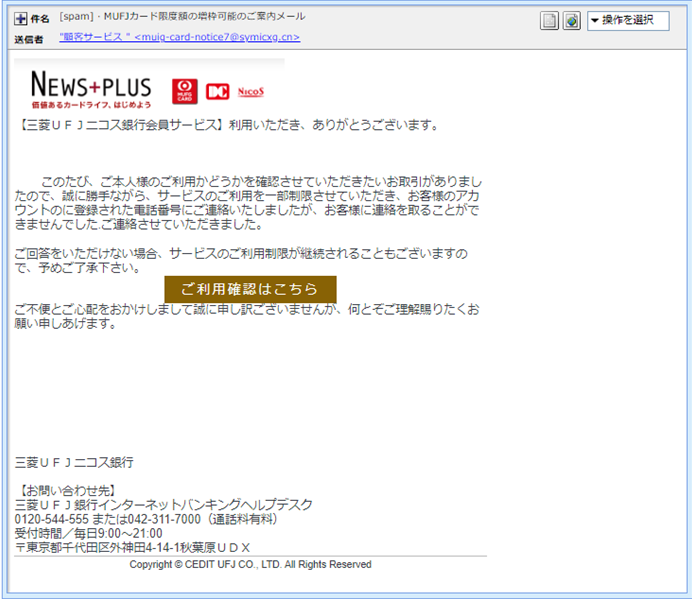

このメールは「三菱UFJニコス銀行」に成りすましたフィッシング詐欺メールです。

件名には「カード限度額の増枠可能のご案内」と書かれていますが、それは釣り。

本文には例によって第三者不正利用の疑いがある旨が書かれています。 では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] · MUFJカード限度額の増枠可能のご案内メール」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”顧客サービス ” <muig-card-notice7@symicxg.cn>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 「三菱UFJニコス銀行」さんには、”mufg.jp”って正規ドメインをお持ちです。

正規ドメインが有るのにそれ以外のこのようなでたらめな中国のドメインを使ったメールアドレスで

ユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

ルックアップされたロケーションは「新宿」付近 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「muig-card-notice7@symicxg.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「muig-card-notice7@symicxg.cn」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from symicxg.cn (unknown [202.61.169.183])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”symicxg.cn”について情報を取得してみます。

申請者は、これらの調査でちょくちょく見かける漢字3文字の氏名の方。 この中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”202.61.169.183”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ルックアップされたロケーションは、「新宿」付近です。

利用されたプロバイダーはシンガポールにある「RackIP Consultancy Pte. Ltd.」

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

お馬鹿な詐欺師、リンク張り忘れ(笑) では引き続き本文。 | 【三菱UFJニコス銀行会員サービス】利用いただき、ありがとうございます。 このたび、ご本人様のご利用かどうかを確認させていただきたいお取引がありましたので、

誠に勝手ながら、サービスのご利用を一部制限させていただき、お客様のアカウントのに

登録された電話番号にご連絡いたしましたが、お客様に連絡を取ることができませんでした.

ご連絡させていただきました。 ご回答をいただけない場合、サービスのご利用制限が継続されることもございますので、

予めご了承下さい。 ご利用確認はこちら ご不便とご心配をおかけしまして誠に申し訳ございませんが、何とぞご理解賜りたく

お願い申しあげます。 | 例によってアルファべットは全角文字(笑)

内容は第三者の不正利用の疑ったものですが、なんだか日本語がおかしなメール本文ですね。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「ご利用確認はこちら」って書かれたところに張られてると思ったのですが、

間抜けですよね、実はリンクの張り忘れでしょうか、このボタンはどこにもリンクされていません。

これじゃ騙されたくてもねぇ…

この詐欺師とんだお馬鹿さんだったようです。(笑)

まとめ ってなわけで今回の調査はこれで終わり。

少々不完全燃焼で欲求不満気味(笑) 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |