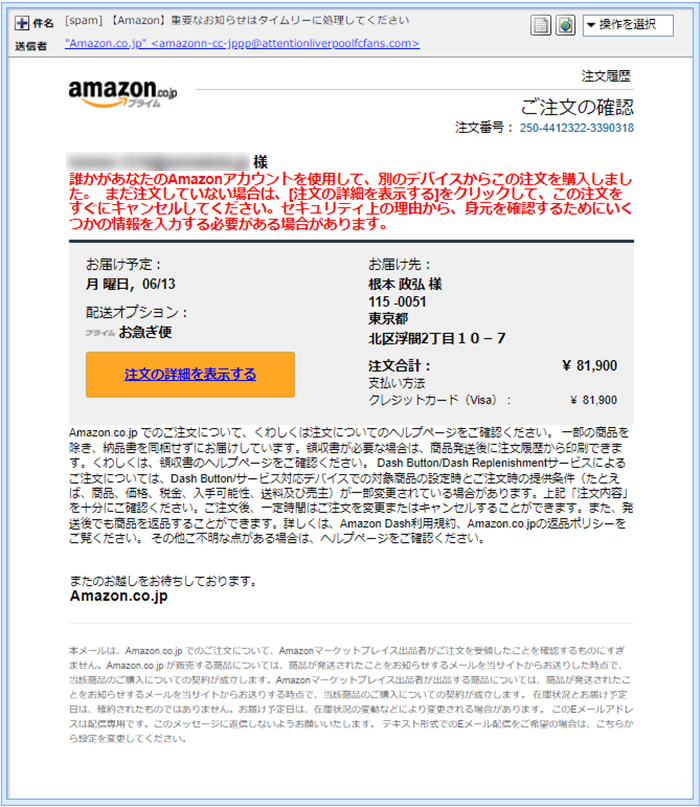

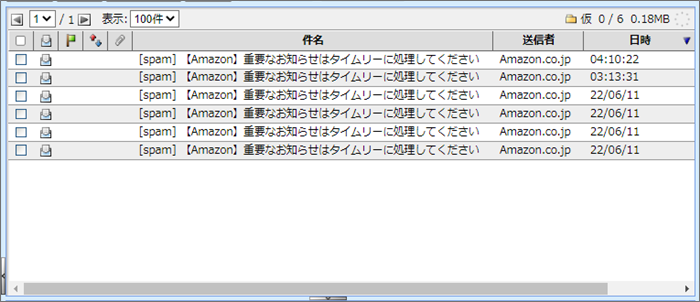

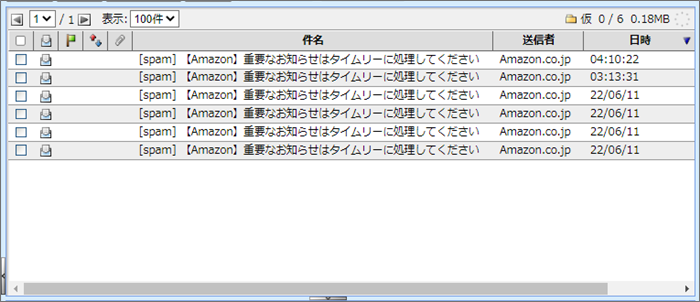

実在の方?? 今朝のメールボックスにアマゾンから何やら見慣れない件名のメールが6通。(-_-;)

全部同じタイトルです。 中身はこんな感じ。

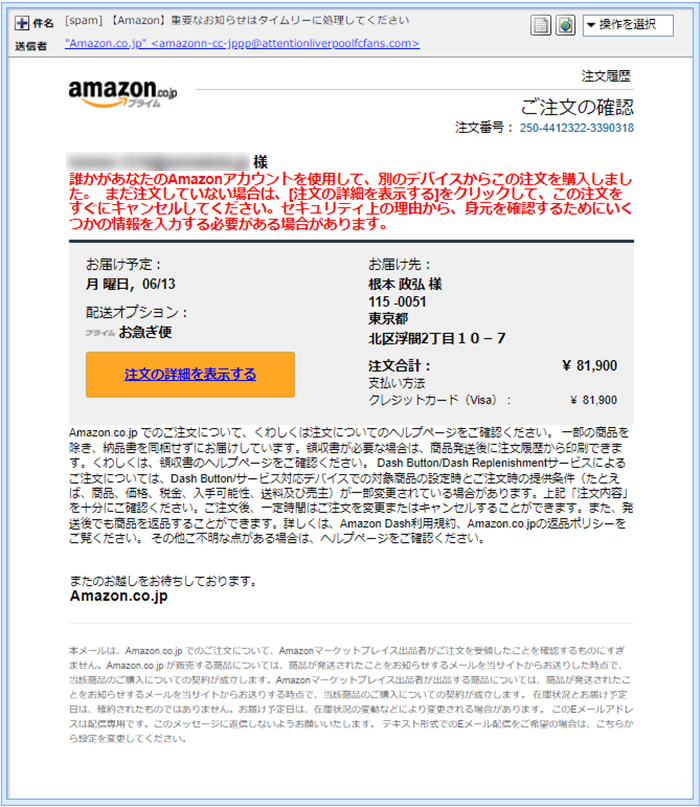

6通共書かれているのは、注文内容で須賀、冒頭に第三者不正利用の疑いがあることが

記載されています。 ところで「東京都北区浮間2丁目10-7」の「根本 政弘」ってどなた?(笑)

ストリートビューで見てみるとこのような風景の場所なんですが…

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【Amazon】重要なお知らせはタイムリーに処理してください」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 それにしても何ですかこの「重要なお知らせはタイムリーに処理」って件名は…

重要なお知らせに”[spam]”なんて付きませんよ。(笑) 差出人は

「”Amazon.co.jp” <amazonn-cc-jppp@attentionliverpoolfcfans.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 「Amazon」さんには、”amazon.co.jp”って正規ドメインをお持ちです。

正規ドメインが有るのにそれ以外のこのようクソ長くなでたらめなドメインを使った

メールアドレスでユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

どうやらこの”attentionliverpoolfcfans.com”ってドメインも怪しい香りが漂います。

その辺りを含め、次の項で見ていくことにしましょう。

なんと売りに出されているドメイン では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「amazonn-cc-jppp@attentionliverpoolfcfans.com」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「990FBCE71F3A4B488E700C14A0FF672D@ykkcbc」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from ykkcbc (unknown [61.140.229.208])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、このクソ長いドメイン”attentionliverpoolfcfans.com”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

おや?

「対応するIPアドレスがありません」と書かれていますね。

と言うことは、現在はインターネット上ではドメインとしては使えないもの。

一応、申請者の情報は取得できるので実在はしているようです。

このドメインを「ウェブサイトバイオグラフィー」と言うサイトで検索してみると

購入可能なドメインとして表示されました。

これは私の勝手な想像ですが、このドメインはつい最近手放されたのもの前の持ち主の情報が

ゴーストとして残っているのではないかと… ソースの中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

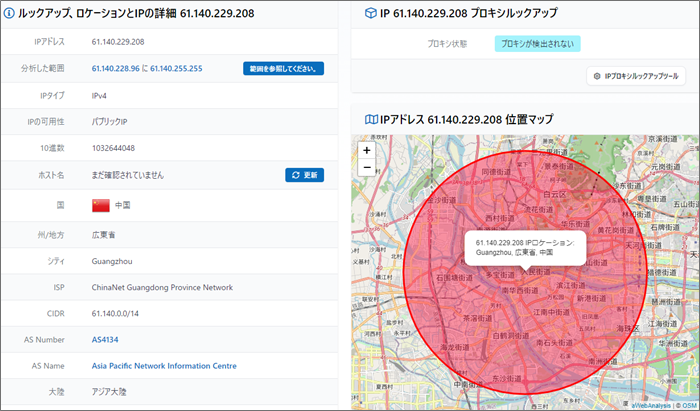

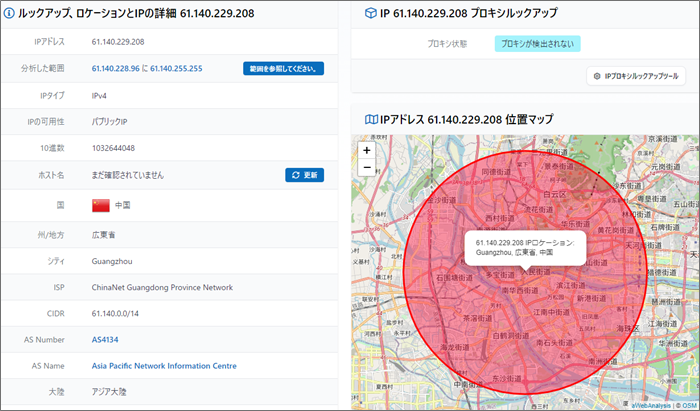

”Received”のIPアドレス”61.140.229.208”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ルックアップされたロケーションは、中国広東省「Guangzhou」付近です。

使われているプロバイダーは「Asia Pacific Network Information Centre」

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

いやらしく悪質な手口 では引き続き本文。 誰かがあなたのAmazonアカウントを使用して、別のデバイスからこの注文を購入しました。

まだ注文していない場合は、[注文の詳細を表示する]をクリックして、この注文をすぐに

キャンセルしてください。

セキュリティ上の理由から、身元を確認するためにいくつかの情報を入力する

必要がある場合があります。 | それらしい注文控えを提示した上で第三者不正利用の疑い。

いやらしく悪質な手口ですね!

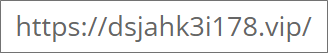

もしこの「根本 政弘」って方が実在するとすれば、その方も被害者です。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「注文の詳細を表示する」って書かれた黄色いボタンのところに張られていて、

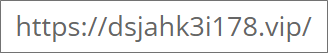

リンク先のURLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、”dsjahk3i178.vip”

”.vip”なんてとてもきな臭いですね。(^^;)

このドメインにまつわる情報を取得してみます。

申請者は、「Gname.com Pte. Ltd」と言うシンガポールにあるレジストラ。

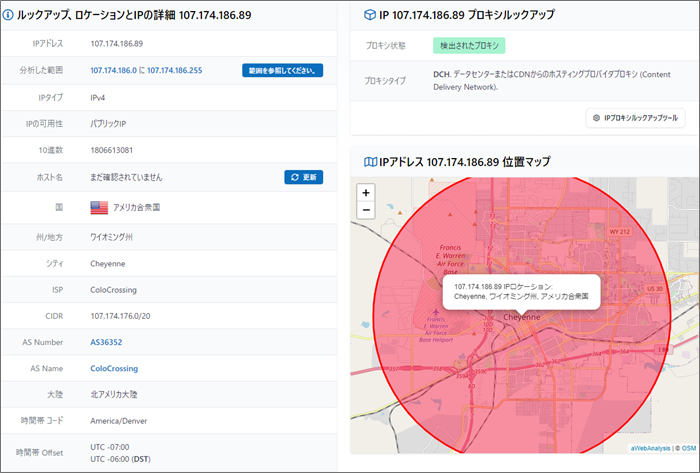

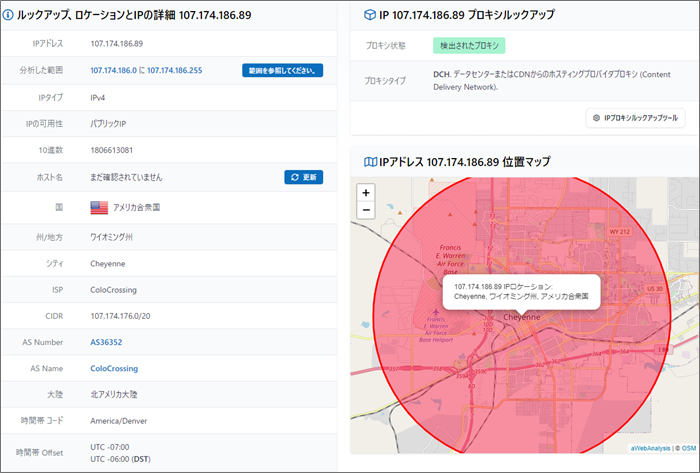

詐欺師はここに依頼してこのドメインを申請したようです。 このドメインを割当てているIPアドレスは”107.174.186.89”

このIPアドレスを元にその割り当て地を確認してみます。

ルックアップされたロケーションは、アメリカワイオミング州「Cheyenne」付近。

利用されているプロバイダーは、この手の詐欺でよく使われている「ColoCrossing」

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 詐欺サイトは当然のようにアマゾンのログインページでした。

もちろん偽サイトですから絶対にログインしないでください!

まとめ またしばらくこの件名のパターンに惑わされることとなりそうです。

ほんと次から次へとよく考え付くものです。(汗) 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |