確かに「AEON」さんのドメインですが… 梅雨入り間近かとなりモクモクとした雲に覆われ蒸し暑い当地です。

今朝のメールボックスもいつもにも増してかなり蒸し暑くなっております。

その蒸し暑い原因の一つがこの「AEON CARD」を騙るフィッシング詐欺メール。

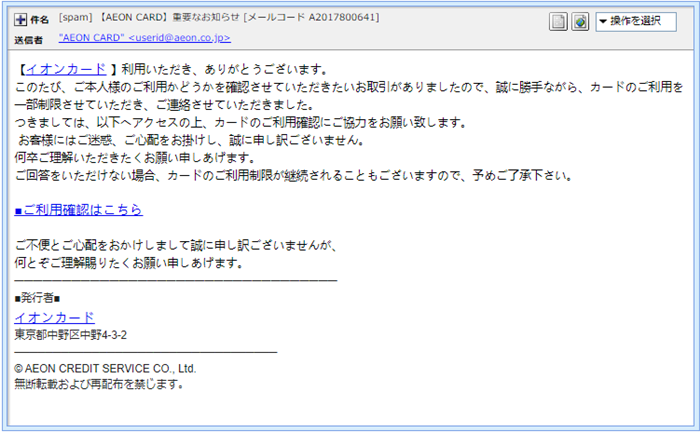

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【AEON CARD】重要なお知らせ [メールコード A2017800641]」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

末尾に書かれたメールコードはいかにもそれらしいですが、それは詐欺師の作戦で、このメールに

信憑性を持たせるために付けられたでたらめな通し番号。 この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”AEON CARD” <userid@aeon.co.jp>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 上手く化けているつもりでしょうけど…

”aeon.co.jp”は確かに「AEON」さんのドメインですが、件名に”[spam]”とあるので

このメールは詐欺メール故に偽装の疑いがあります。

その辺りを含め、次の項で見ていくことにしましょう。

あくまで”aeon.co.jp”と言い張る差出人 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「gn@aeon.co.jp」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「B760690F9C7E93B92BA33E4D9FCEE0F3@aeon.co.jp」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

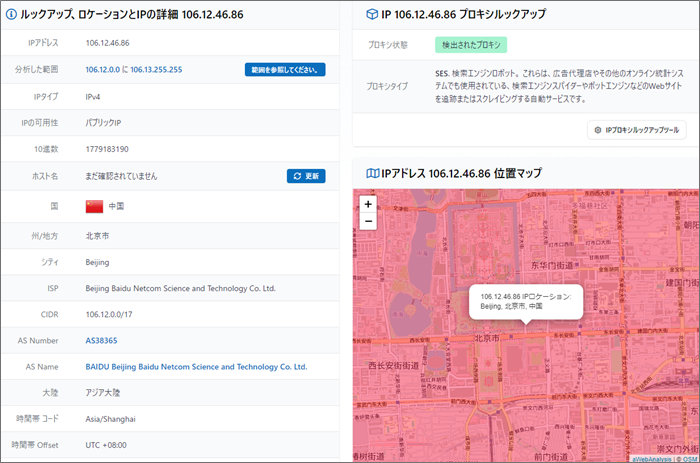

ここも偽装可能で鵜呑みにはできません。 | | Received:「from aeon.co.jp (unknown [106.12.46.86])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | やるまでないと思うのですが、一応これもルーティーンですから…

まずは、”aeon.co.jp”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”184.26.117.169”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”106.12.46.86”ですから全く異なります。

これでアドレス偽装は確定。

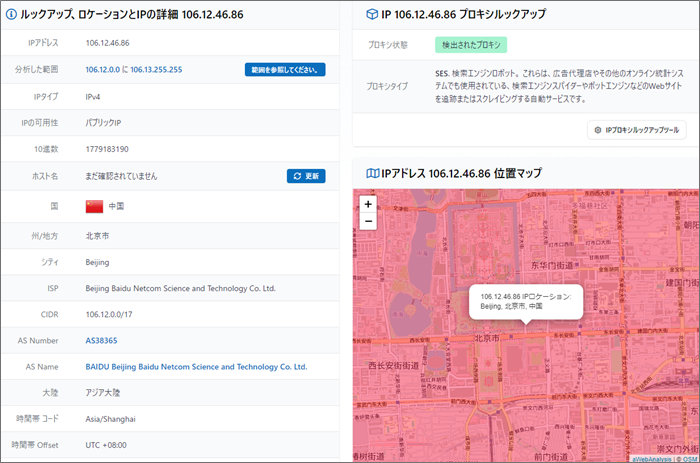

この方にはしっかり罪を償っていただかなければなりませんね! この中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”106.12.46.86”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。

抽出されたローケーションは、中国の「北京市」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

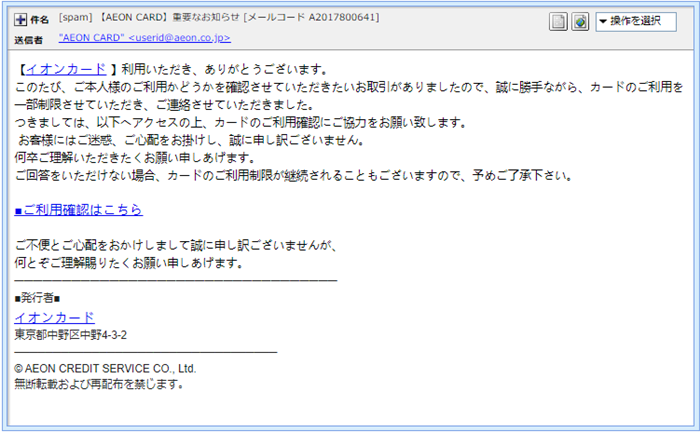

万能テンプレによるフィッシング詐欺メール では引き続き本文。 【イオンカード 】利用いただき、ありがとうございます。

このたび、ご本人様のご利用かどうかを確認させていただきたいお取引がありましたので、

誠に勝手ながら、カードのご利用を一部制限させていただき、ご連絡させていただきました。 つきましては、以下へアクセスの上、カードのご利用確認にご協力をお願い致します。

お客様にはご迷惑、ご心配をお掛けし、誠に申し訳ございません。

何卒ご理解いただきたくお願い申しあげます。

ご回答をいただけない場合、カードのご利用制限が継続されることもございますので、

予めご了承下さい。 ■ご利用確認はこちら ご不便とご心配をおかけしまして誠に申し訳ございませんが、

何とぞご理解賜りたくお願い申しあげます。 | 例によって、万能テンプレ利用の本文です。

このテンプレを使い「【イオンカード 】」って所を変えればいくつもの金融機関に

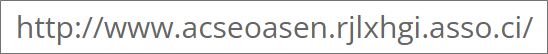

成りすますことができちゃいます! このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「ご利用確認はこちら」って書かれたところに張られていて、リンク先の

URLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

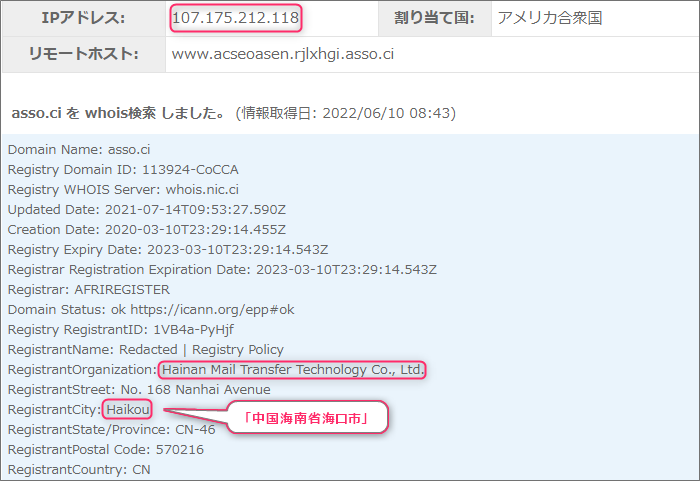

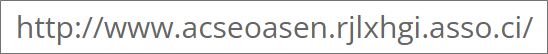

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”acseoasen.rjlxhgi.asso.ci”

最近ちょくちょくこの”.ci”ってドメイン見掛けるけど、詐欺の温床になりつつあるのかも知れませんね。

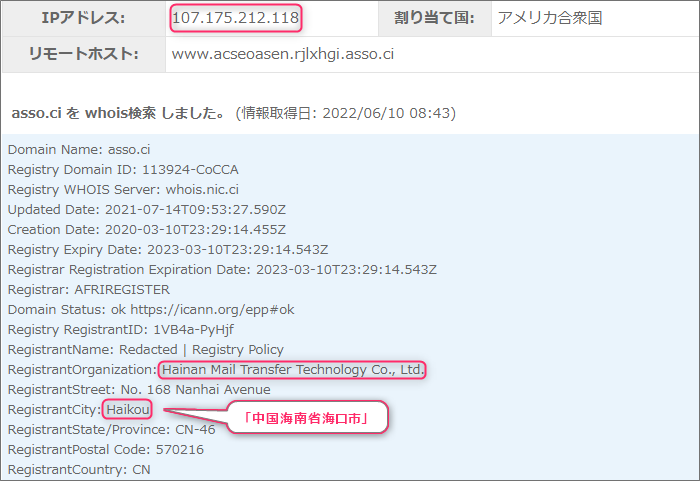

このドメインにまつわる情報を取得してみます。

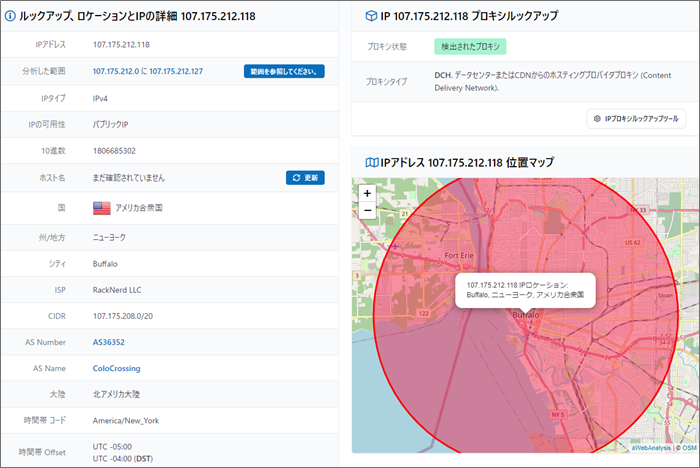

申請者は、中国河南省にある「Hainan Mail Transfer Technology Co., Ltd.」ってレジストラ。 このドメインを割当てているIPアドレスは”107.175.212.118”

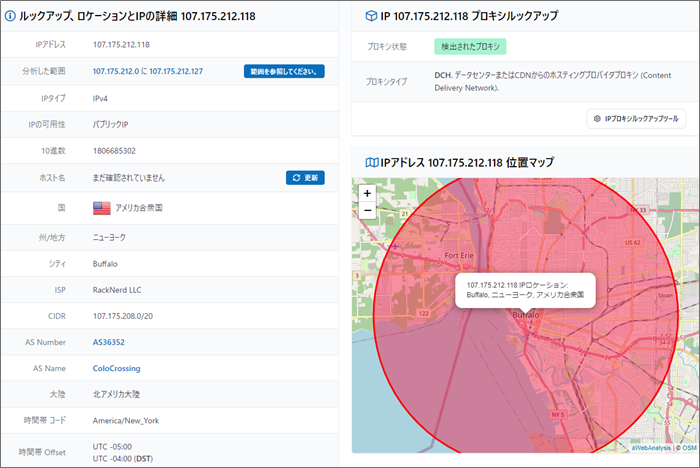

このIPアドレスを元にその割り当て地を確認してみます。

ルックアップされたロケーションは、ニューヨーク「バッファロー」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。

使われているホスティングサービスは米国の「ColoCrossing」

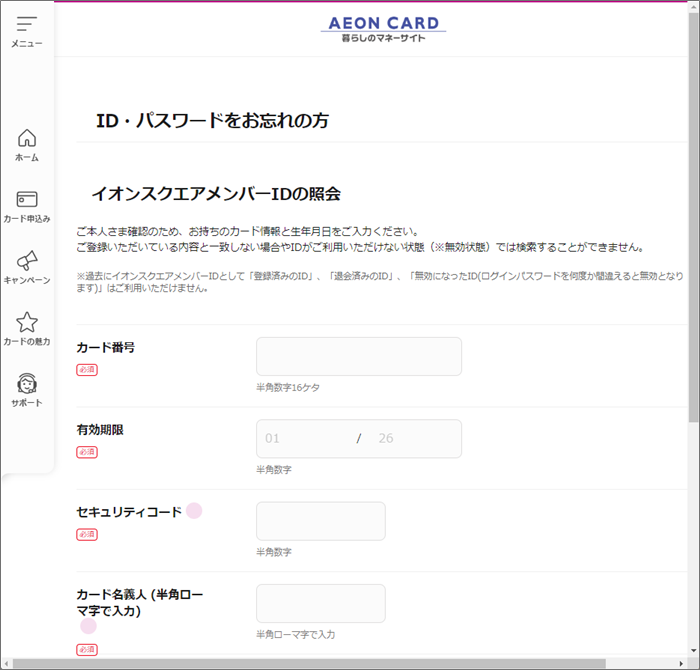

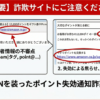

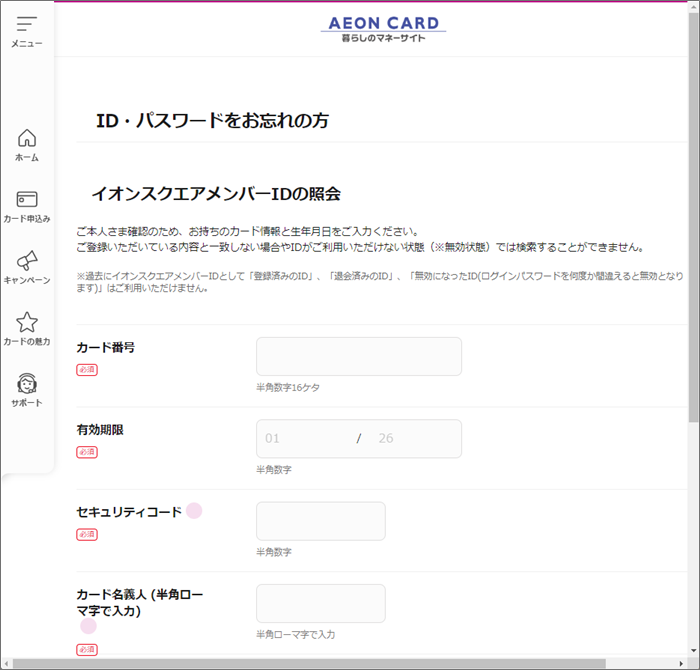

フィッシングサイトの調査ではよく見かけるホスティングサービスです。 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

表示されたのは、「イオンスクエアメンバーIDの照会」と書かれているカード情報の入力画面。

あれ?…

こういうページ出すのって普通は先に会員専用サイトにログインさせてからじゃありません?

これじゃ違和感しかありませんよ!

まとめ それにしてもこのようなフィッシング詐欺サイトが、何の対策をなされず無防備に放置されている

ということ自体とても危険なこと。

一刻も早くトレンドマイクロの「サイトセーフティーセンター」への申請が通り遮断される

事を切に望みます。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |