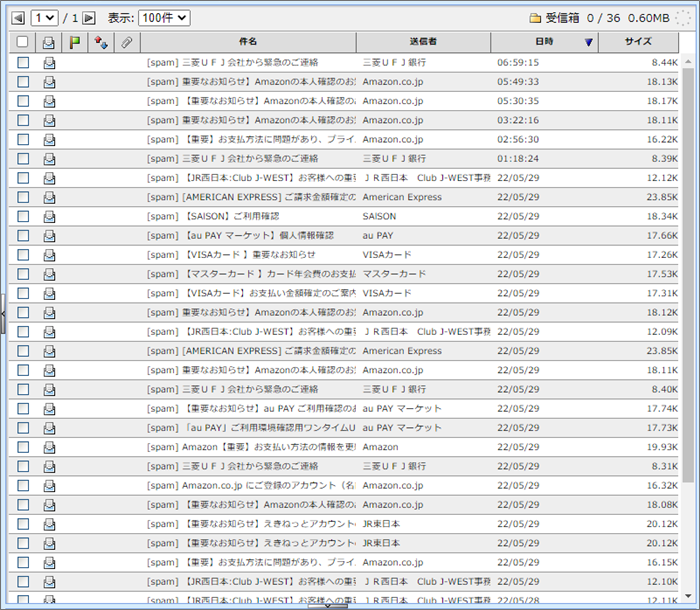

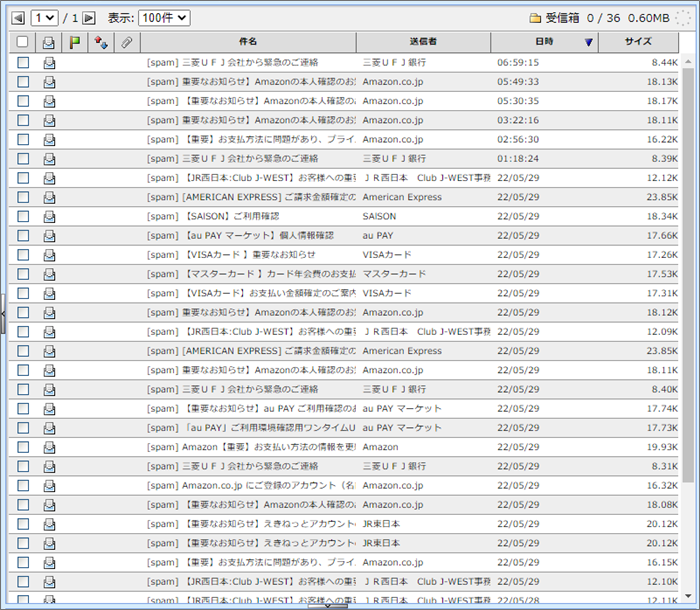

受信箱には51通のフィッシング詐欺メールが 週明け月曜の朝は大わらわ…

受信箱には51通のフィッシング詐欺メールがあふれんばかりに届いています。

どうやら今週も詐欺師たちは活発なようです。(-_-;)

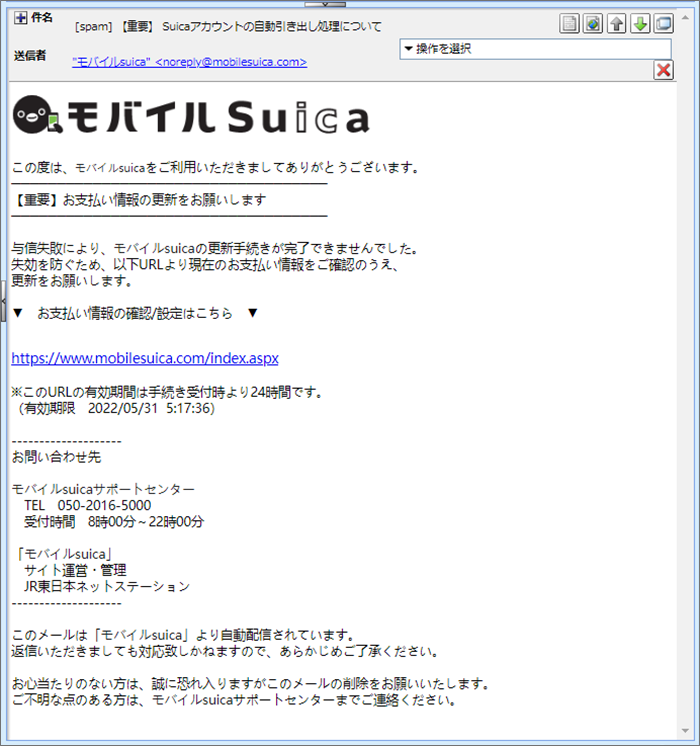

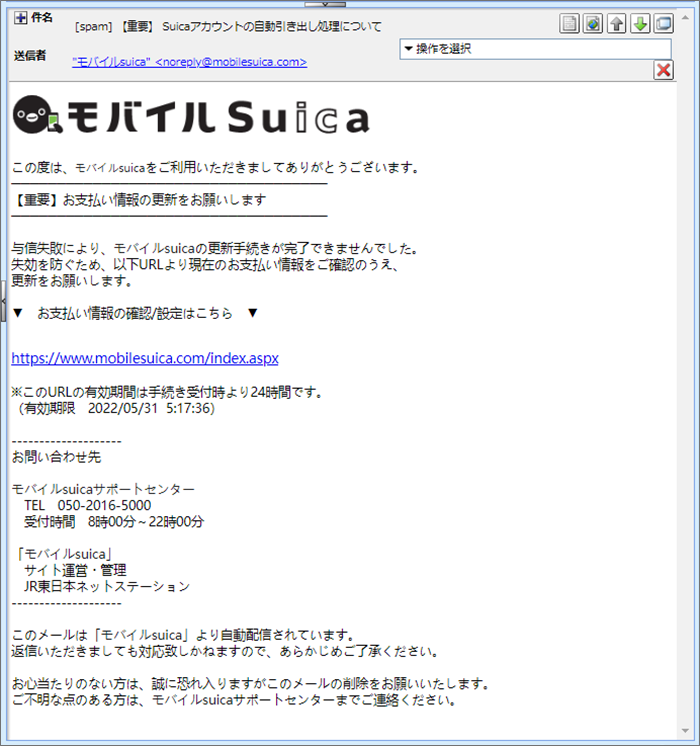

さて、週明け1つ目のエントリーは、こちらのJR東日本の「モバイルSuica」を騙った

フィッシング詐欺メールの解説。

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【重要】 Suicaアカウントの自動引き出し処理について」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”モバイルsuica” <noreply@mobilesuica.com>」

上手く化けたつもりでしょうね。

”mobilesuica.com”は確かに「モバイルsuica」のドメインですが、件名の”[spam]”を見せられた後では

全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

「頭隠して尻隠さず」とはこのこと では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「noreply@mobilesuica.com」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「20220530051736212062@mobilesuica.com」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

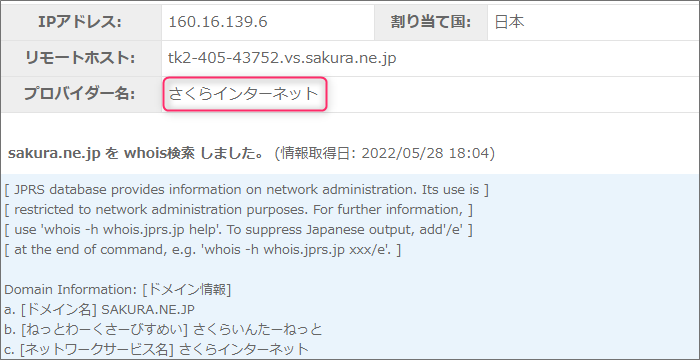

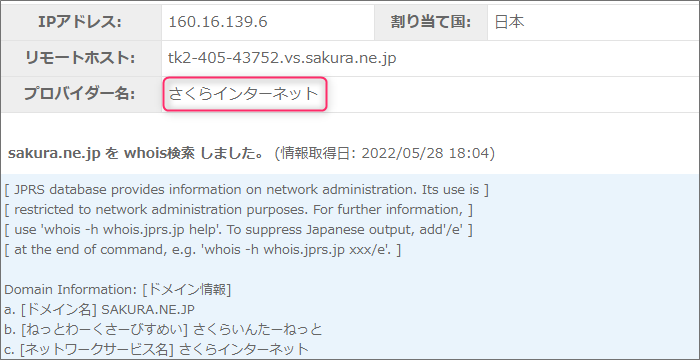

ここも偽装可能で鵜呑みにはできません。 | | Received:「from mail0.mobilesuica.com (tk2-405-43752.vs.sakura.ne.jp [160.16.139.6])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 またまた”sakura.ne.jp”って「さくらインターネット」のドメインが見えちゃっていますね。

この差出人は例の「さくらインターネット」のユーザーでフィッシング詐欺メールの常習犯。

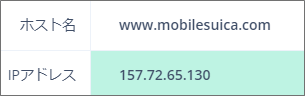

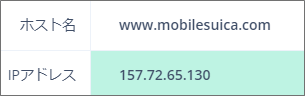

「頭隠して尻隠さず」とはこのことですね! | まずは、”mobilesuica.com”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”157.72.65.130”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”160.16.139.6”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! この中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”160.16.139.6”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその情報を確認してみます。

やはりこのIPアドレスは「さくらインターネット」で使われているものでした。

次にこのIPアドレスの割り当て地を。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、さくらインターネット本社がある「大阪市北区」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

「与信失敗」がお好きなようで では引き続き本文。 この度は、モバイルsuicaをご利用いただきましてありがとうございます。

───────────────────────────────────

【重要】お支払い情報の更新をお願いします

─────────────────────────────────── 与信失敗により、モバイルsuicaの更新手続きが完了できませんでした。

失効を防ぐため、以下URLより現在のお支払い情報をご確認のうえ、

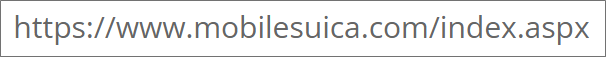

更新をお願いします。 ▼ お支払い情報の確認/設定はこちら ▼ h**ps://www.mobilesuica.com/index.aspx(直リンク防止のため意図的に文字を変えています) ※このURLの有効期間は手続き受付時より24時間です。

(有効期限 2022/05/31 5:17:36) | 本文には、「与信失敗により、モバイルsuicaの更新手続きが完了できませんでした。」と

これを理由にリンク先で支払情報を確認しろと書かれています。

この「与信失敗」って言葉、フィッシング詐欺メールで時々見かけますが、その意味は信用が切れた

ということ。

それにしてもこんな言葉、一般的に使いますかね?

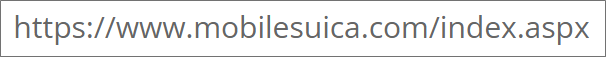

もしかして「かの国」ではよく使われる言葉なのかも知れませんね?(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは、本文に直書きされていて、リンク先のURLがこちらです。

ちゃんとモバイルsuicaの正規ドメイン”mobilesuica.com”が使われていますから、つい本物かな

と思ってしまいますが、実はこれ偽装されています。

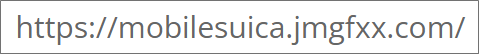

本当のリンク先はこのようなURLで構成されていました。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

おっと、新種のようでまだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

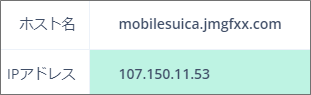

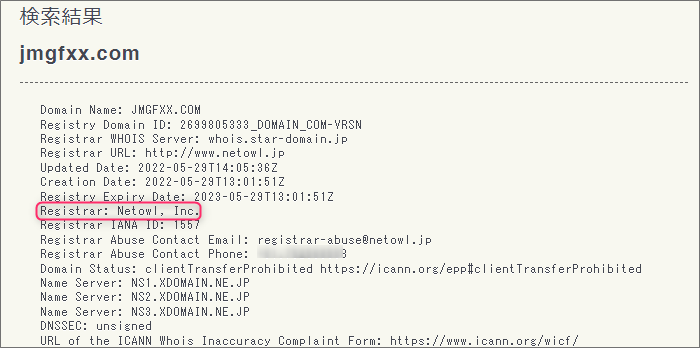

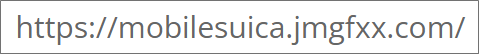

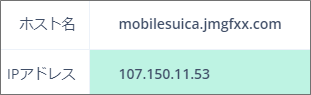

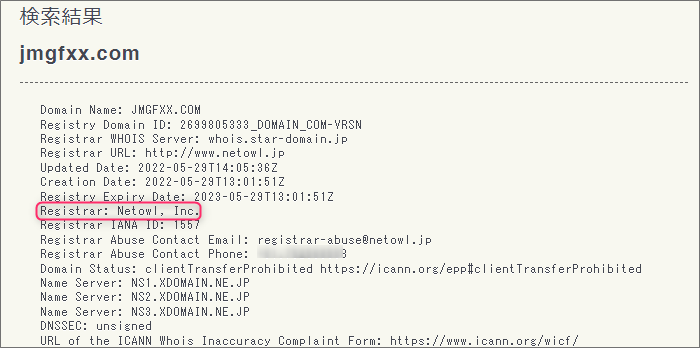

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”mobilesuica.jmgfxx.com”

このドメインにまつわる情報を取得してみます。

”Registrar: Netowl, Inc.”とあるので申請者は、インターネット関連サービス事業者「ネットオウル」の

ユーザーのようです。

そしてこのドメインを割当てているIPアドレスは”107.150.11.53”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、詐欺サイトのメッカ、ロサンゼルス近郊のリトルトーキョーに程近い場所。

フィッシング詐欺サイトは、この付近に密集しています! 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみましたが、表示されたのは、左上にただ403と

数字だけ書かれた空白のページ。

”403”はエラー表示で、ページは存在するものの、権限が付与されず、アクセスが拒否されたことを

現わします。 詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

まとめ 今朝のメール一覧の中にもJR西日本の「Club J-WEST」やJR東日本の「えきねっと」に成りすます

フィッシング詐欺メールが何通か届いています。

これらは全てフィッシング詐欺メールなのでご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |