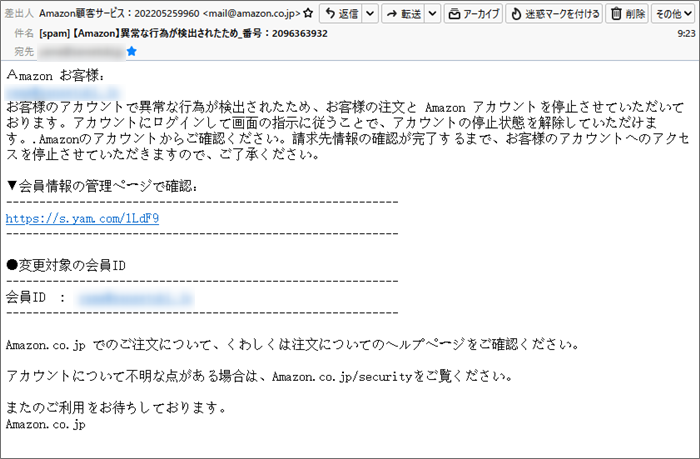

鳥肌ものの中華フォント またもやアマゾンを名乗り不気味なフォントを操るフィッシング詐欺メールが届きました。

読み難くて仕方のないこの中華フォント。

何とかならんものでしょうか?(;^_^A

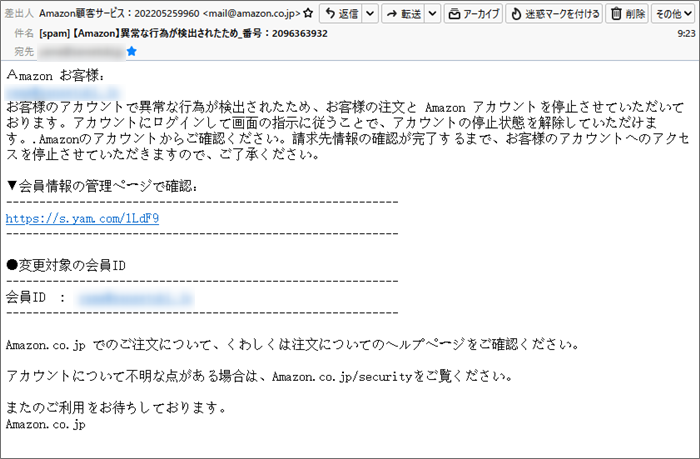

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【Amazon】異常な行為が検出されたため_番号:2096363932」

「異常な行為」って、ちょっといやらしく聞こえてしまうのは私だけ?(;’∀’)

末尾の連番は、このメールに信憑性を持たせるために付けられた意味の無い数字。 この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「Amazon顧客サービス:202205259960 <mail@amazon.co.jp>」

どうもこの差出人さんは数字の羅列がお好きなようですね。

また連番が書かれています。 上手く化けていますね。

”amazon.co.jp”は確かに「アマゾン」のドメインですが、件名の”[spam]”を見せられた後では

全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

天安門広場東側に何が有る? では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「info@amazon.co.jp」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「20220525082400263683@amazon.co.jp」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from amazon.co.jp (unknown [113.31.110.101])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”amazon.co.jp”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”52.119.168.48”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”113.31.110.101”ですから全く異なるので、この方はやはり

アドレス偽装。

しっかり罪を償っていただきましょう! この中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”113.31.110.101”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、フィッシング詐欺メールの一大生産地の北京にある「天安門広場東側」付近です。

よく見ると、このIPアドレスの持つ脅威レベルは「高」で、脅威の詳細は「サイバーアタックの攻撃元」

攻撃対象は「メール」とされていますから、悪意のある物として周知されているようです。

「Аmazon」の「A」だけ全角 では引き続き本文。 Аmazon お客様:

***@*****.***

お客様のアカウントで異常な行為が検出されたため、お客様の注文と Amazon アカウントを

停止させていただいております。

アカウントにログインして画面の指示に従うことで、アカウントの停止状態を解除していただけます。

.Amazonのアカウントからご確認ください。

請求先情報の確認が完了するまで、お客様のアカウントへのアクセスを停止させていただきますので、

ご了承ください。 | 「Аmazon お客様」から始まるこのメール。

初っ端の「Аmazon」の「A」だけ全角なのはなぜでしょうか?(笑)

で、宛名がメールアドレスってのもいかにも詐欺メールらしいですよね?

だって、本物のアマゾンだったら宛名は氏名でしょ?(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは、本文に直書きされていて、リンク先のURLがこちらです。

結構短いドメインですね。

余り短いドメインだと、このリンク先は釣りかも知れません。

一応このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

ん~、やはり釣りっぽいですね。 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

ほらね。

「localhost で接続が拒否されました」と書かれています。

”localhost”とは、自局の事で、簡単に言えば今このサイトを見ているそのデバイスの事。

そんなところにウェブサイトなんて無いしましてやウェブサーバーも構築されていませんから

ページが表示できないのは当たり前! 詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

果たしてこの表示がそうなのか、それとも釣りや愉快犯なのか。

私には分かりません…

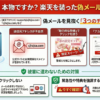

まとめ メールアドレスがアマゾンのものだからと言って簡単に信じてはいけません。

アマゾンからのメールは、アマゾン正規サイトのアカウントサービスのメッセージセンターに

同じものが保存されています。

そこを確認すればそのメールがアマゾンからのものなのかそれとも詐欺なのか簡単に見分けられます。

是非メッセージセンターをご活用ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |