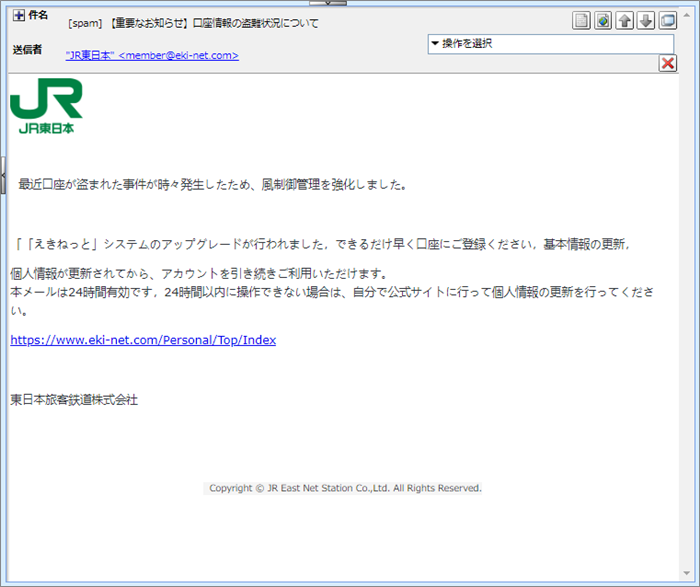

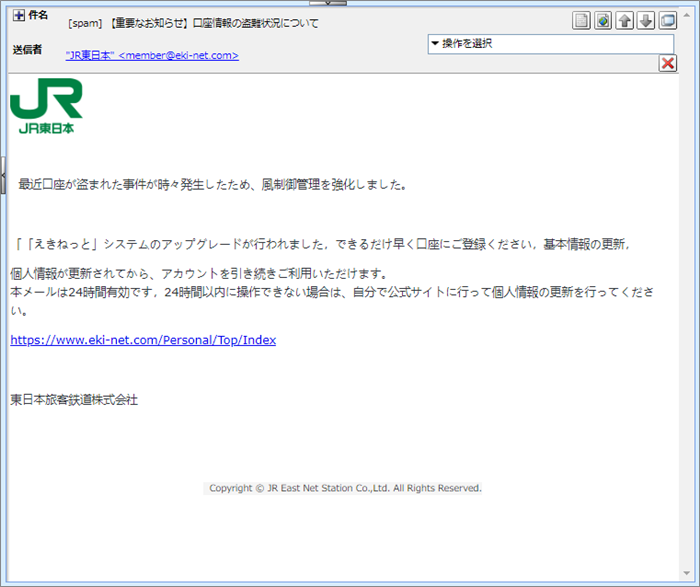

なんかモヤモヤする件名 今回は、件名には「えきねっと」とは書かず、送信者欄に「JR東日本」と書いて送られてきた日本語が

ちょっとおバカなフィッシング詐欺メールです。

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【重要なお知らせ】口座情報の盗難状況について」

なんかモヤモヤする件名ですね。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”JR東日本” <member@eki-net.com>」

”eki-net.com”は確かに「えきねっと」のドメインですが、件名の”[spam]”を見せられた後では

全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

アドレス偽装発覚 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「admin@9yj4a067.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

でも、ご覧音通り”9yj4a067.cn”なんて中国のドメイン…(-_-;) | | Message-ID:「20220512144443112442@9yj4a067.cn」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from 9yj4a067.cn (unknown [152.32.233.232])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

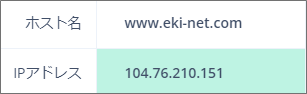

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”eki-net.com”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

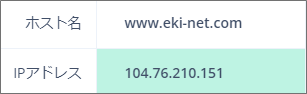

(IPアドレスが抽出しやすいように先頭にwww.を追記しています)

”104.76.210.151”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”152.32.233.232”ですから全く異なるので、この方はやはり

アドレス偽装。

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”152.32.233.232”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、「ロサンゼルス」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

それに、このIPアドレスは既に危険と判断されていてウェブでもサイバーアタックを行っているようです。

リンクが偽装されている では引き続き本文。 | 最近口座が盗まれた事件が時々発生したため、風制御管理を強化しました。 「「えきねっと」システムのアップグレードが行われました,できるだけ早く口座にご登録ください,

基本情報の更新, 個人情報が更新されてから、アカウントを引き続きご利用いただけます。

本メールは24時間有効です,24時間以内に操作できない場合は、自分で公式サイトに行って

個人情報の更新を行ってください。 | 「風制御管理」って聞いたことあります?

風を制御するって事でしょうか?

ネット検索してもこれと言った答えは出ませんでした。 それに「えきねっと」の前にある”「”に対する”」”が見当たりませんし、この行の句読点が”,”になってます。

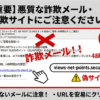

それにしてもこの文章って「早く口座にご登録ください」とか日本語として少しおかしいですよね? このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは本文内に直書きされていて、リンク先のURLがこちらです。

ほう、”eki-net.com”って「えきねっと」の正規ドメインですよね…

って、そんなはずがありませんよね?!

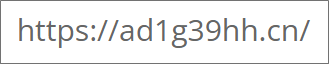

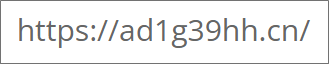

当然のように偽装されていて、実際に接続されるURLはこちら。

またもや”.cn”って中国のドメインじゃないですか! このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

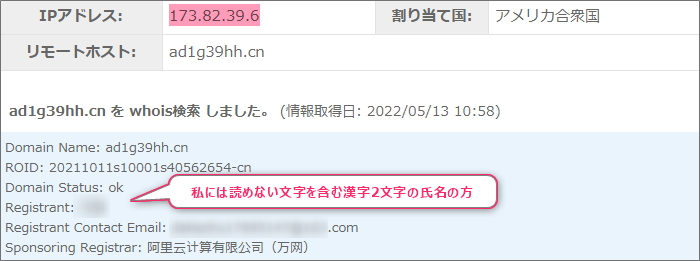

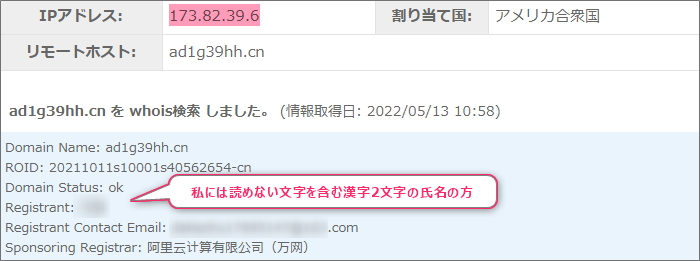

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、”ad1g39hh.cn”

このドメインにまつわる情報を取得してみます。

持ち主は、私には読めない文字を含む漢字2文字の氏名の方で、ドメインの管理は中国IT企業のアリババ。

これらの事と、中国のドメインが使われていることなどを総合的に考えれば、この方はどこの国の方かは

必然的に判りますよね? このドメインを割当てているIPアドレスは”173.82.39.6”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは「ロサンゼルス サンタクラリタ」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

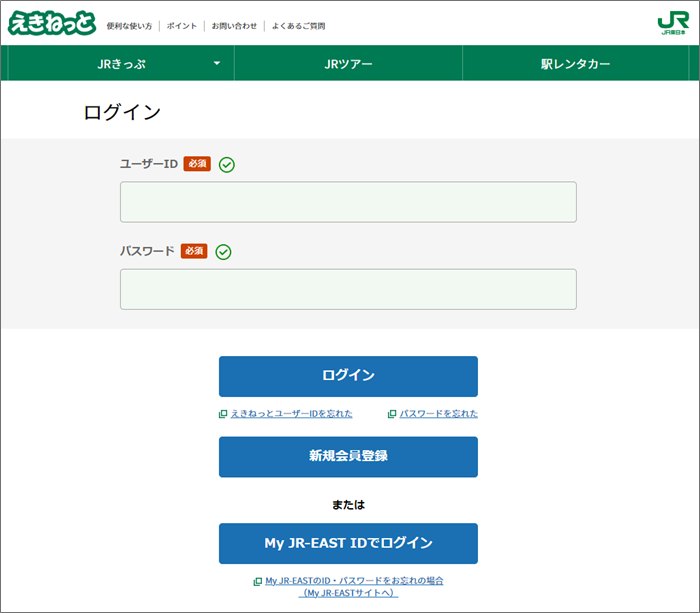

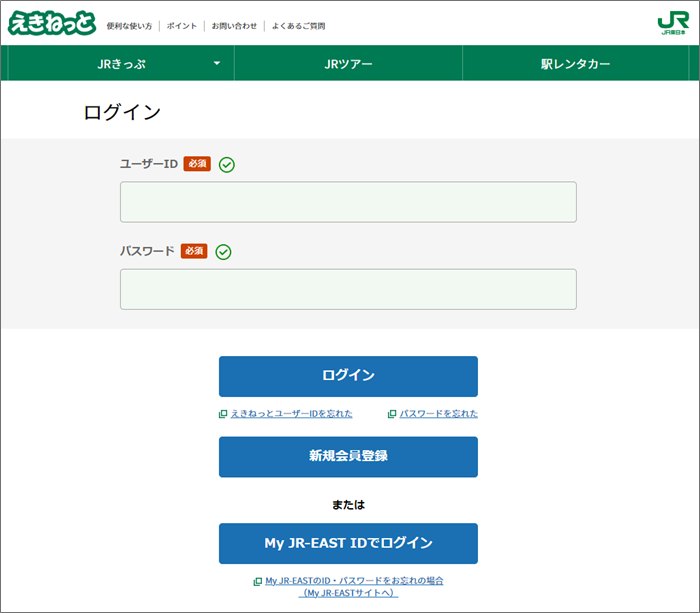

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 開いたのは、結局「えきねっと」のログインページ。

もちろん詐欺サイトですから絶対にログインしないでください!

まとめ メールアドレスとリンク先のURLが偽装されていましたが、本文を見ればおかしな箇所が多いので

それと気づくことができますよね?

それにしても、「えきねっと」にまつわるフィッシング詐欺メールが後を絶ちません。

今後も増して増えてくることが予想されますので十分にご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |