| 見慣れてヘドが出そうな本文 | ||||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||||

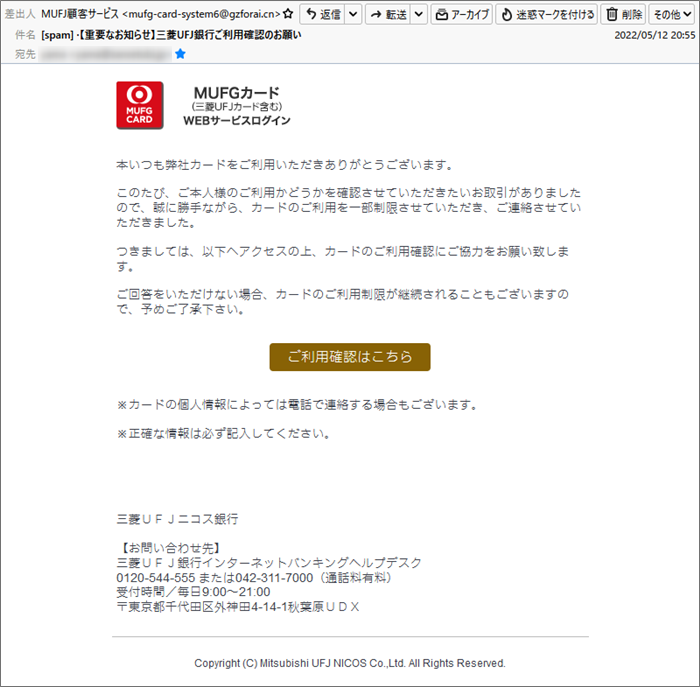

そこに”・”は必要か?三菱UFJ銀行を騙ったフィッシング詐欺メールもこれまた多いもので、日に1通は必ず送られてきます。 書かれているのは例によって「第三者不正利用」を疑ったもの。 件名は 差出人は 大胆にも自身のメールアドレスででは、このメールのヘッダーソースを確認し調査してみます。

まずは、”gzforai.cn”について情報を取得してみます。 ”202.61.186.201”がこのドメインを割当てているIPアドレス。 ”Received”のIPアドレス”202.61.186.201”は、差出人が利用しているメールサーバーのもの。 かなりアバウトな位置情報となりますが、ピンが立てられたのは、「東京都千代田区」付近です。 リダイレクトされ他のサイトに飛ばされたでは引き続き本文。

色付けときましたが、冒頭の「本」ってなに?? このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。 でも、これはウソ!別のこんなURLに飛ばされます。 このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。 このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”wdsfcv.tfm10l.cn” 持ち主は、差出人メールアドレスのドメインを調べて出てきた方と同一人物。 このドメインを割当てているIPアドレスは”155.94.158.66” ピンが立てられのは、詐欺サイトのメッカロサンゼルス近郊のリトルトーキョーに程近い場所。 危険と言われると見に行きたくなるのが人情と言うもの。 開いたのは、当然三菱UFJニコスユーザー用のインターネットサービスのトップページ。 本家のサイトをまるまるダウンロードして作られているので、よく見ると不審メールに関する まとめメールアドレスも偽装することなく、それで平然とフィッシング詐欺メールを送りつけるとは いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)