中身の本文はみんな同じじゃん! auの名を借りて次から次に送られてくるフィッシング詐欺メール。

件名は違うものの、どれも中身は同じ文言の第「三者不正利用」を疑ったもの。

日に何通も。

いったいどれだけ送って来るんだろうか?

同じ中身なので放置していましたが、それじゃうちのサイトの意義がないだろう。

きっと検索されるワードは「件名」のはず。

ってわけで、今回ご紹介するのはこのメールです。

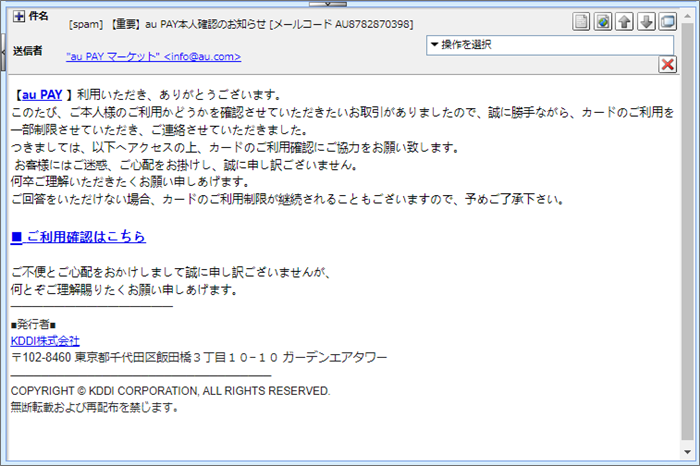

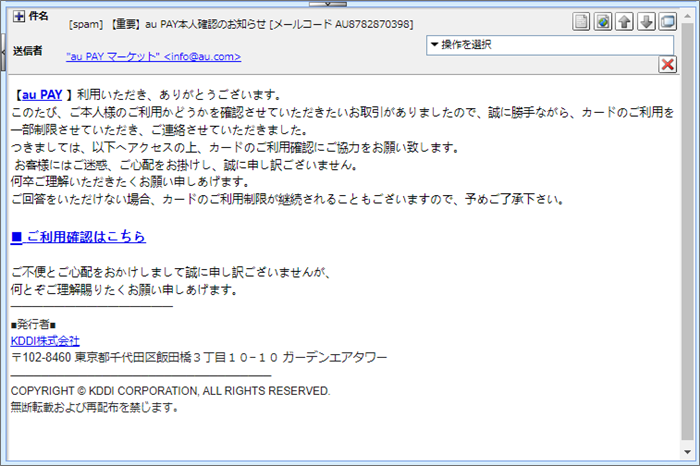

「そんなのなんども見たよ」って方はスルーをお願いします。 では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【重要】au PAY本人確認のお知らせ [メールコード AU8782870398]」

末尾のメールコードは、このメールの信憑性を持たせるためのもので何の意味もありません。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”au PAY マーケット” <info@au.com>」

”au.com”は確かに「au」さのドメインですが、件名の”[spam]”を見せられた後では

全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

「サイバーアタックの攻撃元」とされていた では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<qqeqeeo@au.com>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<9749A269BFB7E2545E79B908F690D304@au.com>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from au.com (unknown [106.13.162.67])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | さあ、ではまずは、メールアドレスに使われていたドメイン”au.com”についての情報を

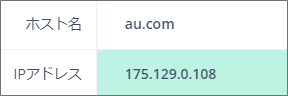

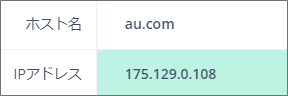

取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”175.129.0.108”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”106.13.162.67”ですから全く異なるので、この方はやはり

アドレス偽装。

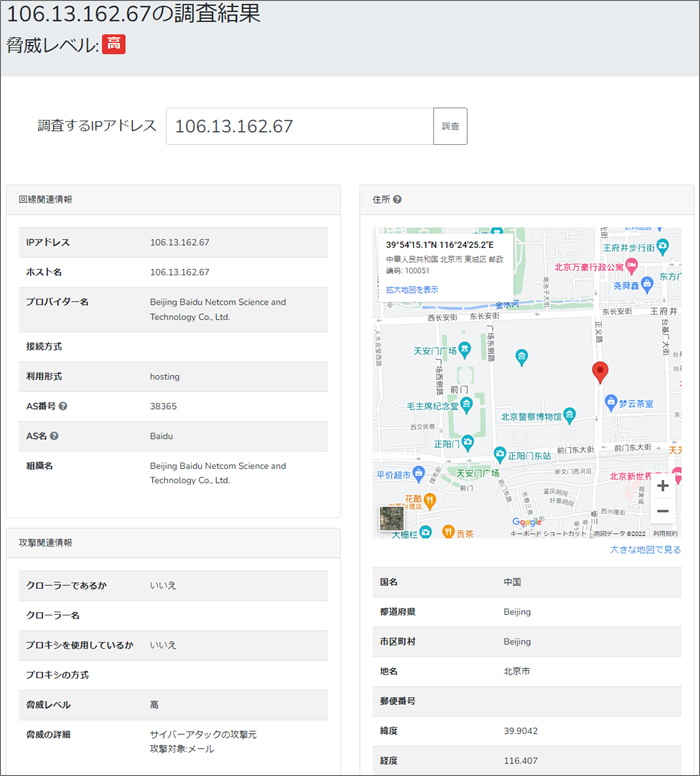

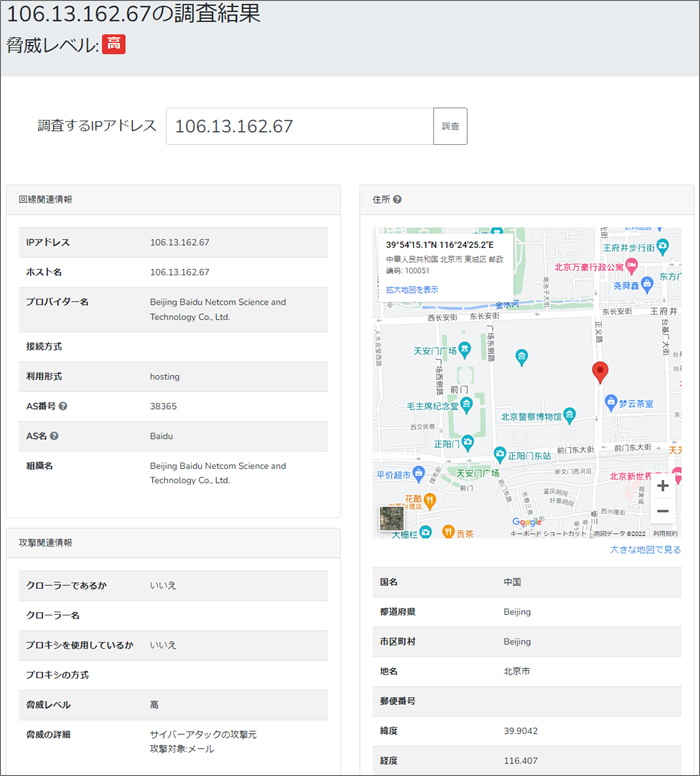

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”106.13.162.67”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、フィッシング詐欺メールの一大生産地の北京にある「天安門広場東側」付近です。

よく見ると、このIPアドレスの持つ脅威レベルは「高」で、脅威の詳細は「サイバーアタックの攻撃元」

攻撃対象は「メール」とされていますから、悪意のある物として周知されているようです。

釣り?それとも休止? では引き続き本文。 【au PAY 】利用いただき、ありがとうございます。

このたび、ご本人様のご利用かどうかを確認させていただきたいお取引がありましたので、

誠に勝手ながら、カードのご利用を一部制限させていただき、ご連絡させていただきました。 つきましては、以下へアクセスの上、カードのご利用確認にご協力をお願い致します。

お客様にはご迷惑、ご心配をお掛けし、誠に申し訳ございません。

何卒ご理解いただきたくお願い申しあげます。

ご回答をいただけない場合、カードのご利用制限が継続されることもございますので、

予めご了承下さい。 | 何度も何度も見てきて見飽きてしまったこの本文。

もううんざりですね…

しかし、フィッシング詐欺師には取って置き。

だって【au PAY】って部分さえ書き換えればどんだけでも使い回しができるから。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

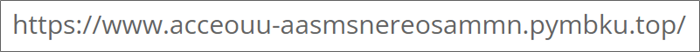

そのリンクは「■ ご利用確認はこちら」って書かれたところに張られていて、リンク先の

URLがこちらです。

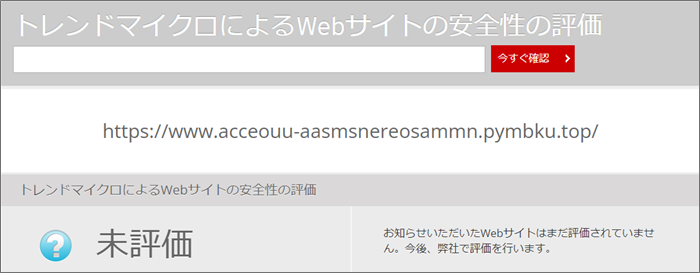

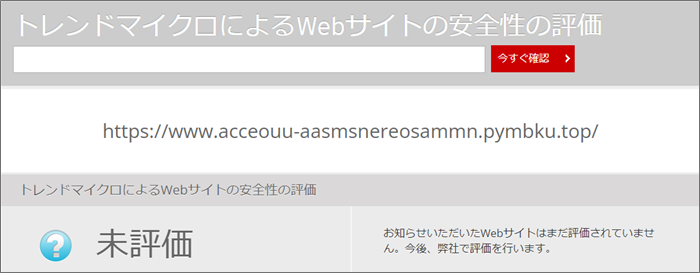

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

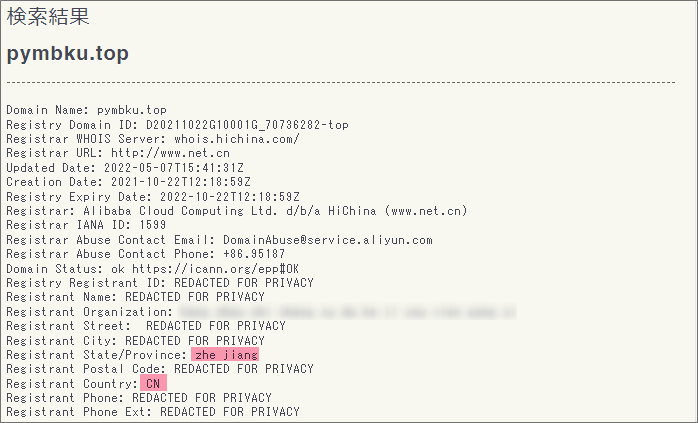

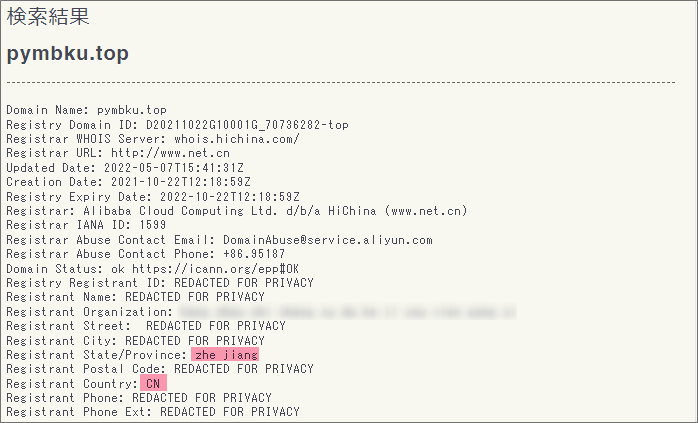

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”acceouu-aasmsnereosammn.pymbku.top”

このドメインにまつわる情報を取得してみます。

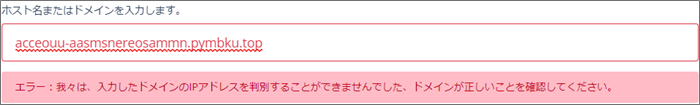

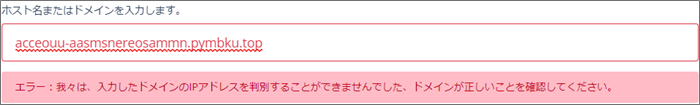

持ち主は、「中国浙江省(せっこうしょう)」にある企業 このドメインを割当てているIPアドレスの取得を試みましたが判別不能。

ドメインは存在するものの現在はIPアドレスが割当てられていない活動停止中のドメインです。 どんなサイトが繰り広げられているのか、恐る恐る安全な方法でリンク先の詐欺サイトに調査目的で

訪れてみました。

ははぁ~ん、それで「サイトセーフティーセンター」では未評価だったんですね! 端っから詐欺目的ではない愉快犯のツリなのでしょうか?

それとも一旦姿をくらましたのでしょうか?

でもこうすることで少しでも捜査の手から逃れようとしていることも考えられるので油断禁物。

まとめ こうやって、リンク先がリダイレクトでGoogleに接続されることは時々ありますが

今回のようにIPアドレスが割当てられていないドメインを使っているのは初めてでした。

どちらにしてもこのメールはフィッシング詐欺メールですから気を付けるに越したことは

ありませんよ! いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |