!ご注意!

当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介ししています。

このようなメールを受け取っても絶対に本文中にあるリンクをクリックしないでください!

リンクは当該サイトを装った偽サイトへ誘導で、最悪の場合、詐欺被害に遭う可能性があります。

ですから絶対にクリックしないでください!

どうしても気になると言う方は、ブックマークしてあるリンクを使うかスマホアプリを

お使いになってログインするように心掛けてください!

同じような件名でたくさん来るんで紹介したかどうか分からなくなってきました^^;

たぶんコレご紹介していないと思うので…

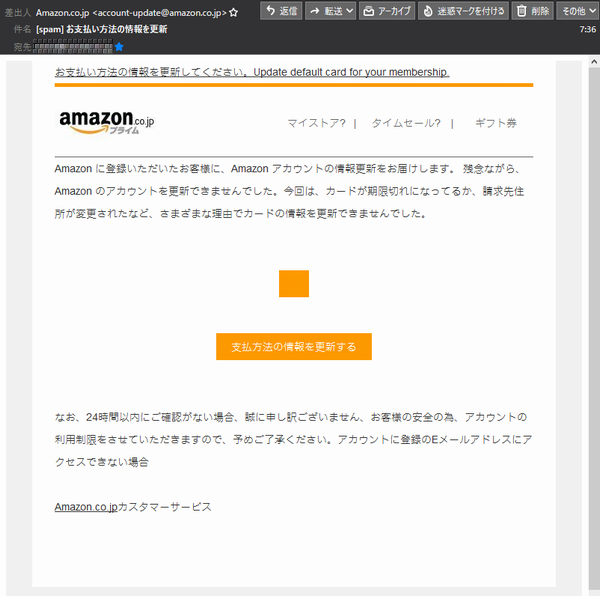

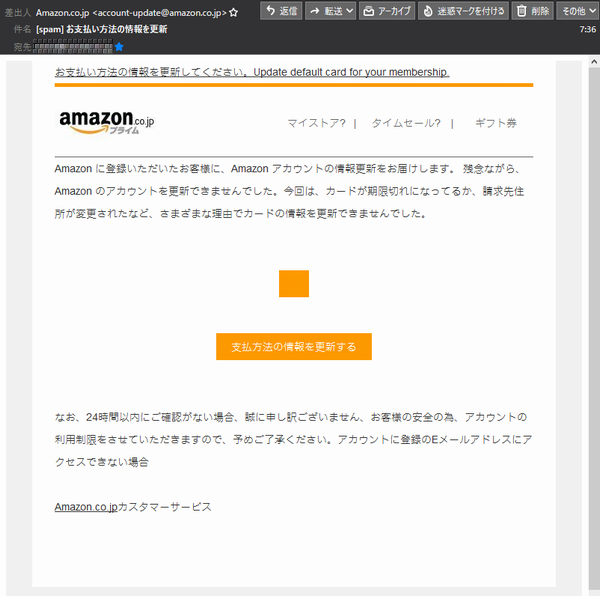

差出人:「account-update@amazon.co.jp」

いつものように偽装されています。

ヘッダーにある”Return-Path”では”aaxi@dktiwr.net.cn”と書かれています。

はたしてこれも偽装なのかも知れませんが…きりがない… 件名:「[spam] お支払い方法の情報を更新」

こちらもいつものようにspamスタンプが押されていますね。

これでほぼ詐欺メール確定です。 ここで、この”spamスタンプ”について説明しましょう。

”spam”とは”迷惑メール”の意味ですが、語源についてはこちらのエントリーで詳しくご紹介

しているのでご興味があればそちらを参考になさってください。 「【MyEtherWallet】「スマート認証」って意味分からん件」

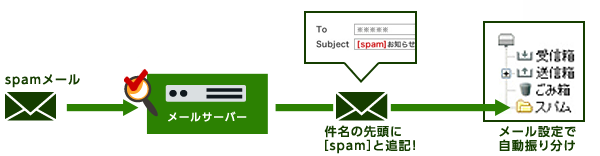

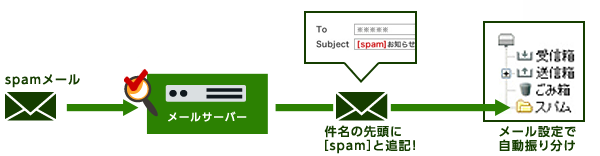

”spamスタンプ”について spamスタンプは、メールが迷惑メールの可能性が高い場合にサーバー側で件名にスタンプを

追加する機能です。

どこのメールサーバーにも用意されているかどうかは分かりませんが、私の使っている

”カゴヤ”さんの場合、プランによっては標準で装備されています。

レンタルサーバーに用意された”迷惑メール対策” ”カゴヤ”さんでは「FORTINET社のFortiMail」をスパム対策用のアプライアンスとして

使用されております。

メールサーバー上でメールをチェックし、迷惑メールの可能性が高いと判断されたメールの

件名には[spam]と追加して、お客様のメールボックスに格納します。

お客様は件名にある[spam]の文字列を利用して、メールソフト上で自動振り分けすることで

迷惑メールの判別が可能となるわけです。 サーバーによっては、自動で迷惑メールフォルダーやゴミ箱に隔離するものや

元々オプション機能で標準機能されてない場合もあるので、お使いのレンタルサーバーに

確認が必要です。

最近多いIPむき出しのリンク さて、今回のメールも本文に”宛名”の記載がありません。

詐欺グループはどこかで拾ってきた不特定多数のメールアドレス宛に適当にメールを

送ってくるので当然こちらの情報はメールアドレスしか知らないはず。

なので、宛名が無かったり”Amazonお客様”やメールアドレスに様を付けた宛名で

送信されます。

ですから、こういったショッピングサイトなどユーザー登録がされている所から

送られてきたメールで宛名がアカウント名でない場合は間違いなく詐欺メールと判断

できます。 最近、URLがむき出しになったリンクの付いたメールが多くあります。

これもその一つ。

一番上にある”お支払い方法の情報を更新してください。Update …”ってところや

”マイストア? | タイムセール? | ギフト券”部分のリンク先のURLは

”174.139.126.117”から始まるURL。

それと中程にある黄色いボタンや”支払方法の情報を更新する”と書かれたボタンは

”185.172.112.251”から始まるURLでリンクが張られています。 まぁドメイン取得しなくていいので楽なんでしょうか(笑)

アマゾンたる会社がIPむき出しのURLであるはずがありません。

ここまでくると、おちょくってるか嫌がらせにしか見えなくなってきます。 なお、24時間以内にご確認がない場合、誠に申し訳ございません、お客様の安全の為、

アカウントの利用制限をさせていただきますので、予めご了承ください。

アカウントに登録のEメールアドレスにアクセスできない場合 | これは本文の末尾部分ですが、

「アカウントに登録のEメールアドレスにアクセスできない場合」で文章が終了。

アクセスできない場合はどうしたらいいのでしょうか?

こんなのに誰か騙されるんだろうか? 繋いでみるといつものようにログイン画面が表示されました。

この先は言うまでも無く、再確認だとか理由を付けて個人情報とクレカ情報を入力させ

これらの情報を詐取して悪用するのが常套手段。 メールアドレスはしっかり偽装してカモフラージュしているのに、IPむき出しのURLで

誰か引っ掛る人いるんでしょうか? そのIPで使っているWebサーバーの所在を調べると、東京都が表示されました。

ここはあくまでサーバーが所在している都道府県の県庁所在地が表示されており

ピンポイントではありませんので悪しからず。 因みにサーバーをレンタルではなく自身で自宅サーバーなどを管理していると、IPアドレスは

インターネットに接続されるたびに変更されます。

ですから、犯人はヤバそうになった時点でインターネットに再接続すれば新しいIPが割振られる

ので姿をくらますことができます。

そして新しいIPでまた犯罪を続けられるので、ドメインを取得せずにIPで運用するのも

ある意味頷けたりしますね。 |