【完全解説】本物そっくりの偽メールを5秒で見破る方法|Amazon・楽天・PayPay対応版

なぜ本物そっくりに見えるのか?

詐欺師たちは公式サイトのロゴ・レイアウト・文体を忠実にコピーし、見た目だけでは本物と区別がつかないメールを作ります。しかし必ずどこかにボロが出ます。以下のチェックポイントを覚えておけば、ほぼ100%見破ることができます。

🔍 偽メール見分けチェックリスト(5つのポイント)

✅ チェック1:送信元アドレスのドメインを確認する

メールの「差出人」に表示される名前は誰でも自由に設定できます。必ず@以降のドメイン部分を確認してください。

| サービス名 | 本物のドメイン例 | 偽物の典型例 |

| Amazon | @amazon.co.jp | @amazon-security.cn など |

| 楽天 | @rakuten.co.jp | @rakuten-info.xyz など |

| PayPay | @paypay.ne.jp | @paypay-support.com など |

⚠️ ポイント:「.cn」「.xyz」「.top」などの見慣れないドメインは即アウト。「amazon」という文字が含まれていても、公式ドメインでなければ偽物です。

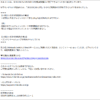

✅ チェック2:リンク先URLをクリック前に確認する

メール内のボタンやリンクは、表示されているテキストと実際のリンク先が異なる場合があります。PCではリンクにマウスを乗せるだけで左下にURLが表示されます。スマホの場合は長押しでURLを確認できます。

🚨 危険なURL例:

表示:「アカウントを確認する」

実際のリンク先:hxxps://amazon-verify-account.cn/login(偽サイト)

正規のAmazonは必ず amazon.co.jp または amazon.com のURLを使います。

✅ チェック3:宛名の書き方を確認する

本物のAmazonや楽天は、登録している本名またはアカウント名で宛名を書きます。以下のような書き方は詐欺メールの典型的なパターンです。

- 「お客様へ」「ユーザー様へ」など名前がない

- 「メールアドレス様」とメアドがそのまま宛名になっている

- 「親愛なるお客様」など不自然に丁寧な書き方

✅ チェック4:「緊急」「今すぐ」を煽る文面に注意

詐欺メールは焦らせることで冷静な判断を奪います。以下のフレーズが含まれている場合は特に注意してください。

- 「24時間以内にご確認ください」

- 「アカウントが停止されます」

- 「不正アクセスを検知しました」

- 「お支払い情報の更新が必要です」

- 「法的措置を取る場合があります」

💡 対処法:こういったメールを受け取ったら、メール内のリンクは一切クリックせず、ブックマークや検索から公式サイトに直接アクセスして確認してください。

✅ チェック5:日本語の不自然さを確認する

海外から送られる詐欺メールは、機械翻訳特有の不自然な日本語が混じっていることがあります。

- 「あなたのアカウントは異常な活動を検出されました」

- 「直ちに下記のリンクをクリックして情報を更新してください」

- 句読点の位置がおかしい、文章の流れが不自然

※ただし最近はAIを使って自然な日本語を生成する詐欺も増えています。日本語だけで判断せず、他のチェックポイントと合わせて確認してください。

🚨 怪しいメールを受け取ったら?

絶対にやってはいけないこと

- メール内のリンクをクリックしない

- 添付ファイルを開かない

- 返信しない(アクティブなアドレスと判断され、さらに多くの詐欺メールが届きます)

- 電話番号が記載されていても電話しない

正しい対処法

- メールを迷惑メールとして報告する(GmailやiCloudには報告機能があります)。

- 本当に心配な場合は公式サイトに直接アクセスして確認する。

- Amazon公式のフィッシング報告窓口:stop-spoofing@amazon.com に転送

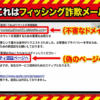

📋 Heartlandが解析した実際の詐欺メール事例

上記のチェックポイントが実際の詐欺メールでどう現れるか、解析レポートで確認できます。

📚 あわせて読みたい|Heartland 対処法ガイドシリーズ

🛡️ 今度こそ騙されないための対策セット

チェックリストを覚えるだけでなく、ツールで自動的に防ぐことも重要です。

📌 まとめ:偽メール見分け5つのポイント

- 送信元アドレスのドメインを確認する(@以降が公式ドメインか)

- リンク先URLをクリック前に確認する

- 宛名が「お客様へ」など名前がない場合は疑う

- 「緊急」「今すぐ」など焦らせる文面に注意する

- 不自然な日本語が含まれていないか確認する

このチェックリストを家族や友人にも共有して、大切な人を詐欺から守ってください。

Data Provided by Heartland-Lab Security Research Unit

根拠データ参照元:ip-sc.net