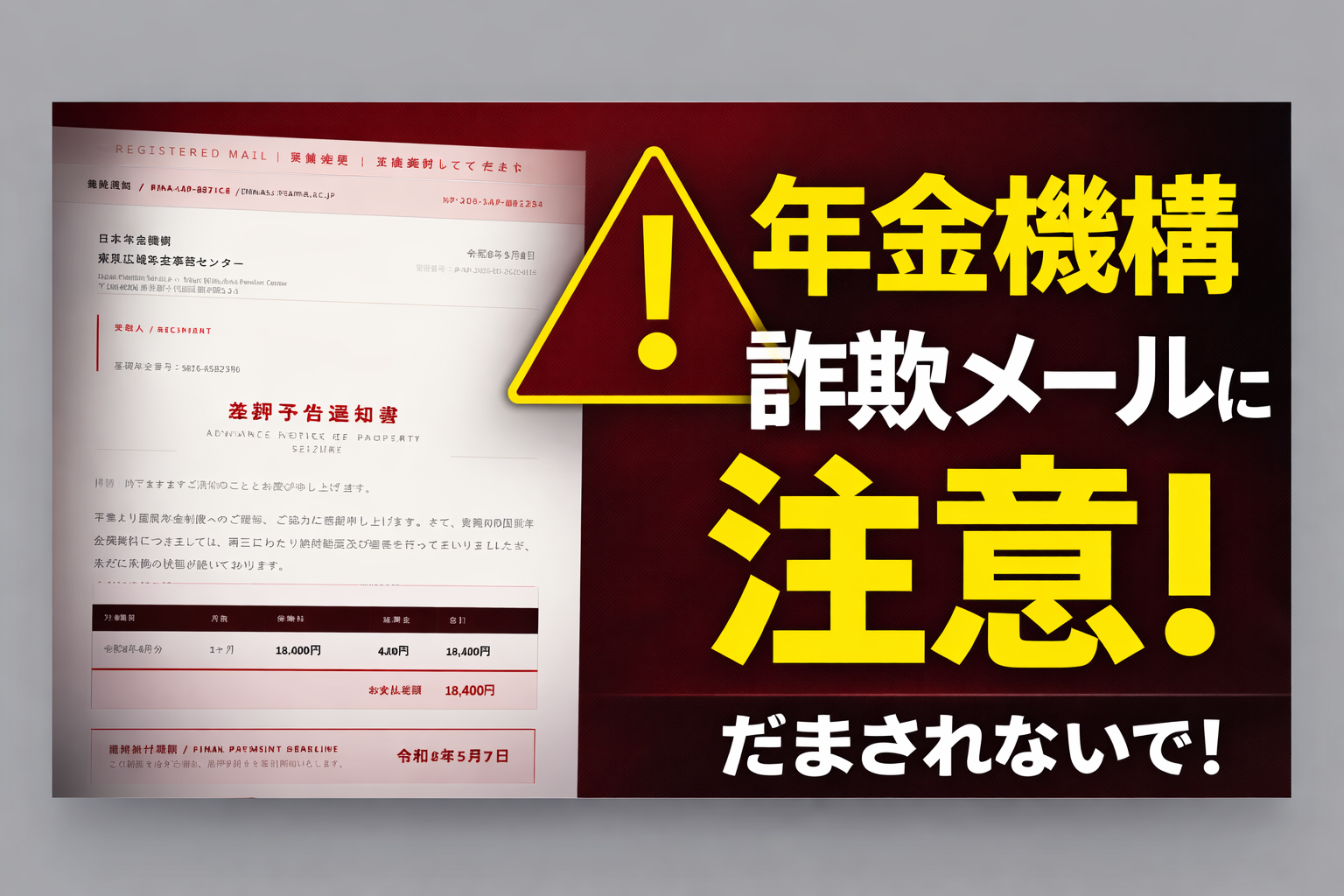

【実録・閲覧注意】年金保険料未納で財産差押?日本年金機構なりすまし詐欺メールが届いた

【犯行予告】日本年金機構を騙る差押予告詐欺メールの全手口を公開-PayPay誘導の巧妙な罠

| 📋 Heartland-Lab セキュリティレポート Report Date: 2026-05-10 | Case ID: SCAM-20260510-001 |

| 目次 🚨 最近のスパム動向

本物の日本年金機構はメールで差押予告を送ることは絶対にありません。また、PayPayのQRコード決済を年金納付に使用することもありません。公的機関を名乗るメールで「即座に支払わないと財産を差し押さえる」と脅迫する内容は、100%詐欺と判断して問題ありません。 |

📬 前書き

メール本文には「PayPayで今すぐ納付」というリンクが含まれており、クリックすると偽のPayPay決済ページに誘導され、個人情報やクレジットカード情報を盗まれる危険性があります。絶対にリンクをクリックせず、即座に削除してください。 |

⚠️ 緊急性評価★★★★★(最高レベル) |

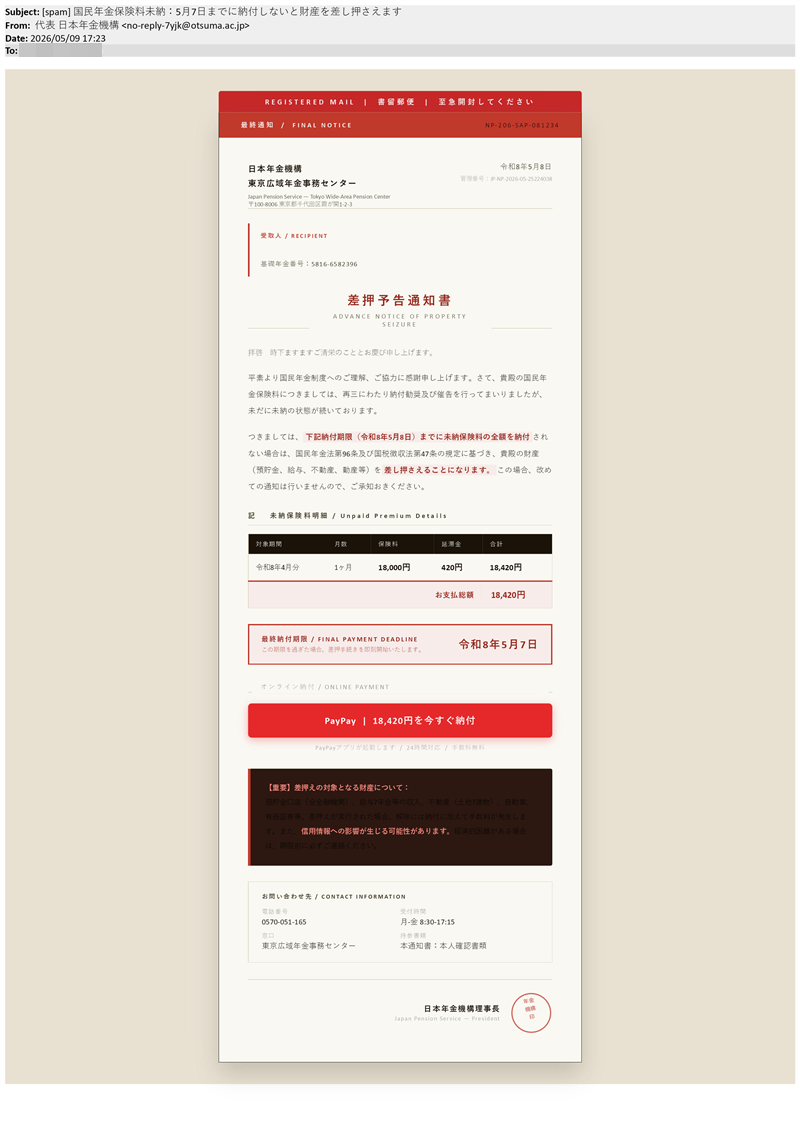

📧 メール件名

件名:[spam] 国民年金保険料未納:5月7日までに納付しないと財産を差し押さえます

「5月7日までに納付しないと財産を差し押さえます」という文言は、受信者に緊急性を感じさせて冷静な判断力を奪う典型的な詐欺手法です。本物の公的機関は件名でこのような脅迫的表現を使うことはありません。 |

👤 送信者情報

差出人名:代表 日本年金機構 メールアドレス:no-reply-7yjk@otsuma.ac.jp ドメイン:otsuma.ac.jp(某女子大学の公式ドメイン) 送信元IP:153.51.180.180 SPF認証:Fail (SPF fail – not authorized)

送信元IPアドレス153.51.180.180は栃木県のメッシュネットワーク(v50073-tochigi695.tochigi.mesh.ad.jp)から送信されており、大学のメールサーバーではありません。さらにSPF認証が「Fail」となっていることから、このドメインの持ち主(大妻女子大学)が送信を許可していないことが証明されています。 考えられる犯行手口: いずれにせよ、日本年金機構の公式ドメイン(nenkin.go.jp)を使用していない時点で100%詐欺メールです。 |

📅 受信日時

受信日時:Sat, 09 May 2026 17:23:49 +0900(日本時間:2026年5月9日 土曜日 17時23分49秒) 土曜日の夕方送信という戦略: この時間帯は多くの人が週末でリラックスしており、また公的機関が閉庁しているため確認が取れないタイミングです。詐欺師は「月曜日までに対応しなければ」という焦りを煽る意図で週末に送信することが多いです。 |

| ⚠️ この詐欺情報を家族・友人にシェアしてください あなたの周りにも同じメールが届いているかもしれません。LINEで共有して被害を防ぎましょう。 |

📄 メール本文

|

REGISTERED MAIL | 書留郵便 | 至急開封してください 令和8年5月8日 基礎年金番号:5816-6582396 差押予告通知書 拝啓 時下ますますご清栄のこととお慶び申し上げます。 平素より国民年金制度へのご理解、ご協力に感謝申し上げます。さて、貴殿の国民年金保険料につきましては、再三にわたり納付勧奨及び催告を行ってまいりましたが、未だに未納の状態が続いております。 つきましては、下記納付期限(令和8年5月8日)までに未納保険料の全額を納付されない場合は、国民年金法第96条及び国税徴収法第47条の規定に基づき、貴殿の財産(預貯金、給与、不動産、動産等)を差し押さえることになります。この場合、改めての通知は行いませんので、ご承知おきください。 令和8年5月7日 PayPayアプリが起動します / 24時間対応 / 手数料無料 【重要】差押えの対象となる財産について: 受付時間 持参書類 日本年金機構 理事長 年金 |

🎭 メールの目的・感想・デザイン分析

【このメールの真の目的】 ① PayPay決済ページに誘導して個人情報(氏名・住所・電話番号)を盗む ② クレジットカード情報を入力させて不正利用する ③ PayPayアカウントのID/パスワードを盗んで乗っ取る ④ 18,420円を詐取した後、さらに高額請求を繰り返す 【デザインの巧妙さ】 このメールは一見すると公式文書のような体裁を整えていますが、プロの目から見ると多数の不自然な点があります: ■ 年号の矛盾 ■ PayPay納付の虚偽 【心理操作テクニック】 このメールは高齢者や法律知識のない若年層をターゲットにした、極めて悪質な組織的詐欺です。 |

⚠️ 注意点と対処法

【絶対にやってはいけないこと】 ❌ メール内のリンクをクリックする ❌ 記載された電話番号に電話する ❌ PayPayアプリで支払う ❌ 個人情報を入力する ❌ メールに返信する 【正しい対処法】 ✅ メールを即座に削除する ✅ 日本年金機構の公式サイト(https://www.nenkin.go.jp/)で情報を確認する ✅ ねんきんダイヤル(0570-05-1165)に電話して真偽を確認する ✅ 最寄りの年金事務所に持参して相談する ✅ 警察の相談専用電話(#9110)に通報する ✅ 消費者ホットライン(188)に相談する 【本物の差押予告の特徴】 【家族を守るために】 そのまま使えるLINEボタン: |

🌐 サイト回線関連情報(送信元IPアドレス解析)

送信元サーバー:v50073-tochigi695.tochigi.mesh.ad.jp IPアドレス:153.51.180.180 IPアドレス帯域:153.51.0.0/16(株式会社インターネットイニシアティブ – IIJ) 逆引きホスト名:v50073-tochigi695.tochigi.mesh.ad.jp ASN:AS2497 (Internet Initiative Japan Inc.) 【IPアドレス詳細解析】 153.51.180.180は、IIJ(インターネットイニシアティブ)が提供する栃木県内のメッシュネットワーク回線のIPアドレスです。ホスト名「tochigi695.tochigi.mesh.ad.jp」から、栃木県内の一般家庭または小規模事業所の動的IPであることが判明しています。 📍 地理的位置情報: 【技術的考察】 ① PCウイルス感染による踏み台化 ② 不正アクセスによるメールサーバー乗っ取り ③ メールヘッダー偽装(なりすまし) 【IPアドレス追跡ツール】 【SPF認証失敗の意味】 つまり、某女子大学はこのメールの送信を一切許可していないということが技術的に証明されています。 |

🔗 誘導先URL解析(フィッシングサイト検証)

誘導先URL: hxxps://paypay.ne.jp/?pid=QRCode&link_key=hxxps://qr.paypay.ne.jp/p2p01_9ZzW8ne5rE2Znejd&af_force_deeplink=true ※セキュリティのため「https」を「hxxps」と伏せ字にしています 【URLの危険性分析】 メール内に配置されたURLは、一見するとPayPayの公式ドメイン「paypay.ne.jp」宛てに見えます。しかし、実際には公式を装った悪質なオープンリダイレクター(リダイレクト脆弱性)の悪用、または公式サービスの個人間送金機能(P2P)を逆手にとった即時決済トラップです。 ■ 巧妙なリダイレクト構造 ■ スマートフォン最適化(ディープリンク) 【アクセス時の被害予測】 |

| © 2026 Heartland-Lab Security Research. All rights reserved. 本レポートに記載されている会社名、製品名、サービス名は各社の商標または登録商標です。 |